将本地Citrix网关作为身份提供商连接到Citrix云

Citrix Cloud支持使用本地Citrix Gateway作为身份提供者,对登录到其工作区的订阅者进行身份验证。

通过使用Citrix网关身份验证,您可以:

- 继续通过现有的Citrix网关对用户进行身份验证,以便他们可以通过Citrix工作区访问本地虚拟应用程序和桌面部署中的资源。

- 使用Citrix网关验证、授权和审计(AAA)功能Citrix工作区。

- 使用诸如直通身份验证、智能卡、安全令牌、条件访问策略、联合等功能,同时通过Citrix Workspace为用户提供对所需资源的访问。

提示:

控件的支持标识提供程序的详细信息Citrix身份与认证简介教育课程。“计划Citrix身份和访问管理”模块包括简短的视频,指导您如何将这个身份提供商连接到Citrix Cloud,并为Citrix工作区启用身份验证。

支持版本

Citrix网关身份验证支持与以下本地产品版本一起使用:

- Citrix Gateway 12.1 54.13高级版及以上版本

- Citrix Gateway 13.0 41.20高级版或更高版本

先决条件

云连接器

您至少需要两台服务器来安装Citrix Cloud Connector软件。这些服务器必须满足以下要求:

- 满足系统需求云连接器技术细节.

- 没有安装任何其他Citrix组件,不是Active Directory域控制器,也不是对资源位置基础结构至关重要的机器。

- 已加入到站点所在的域。如果用户在多个域中访问站点的应用程序,则必须在每个域中至少安装两个云连接器。

- 连接到网络,可以联系您的网站。

- 连接到互联网。有关更多信息,请参见系统和连接要求.

- Citrix推荐两台服务器用于云连接器的高可用性。安装后,云连接器允许Citrix Cloud定位您的站点并与之通信。

有关安装云连接器的详细信息,请参阅云连接器安装.

活动目录

在开启“Citrix Gateway”鉴权功能前,需要完成以下任务:

- 验证工作区订阅者在Active Directory (AD)中具有用户帐户。没有AD帐户的订阅者无法成功登录到他们的工作区。

- 确保填充了订阅者AD帐户中的用户属性。当订阅者登录时,Citrix Cloud需要这些属性来建立用户上下文。如果没有填充这些属性,订阅者将无法登录到他们的工作区。这些属性包括:

- 电子邮件地址

- 显示名称

- 普通的名字

- SAM 帐户名

- 用户主体名称

- 老年人

- SID

- 将您的Active Directory (AD)连接到您的Citrix Cloud帐户。在本任务中,您将在准备的服务器上安装Cloud Connector软件,如云连接器部分云连接器使Citrix Cloud能够与您的本地环境通信。有关说明,请参阅连接Active Directory到Citrix Cloud.

- 如果使用Citrix Gateway身份验证执行联合,请将AD用户同步到联合提供程序。Citrix Cloud需要您的工作空间订阅者的AD用户属性,以便他们能够成功登录。

要求

Citrix Gateway高级策略

由于传统策略已弃用,Citrix Gateway身份验证需要在本地网关上使用高级策略。高级策略支持Citrix云的多因素身份验证,包括身份提供者链接等选项。如果您目前使用的是经典策略,则必须创建新的高级策略以在Citrix Cloud中使用Citrix Gateway身份验证。在创建高级策略时,可以重用经典策略的Action部分。

签名证书

在配置Gateway以对Citrix工作区的订阅者进行身份验证时,Gateway充当OpenID连接提供程序。Citrix Cloud和Gateway之间的消息遵循OIDC协议,该协议涉及数字签名令牌。因此,您必须配置一个证书来对这些令牌进行签名。此证书必须由公共证书颁发机构(CA)颁发。不支持使用私有CA颁发的证书,因为没有办法向Citrix Cloud提供私有根CA证书。因此,无法建立信任证书链。如果为签名配置多个证书,则会为每条消息旋转这些密钥。

钥匙必须被绑定vpn全球.如果没有这些密钥,订阅者在登录后就无法成功访问他们的工作区。

时钟同步

由于OIDC中的数字签名消息带有时间戳,网关必须与NTP时间同步。如果时钟没有同步,Citrix Cloud在检查令牌的有效性时假定令牌已过期。

任务概述

要设置Citrix网关身份验证,请执行以下任务:

- 在身份与访问管理,开始配置到网关的连接。在这一步中,您将为Gateway生成客户端ID、secret和重定向URL。

- 在网关上,使用从Citrix Cloud生成的信息创建OAuth IdP高级策略。这使得Citrix Cloud能够连接到您的本地网关。有关说明,请参阅以下文章:

- Citrix网关12.1:使用本地Citrix网关作为Citrix云的身份提供程序

- Citrix网关13.0:使用本地Citrix网关作为Citrix云的身份提供程序

- 在工作空间配置,为订阅服务器启用Citrix网关身份验证。

为工作区订阅服务器启用Citrix网关身份验证

- 从Citrix Cloud菜单中选择身份与访问管理.

- 从身份验证标签,在Citrix网关,单击省略号菜单并选择连接.

![突出显示连接菜单的网关身份验证选项]()

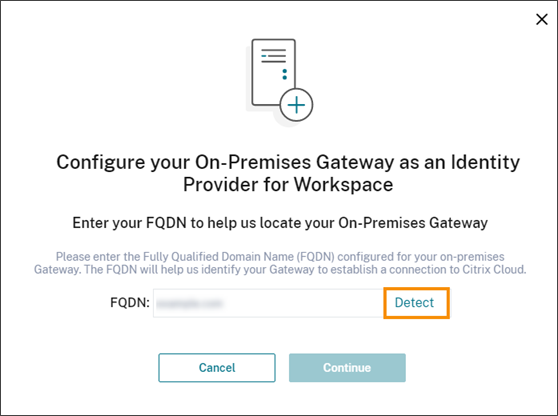

- 输入本地网关的完整域名,然后单击检测.

![网关FQDN对话框与检测命令突出显示]() 待“Citrix Cloud”检测成功后,单击继续.

待“Citrix Cloud”检测成功后,单击继续. - 与本地网关建立连接:

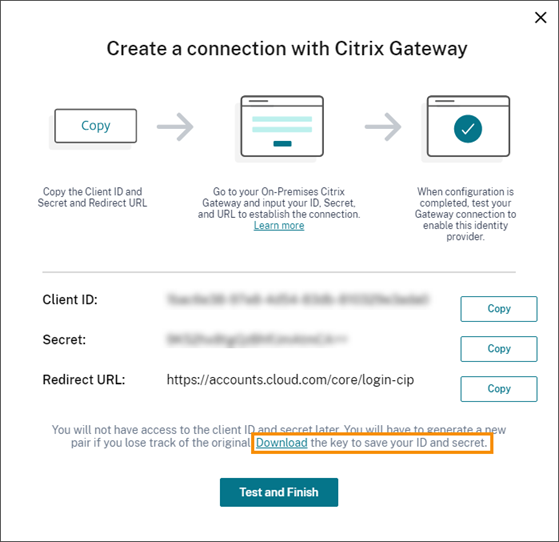

- 复制Citrix Cloud显示的客户端ID、机密和重定向URL。

![带有生成信息的连接对话框]() 此外,请下载此信息的副本,并将其安全地脱机保存以供参考。此信息在生成后在Citrix Cloud中不可用。

此外,请下载此信息的副本,并将其安全地脱机保存以供参考。此信息在生成后在Citrix Cloud中不可用。 - 在网关上,使用客户端ID、Secret和Citrix Cloud的Redirect URL创建OAuth IdP高级策略。有关说明,请参阅以下文章:

- Citrix Gateway 12.1:使用本地Citrix网关作为Citrix云的身份提供程序

- Citrix Gateway 13.0:使用本地Citrix网关作为Citrix云的身份提供程序

- 点击测试和完成.Citrix Cloud验证您的网关是否可达并正确配置。

- 复制Citrix Cloud显示的客户端ID、机密和重定向URL。

- 为工作空间启用Citrix Gateway身份验证:

- 从Citrix Cloud菜单中选择工作空间配置.

- 从身份验证选项卡上,选择Citrix网关.

- 选择我理解这对用户体验的影响然后点击拯救.

故障排除

作为第一步,复习先决条件和要求小节。验证您已在本地环境中拥有所有必需的组件,并已进行了所有必需的配置。如果缺少这些项或配置错误,则使用Citrix Gateway进行工作区身份验证将不起作用。

如果在Citrix Cloud和您的本地网关之间建立连接时遇到问题,请验证以下事项:

- 网关FQDN可从Internet访问。

- 您已在Citrix Cloud中正确输入网关FQDN。

- 已正确输入“网关URL”

发行人OAuth IdP策略的参数。例子:发行人https://GatewayFQDN.com. 这个发行人参数区分大小写。 - OAuth IdP策略的“client ID”、“client secret”、“redirect URL”和“Audience”字段正确输入Citrix Cloud的“client ID”、“secret”和“redirect URL”。验证是否在策略的Audience字段中输入了正确的客户端ID。

- OAuth IdP认证策略配置正确。有关说明,请参阅以下文章:

- Citrix网关12.1:使用本地Citrix网关作为Citrix云的身份提供程序

- Citrix网关13.0:使用本地Citrix网关作为Citrix云的身份提供程序

- 验证策略是否正确地绑定到AAA认证服务器,请参见绑定验证政策.

全局编录服务器

除了检索用户帐号的详细信息外,Gateway还检索用户的域名、AD NETBIOS名称和AD根域名。网关查找用户账号所在的AD,获取AD NETBIOS名称。在全局编录服务器上不会复制NETBIOS名称。

如果在AD环境中使用全局编录服务器,则在这些服务器上配置的LDAP操作不能与Citrix Cloud一起使用。相反,您必须在LDAP动作中配置单个ad。当存在多个域或林时,可以配置多个LDAP策略。

使用Kerberos或IdP链接进行单点登录的AD搜索

如果您使用Kerberos或使用SAML或OIDC协议进行订户登录的外部标识提供程序,请验证是否配置了AD查找。网关需要AD查找来检索订阅者的AD用户属性和AD配置属性。

确保您已经配置了LDAP策略,即使身份验证是由第三方服务器处理的。要配置这些策略,您可以通过执行以下任务向现有登录模式概要文件添加第二个身份验证因素:

- 创建仅从Active Directory执行属性和组提取的LDAP身份验证服务器。

- 创建LDAP高级认证策略。

- 创建认证策略标签。

- 将身份验证策略标签定义为主身份提供程序之后的下一个因素。

添加LDAP作为第二个身份验证因素

- 创建LDAP认证服务器:

- 选择系统>身份验证>基本策略>LDAP>服务器>添加.

- 在创建认证LDAP服务器第页,输入以下信息:

- 在选择服务器类型中,选择LDAP.

- 在的名字,为服务器输入一个友好的名称。

- 选择服务器IP,输入LDAP服务器的IP地址。

- 在安全类型,选择所需的LDAP安全类型。

- 在服务器类型中,选择广告.

- 在身份验证,不要选中该复选框。必须清除此复选框,因为此身份验证服务器仅用于从Active Directory提取用户属性和组,而不是身份验证。

- 下其他设置,输入以下信息:

- 在服务器登录名属性,输入UserPrincipalName.

- 在组属性中,选择memberOf.

- 在子属性名称中,选择cn.

- 创建LDAP高级认证策略。

- 选择安全> AAA -应用流量>策略>认证>高级策略>策略>添加.

- 在创建身份验证策略第页,输入以下信息:

- 在的名字,为策略输入一个友好的名称。

- 在动作类型中,选择LDAP.

- 在行动,选择前面创建的LDAP身份验证服务器。

- 在表达式,输入符合事实的.

- 点击创造保存配置。

- 创建认证策略标签:

- 选择安全性>AAA–应用程序流量>策略>身份验证>高级策略>策略标签>添加.

- 在的名字,输入认证策略标签的友好名称。

- 在Login Schema中,选择LSCHEMA_INT.

- 下政策约束力在里面选择策略,选择前面创建的LDAP高级认证策略。

- 在转到表达式中,选择结束.

- 点击绑定,完成配置。

- 将LDAP身份验证策略标签定义为主要身份提供者之后的下一个因素:

- 选择系统>安全> AAA -应用流量>虚拟服务器.

- 选择包含主标识提供程序绑定的虚拟服务器,然后选择编辑.

- 下高级认证政策,选择现有的身份验证策略绑定。

- 选择主标识提供程序的绑定,然后选择编辑绑定.

- 在政策约束力第页,在选择Next因素,选择前面创建的LDAP认证策略标签。

- 点击绑定保存配置。

多因素认证的默认密码

如果您为工作区订阅者使用多因素身份验证,Gateway将使用最后一个因素的密码作为单点登录的默认密码。当订阅者登录到他们的工作区时,这个密码被发送到Citrix Cloud。如果在您的环境中,LDAP身份验证后面跟着另一个因素,则必须将LDAP密码配置为发送到Citrix Cloud的默认密码。启用SSOCredentials对应于LDAP因子的登录模式。

待“Citrix Cloud”检测成功后,单击继续.

待“Citrix Cloud”检测成功后,单击继续. 此外,请下载此信息的副本,并将其安全地脱机保存以供参考。此信息在生成后在Citrix Cloud中不可用。

此外,请下载此信息的副本,并将其安全地脱机保存以供参考。此信息在生成后在Citrix Cloud中不可用。