-

-

Citrix ADC vpx - configuration en bem ersten启动Citrix ADC- appliance在云和文

Citrix ADC VPX-Instanz auf der linux - kvm平台

Voraussetzungen für die Installation virtueller Citrix ADC VPX-Appliances auf der linux - kvm平台

配置Citrix ADC-Appliances für die Verwendung der SR-IOV-Netzwerkschnittstelle

配置Citrix ADC-Appliances für die Verwendung under PCI-Passthrough-Netzwerkschnittstelle

provision der virtuellen Citrix ADC-Appliance mit SR-IOV auf OpenStack

配置Citrix ADC VPX-Instanz auf KVM für die Verwendung von OVS DPDK-basierten Hostschnittstellen

Citrix ADC vpx - configuration en bem ersten Start der Citrix ADC- appliance auf dem KVM-Hypervisor

beitstellen einer Citrix ADC VPX-Instanz auf AWS

Bereitstellen einer eigenständigen Citrix ADC VPX-Instanz auf AWS

Bereitstellen eines VPX-HA-Paar在derselben AWS-Verfügbarkeitszone

Bereitstellen eines VPX Hochverfügbarkeitspaars mit privaten IP-Adressen in verschiedenen AWS-Zonen

配置Citrix ADC VPX-Instanz für die Verwendung der SR-IOV-Netzwerkschnittstelle

Citrix ADC VPX-Instanz für die Verwendung von Enhanced Networking mit AWS ENA

beitstellen einer Citrix ADC VPX-Instanz auf Microsoft Azure

Netzwerkarchitektur für Citrix ADC VPX-Instanzen auf Microsoft Azure

configuration figureeren eines Hochverfügbarkeitssetups mit mehreren IP-Adressen und NICs

配置图库:Hochverfügbarkeits-Setups mit mehreren IP-Adressen und NICs mithilfe von PowerShell-Befehlen

Konfigurieren von HA-INC-Knoten über die Citrix Hochverfügbarkeitsvorlage mit Azure ILB

配置文件:Hochverfügbarkeitssetups mit external und internen Load balance von Azure gleichzetig

配置图库eigenständigen Citrix ADC VPX-Instanz auf der Azure VMware-Lösung

配置Citrix ADC VPX-Hochverfügbarkeitssetups auf Azure VMware-Lösung

IP-Adressen für eine Citrix ADC VPX-Instanz im Standalonemodus über PowerShell-Befehle

Zusätzliche powershell - scripts für die Azure-Bereitstellung

Citrix ADC VPX-Instanz auf der谷歌云平台

Bereitstellen eines VPX-Hochverfügbarkeitspaars auf der谷歌云平台

Bereitstellen eines VPX-Hochverfügbarkeitspaars mit externner statischer ip - address auf der谷歌云平台

Bereitstellen eines VPX-Hochverfügbarkeitspaars mit privaten IP-Adressen auf der谷歌云平台

Unterstützung für VIP-Skalierung für Citrix ADC VPX-Instanz auf GCP

认证,Autorisierung und Überwachung des Anwendungsdatenverkehrs

-

-

konfigureren von erweiterten Richtlinienausdrücken: Erste Schritte

Erweiterte Richtlinienausdrücke: Arbeiten mit Datumsangaben, Zeiten und Zahlen

Erweiterte Richtlinienausdrücke: Analysieren von HTTP-, TCP- und UDP-Daten

Erweiterte Richtlinienausdrücke: Analysieren von SSL-Zertifikaten

Erweiterte Richtlinienausdrücke: IP- und MAC-Adressen, Durchsatz, VLAN-IDs

Erweiterte Richtlinienausdrucke: Stream-Analytics-Funktionen

Zusammenfassende Beispiele für erweiterte Richtlinienausdrücke

-

-

-

-

-

Übersetzen die zel - ip - address einer Anfrage in die ursprungs - ip - address

-

-

Erweiterte负载Balancing-Einstellungen

Allmählich die Belastung eines neuen Dienstes mit virtuellem服务器级别erhöhen

Schützen von Anwendungen vor Verkehrsspitzen auf geschützten Servern

Bereinigung von virtuellen服务器- und dienstverindungen ermöglichen

外部TCP-Integritätsprüfung für virtuelle UDP-Server aktivieren

Verwalten der clientverindung für mehere Clientanforderungen

Einfügen der ip - address des Clients in den Anforderungsheader

麻省理工大学地理科学数据库的Abrufen von Standortdetails von der benutzer ip address

Verwenden der quell - ip - address des Clients bem Herstellen einer verindung zum Server

Festlegen eines Grenzwerts für die Anzahl der clientverindungen

Festlegen eines限制für die Anzahl der Anfragen pro verindung zum服务器

Festlegen eines Schwellenwerts für die an einen Dienst gebundenen Monitore

Festlegen eines timeouterts für clientverindungen im Leerlauf

Festlegen eines timeouterts für serververindungen im Leerlauf

Festlegen eines Grenzwerts für die Bandbreitenauslastung durch Clients

配置自动系统Zustandsübergangs basierend auf der prozentualen Integrität von gebundenen Diensten

Verwalten einer großen Bereitstellung

Anwendungsfall 2:配置urieen der regelbasierten Persistenz baserend auf einem tcp -字节流中的Name-Wert-Paar

Anwendungsfall 5: konfigureren des DSR-Modus bem Verwenden von TOS

Anwendungsfall 6: DSR-Modus für IPv6-Netzwerke mit dem TOS-Feld

Anwendungsfall 7:配置图库里en des Lastausgleichs im DSR-Modus IP over IP

Anwendungsfall 8: konfigureren des Lastenausgleichs im Einarmmodus

Anwendungsfall 11: Isolieren des Netzwerkverkehrs mithilife von Listenrichtlinien

Anwendungsfall 13: konfigureren von XenApp für den Lastenausgleich

Anwendungsfall 14: ShareFile- assistent zum Lastenausgleich Citrix ShareFile

-

Unterstützung des TLSv1.3-Protokolls wie in RFC 8446 definiert

Unterstützungsmatrix für Serverzertifikate auf der ADC-Appliance

-

-

Beschränken des Synchronisationsdatenverkehrs mit hoher Verfügbarkeit auf ein VLAN

konfigureren von Hochverfügbarkeitsknoten在verschiedenen Subnetzen

Beschränken von failover, die durch Routenmonitore im Nicht-INC-Modus verursacht werden

Verwalten von Heartbeat-Nachrichten mit hoher Verfügbarkeit auf einer Citrix ADC-Appliance

这些内容是机器动态翻译的。

柴油Inhalt ist eine maschinelle Übersetzung, die dynamiserstellt wurde。(Haftungsausschluss)

文章a été贸易自动化manière动态。(非条款responsabilité)

埃斯特artículo lo ha traducido una máquina de forma dinámica。(通报法律)

此内容已经过机器动态翻译。放弃

このコンテンツは動的に機械翻訳されています。免責事項

이콘텐츠는동적으로기계번역되었습니다。책임 부인

我爱它,我爱它,我爱它。(通报法律)

前言è statto tradotto dinamicamente contraduzione automatica。(Esclusione di responsabilita))

这篇文章是机器翻译的。

Dieser Artikel wurde maschinell übersetzt。(Haftungsausschluss)

这篇文章是été贸易自动化。(非条款responsabilité)

Este artículo ha sido traducido automáticamente。(通报法律)

この記事は機械翻訳されています。免責事項

이기사는기계번역되었습니다。책임 부인

我爱你,我爱你。(通报法律)

这篇文章已经过机器翻译.放弃

Questo articolo è statto tradotto automaticamente。(Esclusione di responsabilita))

翻译失败!

Konfigurieren von HA-INC-Knoten über die Citrix Hochverfügbarkeitsvorlage mit Azure ILB

Sie können schnell und efficient in Paar VPX-Instanzen im ha - inc - mous bereitstellen, indem Sie die standardvorage für Intranetanwendungen verwenden。Azure内部负载均衡器(ILB) verwendet eine interne order private ip - address für das Frontend, wie in Abbildung 1 dargestellt。计算子网络和secs网卡。Verwaltung, des Clients and des serveritigen Datenverkehrs, wobei jedes Subnetz zu einer anderen Netzwerkkarte auf jedem Gerät gehört。

Abbildung 1: Citrix ADC HA-Paar für客户端在einem internen Netzwerk

Sie können diese Bereitstellung auch verwenden, wenn sich das Citrix ADC HA-Paar hinter einer Firewall befindet, wie in Abbildung 2 dargestell。Die öffentliche ip - address gehört zur防火墙提供NAT前端ip - address前端ILB verbunden。

Abbildung 2: Citrix ADC HA-Paar mit Firewall mit öffentlicher ip - address

Sie können die Citrix ADC HA-Paarvorlage für Intranetanwendungen imazure门户abrufen

Führen Sie die folgenden Schritte aus, um die Vorlage zu starten und ein Hochverfügbarkeits-VPX-Paar mithilfe von Azure可用性集bereitzustellen。

导航者您是天蓝色传送门Benutzerdefinierte Bereitstellung.

死Seite《音乐将angezeigt。Erstellen Sie eine resource gruppe。登记赛车参数详情für die Region, den Admin-Benutzernamen, das Admin-Kennwort, den Lizenztyp (

VM sku) und andere Felder在。

Klicken您再见Weiter: Überprüfen + erstellen.

Azure资源组mit erforderlichen configuration ationen erstellt wurde。Wählen Sie nach Abschluss die resources gruppe im Azure-Portal aus, um die configure details wie LB-Regeln,后端池和Integritäts-Sonden anzuzeigen。Das Hochverfügbarkeitspaar erscheint als ADC-VPX-0 und ADC-VPX-1。

Wenn weitere Änderungen für das HA-Setup erforderlich sind, z. B. das Erstellen weiterer Sicherheitsregeln and Ports, können Sie dies über das Azure-Portal vornehmen。

这是一种非常有效的方法。

Melden Sie siich bei den KnotenADC-VPX-0和ADC-VPX-1an, um die folgende configuration zu überprüfen:

- NSIP-Adressen für beide Knoten müssen siich im Management-Subnetz befinden。

- Auf den primären (ADC-VPX-0) und sekundären (ADC-VPX-1) Knoten müssen Sie zwei sip - adressen sehen。Ein SNIP (Client-Subnetz) wird für die Reaktion auf ILB-Prüfpunkte verwendet und das andere SNIP (Serversubnetz) wird für die Back-End-Server-Kommunikation verwendet。

Hinweis

Im HA-INC-Modus unterscheidsidie snip - address ADC- vpx -0-和ADC- vpx -1- vms Im selben Subnetz, Im Gegensatz zu der klassischen lokalen ADC HA-Bereitstellung, bei der beide gleich sind。Um Bereitstellungen zu unterstützen, wenn sich das VPX-Paar SNIP in verschiedenen Subnetzen befindet oder wenn sich der VIP nicht im selben Subnetz wie ein SNIP befindet, müssen Sie entweder Mac-Based Forwarding (MBF) aktivieren oder jedem VPX-Knoten eine statische Host-Route für jeden VIP hinzufügen。

Auf dem primären Knoten (ADC-VPX-0)

Auf dem sekundären Knoten (ADC-VPX-1)

Nachdem die primären und sekundären Knoten aktiv sind und under SynchronisierungsstatusERFOLGREICHist, müssen Sie den virtuellen Lastausgleichsserver oder den virtuellen Gateway-Server auf dem Primärknoten (ADC- vpx -0) mit der private private Floating IP (FIP) - address des ADC Azure负载均衡器配置figureeren。Weitere Informationen finden Sie im AbschnittBeispielkonfiguration.

Azure负载均衡器提供私有ip地址Azure- portal > ADC Azure负载均衡器>前端ip配置.

der汪汪汪Azure负载Balancer-Konfigurationsseitehilft die ARM-Vorlagenbereitstellung bem Erstellen der LB-Regel,后端池和Gesundheitsproben。

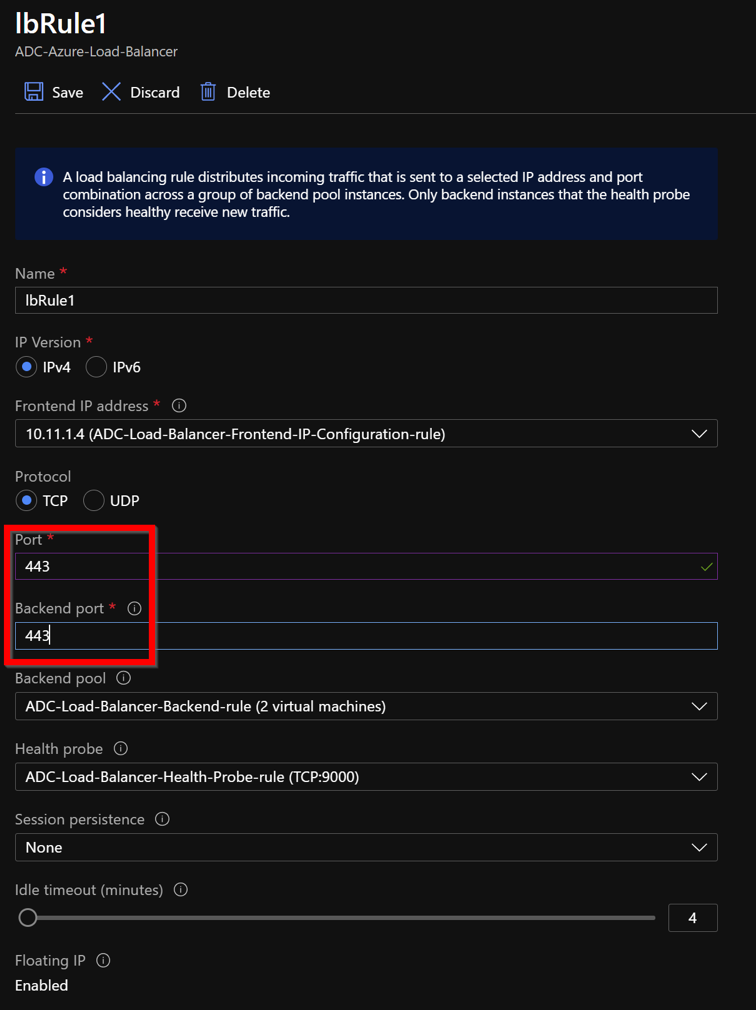

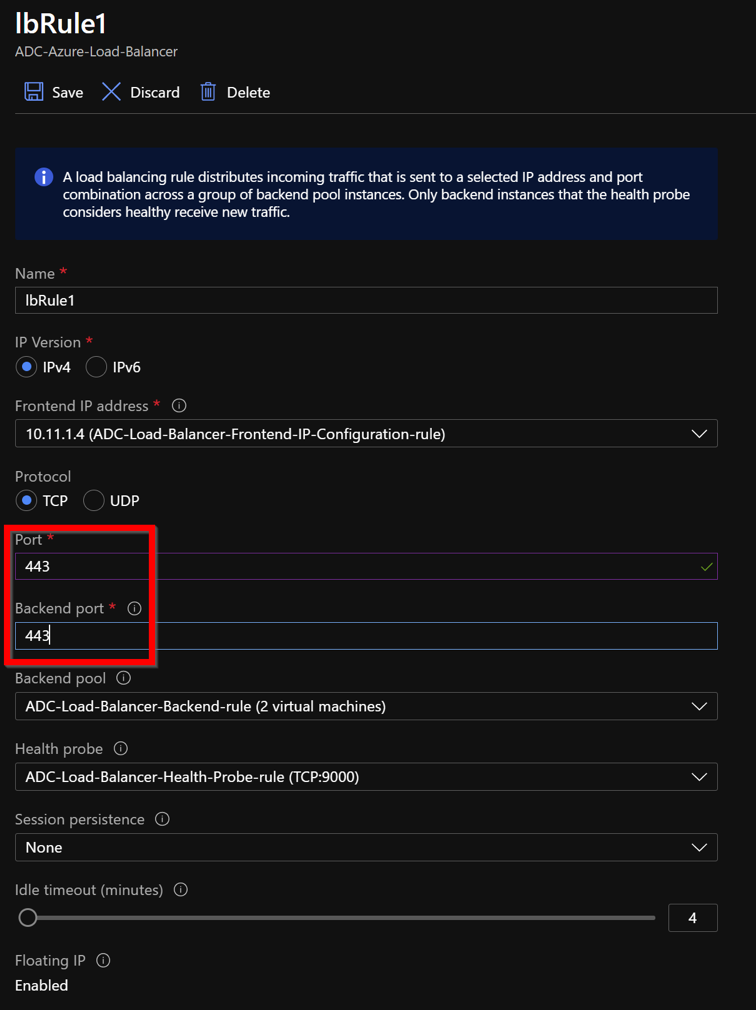

Die LB-Regel (LBrule1) verwendet standardmäßig端口80。

贝尔贝滕我们死于雷格尔,恩443祖弗文登港,我们死于Änderungen。

Hinweis

Für eine verbesserte Sicherheit empfiehlt Citrix, den SSL-Port 443 für den virtuellen LB-Server oder den virtuellen Gateway-Server zu verwenden。

Gehen Sie wie folgt vor, um weitere VIP-Adressen zum ADC hinzuzufügen:

Navigieren您祖茂堂Azure负载均衡器>前端ip配置, und klicken Sie aufHinzufugen,嗯eine neue internal负载均衡器ip地址。

Geben Sie auf der SeiteFrontend-IP-Adresse hinzufugeneinen Namen ein, wählen Sie das Client-Subnetz aus, weisen Sie entweder dynamic order ip - address and klicken Sie aufHinzufugen.

前端ip地址怪异的erstellt, aber eine lib - regel ist nicht zugeordnet。Erstellen Sie eine neue Lastausgleichsregel, und verknüpfen Sie Sie mit der front - end - ip - address。

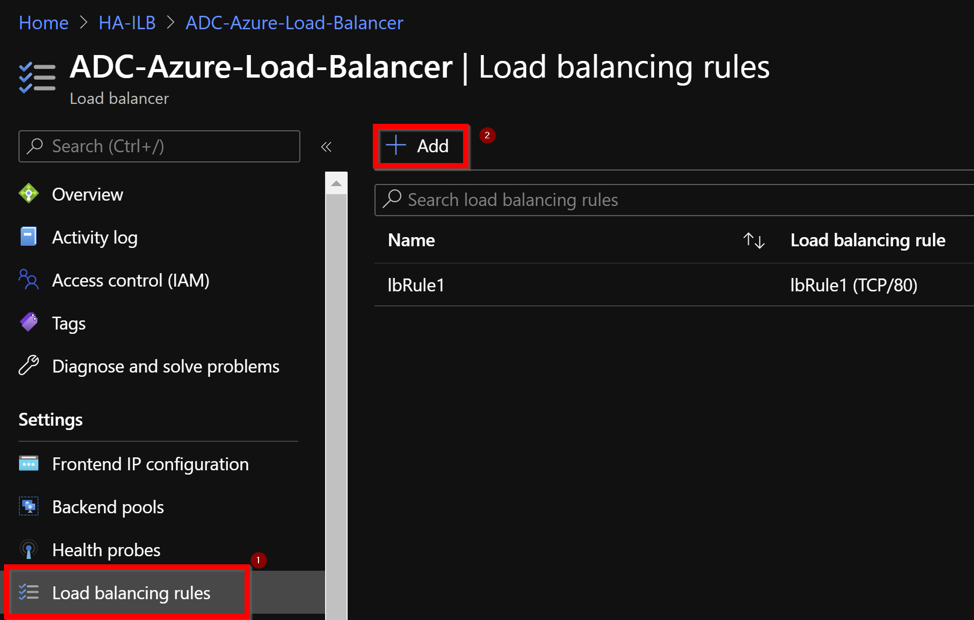

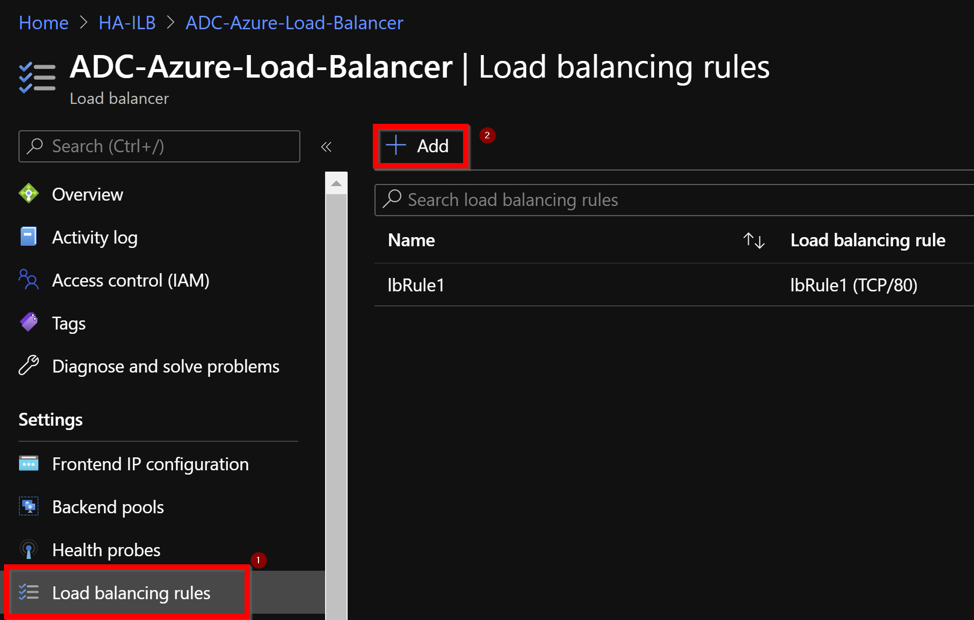

Wählen谢谢你Azure负载均衡器死亡的选择负载Balancing-Regelnaus, und klicken Sie dann aufHinzufugen.

前端ip地址和端口auswählen。达斯Floating-IP-Feld弄乱汪汪汪启用gesetzt盛。

现在zeigt死Frontend-IP-Konfiguration死去的天使,LB-Regel和。

Beispiel-Konfiguration

Führen Sie zum konfigureren eines virtuellen Gateway-VPN-Servers和eines virtuellen Lastausgleichsservers die folgenden Befehle auf dem primären Knoten aus (ADC-VPX-0)。模组配置自动同步sekundären Knoten (ADC-VPX-1)。

网关Beispielkonfiguration

aaa LB SSL SSLVPN enable ns mode MBF add vpn vserver vpn_ssl SSL 10.11.1.4 443 add SSL certKey ckp -cert wild-cgwsanity。cer关键wild-cgwsanity。key绑定ssl vserver vpn_ssl -certkeyName ckp beispielconfiguration für den Lastausgleich

enable feature LB SSL enable ns模式MBF add LB vserver lb_vs1 SSL 10.11.1.7 443 bind SSL vserver lb_vs1 -certkeyName ckp Sie können jetzt mit dem vollqualifizierten Domänennamen (FQDN), der mit der internen ip - address von ILB verknüpft ist, auf den Lastausgleich- oder virtuellen VPN-Server zugreifen。

Weitere信息en zum配置ureren des virtuellen Lastausgleichsservers发现Sie im AbschnittRessourcen.

Ressourcen:

Die folgenden Links bieten zusätzliche Informationen zur HA-Bereitstellung und configuration virtueller服务器:

- konfigureren von Knoten mit hoher Verfügbarkeit在verschiedenen Subnetzen

- Richten Sie den grundlegenden Lastenausgleich in

学会Ressourcen:

Teilen

Teilen

在diesem Artikel

此预览产品文档为Citrix机密。

您同意根据Citrix Beta/Tech预览协议的条款对该文件进行保密。

预览文档中描述的任何特性或功能的开发、发布和时间仍然由我们全权决定,并可在不通知或协商的情况下进行更改。

本文档仅供参考,并不是交付任何材料、代码或功能的承诺、承诺或法律义务,也不应作为Citrix产品购买决策的依据。

如果不同意,选择“不同意”退出。