Zwei-Faktor-Authentifizierung für Systembenutzer und externe Benutzer

Die Zwei-Faktor-Authentifizierung ist ein Sicherheitsmechanismus, bei dem eine NetScaler-Appliance einen Systembenutzer auf zwei Authentifizierungsebenen authentifiziert. Die Appliance gewährt dem Benutzer erst Zugriff, nachdem die Passwörter auf beiden Authentifizierungsebenen erfolgreich validiert wurden. Wenn ein Benutzer lokal authentifiziert ist, muss das Benutzerprofil in der NetScaler-Datenbank erstellt werden. Wenn der Benutzer extern authentifiziert wird, müssen der Benutzername und das Kennwort mit der auf dem externen Authentifizierungsserver registrierten Benutzeridentität übereinstimmen.

Hinweis

Die Zwei-Faktor-Authentifizierungsfunktion funktioniert nur ab NetScaler 12.1 Build 51.16.

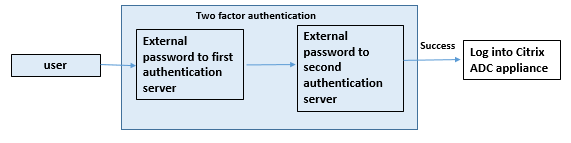

So funktioniert die Zwei-Faktor-Authentifizierung

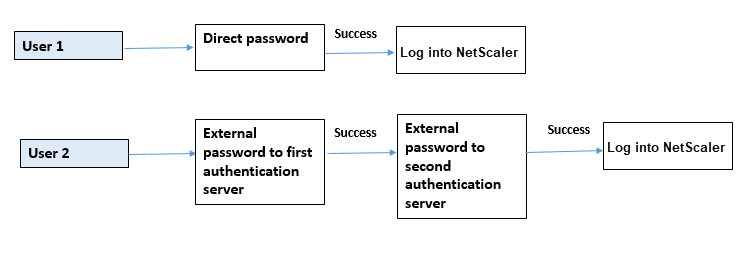

Stellen Sie sich einen Benutzer vor, der versucht, sich bei einer NetScaler-Appliance anzumelden. Der angeforderte Anwendungsserver sendet den Benutzernamen und das Kennwort an den ersten externen Authentifizierungsserver (RADIUS, TACACS, LDAP oder AD). Sobald der Benutzername und das Kennwort validiert sind, wird der Benutzer zu einer zweiten Authentifizierungsebene aufgefordert. Der Benutzer kann jetzt das zweite Kennwort eingeben. Nur wenn beide Passwörter korrekt sind, darf der Benutzer auf die NetScaler-Appliance zugreifen. Das folgende Diagramm veranschaulicht, wie die Zwei-Faktor-Authentifizierung für eine NetScaler-Appliance funktioniert.

Im Folgenden sind die verschiedenen Anwendungsfälle für die Konfiguration der Zwei-Faktor-Authentifizierung für externe Benutzer und Systembenutzer aufgeführt.

Sie können die Zwei-Faktor-Authentifizierung auf einer NetScaler-Appliance auf verschiedene Arten konfigurieren. Im Folgenden sind die verschiedenen Konfigurationsszenarien für die Zwei-Faktor-Authentifizierung auf einer NetScaler-Appliance aufgeführt.

- Zwei-Faktor-Authentifizierung (2FA) für NetScaler, GUI, CLI, API und SSH.

- Externe Authentifizierung aktiviert und lokale Authentifizierung für Systembenutzer deaktiviert.

- Die externe Authentifizierung ist mit richtlinienbasierter lokaler Authentifizierung für Systembenutzer aktiviert.

- Die externe Authentifizierung ist für Systembenutzer mit aktivierter lokaler Authentifizierung deaktiviert.

- Externe Authentifizierung aktiviert und lokale Authentifizierung für Systembenutzer aktiviert.

- Externe Authentifizierung für ausgewählte LDAP-Benutzer aktiviert

Anwendungsfall 1: Zwei-Faktor-Authentifizierung (2FA) über NetScaler-, GUI-, CLI-, API- und SSH-Schnittstellen

Die Zwei-Faktor-Authentifizierung ist aktiviert und für den gesamten NetScaler-Verwaltungszugriff für GUI, API und SSH verfügbar.

Anwendungsfall 2: Unterstützung der Zwei-Faktor-Authentifizierung auf externen Authentifizierungsservern wie LDAP, RADIUS, Active Directory und TACACS

Sie können die Zwei-Faktor-Authentifizierung auf den folgenden externen Authentifizierungsservern für die Benutzerauthentifizierung der ersten und zweiten Ebene konfigurieren.

- RADIUS

- LDAP

- Active Directory

- TACACS

Anwendungsfall 3: Externe Authentifizierung aktiviert und lokale Authentifizierung für Systembenutzer deaktiviert

Sie beginnen den Authentifizierungsprozess, indem Sie die externe Authentifizierungsoption aktivieren und die lokale Authentifizierung für Systembenutzer deaktivieren.

Führen Sie die folgenden Schritte über die Befehlszeilenschnittstelle aus:

- Authentifizierungsaktion für die LDAP-Richtlinie hinzufügen

- Authentifizierungsrichtlinie für LDAP-Richtlinie hinzufügen

- Authentifizierungsaktion für die RADIUS-Richtlinie hinzufügen

- Fügen Sie eine Authentifizierungsrichtlinie für die RADIUS-Richtlinie hinzu

- Authentifizierungs-Anmeldeschema hinzufügen

- Fügen Sie das Label für die Authentifizierungsrichtlinie hinzu und binden Sie es an den RADIUS-Server

- Globale Authentifizierung des Bind-Systems für die LDAP-Richtlinie

- Deaktivieren Sie die lokale Authentifizierung im Systemparameter

Authentifizierungsaktion für den LDAP-Server hinzufügen (Authentifizierung der ersten Ebene)

Geben Sie in der Befehlszeile Folgendes ein:

add authentication ldapaction

Beispiel:

add authentication ldapaction ldapact1 -serverip 1.1.1.1 -ldapbase base -ldapbindDn name -ldapbindDNpassword password -ldapLoginName name -groupAttrName name -subAttributeName name -ssoNameAttribute name

Authentifizierungsrichtlinie für den LDAP-Server hinzufügen (Authentifizierung der ersten Ebene)

Geben Sie in der Befehlszeile Folgendes ein:add authentication policy

Beispiel:add authentication policy pol1 -rule true -action ldapact1

Authentifizierungsaktion für RADIUS-Server hinzufügen (Authentifizierung der zweiten Ebene)

Geben Sie in der Befehlszeile Folgendes ein:

add authentication radiusaction

Beispiel:

add authentication radiusaction radact1 -serverip 1.1.1.1 -radkey 123 -radVendorID 1234 -radAttributeType 2

Authentifizierungsrichtlinie für RADIUS-Server hinzufügen (Authentifizierung der zweiten Ebene)

Geben Sie in der Befehlszeile Folgendes ein:

add authentication policy

Beispiel:

add authentication policy radpol11 -rule true -action radact1

Authentifizierungs-Anmeldeschema hinzufügen

Sie können das Anmeldeschema “SingleAuth.xml” für Systembenutzer verwenden, um das zweite Kennwort für die NetScaler-Appliance anzugeben. Geben Sie in der Befehlszeile Folgendes ein:

添加身份验证loginSchema <登录模式名称>-authenticationSchema LoginSchema/SingleAuth.xml

Beispiel:

add authentication loginSchema radschema -authenticationSchema LoginSchema/SingleAuth.xml

Fügen Sie das Label für die Authentifizierungsrichtlinie hinzu und binden Sie es an den RADIUS-Server

Geben Sie in der Befehlszeile Folgendes ein:

add authentication policylabel

bind authentication policylabel

Beispiel:

add authentication policylabel label1 -type RBA_REQ -loginSchema radschema

bind authentication policylabel label1 -policyName radpol11 -priority 1

Binden Sie das Authentifizierungssystem global für die LDAP-Richtlinie

Geben Sie in der Befehlszeile Folgendes ein:

bind system global ldappolicy -priority

Beispiel:

bind system global pol11 -priority 1 -nextFactor label1

Deaktivieren Sie die lokale Authentifizierung im Systemparameter

Geben Sie in der Befehlszeile Folgendes ein:

set system parameter -localauth disabled

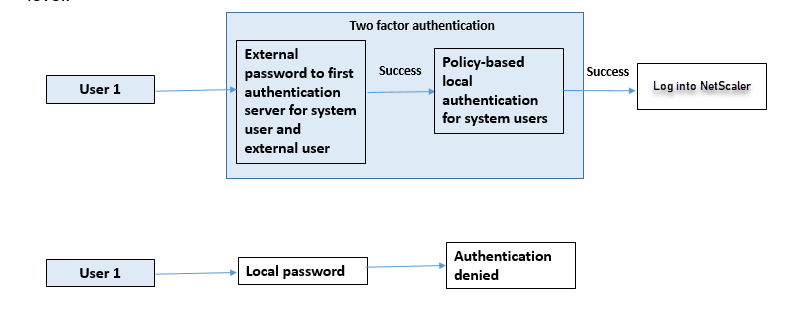

Anwendungsfall 4: Externe Authentifizierung für Systembenutzer mit angehängter lokaler Authentifizierungsrichtlinie aktiviert

In diesem Szenario darf sich der Benutzer mithilfe der Zwei-Faktor-Authentifizierung bei der Appliance anmelden, wobei die Bewertung der lokalen Authentifizierungsrichtlinien auf der zweiten Ebene der Benutzeridentifikation erfolgt.

Führen Sie die folgenden Schritte über die Befehlszeilenschnittstelle aus.

- Authentifizierungsaktion für LDAP-Server hinzufügen

- Authentifizierungsrichtlinie für LDAP-Richtlinie hinzufügen

- Lokale Authentifizierungsrichtlinie hinzufügen

- Bezeichnung für die Authentifizierungsrichtlinie hinzufügen

- LDAP-Richtlinie als globales System binden

- Deaktivieren Sie die lokale Authentifizierung im Systemparameter

Authentifizierungsaktion für den LDAP-Server hinzufügen (Authentifizierung der ersten Ebene)

Geben Sie in der Befehlszeile Folgendes ein:

add authentication ldapaction

Beispiel:

add authentication ldapaction ldapact1 -serverip 1.1.1.1 -ldapbase base -ldapbindDn name -ldapbindDNpassword password -ldapLoginName name -groupAttrName name -subAttributeName name -ssoNameAttribute name –ssoNameAttribute name

Authentifizierungsrichtlinie für den LDAP-Server hinzufügen (Authentifizierung der ersten Ebene)

Geben Sie in der Befehlszeile Folgendes ein:

add authentication policy

Beispiel:

add authentication ldapaction ldapact1 -serverip 1.1.1.1 -ldapbase base -ldapbindDn name -ldapbindDNpassword password -ldapLoginName name -groupAttrName name -subAttributeName name -ssoNameAttribute name

Fügen Sie eine lokale Authentifizierungsrichtlinie für Systembenutzer hinzu (Authentifizierung auf zweiter Ebene)

Geben Sie in der Befehlszeile Folgendes ein:

add authentication policy

Beispiel:

add authentication policy local_policy -rule true -action LOCAL

Bezeichnung für die Authentifizierungsrichtlinie hinzufügen und binden

Geben Sie in der Befehlszeile Folgendes ein:

add authentication policylabel bind authentication policylabel

Hinweis

毛穴版本waltungszugriff muss der Richtlinientyp RBA_REQ sein.

Beispiel:

add authentication policylabel label1 -type RBA_REQ -loginSchema radschemabind authentication policylabel label1 -policyName radpol11 -priority 1 -gotoPriorityExpression NEXT

Deaktivieren Sie die lokale Authentifizierung im Systemparameter

Geben Sie in der Befehlszeile Folgendes ein:

set system parameter -localauth disabled

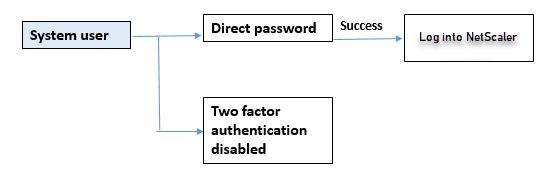

Anwendungsfall 5: Externe Authentifizierung deaktiviert und lokale Authentifizierung für Systembenutzer aktiviert

Wenn für den Benutzer “ExternalAuth” deaktiviert ist, bedeutet dies, dass der Benutzer auf dem Authentifizierungsserver nicht existiert. Der Benutzer wird beim externen Authentifizierungsserver nicht authentifiziert, auch wenn ein Benutzer mit demselben Benutzernamen auf dem externen authentifizierten Server existiert. Der Benutzer ist lokal authentifiziert.

Um das Systembenutzerkennwort zu aktivieren und die externe Authentifizierung zu deaktivieren

Geben Sie an der Eingabeaufforderung Folgendes ein:

add system user

Beispiel:

add system user user1 password1 –externalAuth DISABLED

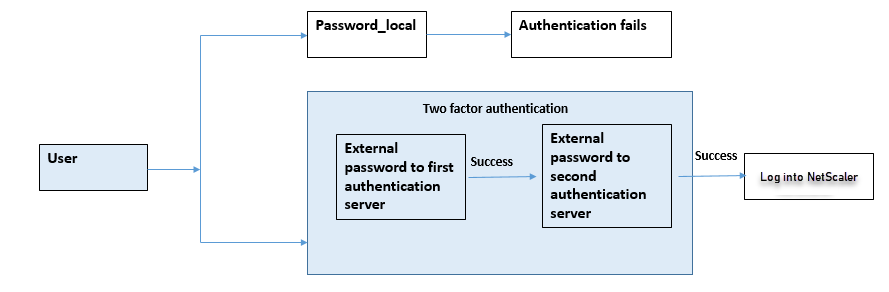

Anwendungsfall 6: Externe Authentifizierung aktiviert und lokale Authentifizierung für Systembenutzer aktiviert

Um die Appliance so zu konfigurieren, dass Systembenutzer mithilfe eines lokalen Kennworts authentifiziert werden. Schlägt diese Authentifizierung fehl, wird der Benutzer anschließend mithilfe eines externen Authentifizierungskennworts auf den externen Authentifizierungsservern auf zwei Ebenen authentifiziert.

Konfigurieren Sie die folgenden Schritte über die CLI.

- Authentifizierungsaktion für LDAP-Server hinzufügen

- Authentifizierungsrichtlinie für LDAP-Richtlinie hinzufügen

- Authentifizierungsaktion für die RADIUS-Richtlinie hinzufügen

- Fügen Sie eine Authentifizierungsrichtlinie für die RADIUS-Richtlinie hinzu

- Authentifizierungs-Anmeldeschema hinzufügen

- Bezeichnung für die Authentifizierungsrichtlinie hinzufügen

- Bezeichnung der Authentifizierungsrichtlinie für das Anmeldeschema binden

- Binden Sie das Authentifizierungssystem global für die RADIUS-Richtlinie

- Binden Sie das Authentifizierungssystem global für die LDAP-Richtlinie

Authentifizierungsaktion für LDAP-Server hinzufügen

Geben Sie in der Befehlszeile Folgendes ein:

add authentication ldapaction

Beispiel:

add authentication ldapaction ldapact1 -serverip 1.1.1.1 -ldapbase base -ldapbindDn name -ldapbindDNpassword password -ldapLoginName name -groupAttrName name -subAttributeName name -ssoNameAttribute name

Authentifizierungsrichtlinie für LDAP-Richtlinie hinzufügen

Geben Sie in der Befehlszeile Folgendes ein:

add authentication policy

Beispiel:

add authentication policy pol1 -rule true -action ldapact1

Authentifizierungsaktion für RADIUS-Server hinzufügen

Geben Sie in der Befehlszeile Folgendes ein:

add authentication radiusaction

Beispiel:

add authentication radiusaction radact1 -serverip 1.1.1.1 -radkey 123 -radVendorID 1234 -radAttributeType 2

Fugen您一张erweiterte Authentifizierungsrichtlinie für den RADIUS-Server hinzu

Geben Sie in der Befehlszeile Folgendes ein:

add authentication policy

Beispiel:

add authentication policy radpol11 -rule true -action radact1

Authentifizierungs-Anmeldeschema hinzufügen

Sie können das Anmeldeschema SingleAuth.xml verwenden, um die Anmeldeseite anzuzeigen und den Systembenutzer auf der zweiten Authentifizierungsebene zu authentifizieren.

Geben Sie in der Befehlszeile Folgendes ein:

add authentication loginSchema

Beispiel:

add authentication loginSchema radschema -authenticationSchema LoginSchema/SingleAuth.xml

der Authentifizierungsrichtlin Fugen您das标签ie hinzu und binden Sie es an die RADIUS-Authentifizierungsrichtlinie für die Benutzeranmeldung

Geben Sie in der Befehlszeile Folgendes ein:

add authentication policylabel

Beispiel:

add authentication policylabel label1 -type RBA_REQ -loginSchema radschemabind authentication policylabel

Beispiel:

bind authentication policylabel label1 -policyName rad pol11 -priority 1

Bind-Authentifizierungsrichtlinie global

Geben Sie in der Befehlszeile Folgendes ein:

bind system global [

Beispiel:

bind system global radpol11 -priority 1 -nextFactor label11

Anwendungsfall 7: Die externe Authentifizierung ist nur für ausgewählte externe Benutzer aktiviert

Um selektive externe Benutzer mit der Zwei-Faktor-Authentifizierung gemäß dem in der LDAP-Aktion konfigurierten Suchfilter zu konfigurieren, während andere Systembenutzer mithilfe der Ein-Faktor-Authentifizierung authentifiziert werden.

Konfigurieren Sie die folgenden Schritte über die CLI.

- Authentifizierungsaktion für LDAP-Server hinzufügen

- Authentifizierungsrichtlinie für LDAP-Richtlinie hinzufügen

- Authentifizierungsaktion für die RADIUS-Richtlinie hinzufügen

- Fügen Sie eine Authentifizierungsrichtlinie für die RADIUS-Richtlinie hinzu

- Authentifizierungs-Anmeldeschema hinzufügen

- Bezeichnung für die Authentifizierungsrichtlinie hinzufügen

- Bezeichnung der Authentifizierungsrichtlinie für das Anmeldeschema binden

- Binden Sie das Authentifizierungssystem global für die RADIUS-Richtlinie

Authentifizierungsaktion für LDAP-Server hinzufügen

Geben Sie in der Befehlszeile Folgendes ein:

add authentication ldapaction

Beispiel:

add authentication ldapaction ldapact1 -serverip 1.1.1.1 -ldapbase base -ldapbindDn name -ldapbindDNpassword password -ldapLoginName name -groupAttrName name -subAttributeName name -ssoNameAttribute name

Authentifizierungsrichtlinie für LDAP-Richtlinie hinzufügen

Geben Sie in der Befehlszeile Folgendes ein:

add authentication policy

Beispiel:

add authentication policy pol1 -rule true -action ldapact1

Authentifizierungsaktion für RADIUS-Server hinzufügen

Geben Sie in der Befehlszeile Folgendes ein:

add authentication radiusaction

Beispiel:

add authentication radiusaction radact1 -serverip 1.1.1.1 -radkey 123 -radVendorID 1234 -radAttributeType 2

Fugen您一张erweiterte Authentifizierungsrichtlinie für den RADIUS-Server hinzu

Geben Sie in der Befehlszeile Folgendes ein:

add authentication policy

Beispiel:

add authentication policy radpol11 -rule true -action radact1

Authentifizierungs-Anmeldeschema hinzufügen

Sie können das Anmeldeschema SingleAuth.xml verwenden, um die Anmeldeseite für die Appliance bereitzustellen, auf der ein Systembenutzer auf einer zweiten Authentifizierungsebene authentifiziert wird.

Geben Sie in der Befehlszeile Folgendes ein:

add authentication loginSchema

Beispiel:

add authentication loginSchema radschema -authenticationSchema LoginSchema/SingleAuth.xml

der Authentifizierungsrichtlin Fugen您das标签ie hinzu und binden Sie es an die RADIUS-Authentifizierungsrichtlinie für die Benutzeranmeldung

Geben Sie in der Befehlszeile Folgendes ein:

add authentication policylabel

Beispiel:

add authentication policylabel label1 -type RBA_REQ -loginSchema radschemabind authentication policylabel

Beispiel:

bind authentication policylabel label1 -policyName radpol11 -priority

Bind-Authentifizierungsrichtlinie global

Geben Sie in der Befehlszeile Folgendes ein:

bind system global [

Beispiel:

bind system global radpol11 -priority 1 -nextFactor label11

So konfigurieren Sie Gruppenbenutzer ohne Zwei-Faktor-Authentifizierung über den Suchfilter:

- Authentifizierungsaktion für LDAP-Server hinzufügen

- Authentifizierungsrichtlinie für LDAP-Server hinzufügen

- Bind-Authentifizierungssystem global für LDAP-Server

Authentifizierungsaktion für LDAP-Server hinzufügen

Geben Sie in der Befehlszeile Folgendes ein:

add authentication ldapaction

Beispiel:

add authentication ldapaction ldapact1 -serverip 1.1.1.1 -ldapbase base -ldapbindDn name -ldapbindDNpassword password -ldapLoginName name -groupAttrName name -subAttributeName name - searchFilter "memberOf=CN=grp4,CN=Users,DC=aaatm-test,DC=com"

Authentifizierungsrichtlinie für LDAP-Server hinzufügen

Geben Sie in der Befehlszeile Folgendes ein:

add authentication policy

Beispiel:

add authentication policy pol1 -rule true -action ldapact1

Binden Sie das Authentifizierungssystem global für die LDAP-Richtlinie

Geben Sie in der Befehlszeile Folgendes ein:

bind system global ldappolicy -priority

Beispiel:

bind system global pol11 -priority 1 -nextFactor label11

Anzeige einer benutzerdefinierten Eingabeaufforderung für die Zwei-Faktor-Authentifizierung

Wenn Sie das Zwei-Faktor-Kennwortfeld mit der Datei SingleAuth.xml unter/flash/nsconfig/loginschema/LoginSchemakonfigurieren

Es folgt der Ausschnitt einer Datei SingleAuth.xml, wobei ‘secondPassword: ‘der zweite Kennwortfeldname ist, der vom Benutzer aufgefordert wird, ein zweites Kennwort einzugeben.

success more-info /nf/auth/doAuthentication.do /nf/auth/doLogoff.do Cancel login ExplicitForms-Username username singleauth_please_supply_either_domain\username_or_user@fully.qualified.domain false false .+ passwd ExplicitForms-Password password true false .+ none saveCredentials savecredentials false loginBtn none Konfiguration der Zwei-Faktor-Authentifizierung über die NetScaler GUI

- Melden Sie sich bei der NetScaler-Appliance an.

- Gehen Sie zuSystem>Authentifizierung>Erweiterte Richtlinien>Richtlinie.

- Klicken Sie auf Hinzufügen, um die Authentifizierungsrichtlinie der ersten Ebene zu erstellen.

- Stellen Sie auf der SeiteAuthentifizierungsrichtlinie erstellendie folgenden Parameter ein.

- Name. Name der Richtlinie

- Aktionstyp. Wählen Sie den Aktionstyp als LDAP, Active Directory, RADIUS, TACACS usw.

- Aktion. Die Authentifizierungsaktion (Profil), die der Richtlinie zugeordnet werden soll. Sie können eine bestehende Authentifizierungsaktion auswählen oder auf das Plus klicken und eine Aktion des richtigen Typs erstellen.

- Expression. Geben Sie einen erweiterten Richtlinienausdruck an.

- Klicken Sie aufErstellenund dann aufSchließen.

- Expression. Geben Sie einen erweiterten Richtlinienausdruck an.

- Klicken Sie aufErstellen.

- Klicken Sie aufHinzufügen, um die Authentifizierungsrichtlinie der zweiten Ebene zu erstellen.

- Stellen Sie auf der SeiteAuthentifizierungsrichtlinie erstellendie folgenden Parameter ein:

- Name. Name der Richtlinie

- Aktionstyp. Wählen Sie den Aktionstyp als LDAP, Active Directory, RADIUS, TACACS usw.

- Aktion. Die Authentifizierungsaktion (Profil), die der Richtlinie zugeordnet werden soll. Sie können eine vorhandene Authentifizierungsaktion auswählen oder auf das Symbol + klicken, um eine Aktion des richtigen Typs zu erstellen.

- Expression. Geben Sie einen erweiterten Richtlinienausdruck an

- Klicken Sie aufErstellenund dann aufSchließen.

- Expression. Geben Sie einen erweiterten Richtlinienausdruck an.

- Klicken Sie aufErstellen.

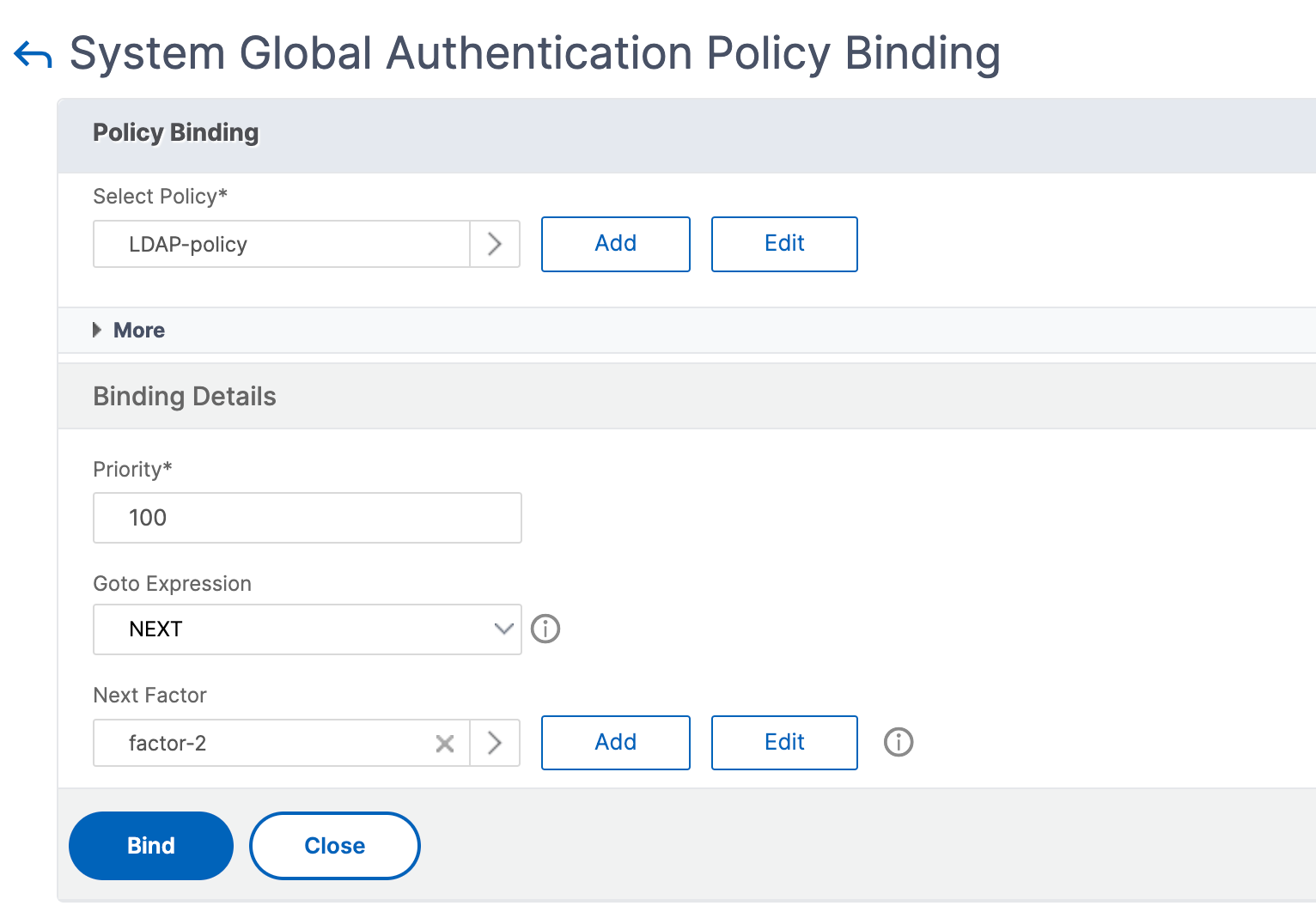

- Klicken Sie auf der SeiteAuthentifizierungsrichtlinienaufGlobal Binding.

- Wählen Sie auf der SeiteGlobale Authentifizierungsrichtlinienbindung erstellendie Authentifizierungsrichtlinie der ersten Ebene aus und klicken Sie aufBindung hinzufügen.

- Wählen Sie auf der SeiteRichtlinienbindungdie Authentifizierungsrichtlinie aus und legen Sie den folgenden Richtlinienbindungsparameter fest.

- Nächster Faktor. Wählen Sie das Label für die Authentifizierungsrichtlinie der zweiten Ebene aus.

Klicken Sie aufBindenundSchließen.

- Klicken Sie aufFertig.

- Melden Sie sich für die Authentifizierung der zweiten Ebene bei der NetScaler-Appliance an. Der Benutzer kann jetzt das zweite Kennwort eingeben. Nur wenn beide Passwörter korrekt sind, darf der Benutzer auf die NetScaler-Appliance zugreifen.

Hinweis:

Das für eine zweite Faktorauthentifizierung konfigurierte TACACS unterstützt keine Autorisierung und Abrechnung, selbst wenn Sie es mit dem Befehl “TACACSAction” aktivieren. Der zweite Faktor wird nur für den Zweck der Authentifizierung verwendet.

Siehe auchZwei-Faktor-Authentifizierung in NetScaler nFactor-Authentifizierung.

In diesem Artikel

- So funktioniert die Zwei-Faktor-Authentifizierung

- Anwendungsfall 1: Zwei-Faktor-Authentifizierung (2FA) über NetScaler-, GUI-, CLI-, API- und SSH-Schnittstellen

- Anwendungsfall 2: Unterstützung der Zwei-Faktor-Authentifizierung auf externen Authentifizierungsservern wie LDAP, RADIUS, Active Directory und TACACS

- Anwendungsfall 3: Externe Authentifizierung aktiviert und lokale Authentifizierung für Systembenutzer deaktiviert

- Anwendungsfall 4: Externe Authentifizierung für Systembenutzer mit angehängter lokaler Authentifizierungsrichtlinie aktiviert

- Anwendungsfall 5: Externe Authentifizierung deaktiviert und lokale Authentifizierung für Systembenutzer aktiviert

- Anwendungsfall 6: Externe Authentifizierung aktiviert und lokale Authentifizierung für Systembenutzer aktiviert

- Anwendungsfall 7: Die externe Authentifizierung ist nur für ausgewählte externe Benutzer aktiviert

- Konfiguration der Zwei-Faktor-Authentifizierung über die NetScaler GUI