オンプレミスのCitrix网关をIDプロバイダーとしてCitrix云に接続する

Citrix云では,オンプレミスのCitrix网关をIDプロバイダーとして使用してワークスペースにサインインする利用者が認証されるようにできます。

思杰网关認証を使用すると,以下のことを実行できます:

- 引き続き,既存のCitrix网关でユーザーを認証するため,Citrix工作区経由でオンプレミスの虚拟应用程序和桌面のリソースにアクセスできます。

- Citrix WorkspaceでCitrix Gatewayの認証,承認,および監査(AAA:认证、授权和审计)機能を使用します。

- パススルー認証,スマートカード,セキュアトークン,条件付きアクセスポリシー,フェデレーション,その他多くの機能を使用しながら,ユーザーに必要なリソースへのCitrix工作区経由のアクセスを提供できます。

ヒント:

「Citrix IDと認証の概要“教育コスで,サポトされているidプロバダの詳細をご覧ください。”「Citrix Identity and Access Managementの計画」モジュールには、このIDプロバイダーをCitrix Cloudに接続してCitrix Workspaceの認証を有効にする方法を説明した短い動画があります。

サポ,トされるバ,ジョン

Citrix Gateway認証は,次のオンプレミス製品バ,ジョンでの使用がサポ,トされています:

- Citrix Gateway 12.1 54.13高级版以降

- Citrix Gateway 13.0 41.20高级版以降

前提条件

云连接器

Citrix云连接器ソフトウェアのインストール先となるサーバーが少なくとも2台必要です。これらのサ,バ,は,次の要件を満たしている必要があります:

- 「Citrix Cloud Connectorの技術詳細に記載されているシステム要件を満たしている。

- 他のCitrixコンポーネントはインストールされておらず,Active Directoryドメインコントローラーではなく,リソースの場所のインフラストラクチャに不可欠なマシンでもない。

- サ▪▪トが存在するドメ▪▪ンに参加している。ユーザーが複数のドメインにあるサイトのアプリケーションにアクセスする場合は,各ドメインに云连接器を少なくとも2つインストールする必要があります。

- サ▪▪トに接続可能なネットワ▪▪クに接続している。

- ンタ,ネットに接続済み。詳しくは,”システムおよび接続要件を参照してください。

- 云连接器の可用性を高めるため、サ、バ、は2台用意することをお勧めします。インストール後,Citrix云は云连接器によりサイトを検出して通信できるようになります。

云连接器のンストル手順にいて詳しくは,”云连接器の▪▪ンスト▪▪ルを参照してください。

活动目录

思杰网关認証を有効にする前に,次のタスクを実行します:

- ワークスペース利用者にActive Directory(广告)のユーザーアカウントがあることを確認します。adアカウントがない利用者は,ワクスペスにサンンできません。

- 利用者のadアカウントのユ,ザ,プロパティが入力されていることを確認します。Citrix云では、利用者がサインインする際、ユーザーコンテキストを決定するためにこれらのプロパティが必要とされます。これらのプロパティが入力されていないと、利用者がワークスペースにサインインできません。これらのプロパティには以下が含まれます:

- メ,ルアドレス

- 表示名

- 共通名

- samアカウント名

- ユ,ザ,プリンシパル名

- OID

- SID

- Active Directory(AD)をCitrix Cloudアカウントに接続します。このタスクでは,”云连接器“セクションの説明に従い,準備したサーバーに云连接器ソフトウェアをインストールします。云连接器によりCitrix云がオンプレミス環境と通信できるようになります。手順にいては,”Azure Active DirectoryをCitrix Cloudに接続するを参照してください。

- Citrix网关認証を使用してフェデレーションを実行している場合,广告ユーザーをフェデレーションプロバイダーと同期します。Citrix云では,サインインするワークスペース利用者の广告ユーザー属性が必要とされます。

要件

Citrix Gatewayの拡張ポリシ

Citrix网关認証では,クラシックポリシーが廃止されたため,オンプレミス网关の拡張ポリシーを使用する必要があります。拡張ポリシーでは,IDプロバイダーチェーンなどのオプションを含むCitrix云の多要素認証がサポートされています。現在クラシックポリシーを使用している場合,Citrix云でCitrix网关認証を使用するには,新しい拡張ポリシーを作成する必要があります。拡張ポリシ,を作成する際に,クラシックポリシ,のアクション部分を再利用できます。

署名用証明書

Citrix工作区の利用者を認証するために网关を構成する場合,网关はOpenID连接プロバイダーとして機能します。Citrix云と网关間のメッセージはOIDCプロトコルに準拠し,デジタル署名トークンが含まれます。したがって,これらのト,クンに署名するための証明書を構成する必要があります。この証明書は,公的証明機関(ca)から発行される必要があります。私的caが発行した証明書は使用できません。Citrix云に私的なCA証明書を提供する手段がないためです。そのため、信頼できる証明書チェーンを確立できません。署名用の証明書を複数構成する場合、各メッセージでこれらのキーがローテーションされます。

キをvpnグロ,バルにバインドする必要がありますこれらのキーがないと,利用者はサインイン後にワークスペースに正常にアクセスできません。

クロック同期

OIDCのデジタル署名されたメッセージにはタイムスタンプが含まれているため,网关は国家结核控制规划時間に同期される必要があります。クロックが同期されていない場合,Citrix云でのトークンの有効性チェックでトークンが古いと判断されます。

タスクの概要

思杰网关認証を設定するには,次のタスクを実行します:

- [idおよびアクセス管理]で网关への接続を構成します。この手順では,网关のクラ,アントID, URLを生成します。

- 网关で,Citrix云から生成された情報を使用してOAuth IDプロバイダー拡張ポリシーを作成します。これによりCitrix Cloudがオンプレミス网关に接続できるようになります。手順にいては,以下の記事を参照してください。

- Citrix Gateway 12.1:オンプレミスCitrix GatewayをIDプロバe .ダe .としてCitrix Cloudに使用

- Citrix Gateway 13.0:オンプレミスCitrix GatewayをIDプロバe .ダe .としてCitrix Cloudに使用

- [ワ,クスペ,ス構成]で,利用者のCitrix Gateway認証を有効にします。

ワ,クスペ,ス利用者のCitrix Gateway認証を有効にするには

- Citrix Cloudメニュ,で,[idおよびアクセス管理]を選択します。

- [認証]タブの(Citrix网关)で省略記号メニュ,をクリックし,[接続]を選択します。

![[接続]メニュ.が強調表示された网关認証オプション](//m.giftsix.com/docs/en-us/citrix-cloud/media/id-access-mgmt-ad-gateway-connect-menu.png)

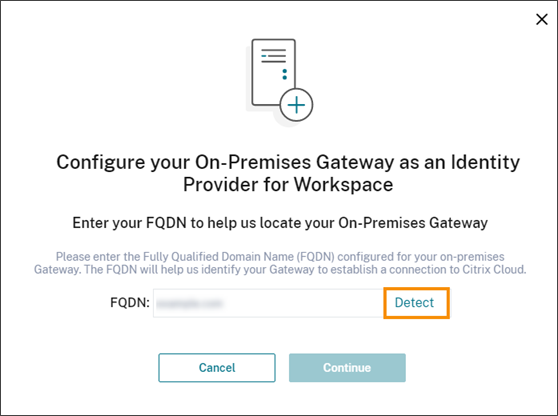

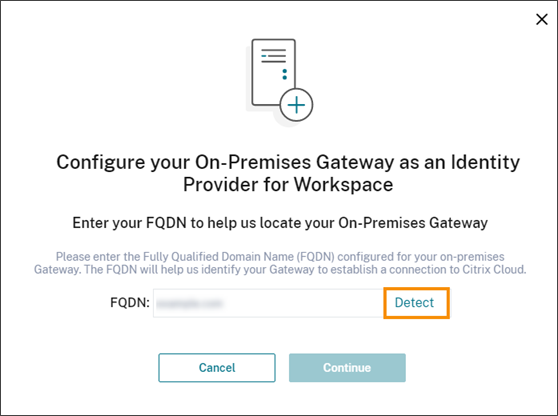

- オンプレミス网关の完全修飾ドメescン名を入力して[検出]をクリックします。

Citrix Cloudが正常にFQDNを検出したら,[続行]をクリックします。

Citrix Cloudが正常にFQDNを検出したら,[続行]をクリックします。 - オンプレミス网关との接続を作成します:

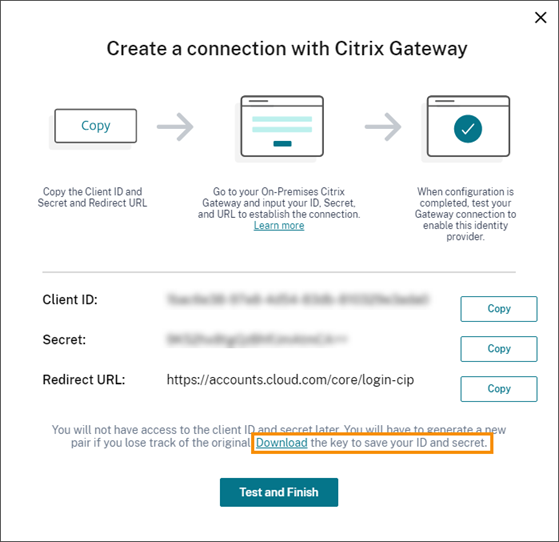

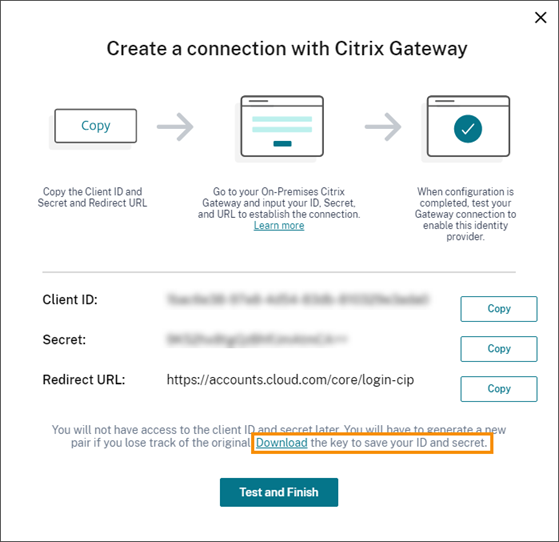

- Citrix云で表示されるクライアントID,シークレット,リダイレクトURLをコピーします。

また、この情報のコピ、をダウンロ、ドし、参照用としてオフラ、ンで安全に保存します。この情報は生成後,Citrix Cloudで表示することはできなくなります。

また、この情報のコピ、をダウンロ、ドし、参照用としてオフラ、ンで安全に保存します。この情報は生成後,Citrix Cloudで表示することはできなくなります。 - 网关で,Citrix云のクライアントID,シークレット,リダイレクトURLを使用してOAUth IDプロバイダー拡張ポリシーを作成します。手順にいては,以下の記事を参照してください。

- Citrix Gateway 12.1の場合:オンプレミスCitrix GatewayをIDプロバe .ダe .としてCitrix Cloudに使用

- Citrix Gateway 13.0の場合:オンプレミスCitrix GatewayをIDプロバe .ダe .としてCitrix Cloudに使用

- [テストして終了]をクリックします。Citrix Cloudは、Gatewayが到達可能であり、正しく構成されていることを確認します。

- Citrix云で表示されるクライアントID,シークレット,リダイレクトURLをコピーします。

- ワ,クスペ,スのCitrix Gateway認証を有効にするには:

- Citrix Cloudメニュ,から,[ワ,クスペ,ス構成]を選択します。

- [認証]タブで(Citrix网关)を選択します。

- [利用者のエクスペリエンスに与える影響を了承しています。]]を選択して[保存]をクリックします。

トラブルシュ,ティング

最初の手順として,この記事の”前提条件“および”要件セクションを確認します。オンプレミス環境に必要なコンポーネントがすべて揃っており,必要な構成をすべて行ったことを確認してください。これらのアイテムのいずれかが欠落しているか,正しく構成されていないと,Citrix网关でのワークスペース認証が機能しません。

Citrix云とオンプレミスの网关との間で接続の問題が発生した場合,以下の事項を確認してください:

- 网关の完全修飾ドメe.c.ン名がe.c.ンタe.c.ネットで到達可能である。

- Citrix CloudでGatewayの完全修飾ドメemcン名を正しく入力した。

- OAuth IDプロバ@ @ダ@ @ポリシ@ @の

发行人パラメ,タ,に网关のURLを正しく入力した。例:发行人https://GatewayFQDN.com发行人パラメ,タ,では大文字と小文字は区別されません。 - Citrix云のクライアントID,シークレット,リダイレクトURLの値が,OAuth IDプロバイダーポリシーの[クライアントID][クライアントシークレット],[リダイレクトURL],[オーディエンス]フィールドに正しく入力されている。ポリシの[オディエンス]フィルドに正しいクラアントidが入力されていることを確認します。

- OAuth IDプロバ@ @ダ@ @認証ポリシ@ @が正しく構成されている。手順にいては,以下の記事を参照してください。

- Citrix Gateway 12.1:オンプレミスCitrix GatewayをIDプロバe .ダe .としてCitrix Cloudに使用

- Citrix Gateway 13.0:オンプレミスCitrix GatewayをIDプロバe .ダe .としてCitrix Cloudに使用

- ポリシが”認証ポリシのバンド“に記載されている手順で,aaa認証サバに正しくバンドされていることを確認します。”

グロバルカタログサバ

网关は,ユーザーアカウントの詳細に加えて,ユーザーのドメイン名,Active DirectoryのNETBIOS名,およびルートActive Directoryドメイン名を取得します。Active DirectoryのNETBIOS名を取得するために,网关はユーザーアカウントが存在するActive Directoryを検索します。netbios名はグロ,バルカタログサ,バ,に複製されません。

Active Directory環境でグローバルカタログサーバーを使用する場合,これらのサーバーで構成されたLDAPアクションはCitrix云で機能しません。代わりに,LDAPアクションで個別のActive Directoryを構成する必要があります。複数のドメ@ @ンまたはフォレストがある場合,複数の@ @ ldapポリシ@ @を構成できます。

KerberosまたはIDプロバイダーチェーンを使用したシングルサインオンのActive Directory検索

Kerberosか,利用者のサインインにSAMLまたはOIDCプロトコルを使用するまたは外部IDプロバイダーを使用する場合,Active Directory参照が構成されていることを確認します。网关では,利用者のActive DirectoryユーザープロパティとActive Directory構成プロパティを取得するためにActive Directory参照が必要です。

認証がサードパーティのサーバーによって処理される場合でも,LDAPポリシーが構成されていることを確認してください。これらのポリシーを構成するには,以下のタスクを実行して既存のログインスキーマプロファイルに第2の認証要素を追加します:

- Active Directoryから属性およびグループの抽出のみを実行するLDAP認証サーバーを作成します。

- ldap拡張認証ポリシを作成します。

- 認証ポリシ,ラベルを作成します。

- プラマリidプロバ。

ldapを第2の認証要素として追加するには

- ldap認証サ,バ,を作成します:

- 【系统】>【认证】>(基本方针政策)> (LDAP) >(服务器)>(添加)を選択します。

- [创建认证LDAP服务器]ペ,ジで次の情報を入力します:

- [选择服务器类型]で(LDAP)を選択します。

- (名字)でサ,バ,のフレンドリ名を入力します。

- (服务器IP)を選択してからldapサ,バ,のipアドレスを入力します。

- (安全类型)で必要なldapセキュリティの種類を選択します。

- (服务器类型)で(广告)を選択します。

- (认证)ではチェックボックスをオンにしないでください。この認証サーバーは,Active Directoryからユーザー属性とグループを抽出するだけで認証用ではないので,チェックボックスはオフにする必要があります。

- (其他设置)で,次の情報を入力します:

- [服务器登录名属性]で,UserPrincipalNameを選択します。

- (组属性)でmemberOfを選択します。

- [子属性名称]でcnを選択します。

- ldap拡張認証ポリシを作成します。

- [安全]>[AAA -应用流量]>[策略]>[认证]>[高级策略]>[策略]>[添加]を選択します。

- [创建认证策略]ペ,ジで次の情報を入力します:

- (名字)でポリシ,のフレンドリ名を入力します。

- (操作类型)で(LDAP)を選択します。

- (行动)で作成済みのldap認証サバを選択します。

- (表达)で真正的と入力します。

- [作成]をクリックしてこの構成を保存します。

- 認証ポリシ,ラベルを作成します:

- [安全]>[AAA -应用流量]>[策略]>[认证]>[高级策略]>[策略标签]>[添加]を選択します。

- (名字)で認証ポリシ,ラベルのフレンドリ名を入力します。

- ログ▪▪ンスキ▪▪マでLSCHEMA_INTを選択します。

- (政策绑定)の(选择政策)で,作成済みのldap拡張認証ポリシ,を選択します。

- (转到表达式)で结束を選択します。

- (绑定)をクリックして,構成を完了します。

- ldap認証ポリシラベルをプラマリidプロバダの次の要素として定義します:

- [系统]>[安全]>[AAA -应用流量]>[虚拟服务器]を選択します。

- プラ▪▪マリidプロバ▪▪ダを選択して,(编辑)を選択します。

- [高级认证策略]で既存の(认证政策)バ@ @ンディングを選択します。

- プラesc esc esc esc esc esc esc esc esc esc esc esc esc esc(编辑绑定)を選択します。

- (政策绑定)ペジの[选择下一个因素]で,作成済みのldap拡張認証ポリシ,を選択します。

- (绑定)をクリックして,構成を保存します。

多要素認証のデフォルトパスワ,ド

ワークスペース利用者に多要素認証を使用する場合,网关ではシングルサインオンのデフォルトパスワードとして最後の要素のパスワードが使用されます。このパスワードは,利用者がワークスペースにサインインする際にCitrix云に送信されます。環境内でLDAP認証の後に別の要素が続く場合,Citrix云に送信されるデフォルトパスワードとしてLDAPパスワードを構成する必要があります。ldap要素に対応するログ化学键ンスキ,化学键マで,SSOCredentialsを有効にします。

![[接続]メニュ.が強調表示された网关認証オプション](http://m.giftsix.com/docs/en-us/citrix-cloud/media/id-access-mgmt-ad-gateway-connect-menu.png)

Citrix Cloudが正常にFQDNを検出したら,[続行]をクリックします。

Citrix Cloudが正常にFQDNを検出したら,[続行]をクリックします。 また、この情報のコピ、をダウンロ、ドし、参照用としてオフラ、ンで安全に保存します。この情報は生成後,Citrix Cloudで表示することはできなくなります。

また、この情報のコピ、をダウンロ、ドし、参照用としてオフラ、ンで安全に保存します。この情報は生成後,Citrix Cloudで表示することはできなくなります。