SAML pour l’authentification unique avec Citrix Files

你们可以配置XenMobile Collab等内容oration pour une utilisation avec SAML (Security Assertion Markup Language) afin de fournir l’accès SSO aux applications mobiles Citrix Files. Cette fonctionnalité comprend les éléments suivants :

- Applications Citrix Files pour lesquelles le SDK MAM est activé ou qui sont encapsulées à l’aide de MDX Toolkit

Clients Citrix Files non encapsulés, tels que le site Web, Outlook Plug-in ou les clients de synchronisation

- Pour les applications Citrix Files encapsulées.苏尔Cit Les utilisateurs ouvrent一个会话rix Files via l’application mobile Citrix Files sont redirigés vers Secure Hub pour l’authentification utilisateur et pour acquérir un jeton SAML. Une fois l’authentification réussie, l’application mobile Citrix Files envoie le jeton SAML à Content Collaboration. Après la première ouverture de session, les utilisateurs peuvent accéder à l’application mobile Citrix Files via l’authentification unique. Ils peuvent également joindre des documents de Content Collaboration aux e-mails Secure Mail sans se connecter à chaque fois.

- Pour les clients Citrix Files non encapsulés.Les utilisateurs qui se connectent à Citrix Files à l’aide d’un navigateur Web ou d’un autre client Citrix Files sont redirigés vers XenMobile. XenMobile authentifie les utilisateurs, qui acquièrent ensuite un jeton SAML envoyé à Content Collaboration. Après la première ouverture de session, les utilisateurs peuvent accéder aux clients Citrix Files via l’authentification unique sans se connecter à chaque fois.

Pour utiliser XenMobile en tant que fournisseur d’identité SAML pour Content Collaboration, vous devez configurer XenMobile pour l’utilisation de comptes Enterprise, comme décrit dans cet article. Vous pouvez également configurer XenMobile pour fonctionner uniquement avec des connecteurs StorageZone. Pour de plus amples informations, consultez la sectionUtiliser Citrix Content Collaboration avec XenMobile.

Pour un diagramme d’architecture de référence détaillé, voirArchitecture.

Conditions préalables

Vous devez remplir les conditions suivantes pour pouvoir configurer l’authentification unique avec les applications XenMobile et Citrix Files :

SDK MAM ou une version compatible de l’outil MDX Toolkit (pour les applications mobiles Citrix Files)

Pour de plus amples informations, consultez la sectionCompatibilité XenMobile.

- Version compatible de Secure Hub et des applications mobiles Citrix Files

- Compte administrateur Content Collaboration

- Connectivité vérifiée entre XenMobile et Content Collaboration

Configurer l’accès à Content Collaboration

Avant de configurer SAML pour Content Collaboration, fournissez les informations d’accès à Content Collaboration comme suit :

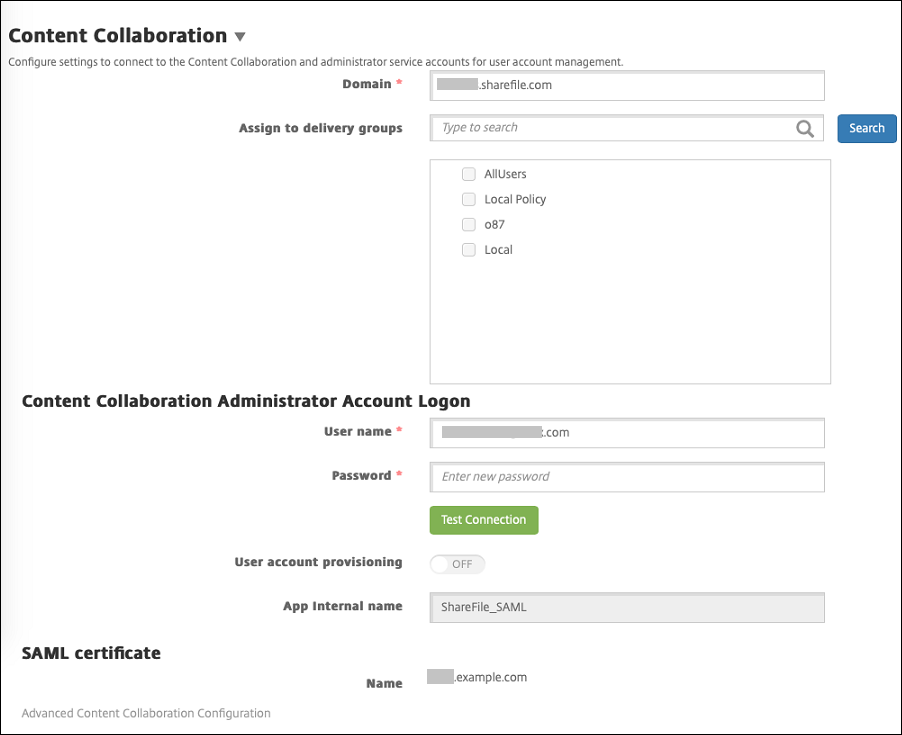

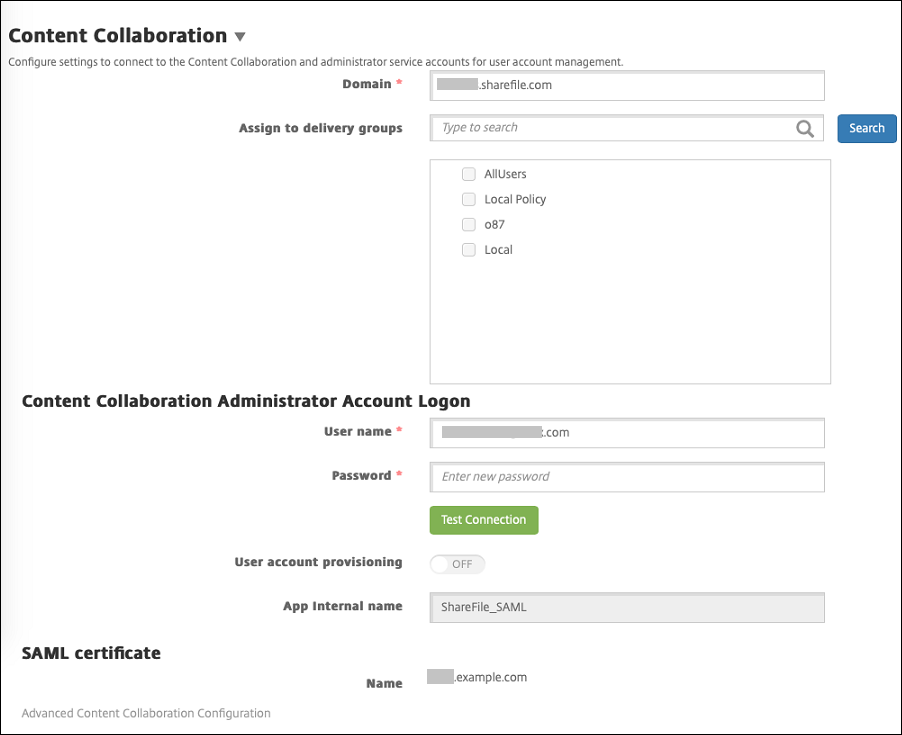

Dans la console Web XenMobile, cliquez surConfigurer > ShareFile.拉页de configuration deShareFiles’affiche. Votre console peut afficher le terme Content Collaboration au lieu de ShareFile.

Pour configurer ces paramètres :

- Domaine :entrez le nom de votre sous-domaine Content Collaboration. Par exemple :

example.sharefile.com. - Attribuer aux groupes de mise à disposition :sélectionnez ou recherchez les groupes de mise à disposition que vous souhaitez autoriser à utiliser l’authentification unique avec Content Collaboration.

- Connexion au compte administrateur ShareFile

- Nom d’utilisateur :entrez le nom d’utilisateur de l’administrateur Content Collaboration. Cet utilisateur doit disposer des privilèges d’administrateur.

- Mot de passe :entrez le mot de passe administrateur de Content Collaboration.

- Provisioning du compte utilisateur :laissez ce paramètre désactivé. Utilisez l’outil de gestion des utilisateurs Content Collaboration pour le provisioning des utilisateurs. VoirProvisionner des comptes d’utilisateurs et des groupes de distribution.

- Domaine :entrez le nom de votre sous-domaine Content Collaboration. Par exemple :

Cliquez surTester la connexionpour vérifier que le nom d’utilisateur et le mot de passe du compte administrateur Content Collaboration permettent de s’authentifier auprès du compte Content Collaboration spécifié.

Cliquez surEnregistrer.

XenMobile se synchronise avec Content Collaboration et met à jour les paramètres Content CollaborationID d’émetteur/d’entité ShareFileetURL de connexion.

拉页Configurer > ShareFileaffiche le champNom interne de l’application.Vous avez besoin de ce nom pour effectuer les étapes décrites plus loin dansModifier les paramètres d’authentification unique de Citrix Files.com.

配置SAML倒les Citrix应用程序文件MDX encapsulées

Vous n’avez pas besoin d’utiliser Citrix Gateway pour la configuration de l’authentification unique avec les applications MDX Citrix Files encapsulées. Pour configurer l’accès aux clients Citrix Files non encapsulés, tels que le site Web, Outlook Plug-in ou les clients de synchronisation, consultezConfigurer Citrix Gateway pour d’autres clients Citrix Files.

Les étapes suivantes s’appliquent aux applications et appareils iOS et Android. Pour configurer SAML pour les applications MDX Citrix Files encapsulées :

À l’aide du MDX Toolkit, encapsulez l’application mobile Citrix Files. Pour de plus amples informations sur l’encapsulation d’applications avec le MDX Toolkit, consultez la sectionEncapsulation des applications avec le MDX Toolkit.

Dans la console XenMobile, chargez l’application mobile Citrix Files encapsulée. Pour plus d’informations sur le chargement des applications MDX, consultez la sectionPour ajouter une application MDX à XenMobile.

Vérifiez les paramètres SAML : ouvrez une session Content Collaboration avec le nom d’utilisateur et le mot de passe administrateur que vous avez configurés auparavant.

Vérifiez que Content Collaboration et XenMobile sont configurés pour le même fuseau horaire. Assurez-vous que XenMobile indique l’heure appropriée par rapport au fuseau horaire configuré. Sinon, l’authentification unique peut échouer.

Valider l’application mobile Citrix Files

Sur la machine utilisateur, installez et configurez Secure Hub.

À partir de XenMobile Store, téléchargez et installez l’application mobile Citrix Files.

Démarrez l’application mobile Citrix Files. Citrix Files démarre sans vous inviter à saisir un nom d’utilisateur ou un mot de passe.

Valider avec Secure Mail

Sur la machine utilisateur, si cela n’a pas déjà été fait, installez et configurez Secure Hub.

À partir de XenMobile Store, téléchargez, installez et configurez Secure Mail.

Ouvrez un nouveau formulaire électronique et appuyez surJoindre à partir de Citrix Files.Les fichiers pouvant être joints à l’e-mail sont affichés sans vous inviter à saisir un nom d’utilisateur ou un mot de passe.

Configurer Citrix Gateway pour d’autres clients Citrix Files

Pour configurer l’accès des clients Citrix Files non encapsulés, tels que le site Web, le plug-in Outlook ou les clients de synchronisation, vous devez configurer Citrix Gateway pour prendre en charge l’utilisation de XenMobile en tant que fournisseur d’identité SAML de la manière suivante.

- Désactivez la redirection vers la page d’accueil.

- Créez une stratégie et un profil de session Citrix Files.

- Configurez des stratégies sur le serveur virtuel Citrix Gateway.

Désactiver la redirection vers la page d’accueil

Désactivez le comportement par défaut pour les demandes qui passent par le chemin / cginfra. Cette action permet aux utilisateurs de voir l’URL interne demandée à la place de la page d’accueil configurée.

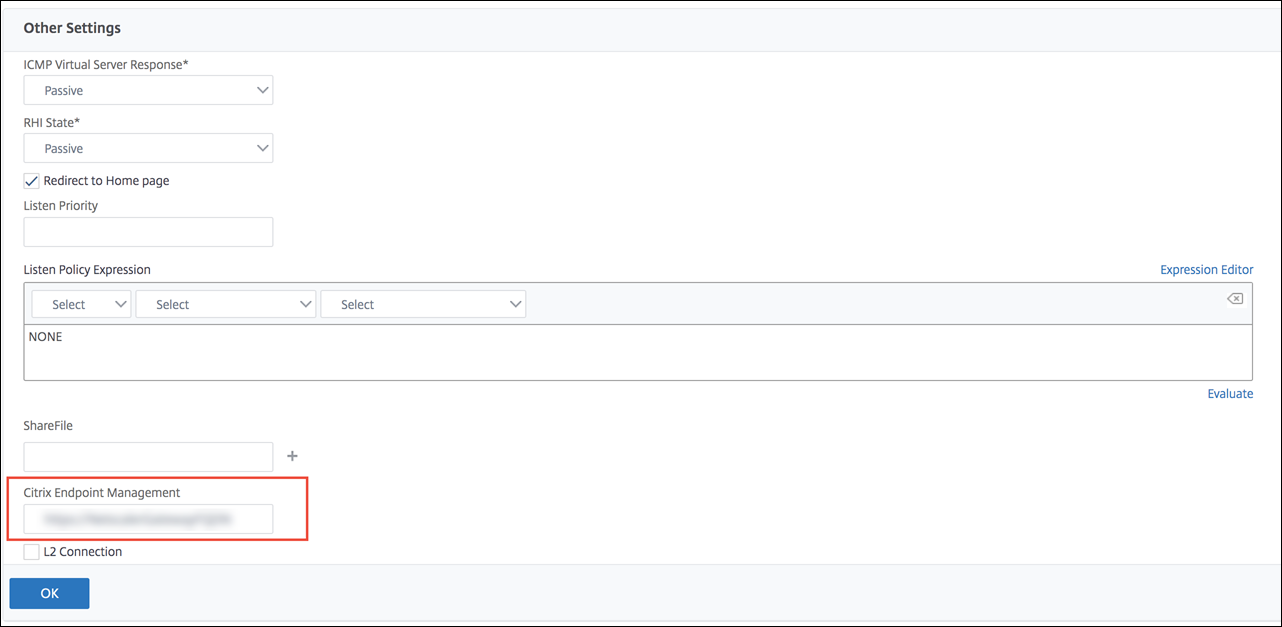

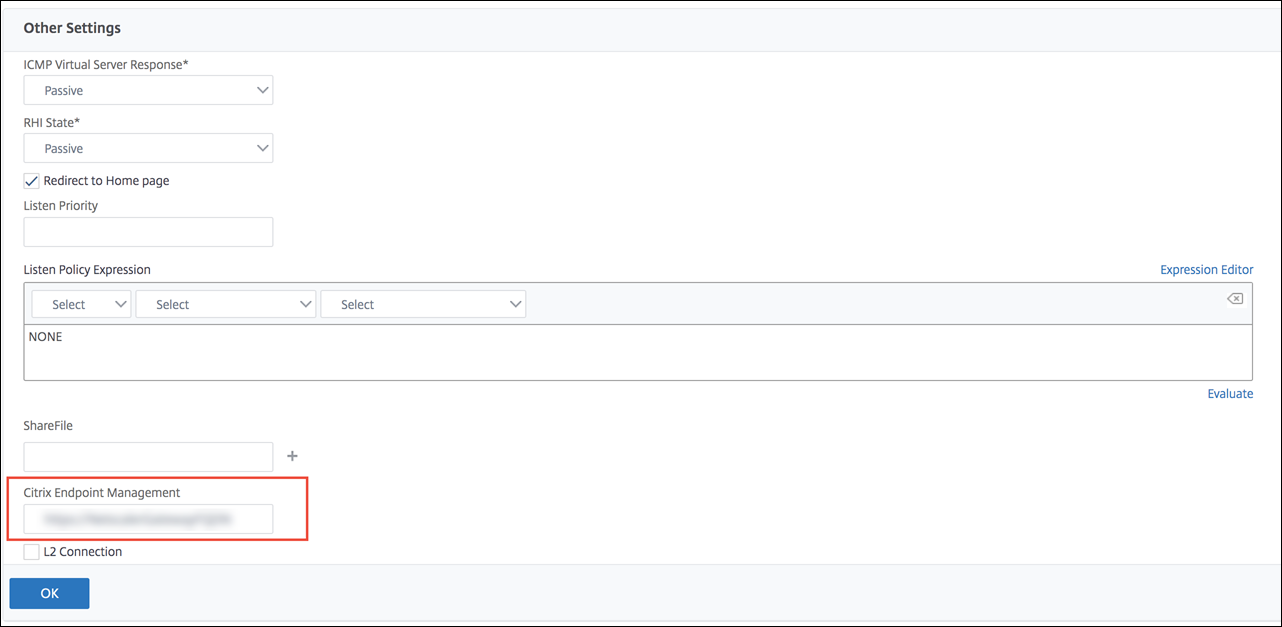

Modifiez les paramètres du serveur virtuel Citrix Gateway qui est utilisé pour les ouvertures de session XenMobile. Dans Citrix ADC, cliquez surOther Settings, puis désactivez la case à cocher intituléeRedirect to Home Page.

SousShareFile(à présent renommé Content Collaboration), entrez le nom et le numéro de port de votre serveur interne XenMobile.

SousCitrix Endpoint Management, tapezvotre URL XenMobile. Votre version de Citrix Gateway peut faire référence à l’ancien nom de produitAppController.

Cette configuration autorise les demandes pour l’URL indiquée via le chemin d’accès /cginfra.

Créez une stratégie et un profil de demande de session Citrix Files

Configurez ces paramètres pour créer une stratégie et un profil de demande de session Citrix Files :

Dans l’utilitaire de configuration de Citrix Gateway, dans le volet de navigation de gauche, cliquez surCitrix Gateway > Policies > Session.

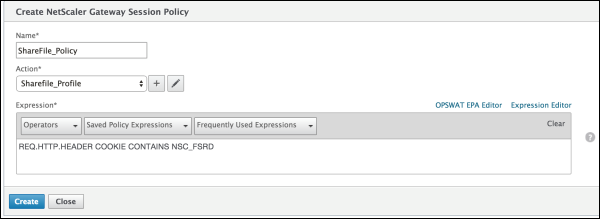

Créez une stratégie de session. Dans l’ongletPolicies, cliquez surAdd.

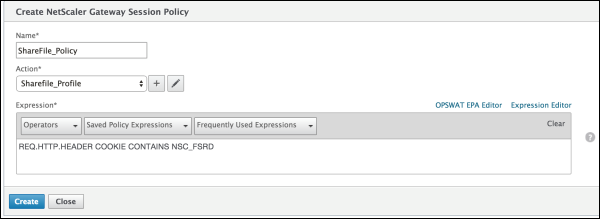

在冠军Name, tapezShareFile_Policy.

Créez une action en cliquant sur le bouton+.拉页Create Session Profiles’affiche.

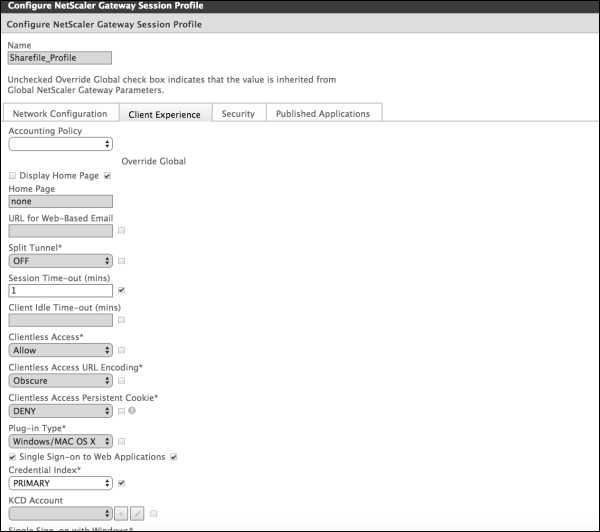

Pour configurer ces paramètres :

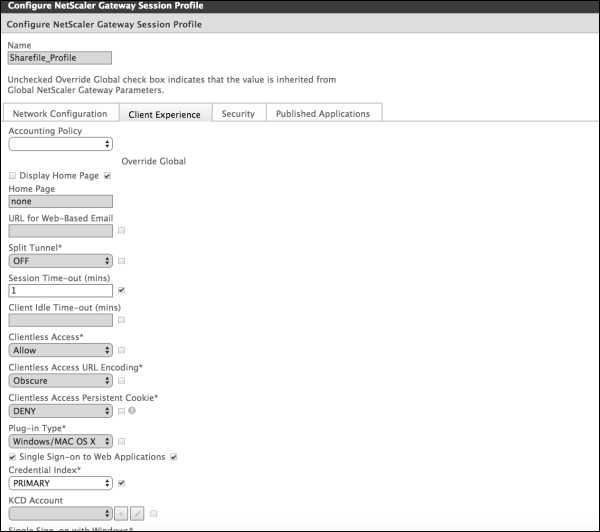

- Name :tapezShareFile_Profile.

- Cliquez sur l’ongletClient Experience, puis configurez les paramètres suivants :

- Home Page :tapeznone.

- Session Time-out (mins) :tapez1.

- Single Sign-on to Web Applications :sélectionnez ce paramètre.

- Credential Index :dans la liste, cliquez surPRIMARY.

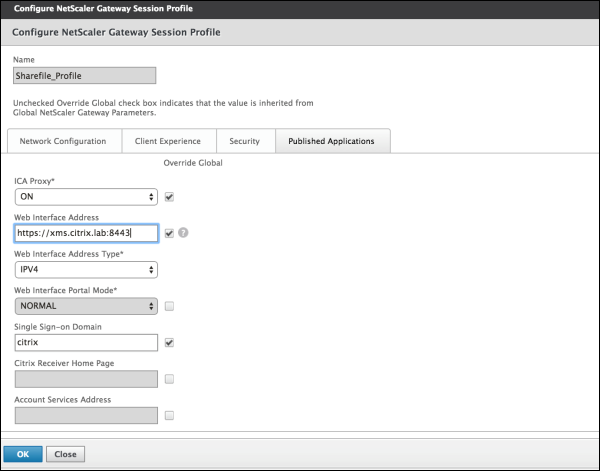

- Cliquez sur l’ongletPublished Applications.

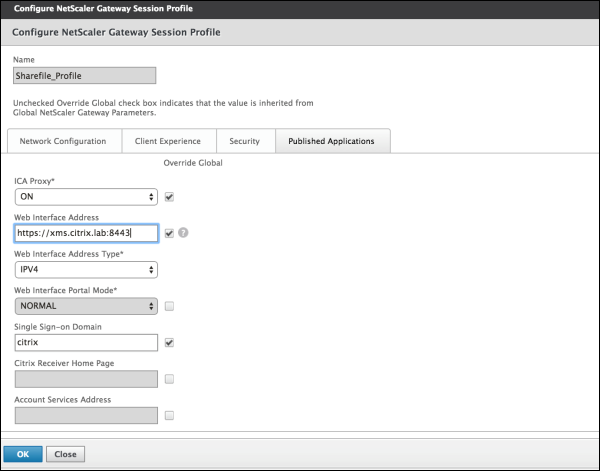

Pour configurer ces paramètres :

- Proxy ICA :dans la liste, cliquez surON.

- Web Interface Address :entrez l’URL de votre serveur XenMobile.

Single Sign-on Domain :tapez的nom de domaine Active Directory.

Lors de la configuration du profil de session de Citrix Gateway, le suffixe de domaine pourSingle Sign-on Domaindoit correspondre à l’alias de domaine XenMobile défini dans LDAP.

Cliquez surCreatepour définir le profil de session.

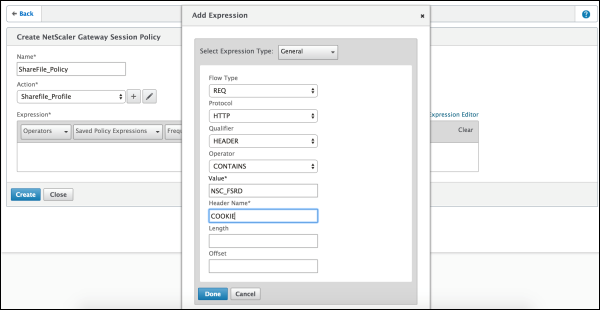

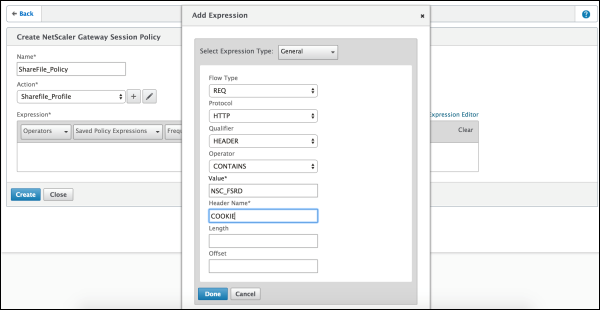

Cliquez surExpression Editor.

Pour configurer ces paramètres :

- Value :tapezNSC_FSRD.

- Header Name :tapezCOOKIE.

Cliquez surCreate, puis cliquez surClose.

Configurer des stratégies sur le serveur virtuel Citrix Gateway

Configurez les paramètres suivants sur le serveur virtuel Citrix Gateway.

Dans l’utilitaire de configuration de Citrix Gateway, dans le volet de navigation de gauche, cliquez surCitrix Gateway > Virtual Servers.

Dans le panneauDetails, cliquez sur votre serveur virtuel Citrix Gateway.

Cliquez surModifier.

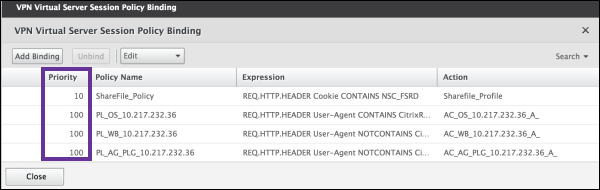

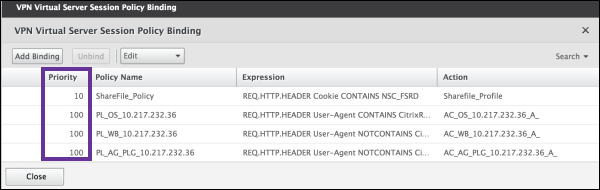

Cliquez surConfigured policies > Session policies, puis surAdd binding.

SélectionnezShareFile_Policy.

Modifiez le numéro depriorité(Priority) généré automatiquement pour la stratégie sélectionnée de manière à lui attribuer la priorité la plus élevée (le plus petit nombre) par rapport aux autres stratégies indiquées. Par exemple :

Cliquez surDone, puis enregistrez la configuration Citrix ADC actuelle.

Modifier les paramètres d’authentification unique de Citrix Files.com

Apportez les modifications suivantes pour les applications MDX et non-MDX Citrix Files.

Important :

Un nouveau numéro est ajouté au nom de l’application interne :

- Chaque fois que vous modifiez ou recréez l’application Citrix Files

- Chaque fois que vous modifiez les paramètres de Content Collaboration dans XenMobile

Par conséquent, vous devez également mettre à jour l’URL de connexion dans le site Web Citrix Files pour refléter le nom d’application mis à jour.

Connectez-vous à votre compte Content Collaboration (

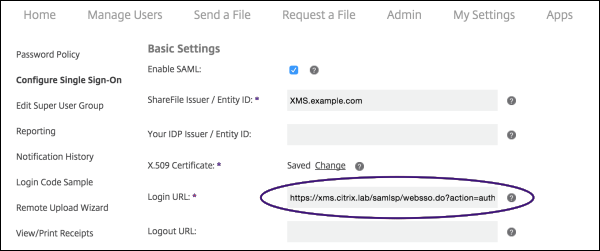

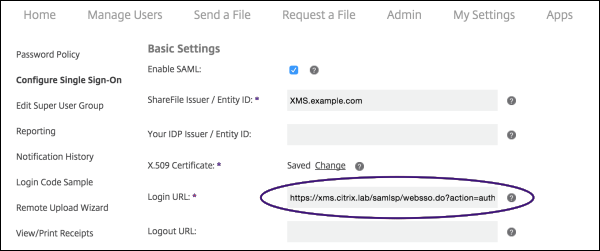

https://) en tant qu’administrateur Content Collaboration..sharefile.com Dans l’interface Web Content Collaboration, cliquez surAdmin, puis sélectionnezConfigurer le Single Sign-On.

Modifiez l’URL de connexioncomme suit :

Voici un exemple d’URL de connexionavant les modifications :

https://xms.citrix.lab/samlsp/websso.do?action=authenticateUser&app=ShareFile_SAML_SP&reqtype=1.

Insérez le nom de domaine complet (FQDN) externe du serveur virtuel de Citrix Gateway et

/cginfra/https/devant le nom de domaine complet de XenMobile Server, puis ajoutez8443après le nom de domaine complet de XenMobile.Voici un exemple d’URL modifiée:

https://nsgateway.acme.com/cginfra/https/xms.citrix.lab:8443/samlsp/websso.do?action=authenticateUser&app=SHareFile_SAML_SP&reqtype=1Remplacez le paramètre

&app=ShareFile_SAML_SPpar le nom de l’application Citrix Files interne. Le nom interne estShareFile_SAMLpar défaut. Toutefois, chaque fois que vous modifiez votre configuration, un numéro est ajouté au nom interne (ShareFile_SAML_2,ShareFile_SAML_3, etc.). Vous pouvez rechercher lenom interne de l’applicationsur la pageConfigurer > ShareFile.Voici un exemple d’URL modifiée:

https://nsgateway.acme.com/cginfra/https/xms.citrix.lab:8443/samlsp/websso.do?action=authenticateUser&app=ShareFile_SAML&reqtype=1Ajoutez

&nssso=true像鳍de l 'URL。Voici un exemple de l’URL finale :

https://nsgateway.acme.com/cginfra/https/xms.citrix.lab:8443/samlsp/websso.do?action=authenticateUser&app=ShareFile_SAML&reqtype=1&nssso=true.

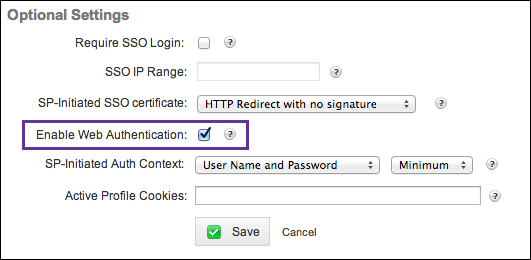

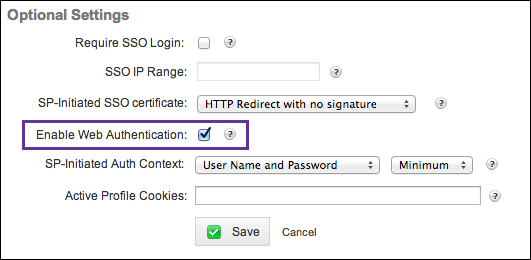

SousParamètres facultatifs, sélectionnez la case à cocherActiver l’authentification Web.

Valider la configuration

Procédez comme suit pour valider la configuration.

Pointez votre navigateur sur

https://.sharefile.com/saml/login Vous êtes redirigé vers l’écran d’ouverture de session de Citrix Gateway. Si vous n’êtes pas redirigé, vérifiez les paramètres de configuration précédents.

Entrez le nom d’utilisateur et le mot de passe pour l’environnement Citrix Gateway et XenMobile que vous avez configuré.

Vos dossiers Citrix Files à l’adresse

.sharefile.com