Guía de PoC: Citrix Secure Internet Access con Citrix Virtual Apps and Desktops

Información general

Citrix Secure Internet Access proporciona una pila de seguridad completa entregada en la nube para proteger a los usuarios, las aplicaciones y los datos contra todas las amenazas sin comprometer la experiencia de los empleados. Esta guía de prueba de concepto (PoC) está diseñada para ayudarle a configurar rápidamente Citrix Secure Internet Access en su entorno de Citrix Virtual Apps and Desktops. Al final de esta guía de PoC, podrá proteger su implementación de Citrix Virtual Apps and Desktops con Citrix Secure Internet Access. Puede permitir que los usuarios accedan a las aplicaciones mediante el acceso directo a Internet (DIA) sin comprometer el rendimiento.

Ámbito

En esta guía de prueba de concepto, experimentará la función de administrador de Citrix y crea una conexión entre la implementación de Citrix Virtual Apps & Desktop de su organización y Citrix Secure Internet Access.

En esta guía se muestra cómo realizar las siguientes acciones:

- Inicio de sesión en Citrix Secure Internet Access (CSIA)

- Interconexion de降de seguridad de相con grupos de integración de dominios

- Configuración de la configuración del proxy de la plataforma en la nube CSIA

- Configure directivas de seguridad web para permitir/denegar el acceso a determinados sitios web o categorías a través de la consola CSIA.

- Aplicación de directivas a grupos de seguridad

- Descargue el agente CSIA (Cloud Connector)

- Configurar el agente CSIA (Cloud Connector) a través de la directiva de agente

- Configurar el agente CSIA (Cloud Connector) manualmente (OPCIONAL - Solo Windows)

- Implementar el agente CSIA (Cloud Connector) manualmente en la imagen principal del VDA

- Implementar el agente CSIA (Cloud Connector) a través de la directiva de grupo AD en la imagen VDA

Requisitos previos

- Microsoft Windows 7, 8, 10 (x86, x64 y ARM64)

- Microsoft Server 2008R2, 2012, 2016, 2019

- Microsoft.NET 4.5 o superior

- PowerShell 7 (solo para Windows 7)

- Las siguientes reglas de firewall

Requisitos de la red

Configuración de puerto/Firewall

CSIA —> Saliente

| Origen | Destino | Protocolo | Port | Descripción |

|---|---|---|---|---|

| CSIA | ibosscloud.com | TCP | 80 | Conexiones proxy y páginas de bloque personalizadas |

| TCP | 443 | Recuperación de scripts PAC a través de autenticación HTTPS y proxy a través de HTTPS | ||

| TCP | 7443 | Puerto alternativo para la recuperación de scripts PAC a través de HTTPS | ||

| TCP | 8009 | Puerto alternativo para conexiones proxy | ||

| TCP | 8015 | Autenticación de proxy sobre HTTP | ||

| TCP | 8016 | Puerto alternativo para la autenticación proxy | ||

| TCP | 8026 | Puerto de categorización de la nube para Android Enterprise | ||

| TCP | 8080 | Página de bloque predeterminada | ||

| TCP | 10080 | Recuperación de scripts PAC a través de HTTP | ||

| CSIA | api.ibosscloud.com | TCP | 443 | Recuperación de scripts PAC a través de autenticación HTTPS y proxy a través de HTTPS |

| TCP | 7443 | Puerto alternativo para la recuperación de scripts PAC a través de HTTPS | ||

| TCP | 8009 | Puerto alternativo para conexiones proxy | ||

| TCP | 8015 | Autenticación de proxy sobre HTTP | ||

| TCP | 8016 | Puerto alternativo para la autenticación proxy | ||

| TCP | 8026 | Puerto de categorización de la nube para Android Enterprise | ||

| TCP | 8080 | Página de bloque predeterminada | ||

| TCP | 10080 | Recuperación de scripts PAC a través de HTTP | ||

| CSIA | accounts.iboss.com | TCP | 443 | Recuperación de scripts PAC a través de autenticación HTTPS y proxy a través de HTTPS |

| TCP | 7443 | Puerto alternativo para la recuperación de scripts PAC a través de HTTPS | ||

| TCP | 8009 | Puerto alternativo para conexiones proxy | ||

| TCP | 8015 | Autenticación de proxy sobre HTTP | ||

| TCP | 8016 | Puerto alternativo para la autenticación proxy | ||

| TCP | 8026 | Puerto de categorización de la nube para Android Enterprise | ||

| TCP | 8080 | Página de bloque predeterminada | ||

| TCP | 10080 | Recuperación de scripts PAC a través de HTTP | ||

| CSIA | Nodo CSIA del cliente-swg.ibosscloud.com | TCP | 443 | Recuperación de scripts PAC a través de autenticación HTTPS y proxy a través de HTTPS |

| TCP | 7443 | Puerto alternativo para la recuperación de scripts PAC a través de HTTPS | ||

| TCP | 8009 | Puerto alternativo para conexiones proxy | ||

| TCP | 8015 | Autenticación de proxy sobre HTTP | ||

| TCP | 8016 | Puerto alternativo para la autenticación proxy | ||

| TCP | 8026 | Puerto de categorización de la nube para Android Enterprise | ||

| TCP | 8080 | Página de bloque predeterminada | ||

| TCP | 10080 | Recuperación de scripts PAC a través de HTTP | ||

| CSIA | Nodo CSIA cliente-reports.ibosscloud.com | TCP | 443 | Recuperación de scripts PAC a través de autenticación HTTPS y proxy a través de HTTPS |

| TCP | 7443 | Puerto alternativo para la recuperación de scripts PAC a través de HTTPS | ||

| TCP | 8009 | Puerto alternativo para conexiones proxy | ||

| TCP | 8015 | Autenticación de proxy sobre HTTP | ||

| TCP | 8016 | Puerto alternativo para la autenticación proxy | ||

| TCP | 8026 | Puerto de categorización de la nube para Android Enterprise | ||

| TCP | 8080 | Página de bloque predeterminada | ||

| TCP | 10080 | Recuperación de scripts PAC a través de HTTP |

Configuración de la nube de Citrix Secure Internet Access (CSIA)

En esta sección nos centramos en la configuración de CSIA dentro de la consola de administración.

Inicie sesión en Citrix Secure Internet Access

Inicie sesión en Citrix Cloud y acceda al mosaico Acceso seguro a Internet.

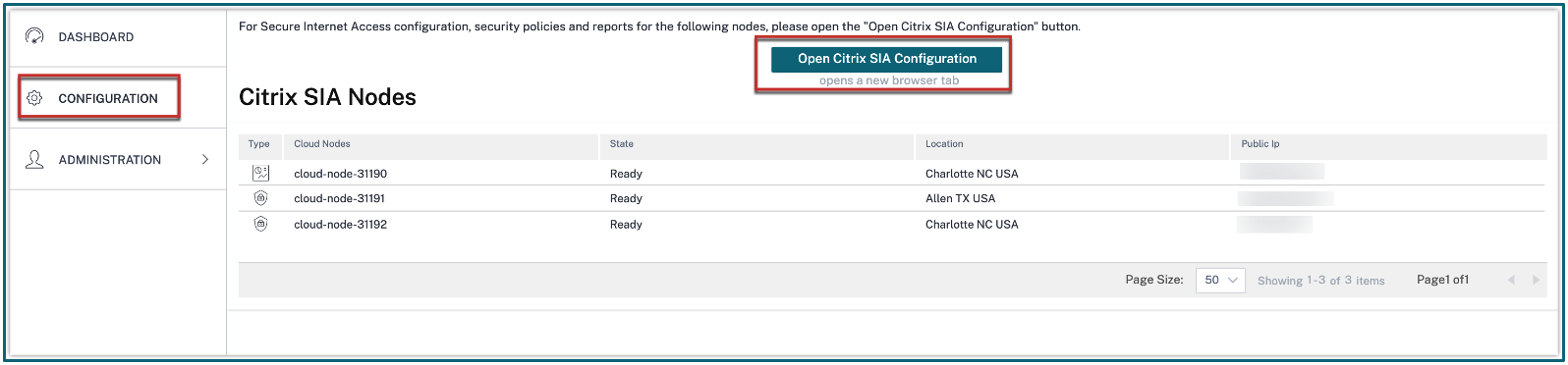

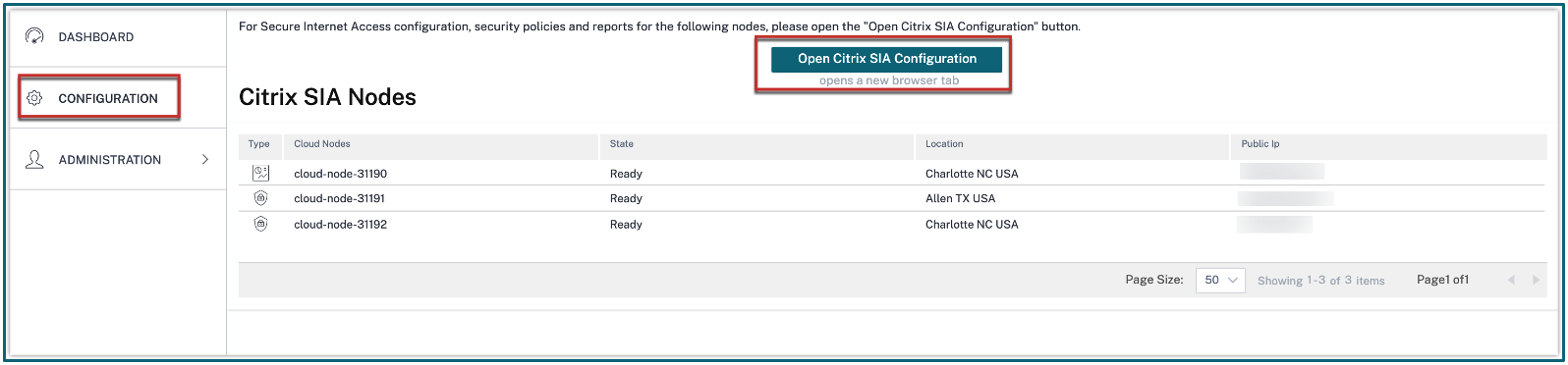

Seleccione la fichaConfiguracióny haga clic enAbrir configuración de Citrix SIApara acceder a la Consola de configuración.

Configurar las opciones de PAC de Citrix Secure Internet Access

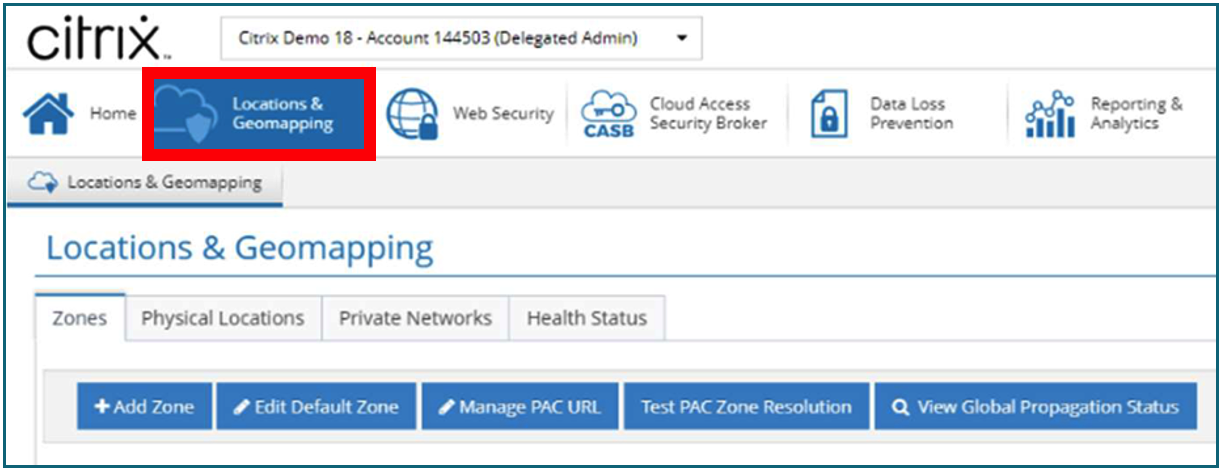

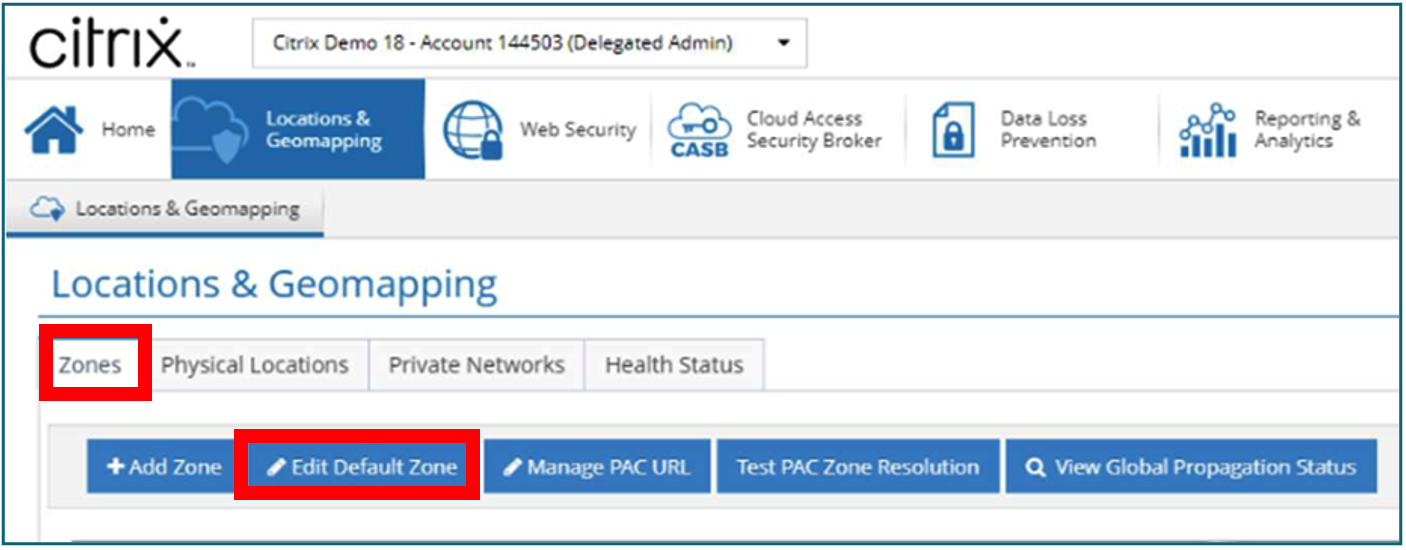

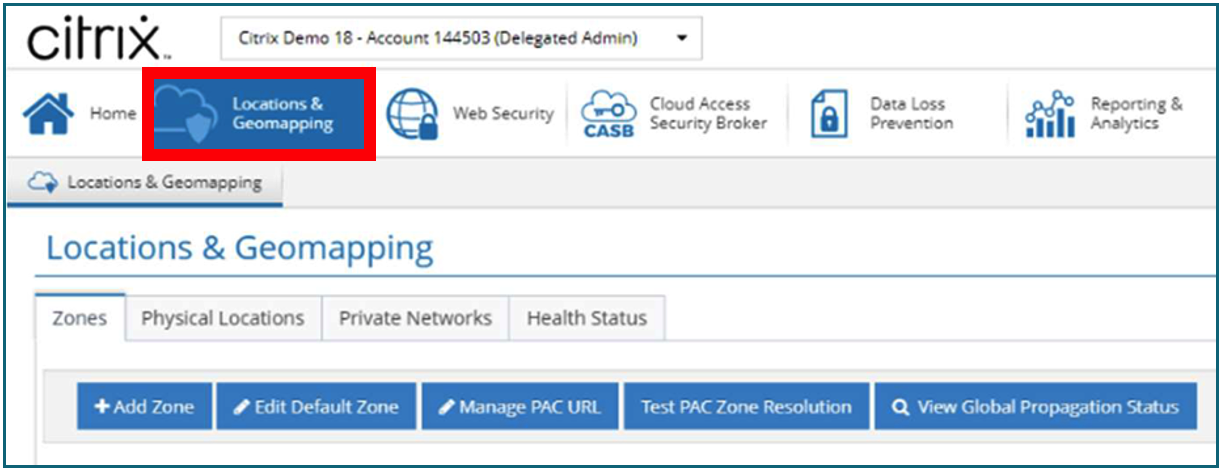

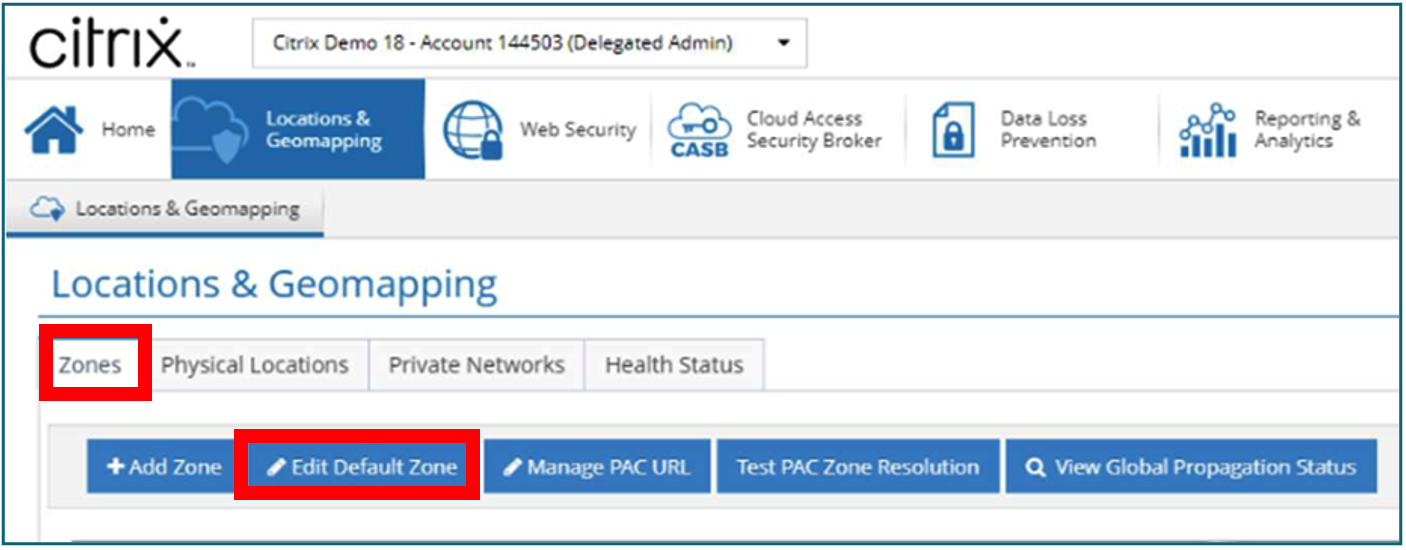

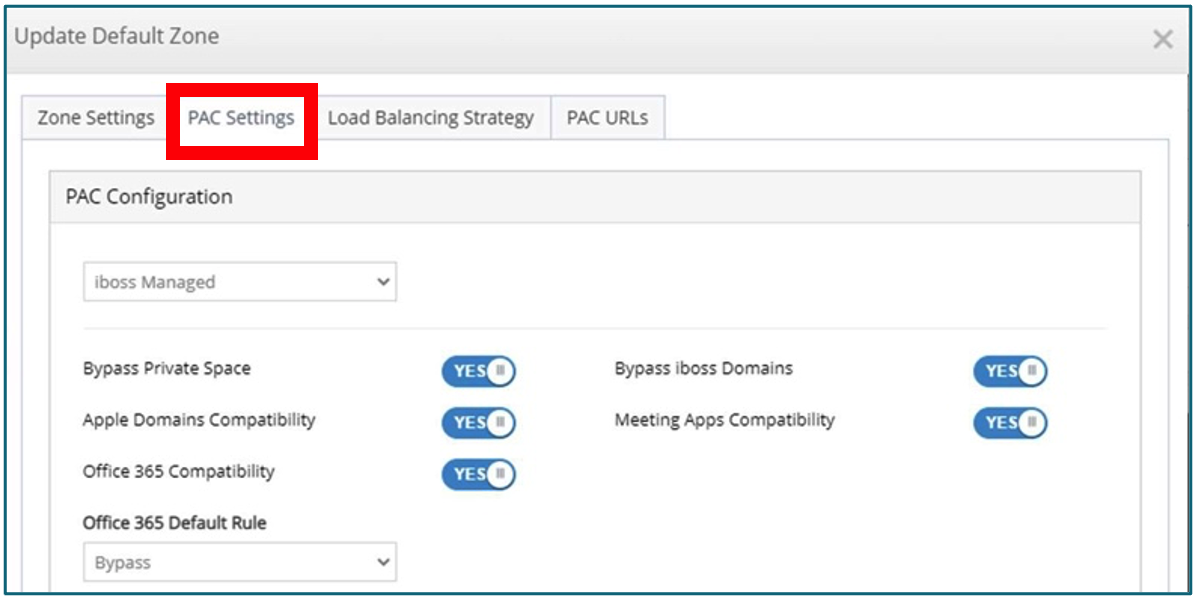

- En la fichaConfiguración, vaya aUbicaciones y geomapping.

- En la fichaZonas, haga clic enModificar zona predeterminada.

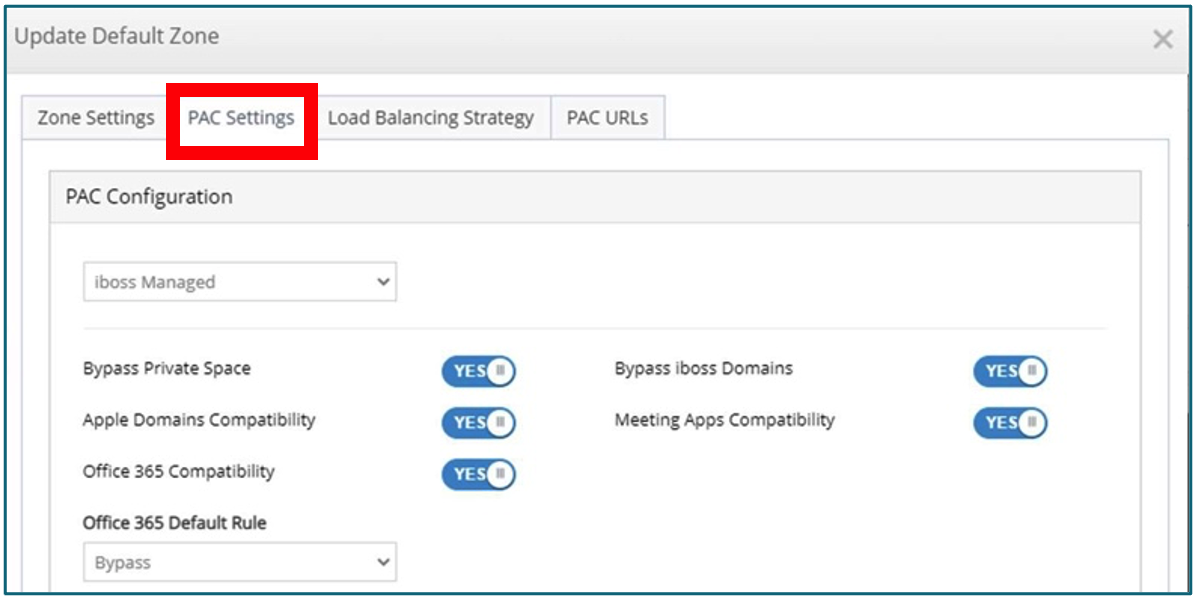

- Haga clic enConfiguración de PAC.

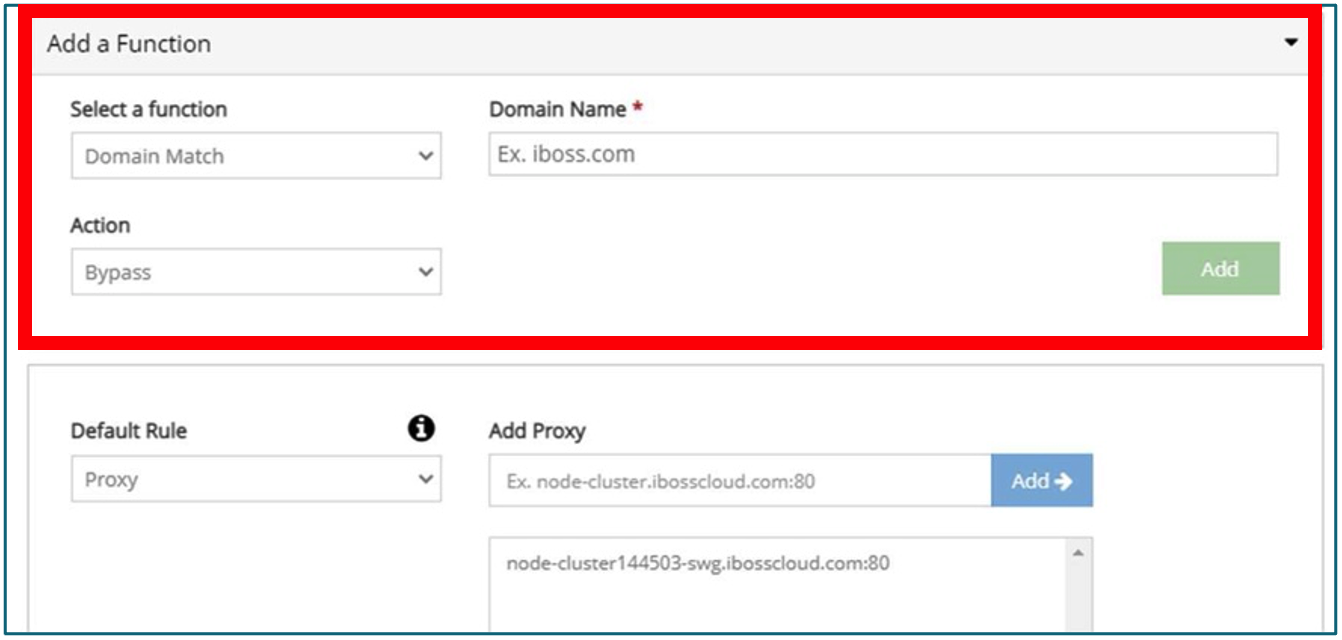

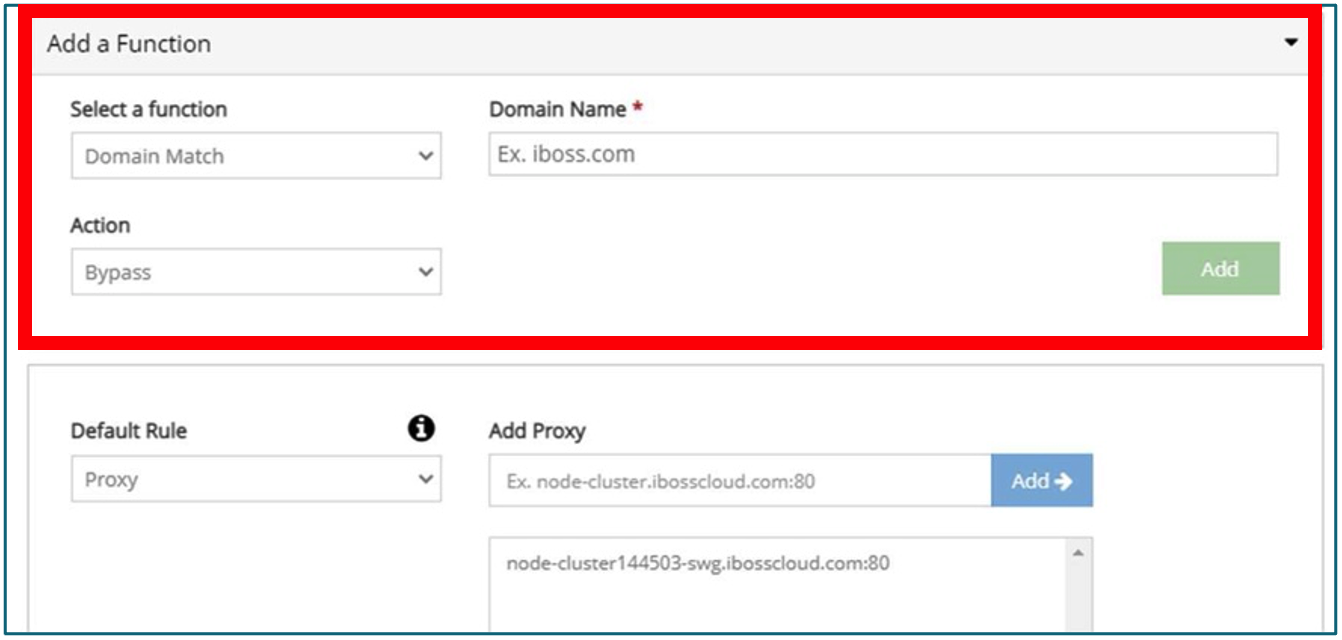

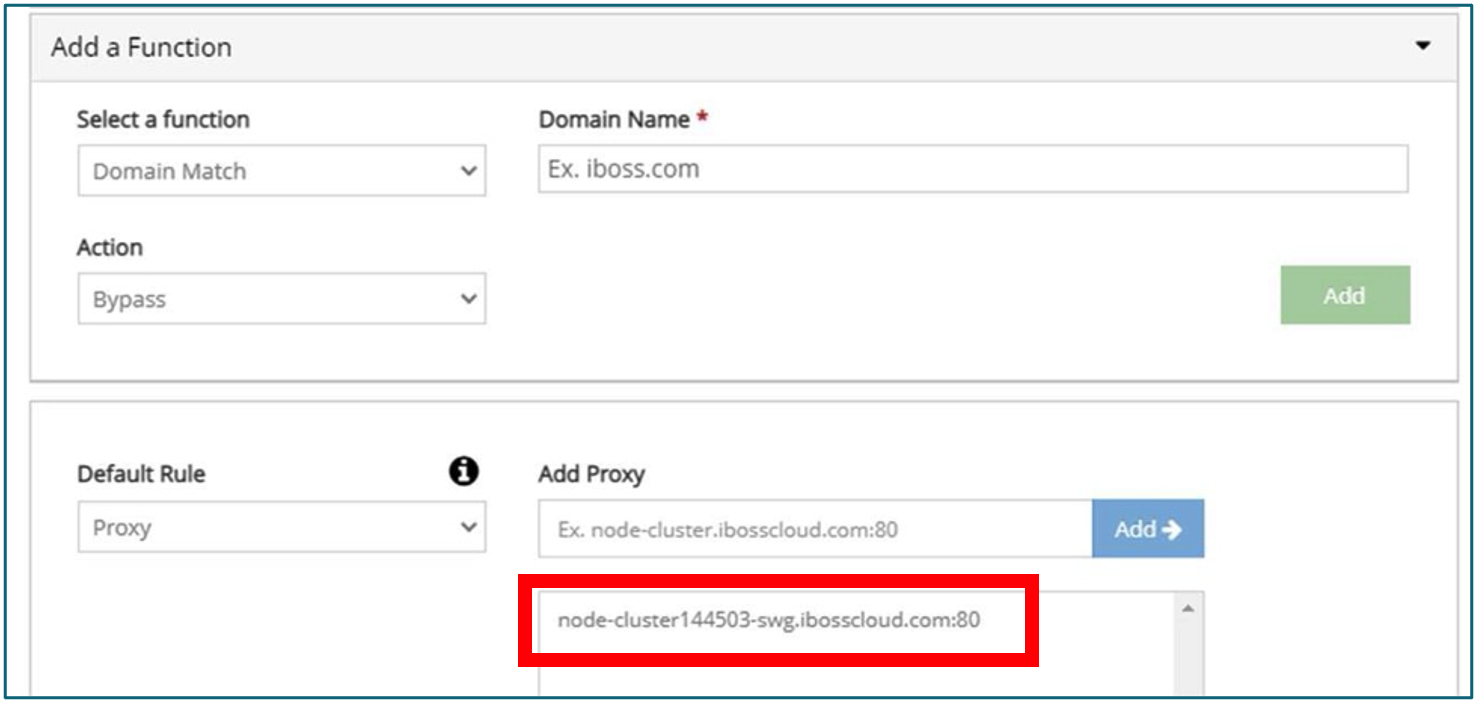

- Si debe omitir un dominio, utilice el comandoAgregar una función.

- Estos son los dominios y subdominios recomendados de Citrix para agregar al archivo PAC:

⋅ cloud.com & *.cloud.com

⋅ citrixdata.com & *.citrixdata.com

⋅ citrixworkspaceapi.net & *.citrixworkspaceapi.net

⋅ citrixworkspacesapi.net & *.citrixworkspacesapi.net

& * .cit⋅citrixnetworkapi.netrixnetworkapi.net

⋅ nssvc.net & *.nssvc.net

⋅ xendesktop.net & *.xendesktop.net

⋅ cloudapp.net & *.cloudapp.net

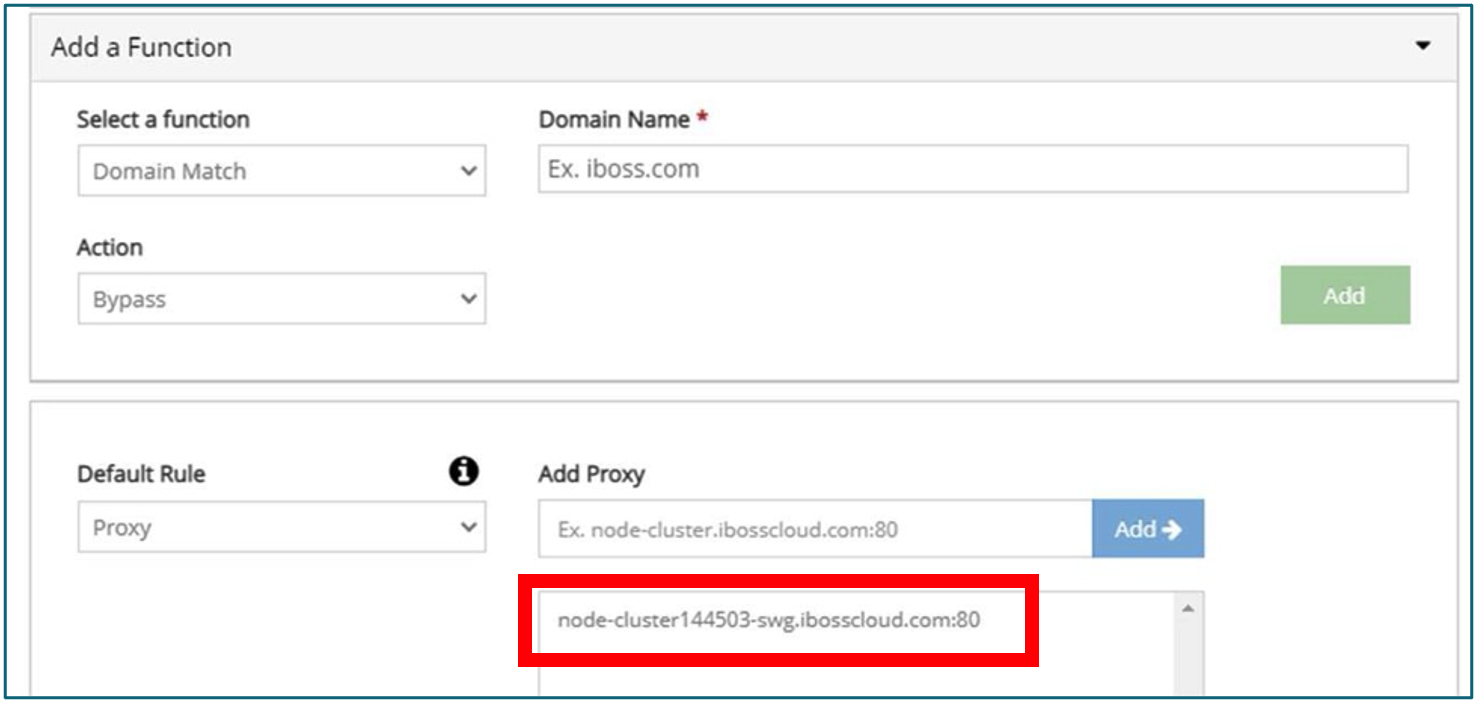

⋅ netscalergateway.net & *.netscalergateway.net - Tenga en cuenta el nodo mostrado “node-clusterxxxxxx-swg.ibosscloud.com:80”. Debe coincidir con el nodo SWG del cliente en Node Collection Management

Interconexion de降de seguridad de相con grupos de integración de dominios

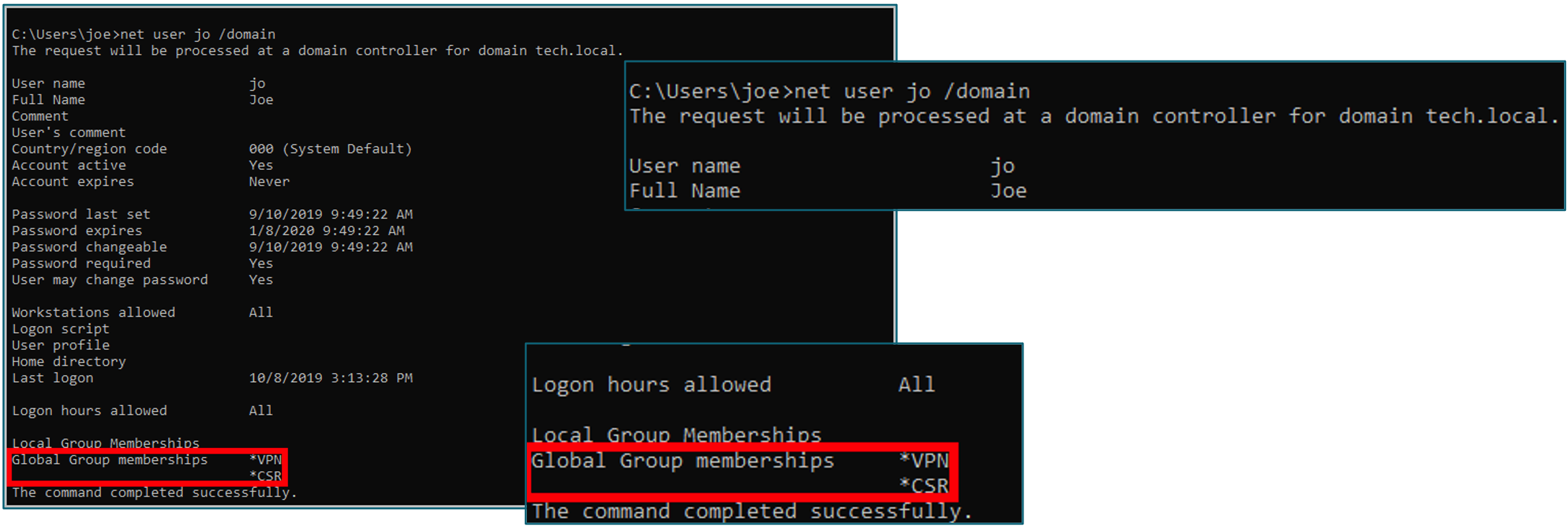

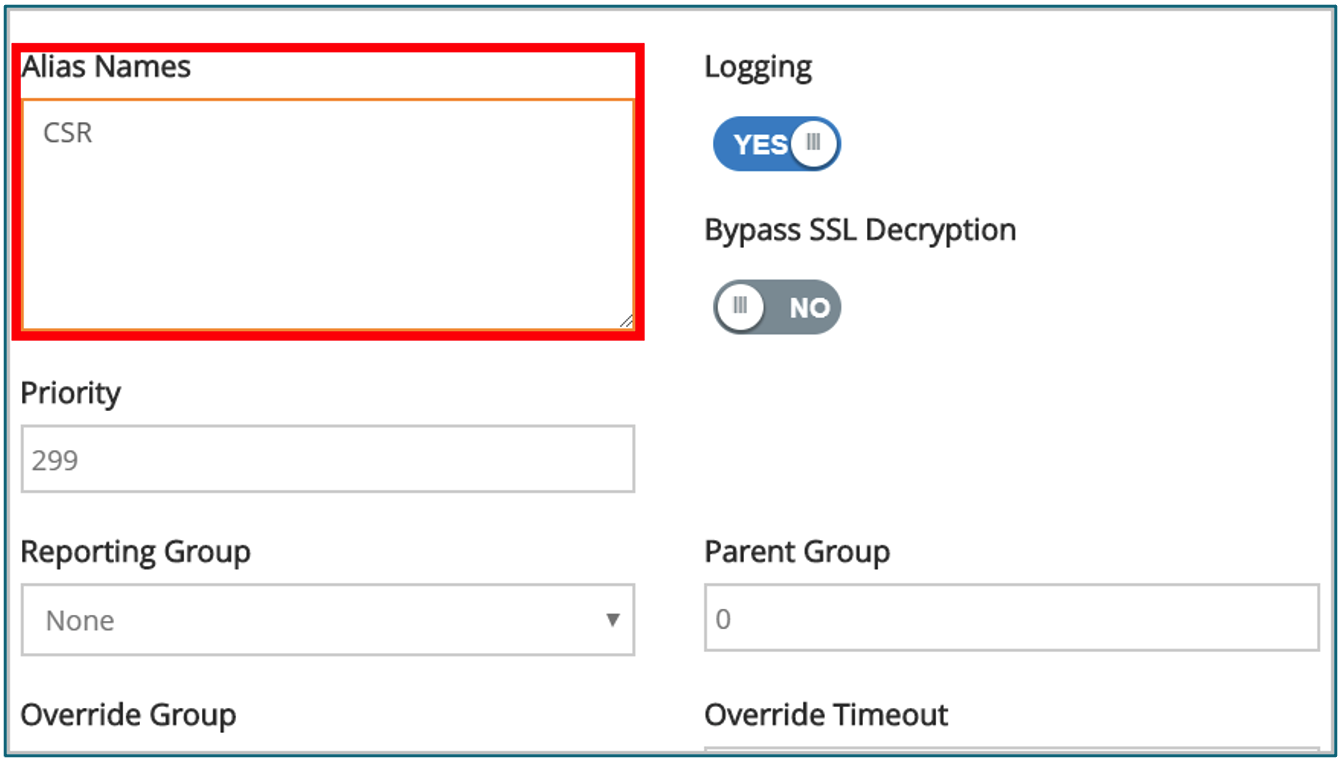

Los usuarios que se conectan a Citrix Secure Internet Access (CSIA) comunican la información de unidad organizativa del dominio si está disponible desde su inicio de sesión de usuario y dispositivo actuales. La plataforma en la nube CSIA se puede utilizar para coincidir con los grupos proporcionados por las cuentas de usuario controladas por el dominio. La correlación de los grupos de integración de su dominio con los grupos de seguridad contenidos en la plataforma en la nube CSIA le permite administrar directivas y restricciones de una manera similar a las directivas de seguridad existentes dentro de su organización.

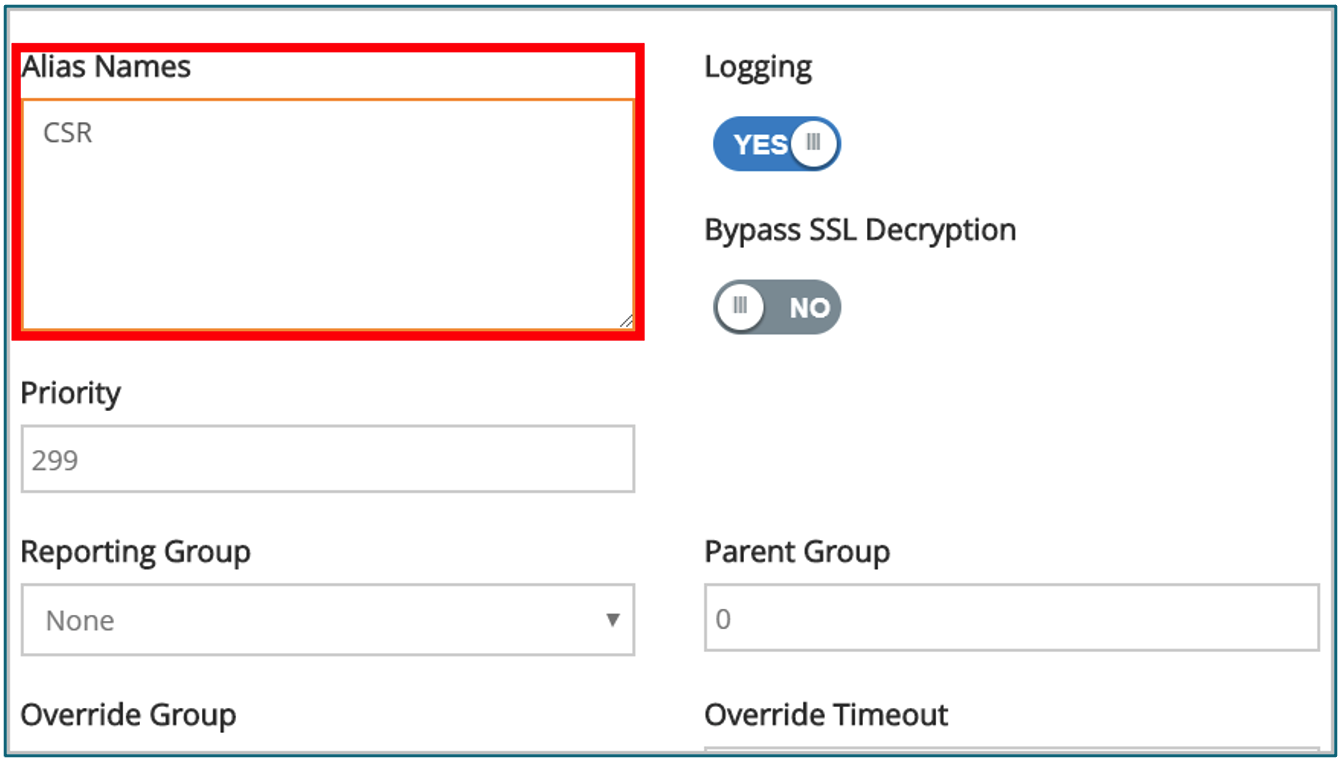

La estrategia para integrar la información del grupo de dominio en la plataforma en la nube CSIA consiste en modificar grupos de seguridad para que coincidan con los alias de los grupos de dominio notificados a la plataforma.

Ejemplo de integración

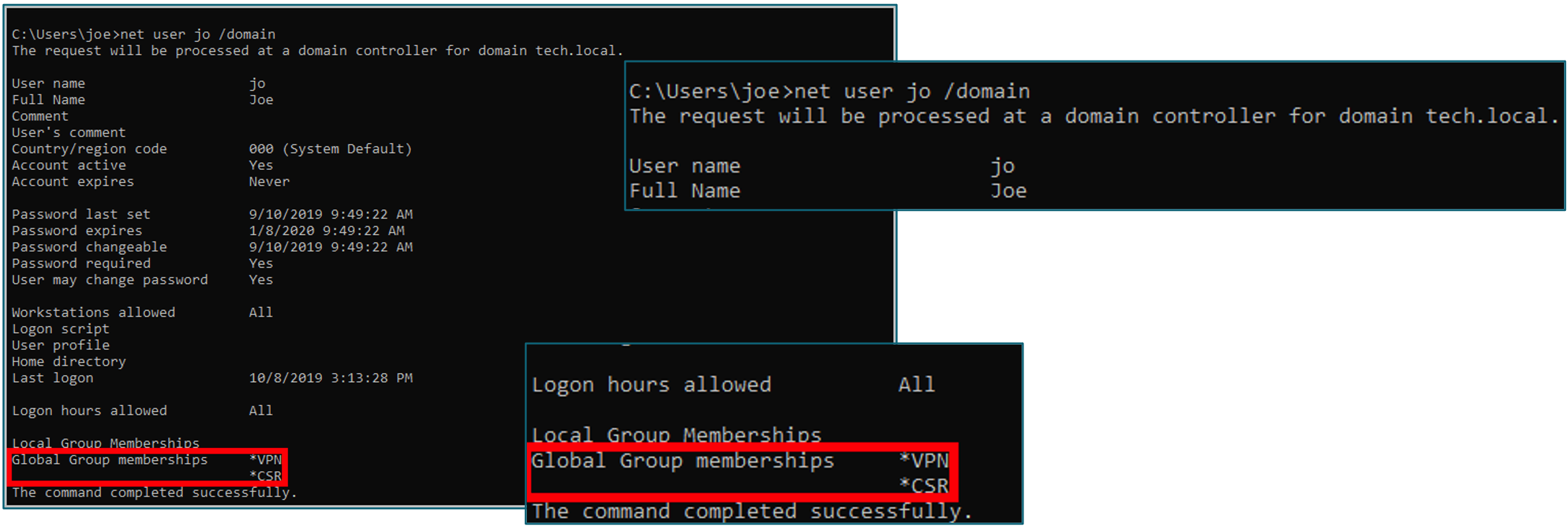

Para demostrar la ejecución de este concepto, asignemos las credenciales de dominio de un usuario de Windows a un grupo de seguridad en la plataforma en la nube CSIA.

- Abra un símbolo del sistema en el equipo de destino y ejecute el comando “net user (nombre de usuario) /domain”

- Recopilar los alias de los grupos notificados por el controlador de dominio.

- Vaya a la plataforma en la nube CSIA y modifique elnombre del grupoo elnombre de aliaspara que correspondan a uno de los grupos informados por el usuario del dominio.

- Ahora, cuando los usuarios del grupo de dominio integrado se autentican en la plataforma en la nube de CSIA, se les asigna automáticamente a su grupo de seguridad correspondiente.

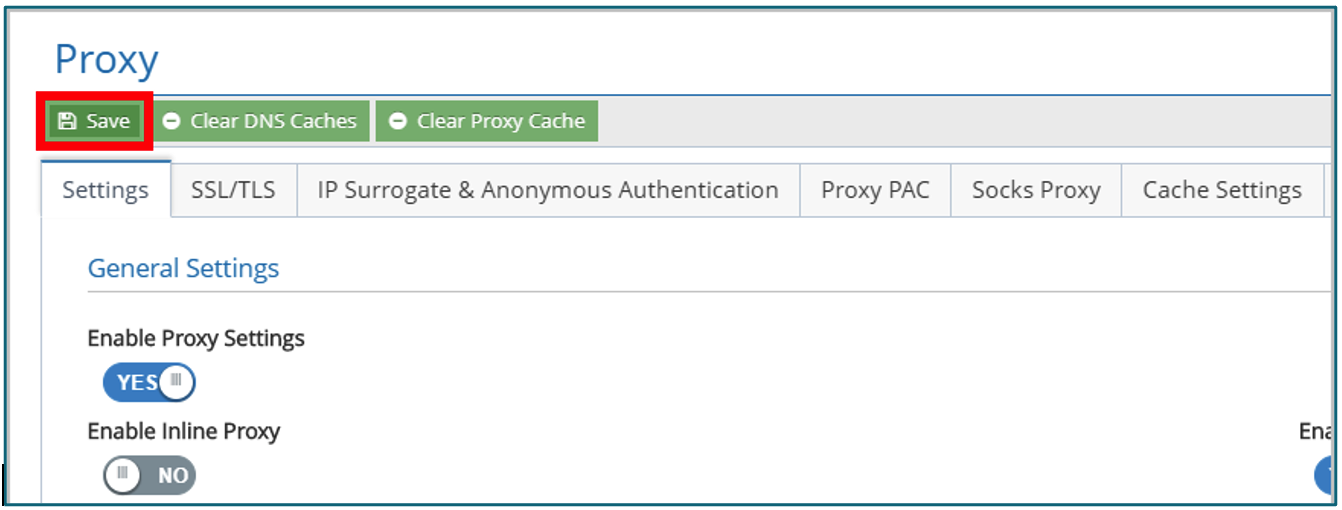

Configuración de la configuración del proxy de la plataforma en la nube CSIA

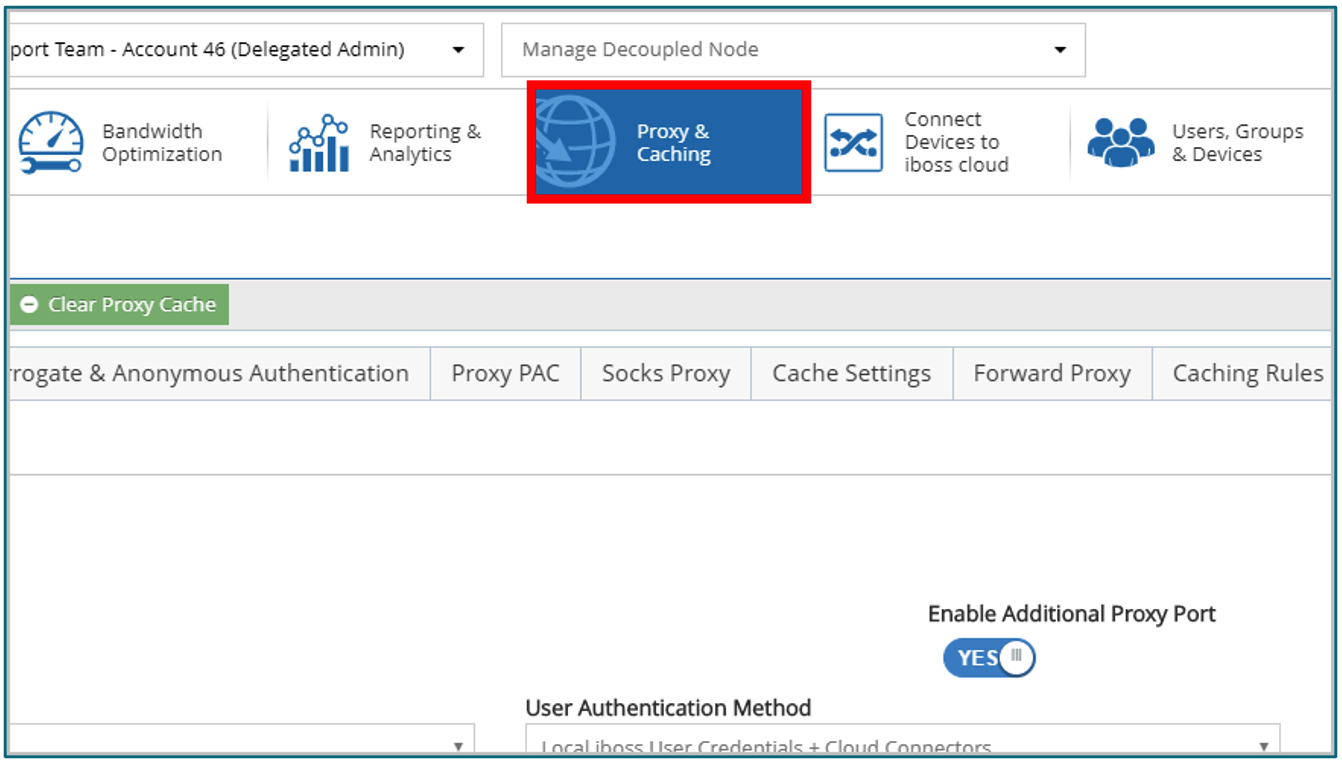

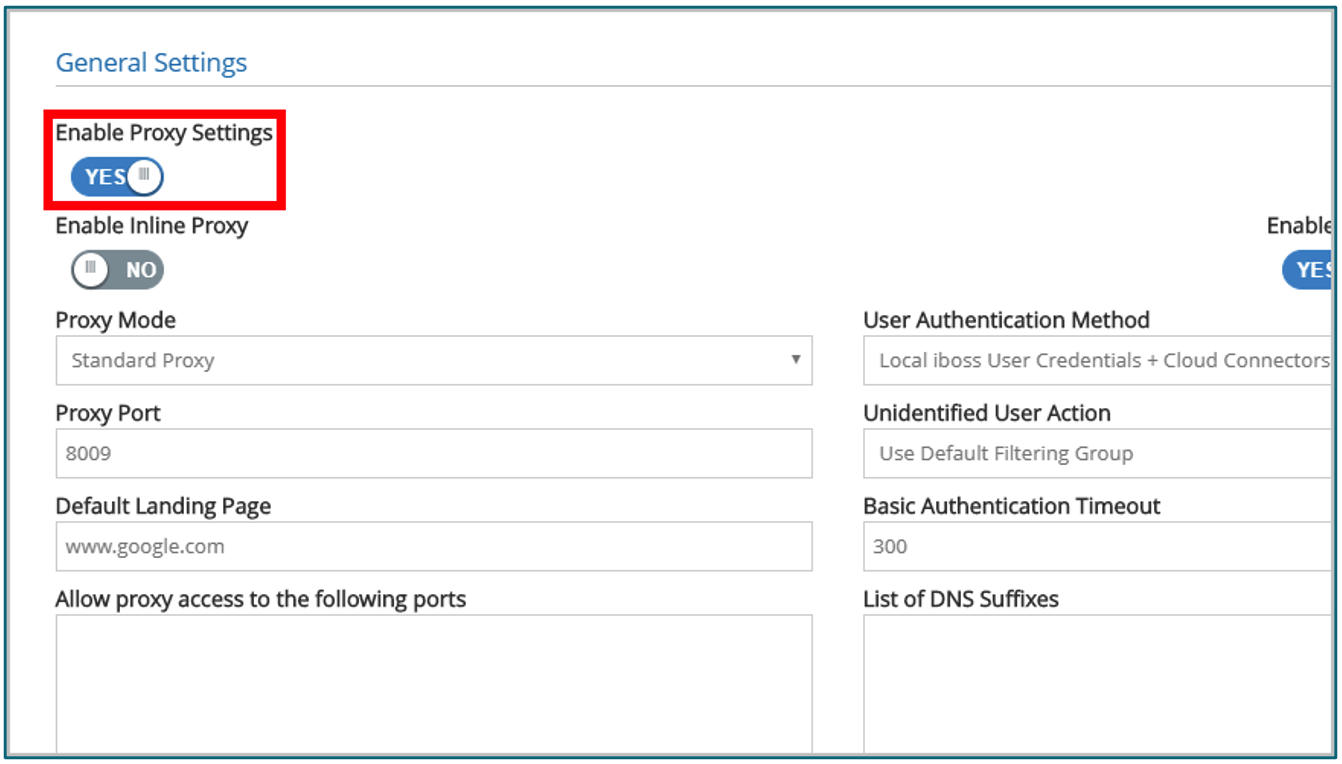

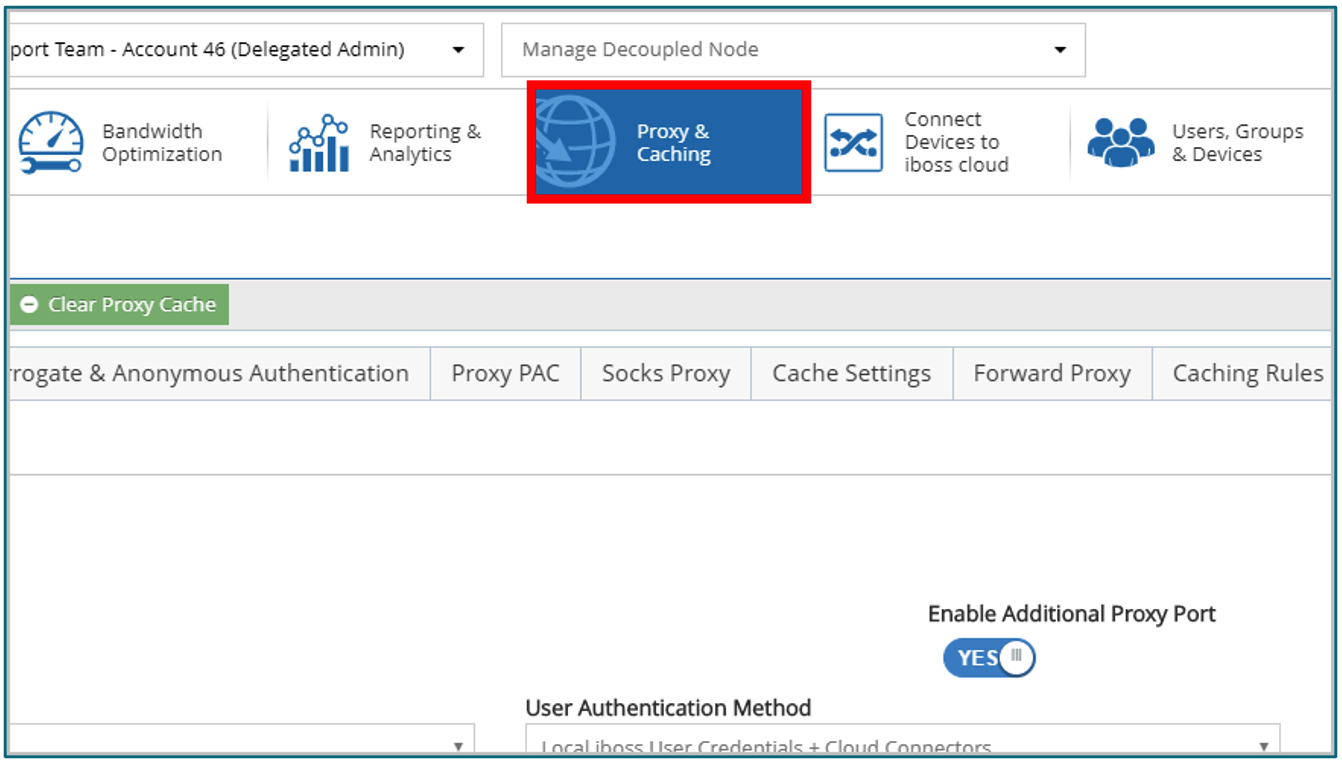

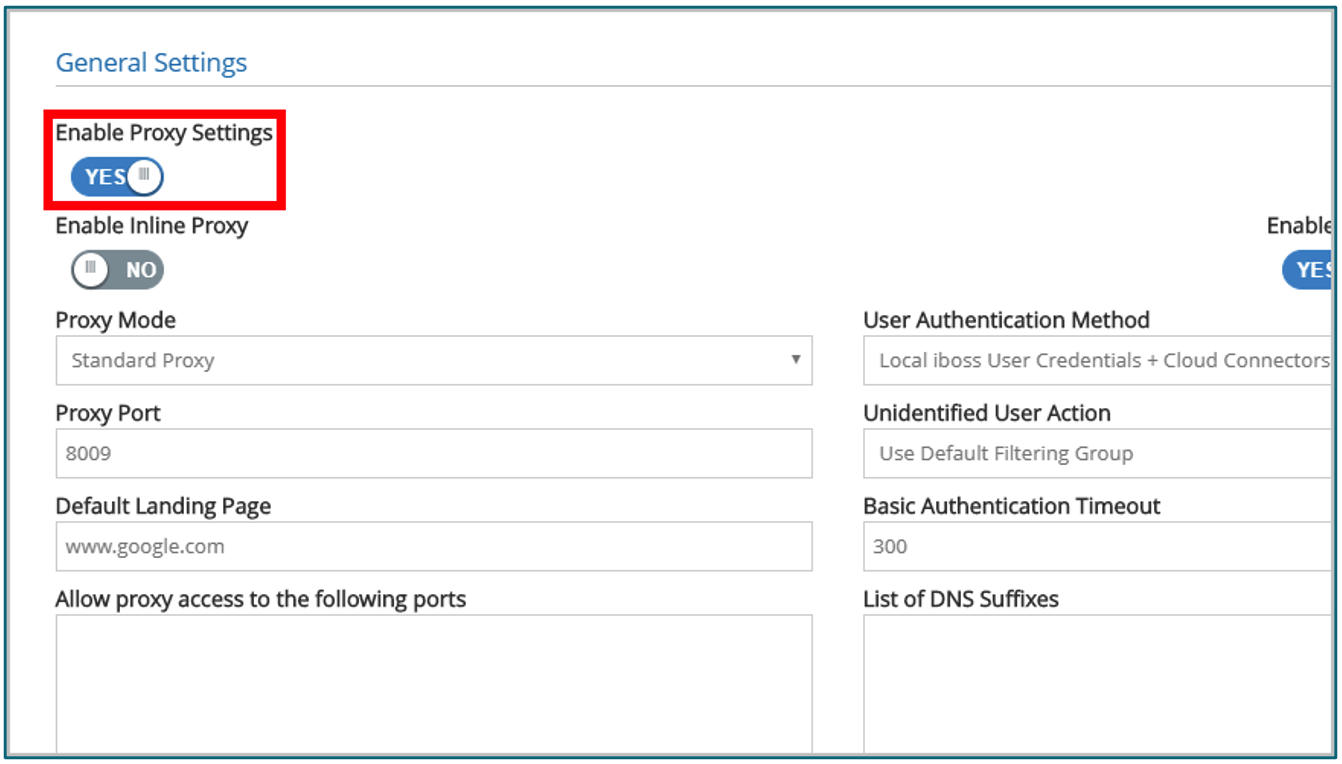

- Desplácese hasta el móduloProxy y almacenamiento en caché.

- EstablezcaActivar configuración de proxyenSÍ.

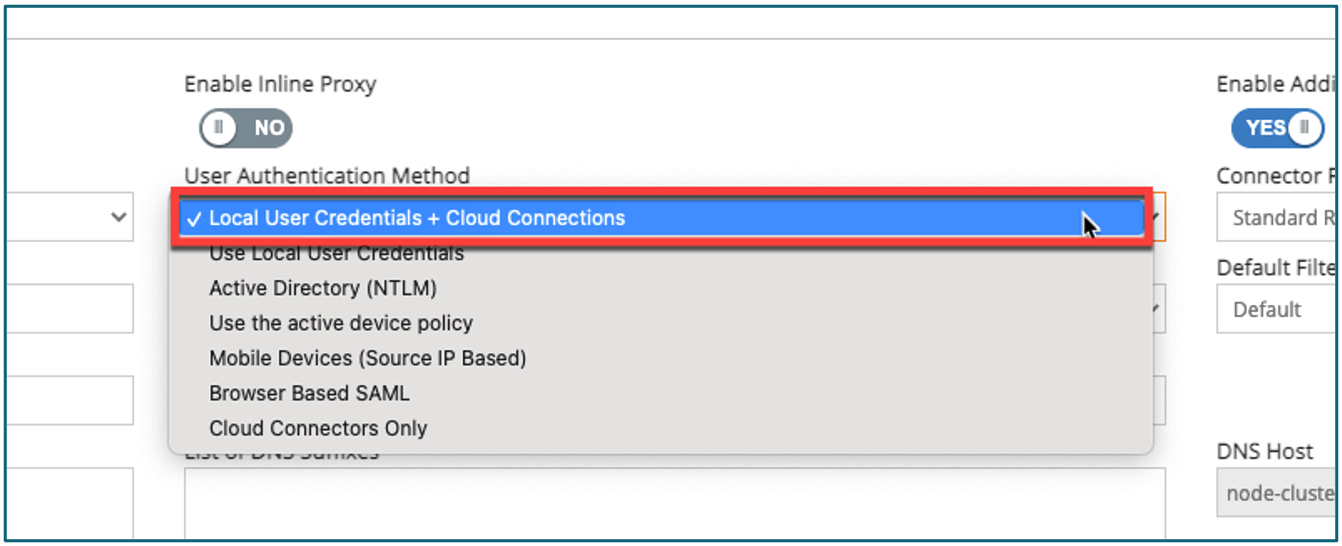

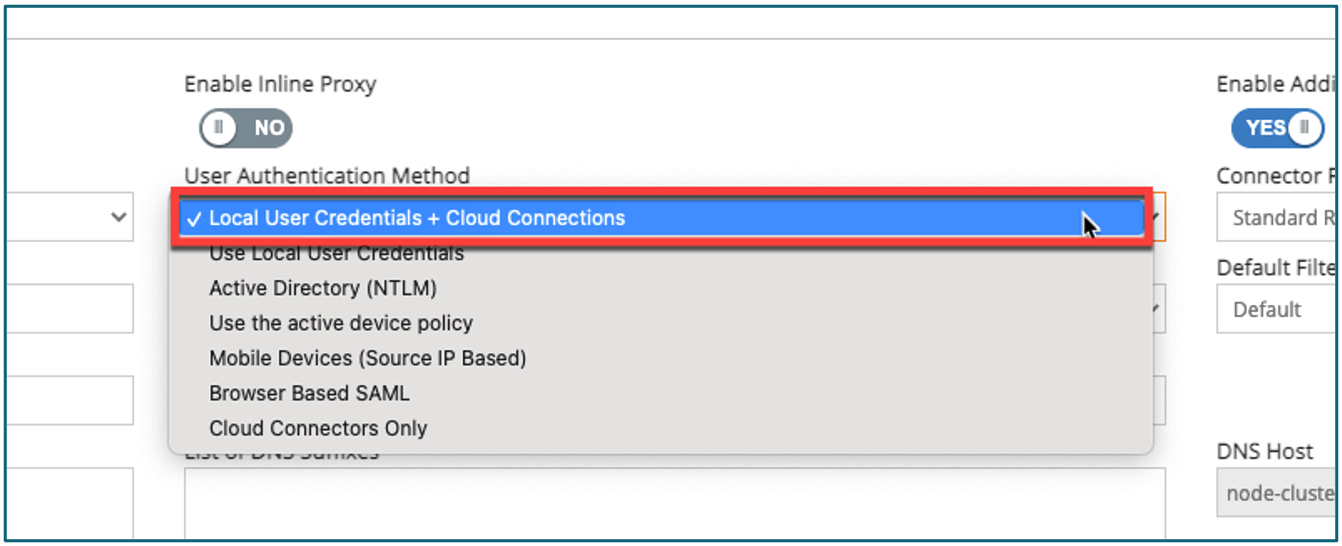

- Establezcael método de autenticacióndeusuario en Credenciales de usuario local+Conexiones en

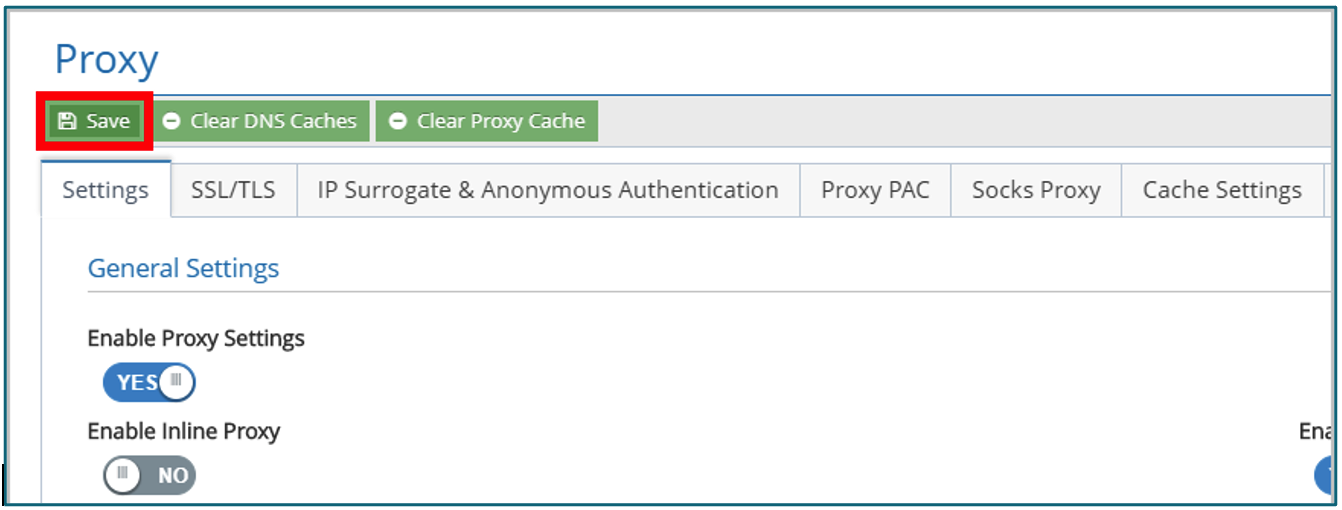

- Haga clic enGuardar.

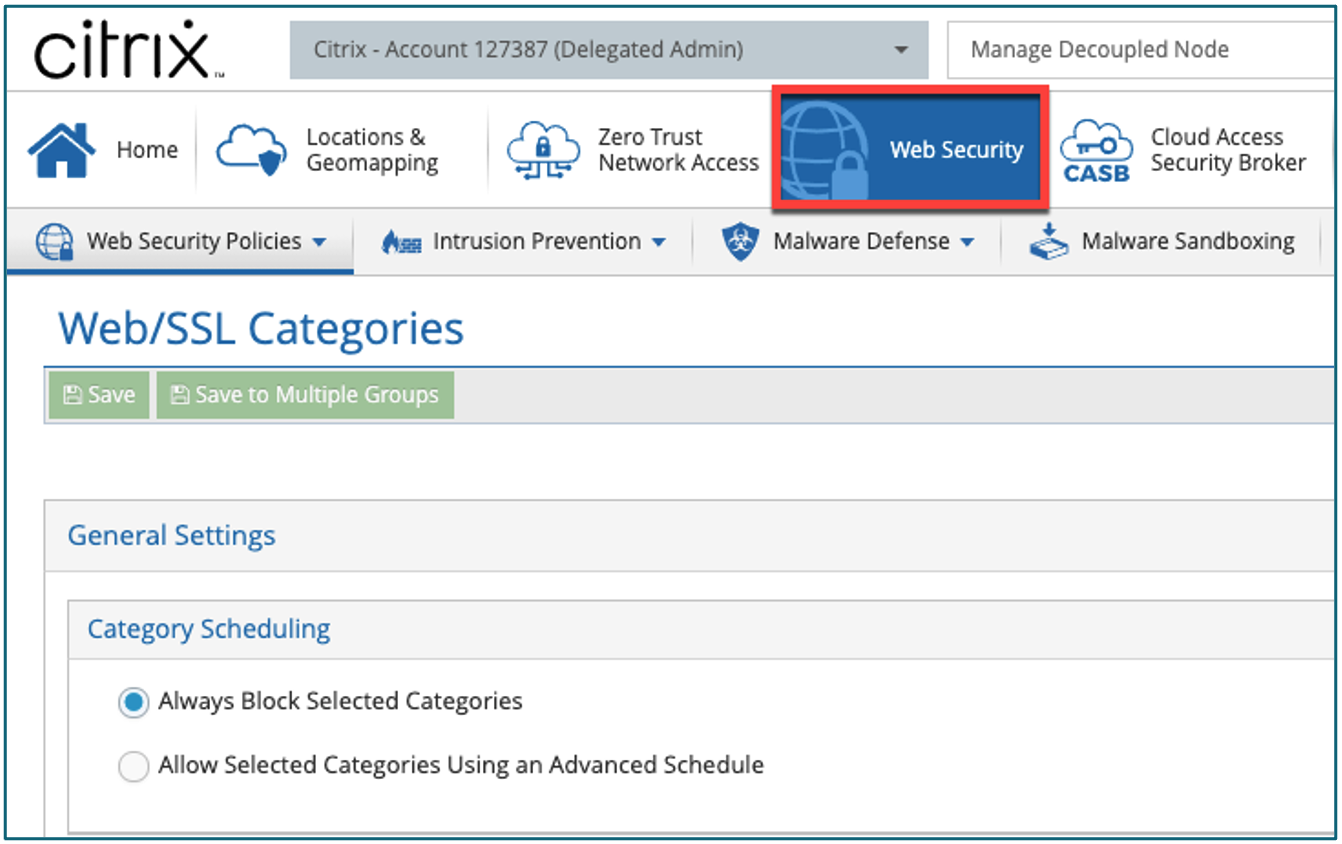

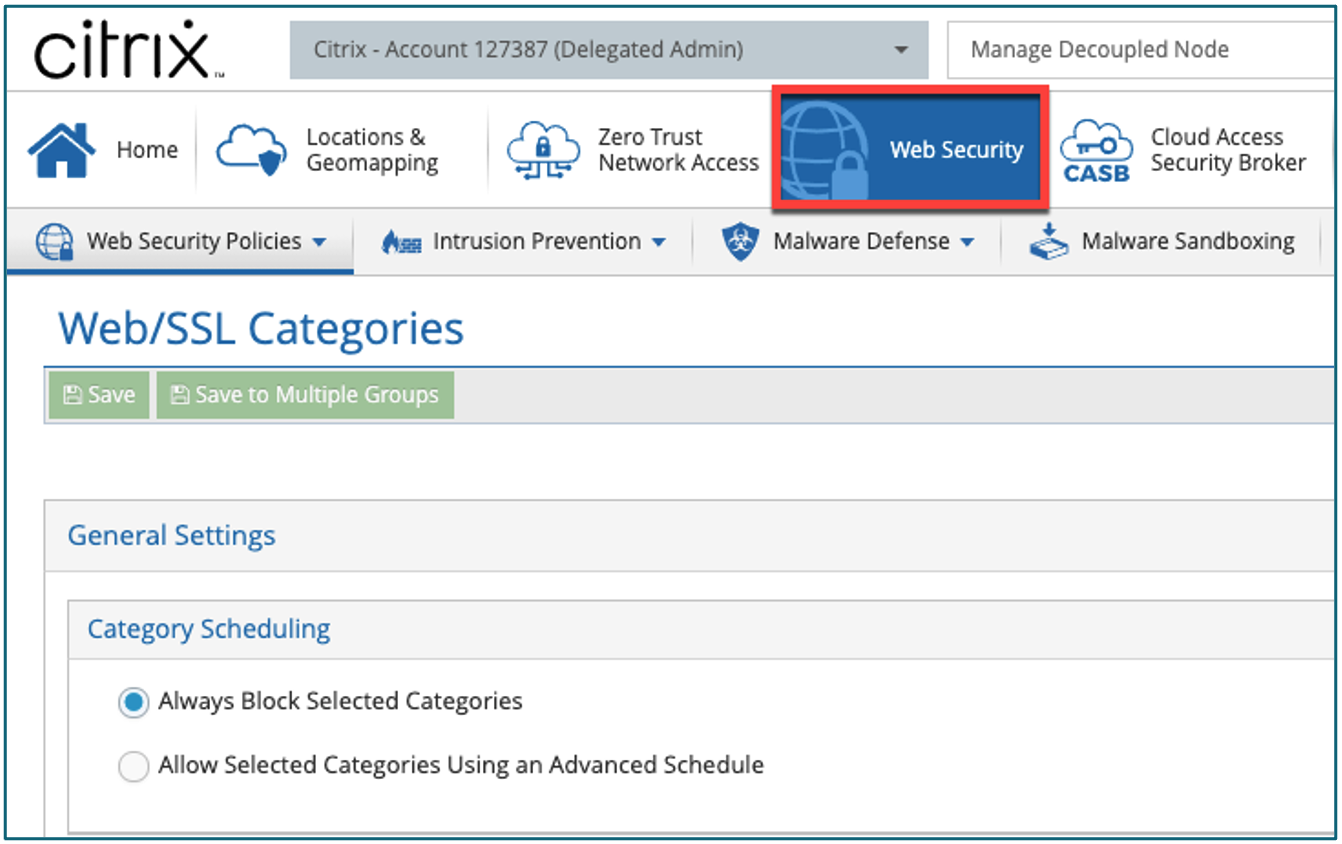

Configurar directivas de seguridad web

En esta sección nos centramos en la configuración de las directivas de seguridad web de CSIA dentro de la consola de administración. Este es el lugar principal donde establecemos acciones en categorías web.

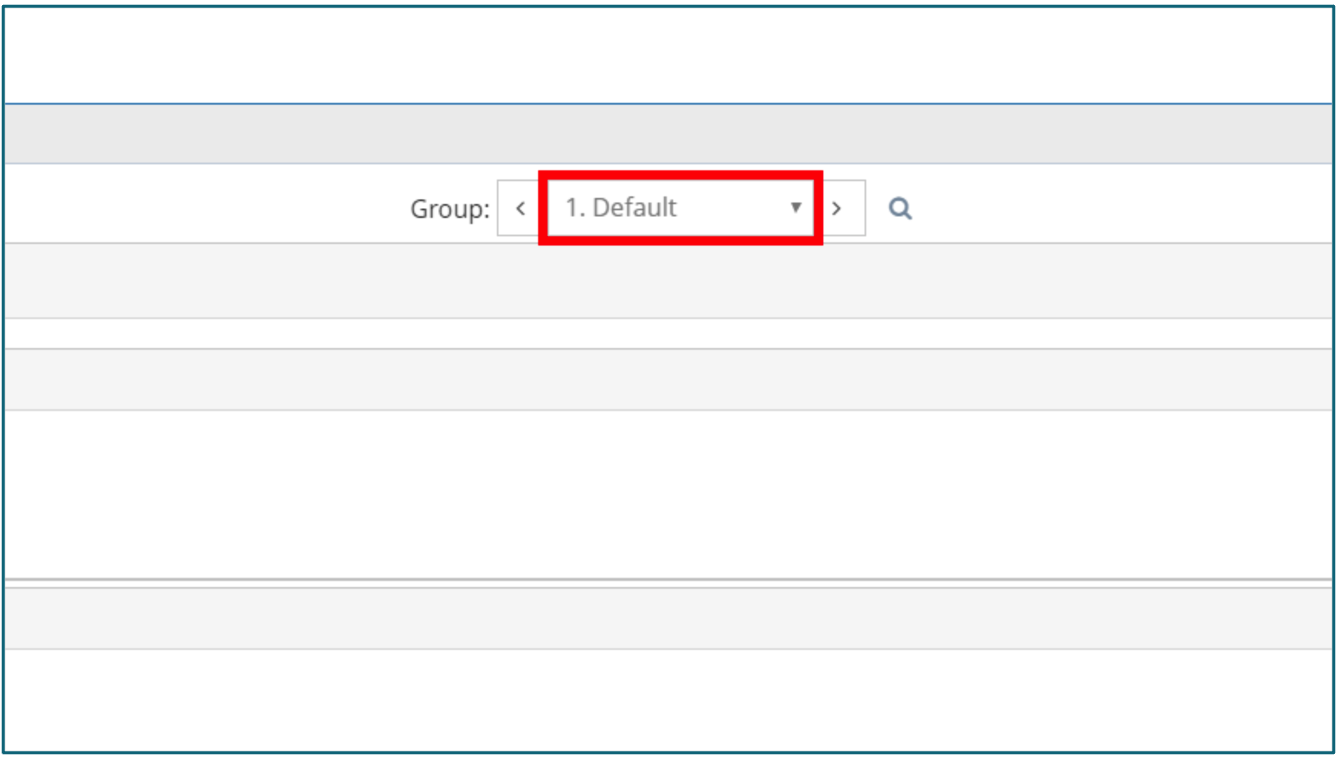

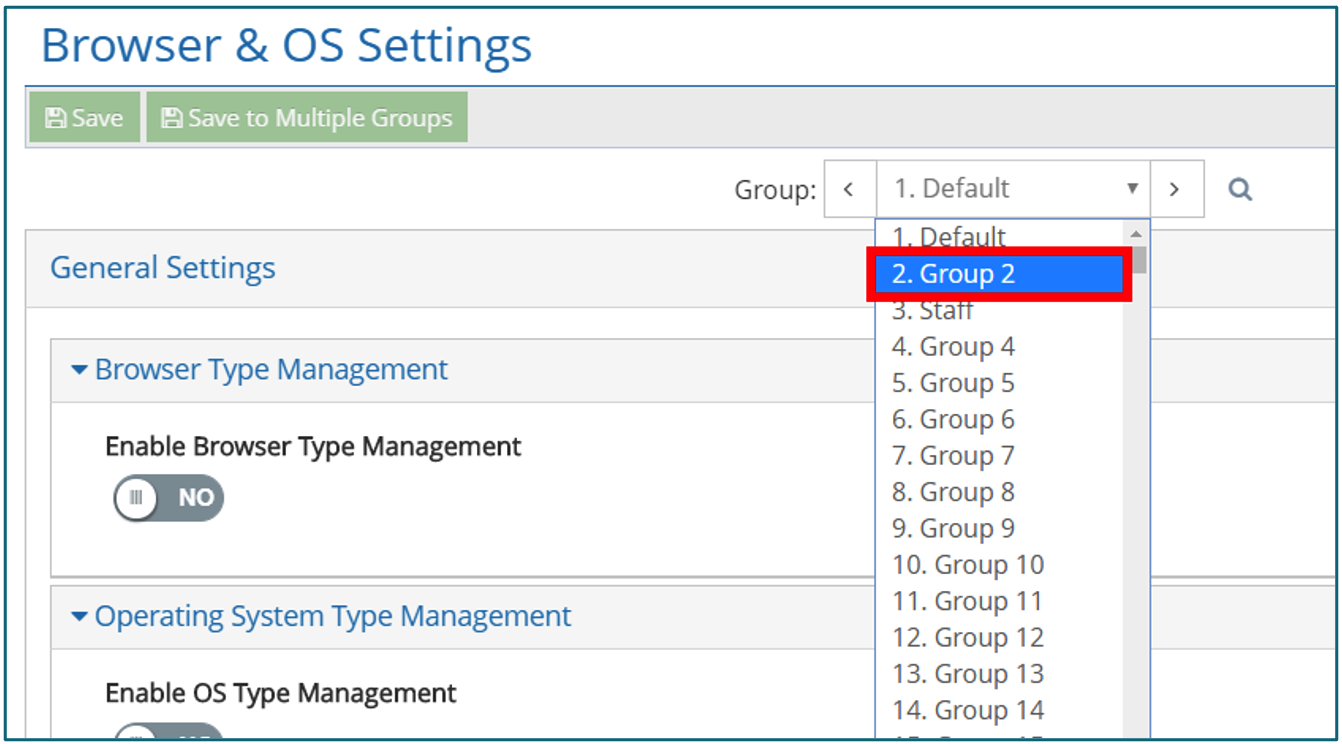

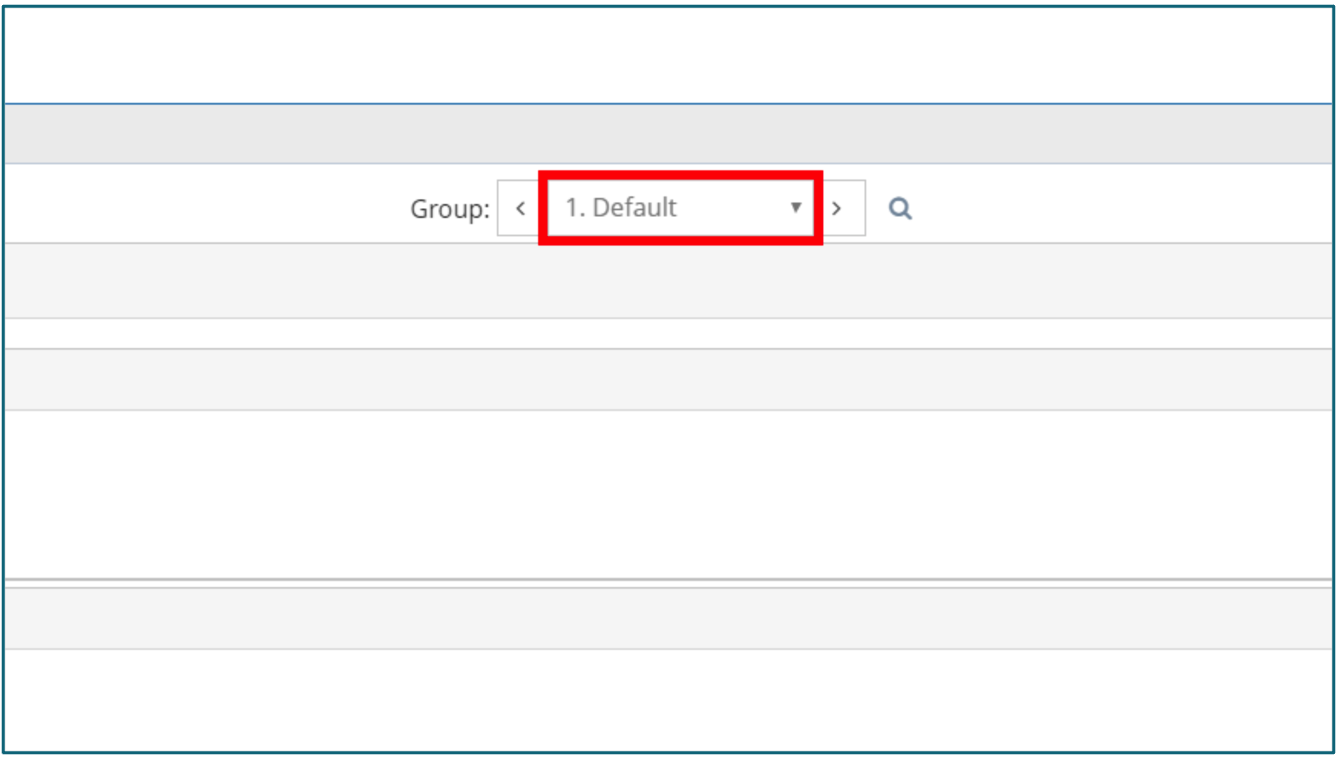

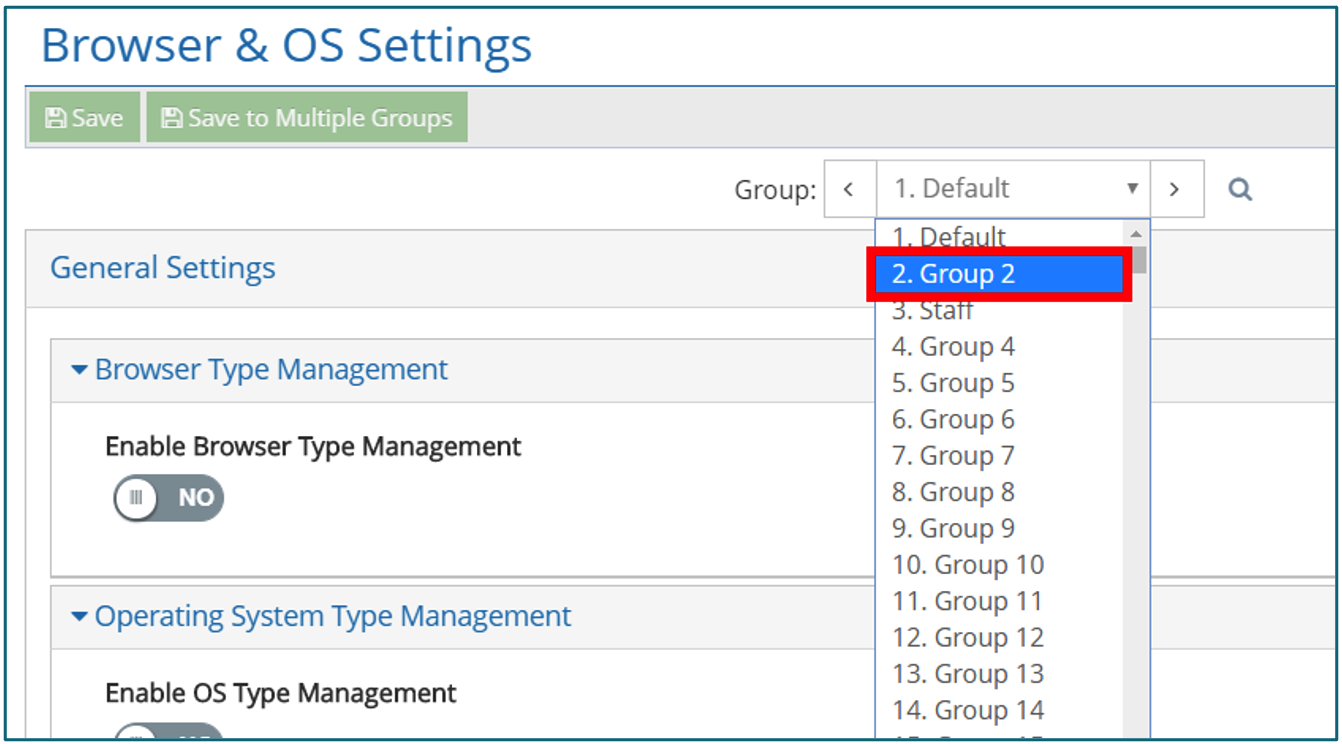

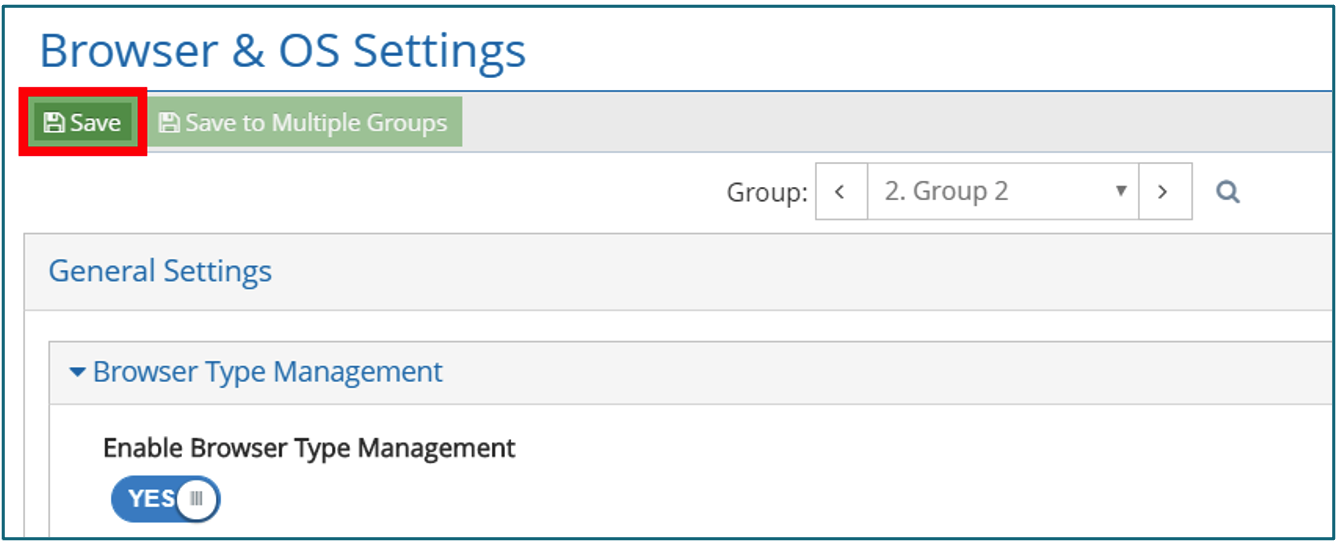

Aplicación de directivas a grupos de seguridad

- Desplácese hasta el módulode Seguridad Web.

- Para las directivas de seguridad web que tienen disponible una implementación basada en grupo, hay un menú desplegable en la parte superior de la página sobre el formulario de configuración de la directiva. El estado de este menú desplegable indica qué configuración de directiva de grupo está viendo actualmente.

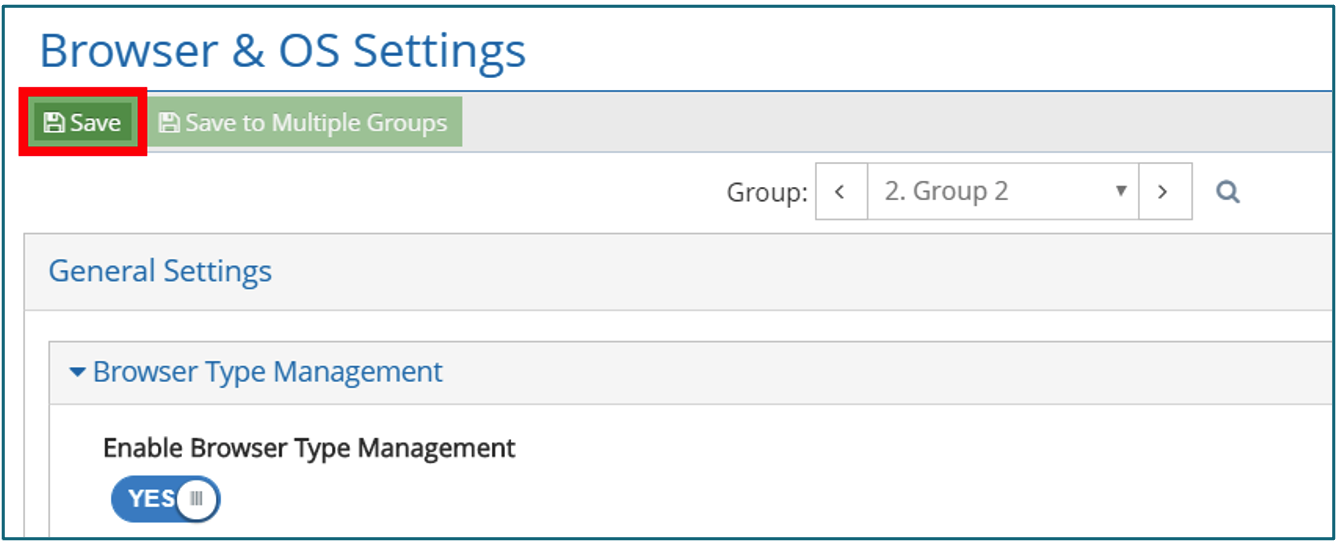

- Haga clic en el menú desplegableGrupoy, a continuación,seleccione el grupoque quiere volver a configurar para la directiva de seguridad web actual.

- Al hacer clic enGuardar, la configuración de la directiva actual solo se guarda en el grupo de seguridad seleccionado en el menú desplegableGrupo.

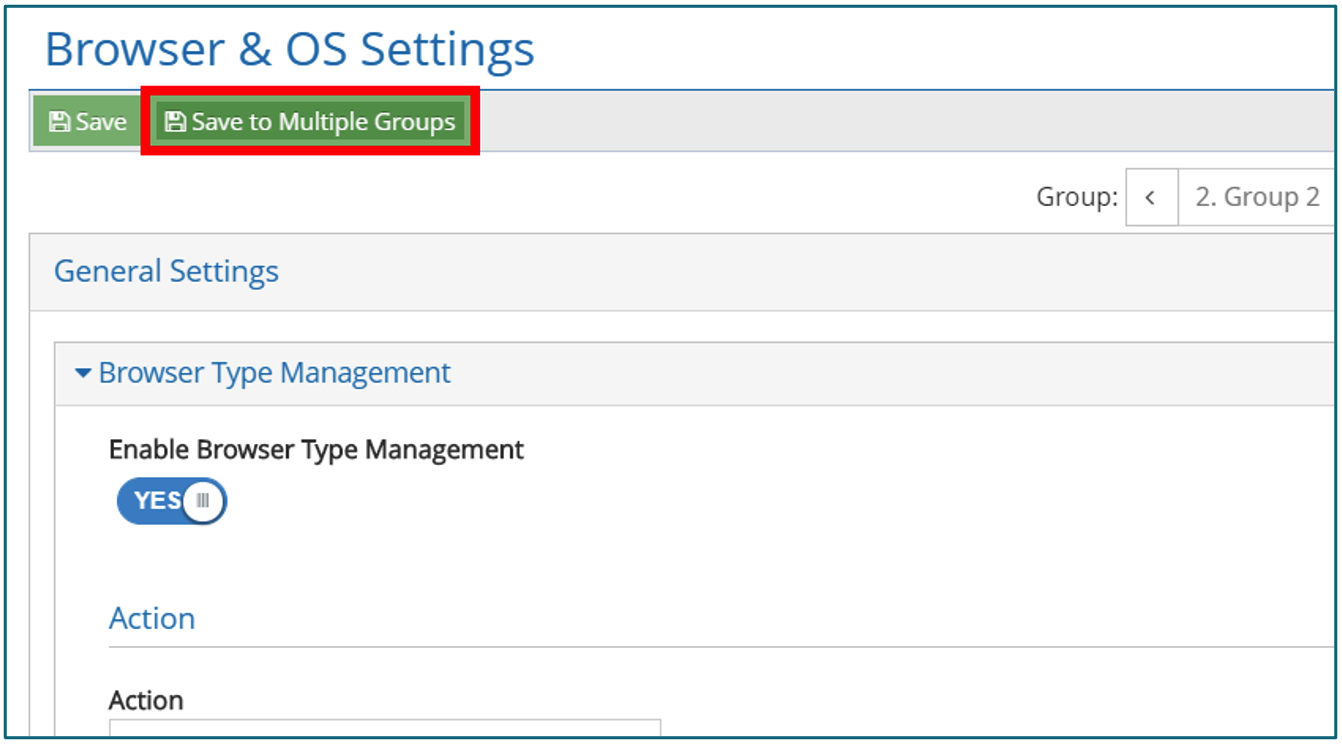

⋅Nota:Si desea aplicar esta configuración a varios grupos

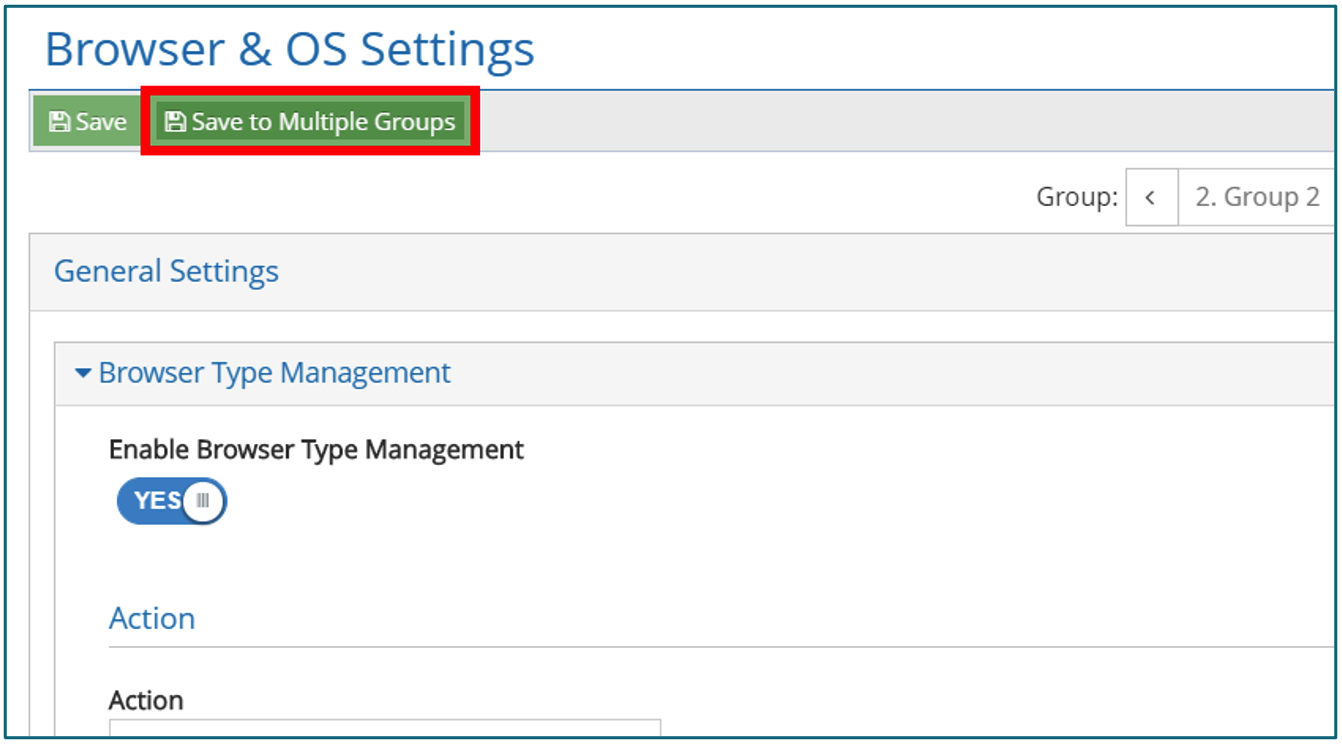

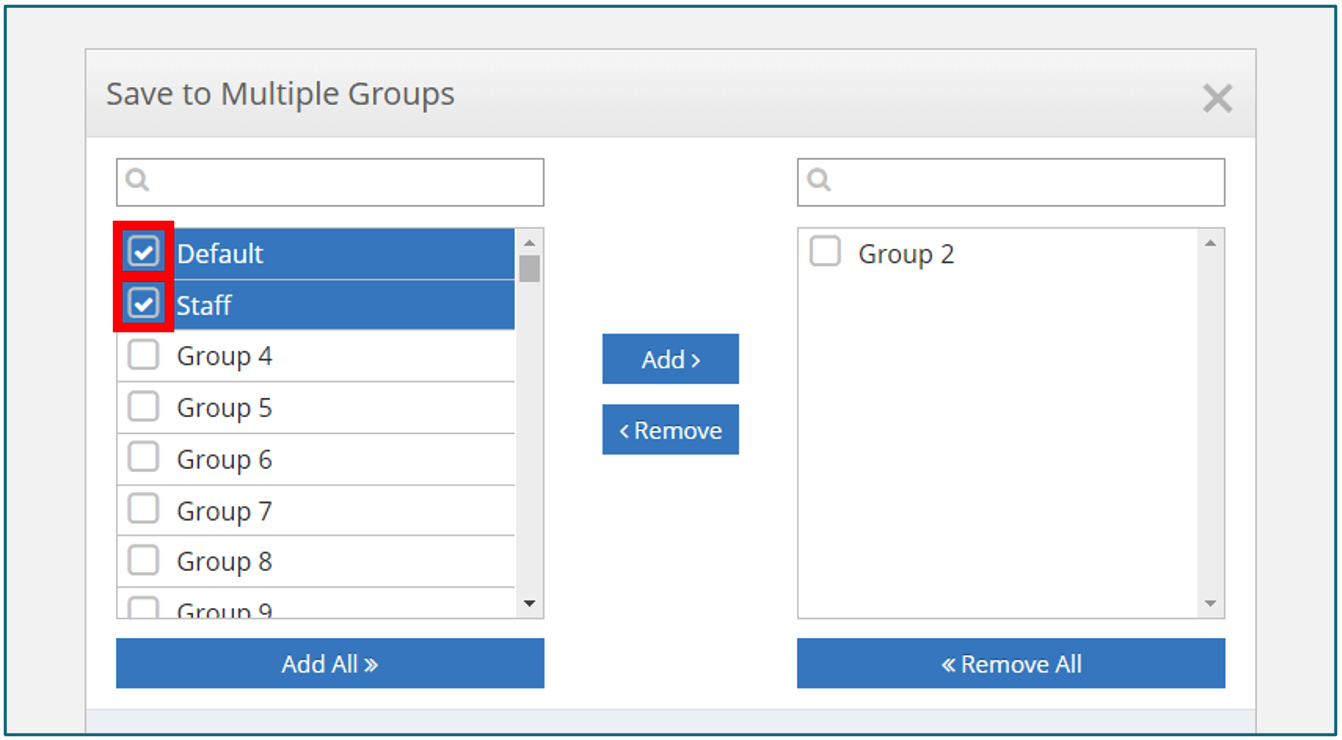

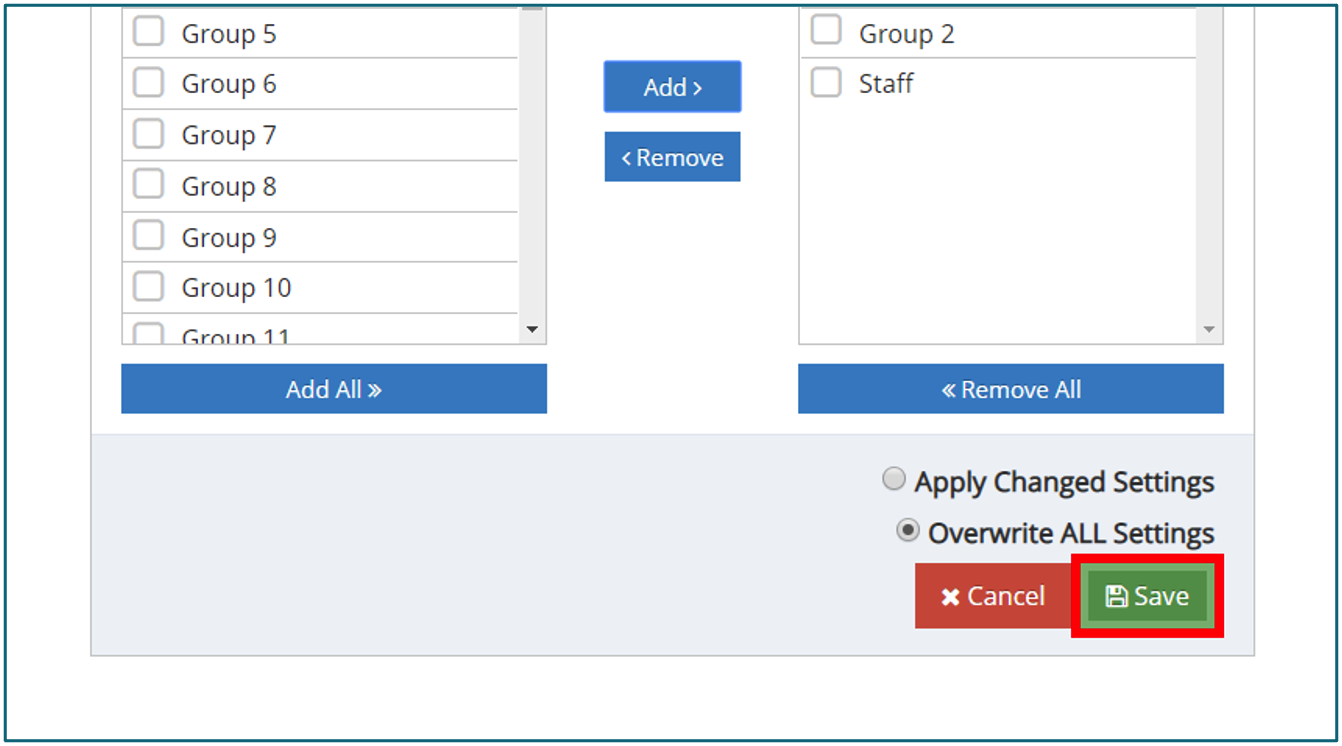

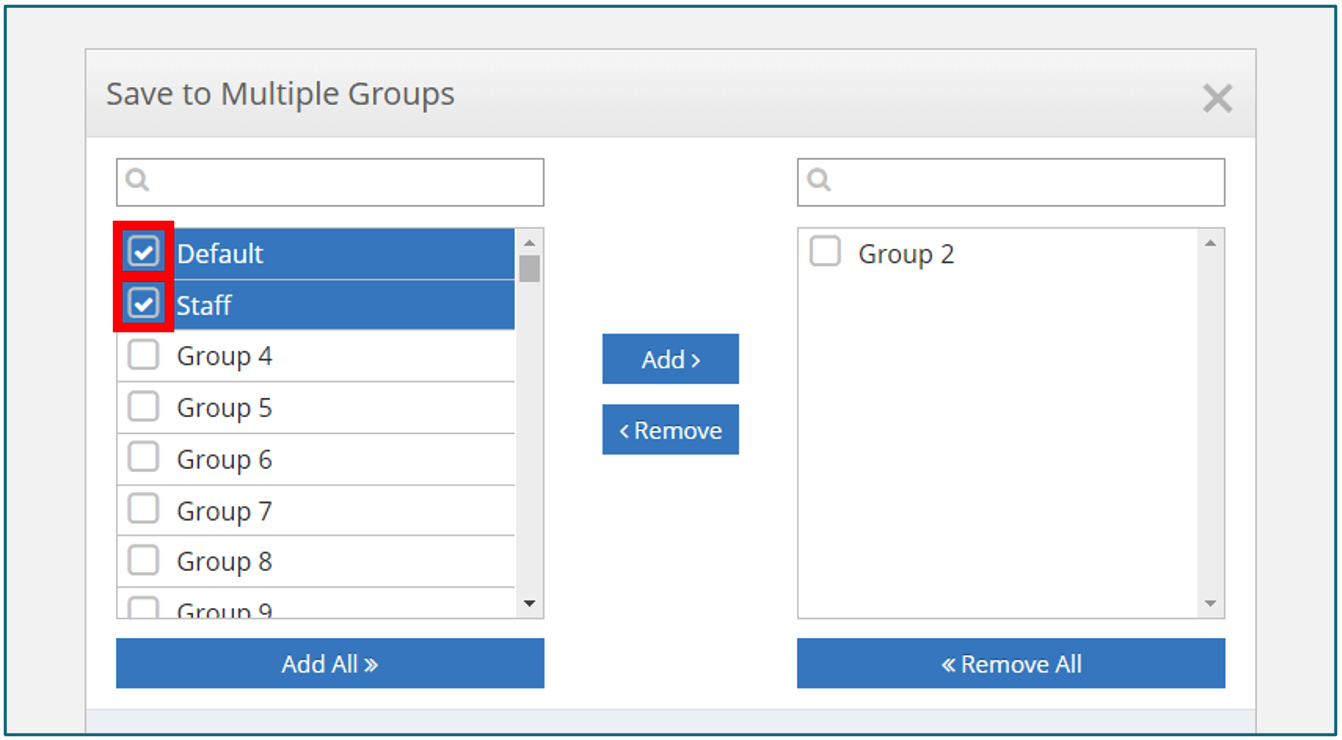

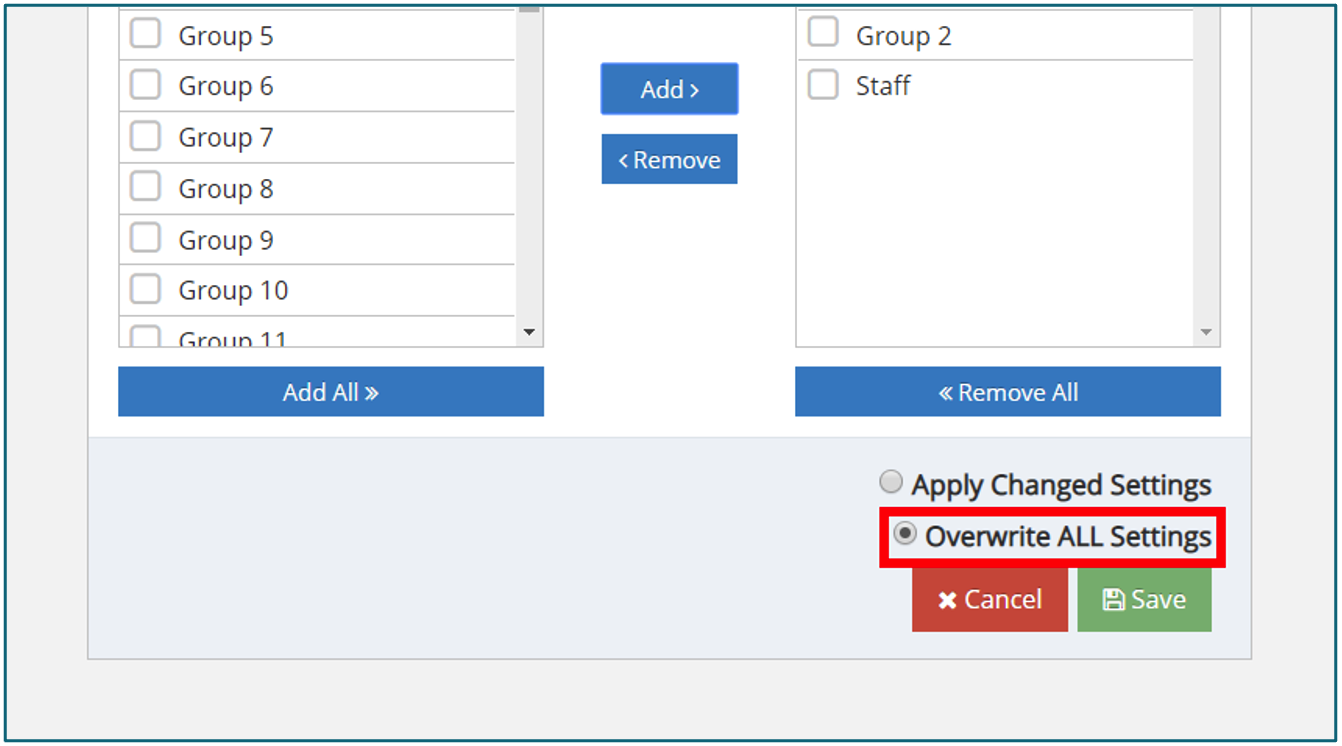

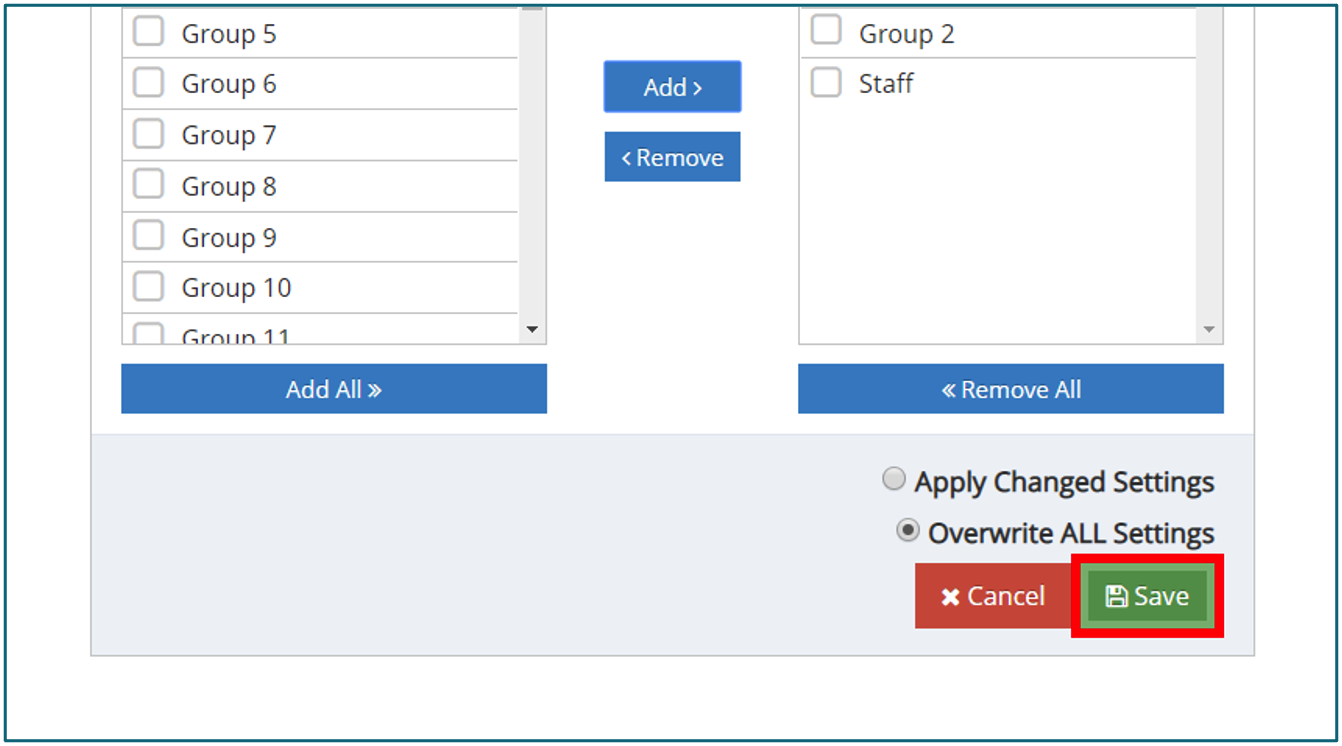

⋅Nota:Si desea aplicar esta configuración a varios grupos - ( Opcional)Haga clic enGuardar en varios grupos, se abre una ventana que le permite asignar la configuración de la directiva actual a varios grupos de seguridad simultáneamente.

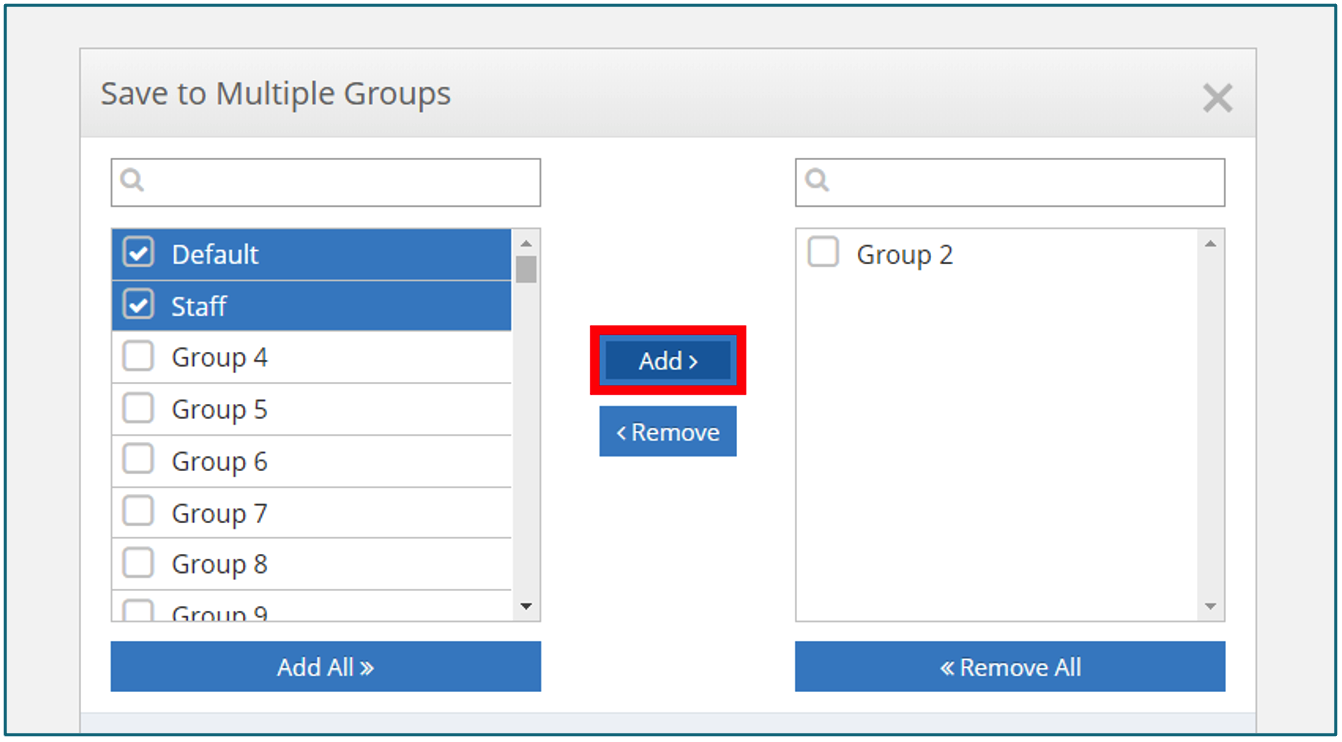

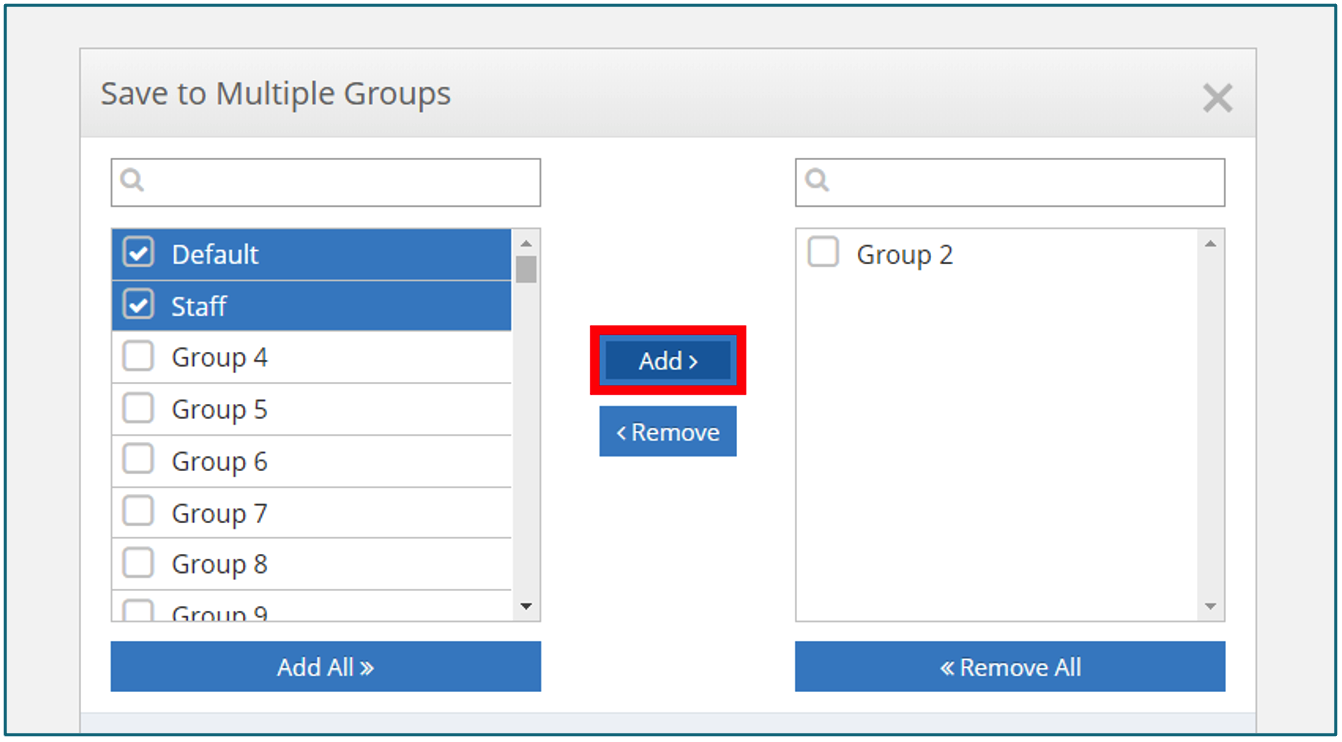

- Haga clic en lacasilla de verificación correspondientepara cualquier grupo de seguridad al que desee aplicar la configuración de directiva actual.

- Haga clic enAgregarpara agregar los grupos de seguridad seleccionados al grupo de configuración.

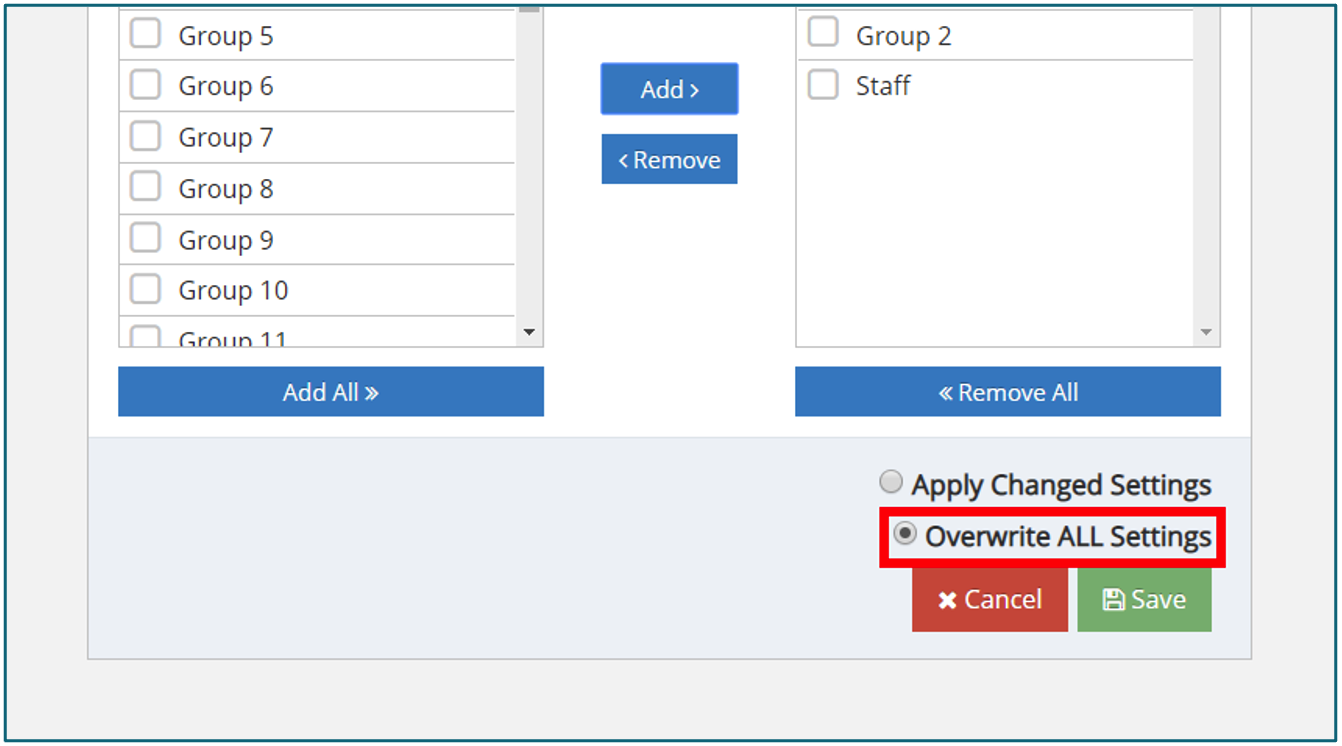

Los grupos se pueden volver a configurar para que acepten solo los cambios de configuración que se hayan aplicado actualmente o aceptar y sobrescribir todos los valores de configuración de la directiva actual.

Los grupos se pueden volver a configurar para que acepten solo los cambios de configuración que se hayan aplicado actualmente o aceptar y sobrescribir todos los valores de configuración de la directiva actual. - La selección predeterminada esAplicar configuración cambiada, que solo aplica los cambios que haya configurado. Seleccione esta opción para sobrescribir todas las opciones configuradas para los grupos de seguridad designados.

- Los grupos individuales se pueden quitar haciendo clic enQuitaroquitar todos los gruposseleccionados para la configuración haciendo clic enEliminar todo. Haga clic enGuardarpara confirmar la configuración que se está aplicando a todos los grupos de seguridad designados.

Categorías Web

Los dominios se etiquetan con categorías web en función de su contenido. Las categorías de sitios web visitados se registran en Reporting & Analytics.

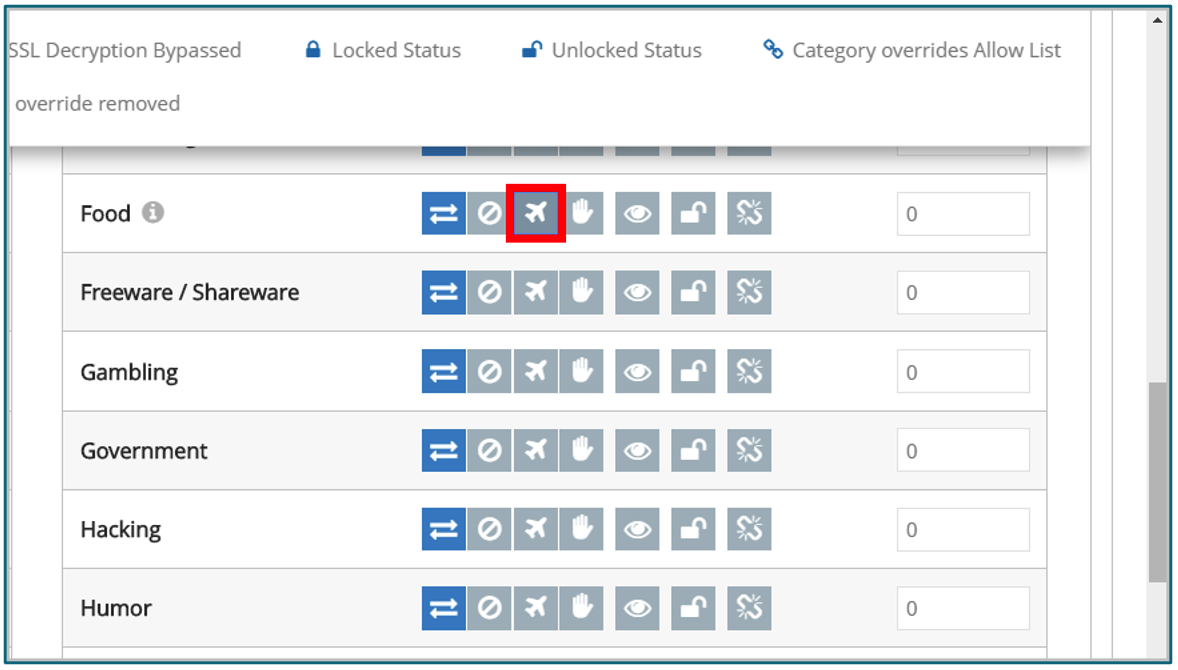

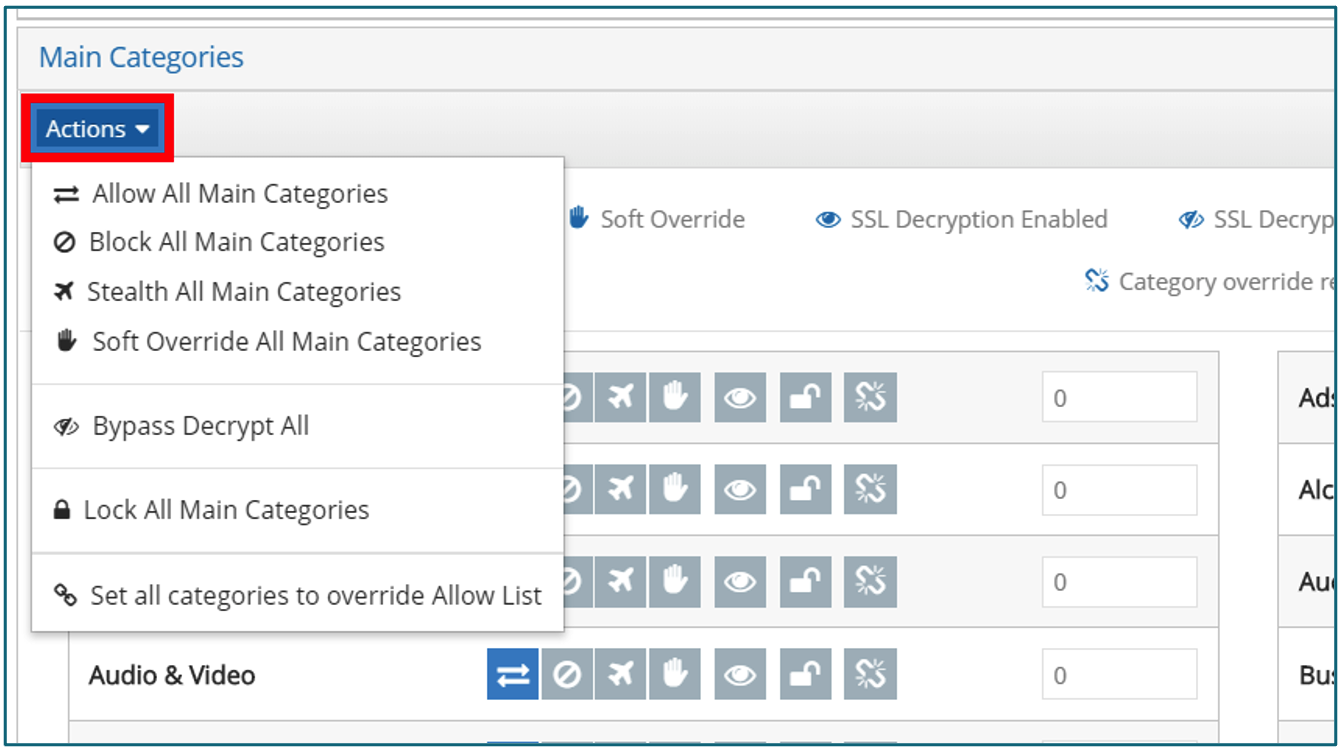

Acciones de categoría

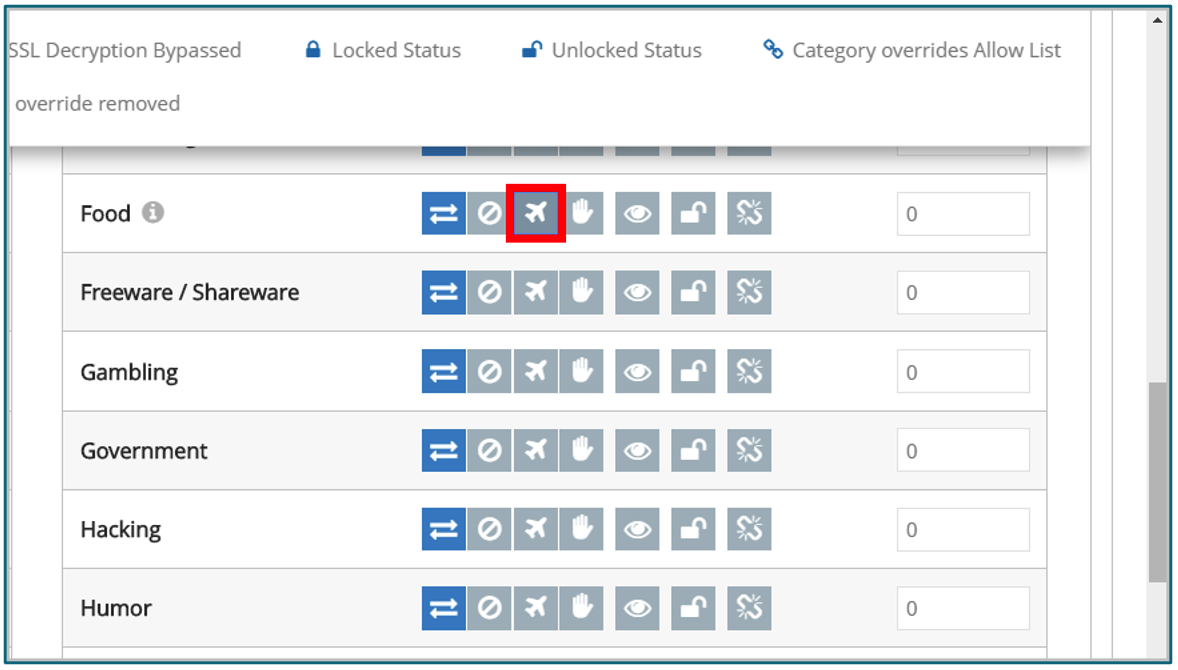

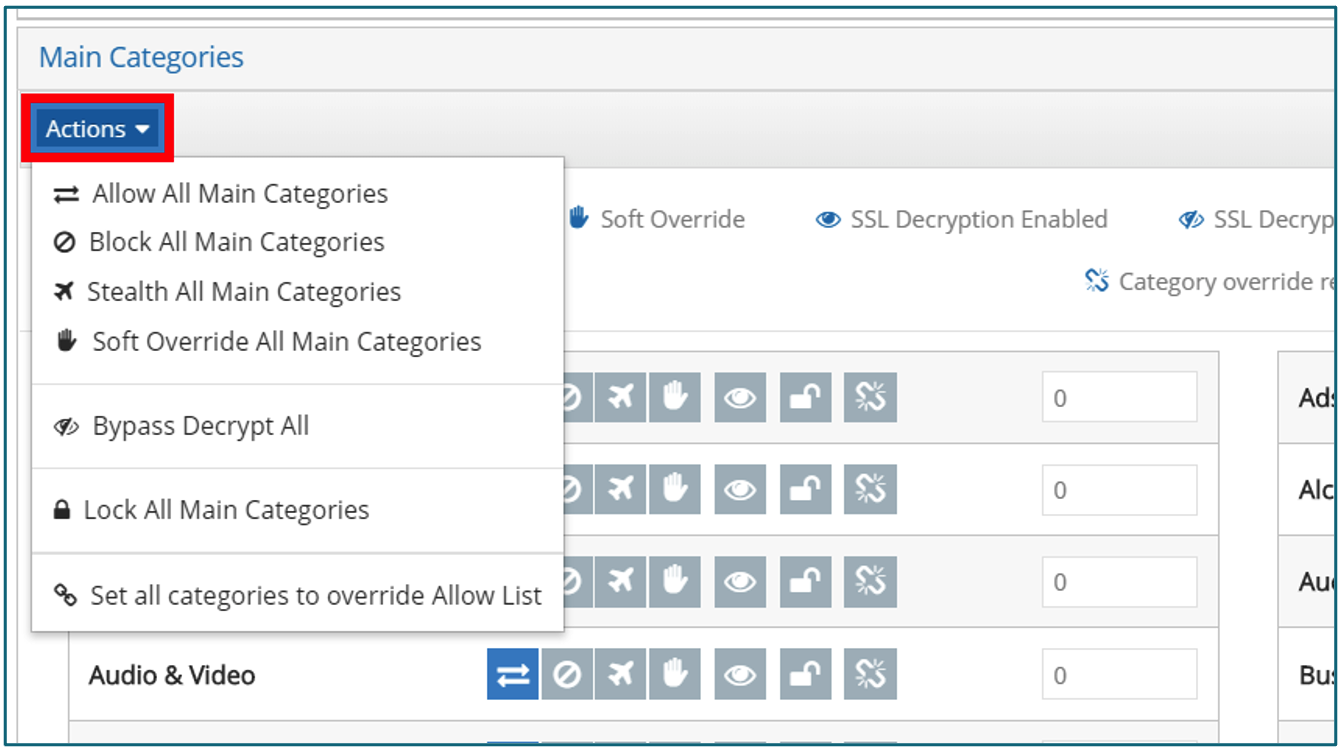

Puede asociar acciones con categorías web. Esto le permite implementar directivas de seguridad rápidamente, al tiempo que minimiza la necesidad de permitir o bloquear direcciones URL individuales. Entre las acciones posibles se incluyen Permitir, Bloquear, Sigilo, Anulación suave o Descifrado SSL Habilitado.

Cada categoría puede tener acciones que se aplican independientemente de las demás categorías.

Acción Descripción Permitir Permite a los usuarios acceder a sitios de esta categoría. Permitir es el estado predeterminado para todas las categorías. Bloquear Bloquea el acceso a sitios de una categoría determinada. Sigilo Marca el tráfico a esa categoría como infracciones en los registros, pero sigue permitiendo el acceso al sitio. Anulación suave Presenta una página de bloque al usuario, pero incluye una opción para omitir el bloque temporalmente. Esto permite a los usuarios acceder al contenido bloqueado sin necesidad de intervención inmediata del administrador. Las anulaciones suaves duran hasta el día siguiente a las 2:00 AM en la zona horaria configurada para la puerta de enlace. Cualquier página de bloque presentada con una anulación suave aparece en Reporting & Analytics como “bloqueado por software. “ Después de que un usuario haya solicitado una anulación suave, cualquier tráfico a esa URL se muestra como “permitido” hasta que la anulación haya caducado. Descifrado SSL Inhabilite esta opción para borrar el descifrado SSL para una categoría específica. Esto garantiza el cumplimiento de la privacidad y las preocupaciones con categorías específicas como Finanzas o Salud. El valor de prioridad de esta categoría NO se aplica a esta configuración. Si un sitio pertenece a varias categorías y cualquiera de esas categorías tiene la opción “Descifrado SSL inhabilitado” activada, ese sitio no se descifrará. Bloquear Cuando el administrador principal bloquea una categoría en un estado Permitido o Bloqueado, los administradores delegados no pueden iniciar sesión en la interfaz de administración de la puerta de enlace web y cambiar el estado de esa categoría. Anulación de categoría Cuando activa una sustitución de categoría, un administrador delegado no puede iniciar sesión en la interfaz de administración de la puerta de enlace web y agregar una dirección URL a la lista de permisos que contradice la regla de esta categoría. Por ejemplo, la categoría “Arte” está bloqueada y se establece en “Anulaciones”, por lo que los administradores delegados no pueden agregar art.com a la lista de permisos para ese grupo. - Haga clic en cada icono para alternar la acción de la categoría web respectiva.

de

de de

de

- Las acciones que desee aplicar generalmente a todas las categorías web se pueden implementar con el menú desplegable Acciones.NOTA DE

: Tengacuidado con la categoría “No clasificado”, ya que coincide con muchos sitios que no están categorizados

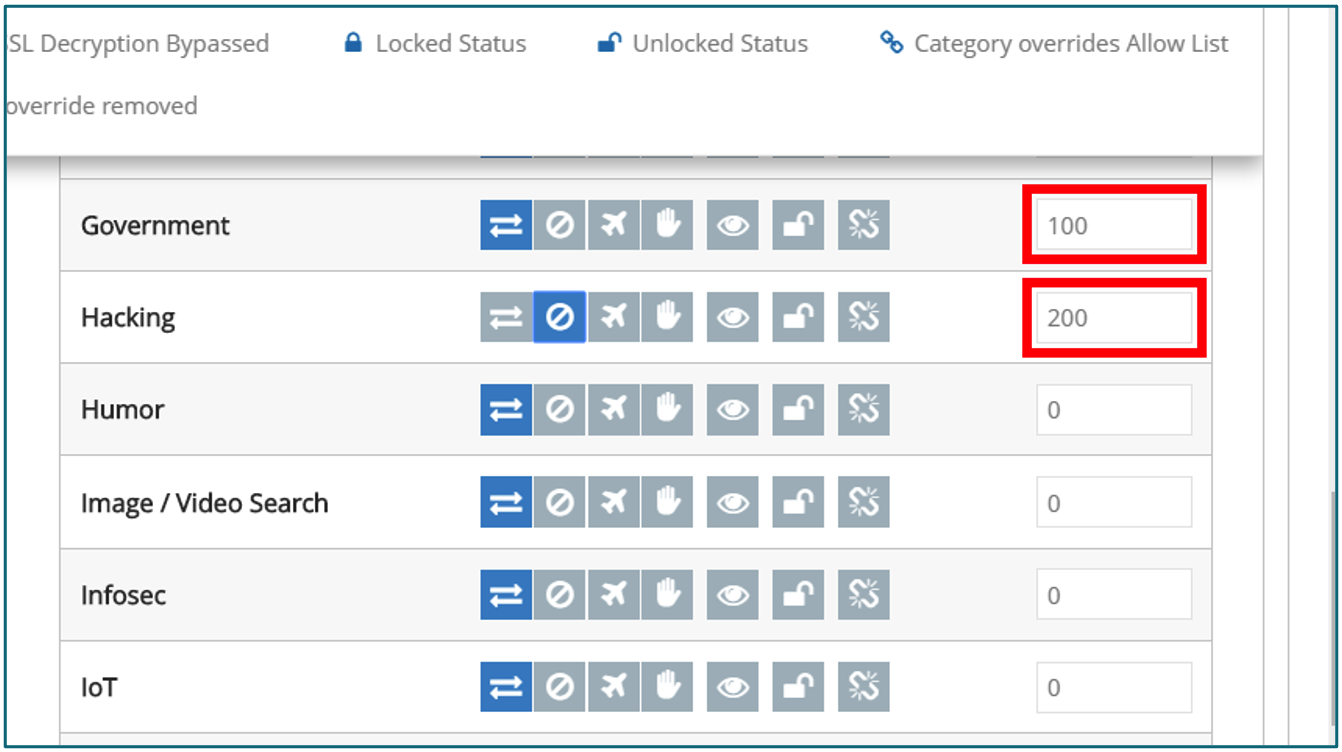

Categoría Prioridades

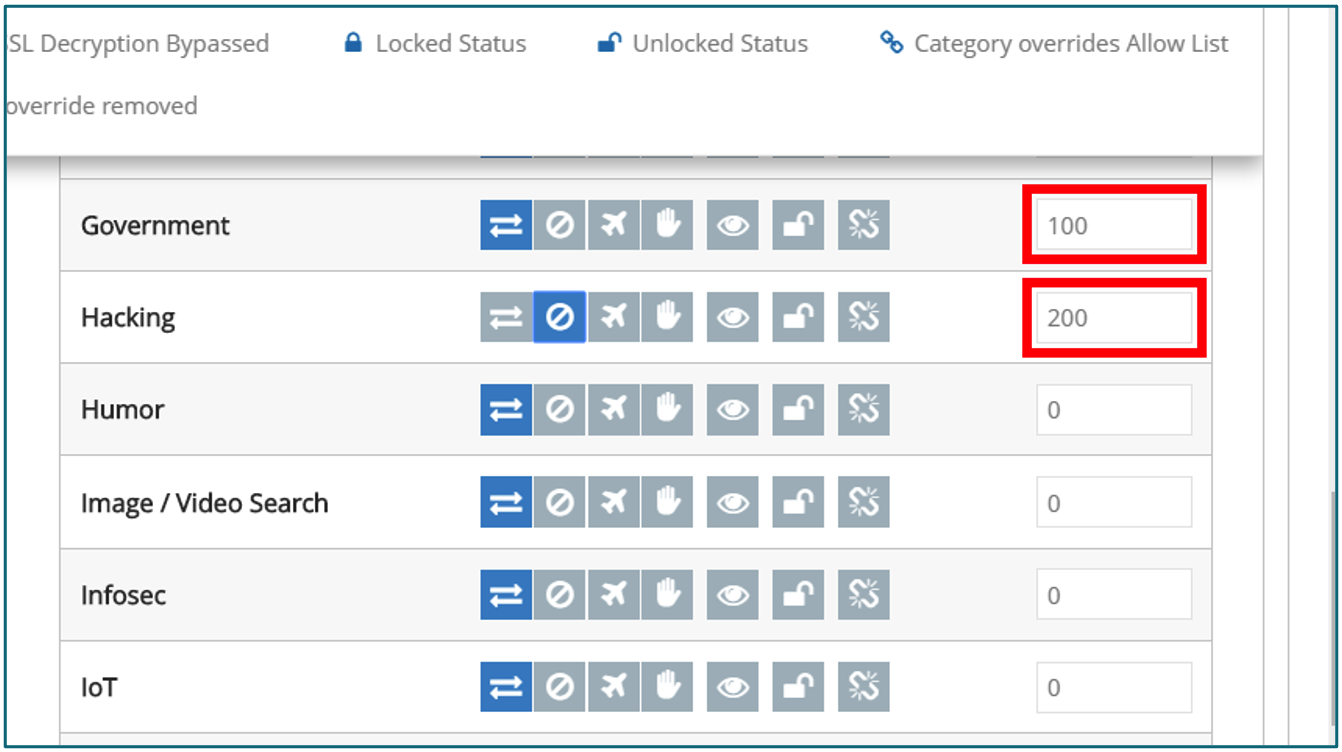

Si un dominio está asociado a varias categorías, la acción se determina comparando los valores de prioridad de las categorías. Las categorías con mayor valor de prioridad tienen prioridad.

Ejemplo:

- Un dominio se clasifica como gobierno y piratería. En la configuración de categorías web, el gobierno está permitido con un peso de 100 mientras que la piratería está bloqueada con un peso de 200.

- Este dominio se bloquearía cuando un usuario lo visitara debido a la acción de bloqueo de la categoría web de piratería que posee un valor de prioridad más alto.

- Haga clic en el campo de valor de prioridad e introduzca un valor numérico para volver a configurar el nivel de prioridad de una categoría. El valor de prioridad tiene un rango configurable de 0-65535.

Parámetros adicionales

Los parámetros relevantes para las categorías web se configuran con alternadores enConfiguración adicional. Al configurar un alternador enSí,se activa la configuración mientras se configura un alternador enNo, seinhabilita la configuración. Para obtener un conjunto completo de descripciones de todas las configuraciones de categorías web disponibles, consulte la siguiente tabla:

| Función | Descripción |

|---|---|

| Habilitar registro | Habilite y inhabilite el registro de intentos de infracción para el conjunto actual de categorías de sitios web bloqueados. Los informes de registro se pueden ver en la página Informes de CSIA. La información del informe incluye la fecha, la hora, el usuario, la dirección del sitio web y la categoría de la infracción. |

| Activar el modo sigilo | Le permite supervisar sigilosamente la actividad de Internet sin bloquear el acceso a sitios prohibidos. Con el modo Registro y Sigilo habilitados, puede supervisar la actividad de navegación por Internet viendo los informes de registro en la página Informes de CSIA sin que los usuarios de Internet de la red lo noten. Nota: Los sitios web y las aplicaciones en línea no se bloquean cuando la acción para la categoría web está configurada en modo oculto. |

| Habilitar el análisis HTTP en puertos no estándar | Si esta función está habilitada, CSIA busca solicitudes Web HTTP en puertos no estándar. |

| Permitir solicitudes HTTP 1.0 heredadas | Si esta función está habilitada, CSIA permite las solicitudes HTTP 1.0 que faltan el encabezado “HOST”. Inhabilitar esta función proporciona un nivel más alto de seguridad y hace más difícil pasar por alto la seguridad. Si esta función está habilitada, puede ofrecer más compatibilidad con software antiguo que no es compatible con HTTP 1.1. |

| Habilitar el robo de ID/Bloqueo de URL de dirección IP | Protege contra posibles intentos de robo de identidad notificándole cuando alguien intenta robar su información personal a través de la suplantación de identidad en Internet. Al habilitar esta función, también se impide que los usuarios naveguen a sitios web mediante direcciones URL de dirección IP. |

| Activar anulación de sitio bloqueado | Al habilitar esta función se activa una acción de anulación suave, lo que permite a los usuarios continuar con el sitio que pertenece a una categoría bloqueada. Cuando esta configuración está activa, se advierte al usuario que una página está bloqueada, pero proporciona un botón para continuar de todos modos. |

| Categorizar automáticamente sitios sin categorizar | Cuando este alternador se cambia a Sí, los sitios que no están clasificados se envían automáticamente para su categorización. Nota: Cuando este alternador se establece en Sí, a los sitios no clasificados se les asigna una Categoría Web de “Información” u otra designación de este tipo. Esto solo está en vigor mientras la categoría se clasifica adecuadamente. Cuando este modificador se establece en No, los no categorizados se designan automáticamente como “No clasificados”, que se controla como su propia categoría Web. |

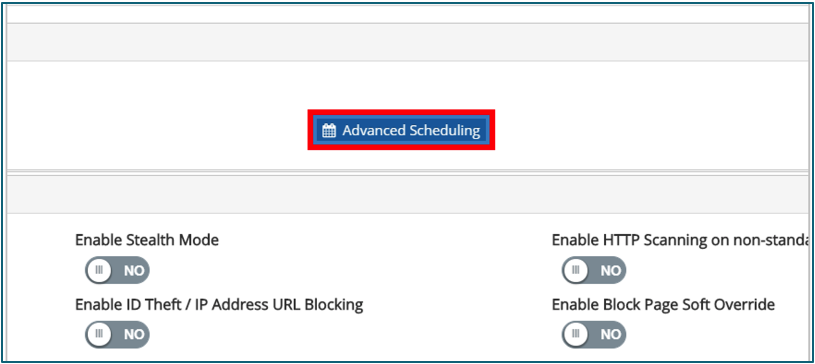

Programación de Categorías

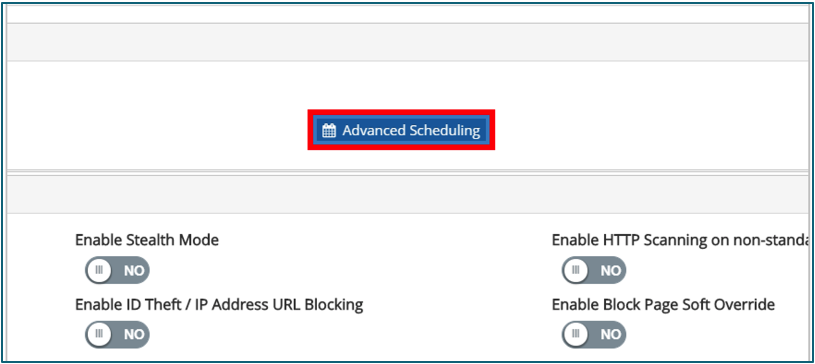

Los eventos de bloqueo también se pueden configurar en una programación semanal avanzada para permitir el acceso durante horas particulares.

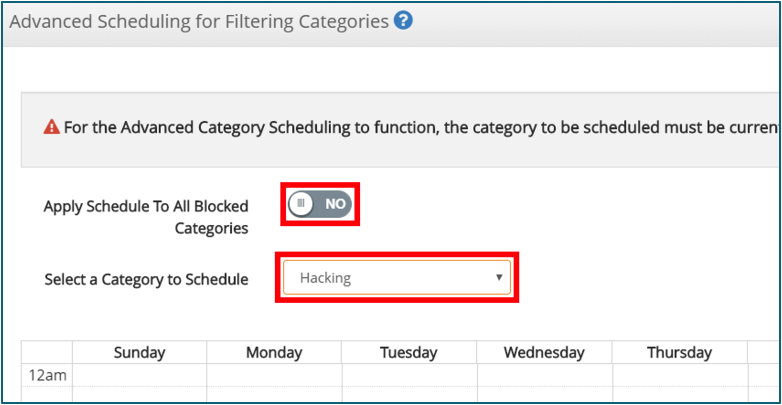

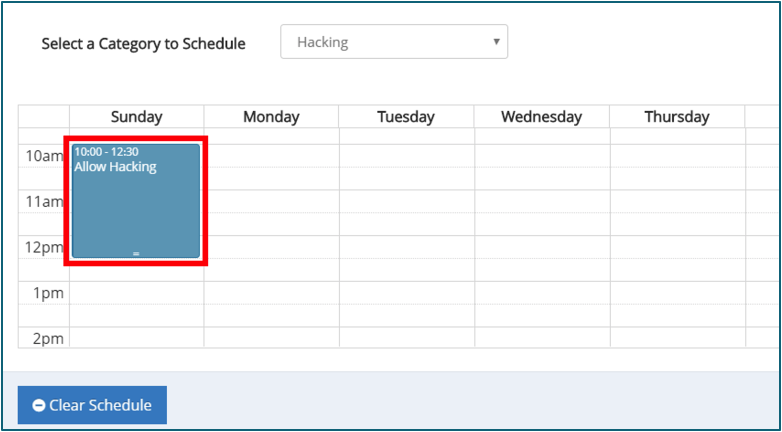

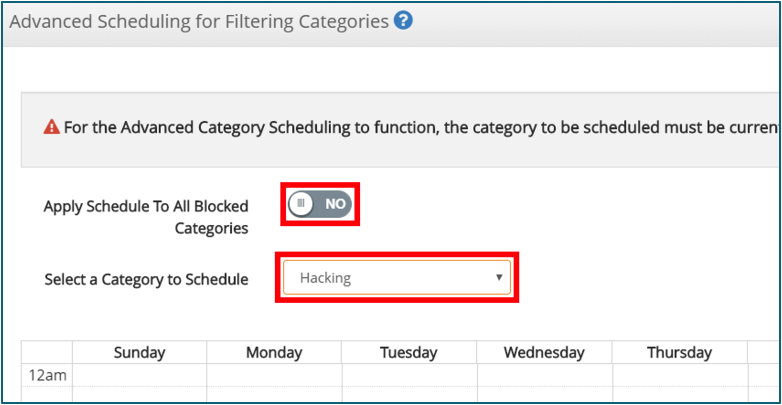

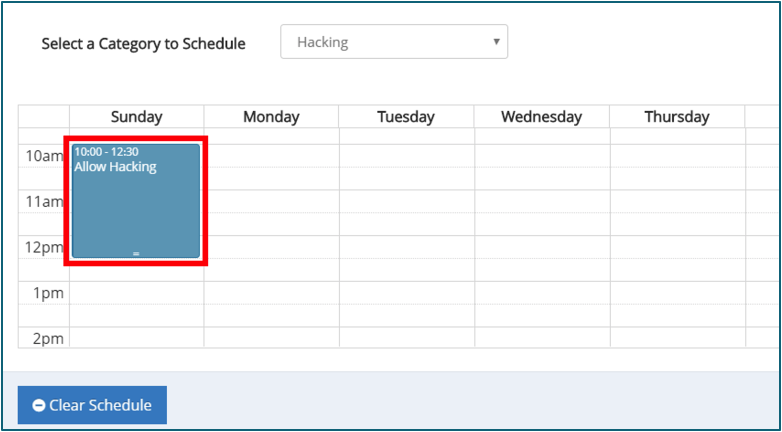

- Defina Programación de Categorías paraPermitir Categorías Seleccionadas Mediante una Programación Avanzadapara activar la función de programación Haga clic enProgramación avanzadapara comenzar a programar categorías bloqueadas.

- La programación avanzada actual se puede configurar para que se aplique a todas las categorías bloqueadas o solo a una categoría bloqueada en particular.

- Cada día durante la semana se pueden delegar periodos específicos de tiempo que la categoría está permitida. Estos períodos particulares de tiempo se indican mediante un rectángulo azul.

- Una vez finalizada la programación de una categoría en particular, puede volver a hacer clic en el menú desplegable de categoría y seleccionar una nueva categoría para configurar.

- Haga clic enGuardarpara confirmar todas las configuraciones de programación.

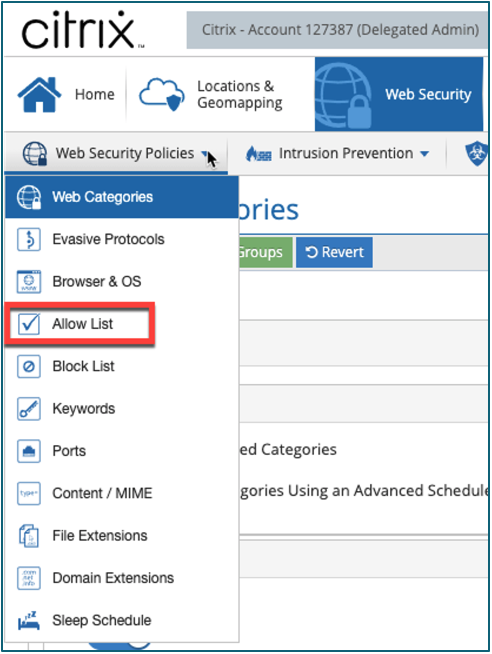

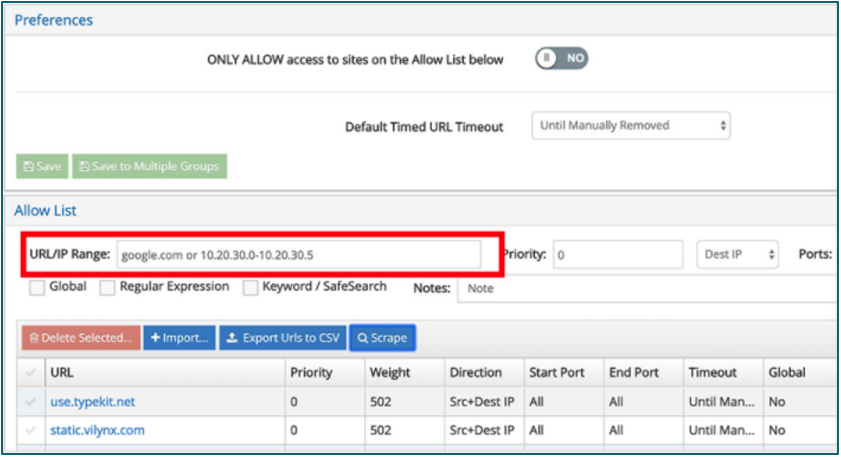

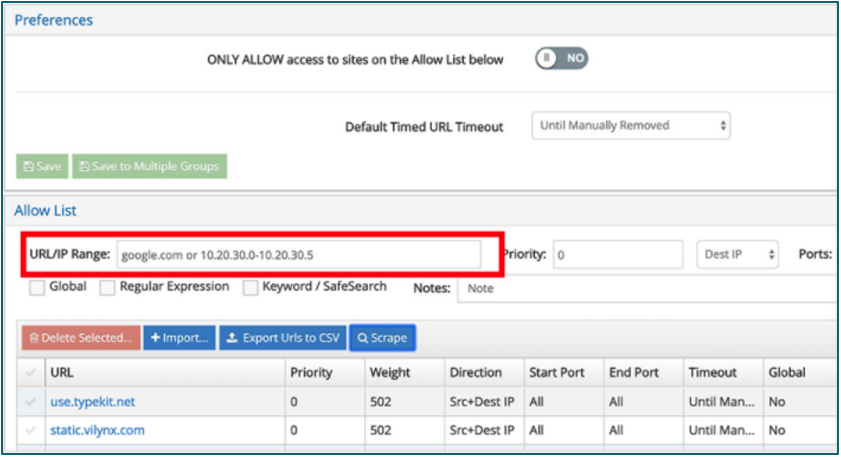

Lista de permitir

Las listas de permisos proporcionan de forma selectiva acceso a un sitio web o recurso de red específico. Esta función le permite anular las directivas de seguridad y permitir que ciertos usuarios accedan a un sitio web. En particular, puede utilizarlo para conceder acceso a direcciones URL específicas para un dominio que de otro modo esté bloqueado. Esto a veces se conoce como “perforar un agujero. “

Agregar una dirección URL a una lista de permitimientos

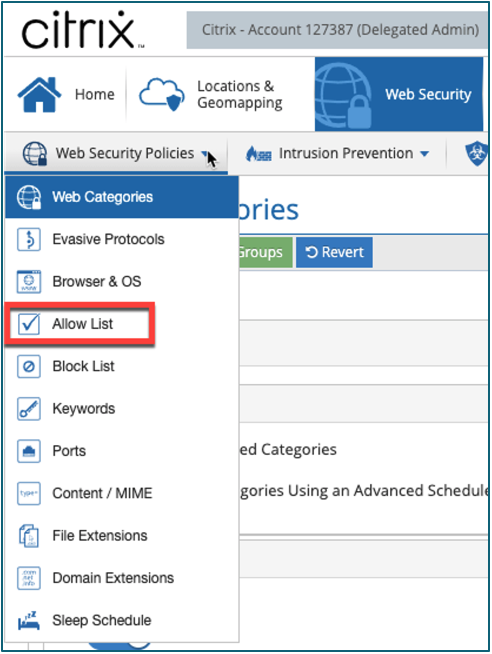

- Vaya aDirectivas de seguridad Web.

- En el menú desplegable, haga clic enLista de permitidos.

- Desde arriba de la sección de la lista, haga clic enIntervalo URL/IP.

- Escriba undominio, un subdominio, una URL, una dirección IP o un intervalo de IP. Este es el único campo obligatorio, pero se pueden especificar muchos otros criterios.

- En la parte derecha de la lista, haga clic en+Agregar. La entrada se agrega ahora a la lista.

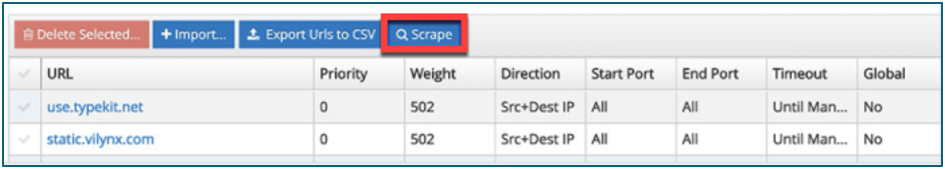

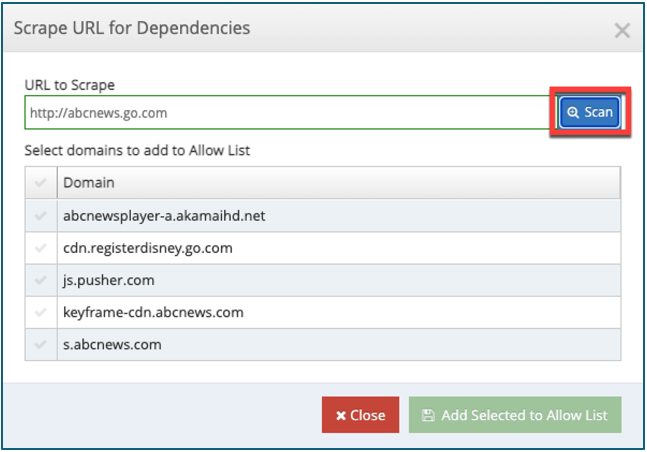

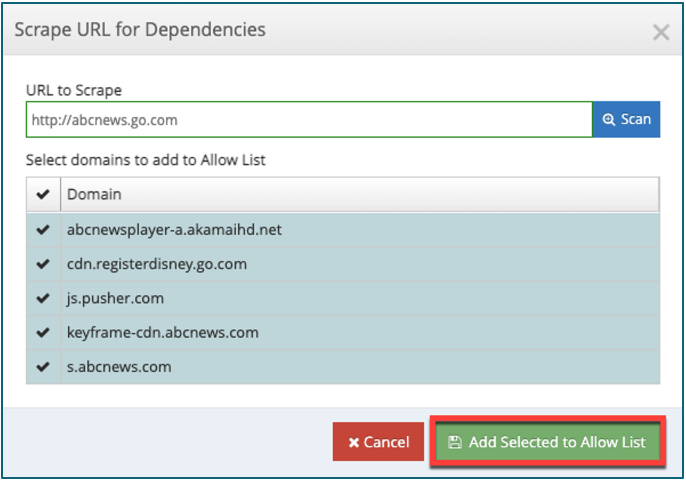

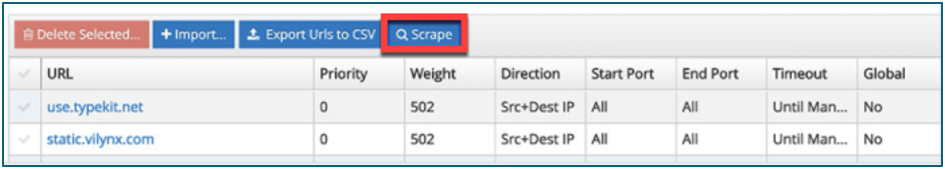

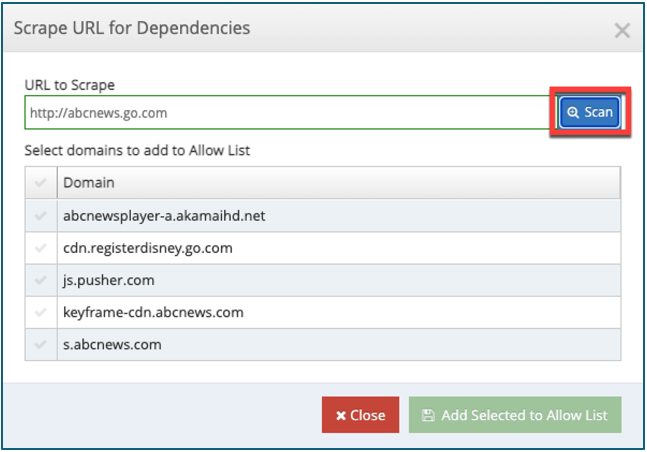

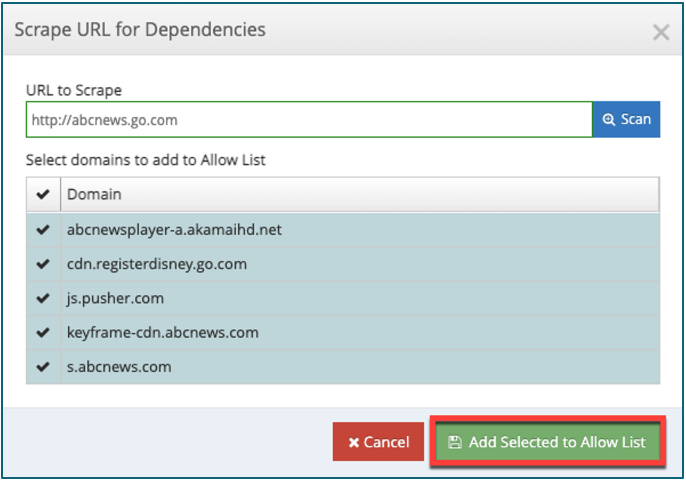

Herramienta para raspar

La secciónLista de Permitidosincluye la practica herramienta de raspado。Utilicelo para identificar rápidamente todos los dominios que utiliza un sitio web. En la web moderna, muchos sitios utilizan recursos de otros dominios que no son inmediatamente evidentes. Con la herramienta Raspar, estos se revelan fácilmente y se agregan a una lista de permitidos.

Otro uso de la herramienta Scrape es permitir selectivamente solo partes de un sitio web, sin permitir contenido no deseado, como servidores de anuncios.

- En la parte superior de la sección de la lista, haga clic enRaspar.

- Introduzca la URL que quiere raspar y haga clic enEscanear.

- Seleccione los dominios que quiere agregar a la lista permitida y haga clic en Agregar seleccionados a la lista permitida.

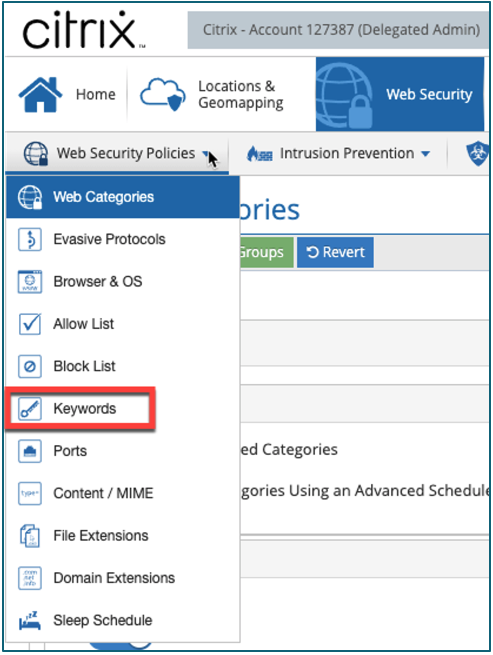

Lista bloqueada de palabras clave/Lista permitida

El filtrado de palabras clave se utiliza para inspeccionar las URL de palabras específicas. Si se identifica una palabra clave, el contenido se puede permitir o bloquear.

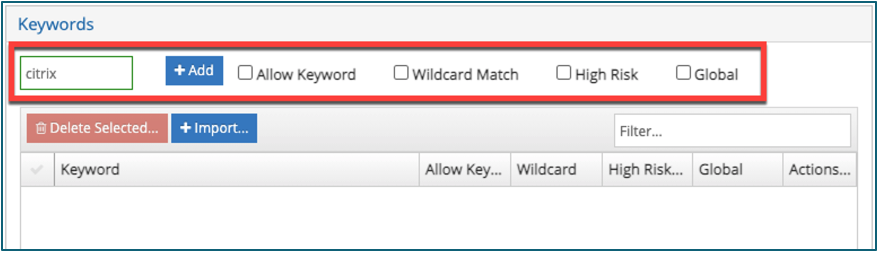

Agregar una dirección URL a una lista bloqueada/lista permitida

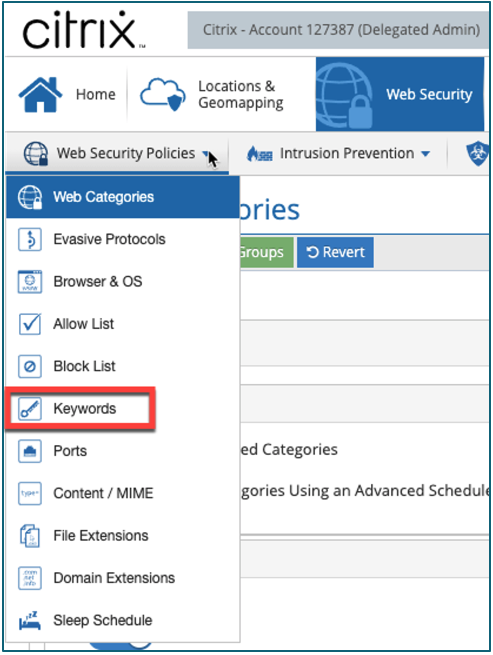

- Vaya aDirectivas de seguridad Web.

- En el menú desplegable, haga clic enPalabras clave.

- Introduzca lapalabra claveque quiere bloquear en el campoPalabra clavey especifique las designaciones que se aplican a esta palabra clave. Haga clic enAgregar.

| Opción | Descripción |

|---|---|

| Permitir palabra clave | Marcar esta opción permite la palabra si está en la URL dentro de un parámetro de palabra clave. |

| Alto riesgo | Cuando se busca cualquier palabra designada como “Alto riesgo”, se envía una notificación por correo electrónico al administrador del grupo. |

| Coincidencia de comodín | Cuando está habilitada, las palabras clave se filtran incluso cuando son solo subcadenas de una palabra más grande. Por ejemplo, una coincidencia comodín para la palabra clave “base” bloquea las búsquedas que incluyen “base” o “béisbol”. “ Sin la coincidencia de comodines, solo bloquea “base. “ |

| Global | Esta opción se extiende a todos los grupos de seguridad cuando se selecciona. Al quitar una entrada “Global”, se elimina la entrada de todos los grupos de filtrado. |

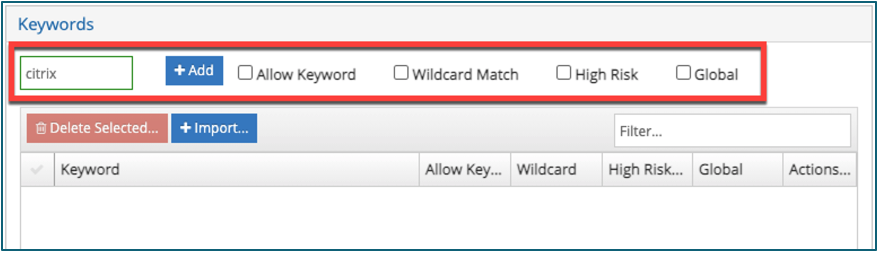

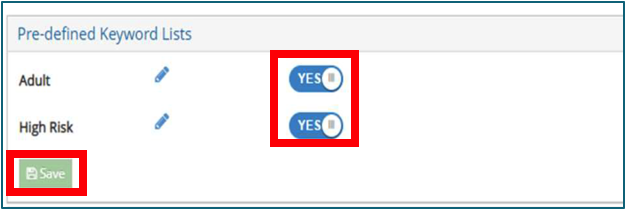

Listas de palabras clave predefinidas

Puede habilitar el filtrado para listas predefinidas de palabras clave para adultos y de alto riesgo o agregar más palabras clave manualmente.

Las listas de palabras clave predefinidas contienen palabras clave comunes para adultos y de alto riesgo. La coincidencia de comodines se aplica a todas las palabras clave de estas listas. Una coincidencia comodín reconoce la secuencia de caracteres de la palabra clave en cualquier lugar de la URL, incluido el nombre del host. La lista de alto riesgo genera un correo electrónico al destinatario de los correos electrónicos de alerta cuando la funcionalidad Reporting & Analytics detecta una palabra clave de alto riesgo mediante la funcionalidad Reporting & Analytics de la plataforma en la nube CSIA.

- Para habilitar una de las listas de palabras clave, establezca el alternador Adulto o Alto riesgo enSí. Haga clic enGuardar.

Configuración del agente de Citrix Secure Internet Access

En esta sección nos centramos en la configuración y la instalación del agente Citrix Secure Internet Access (CSIA).

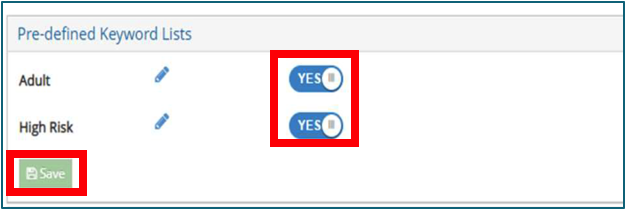

Configurar la descarga del agente CSIA (Cloud Connector)

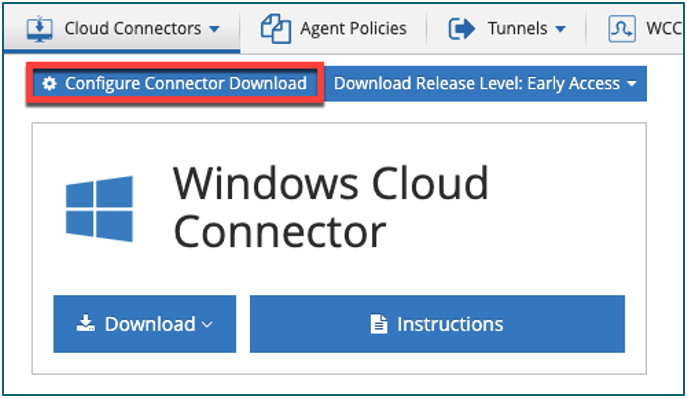

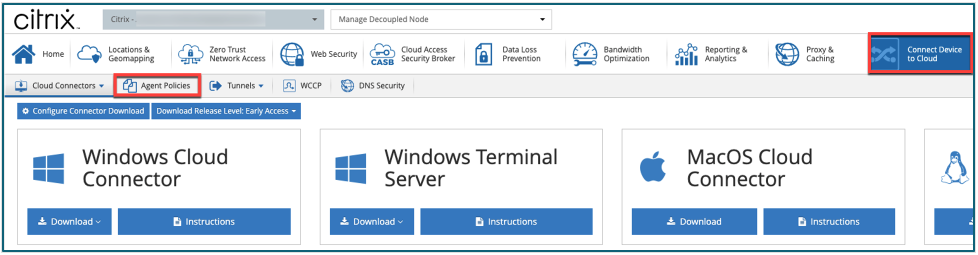

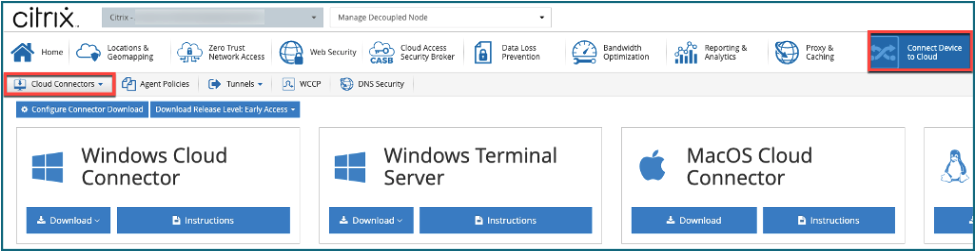

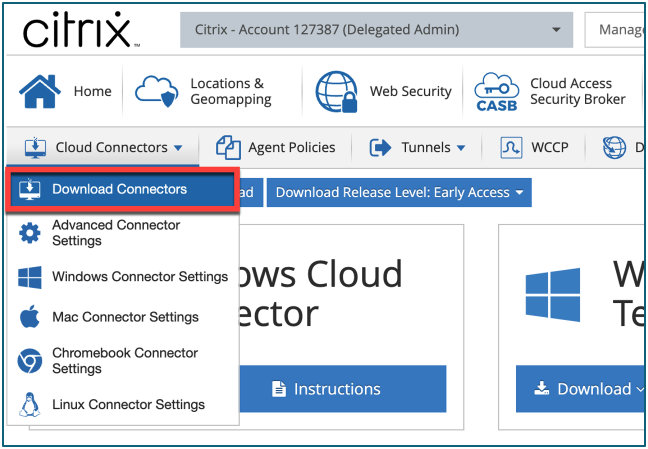

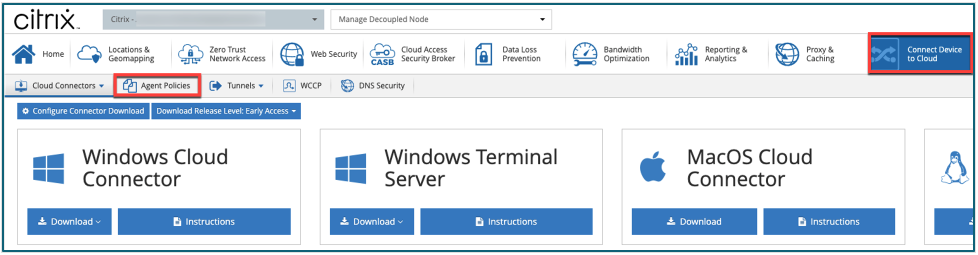

- Desde la consola de administración de CSIA, vaya aConectar dispositivo a la nube > Cloud Connectors.

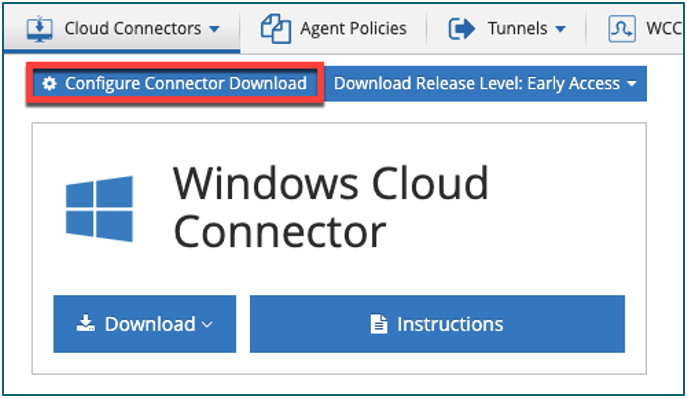

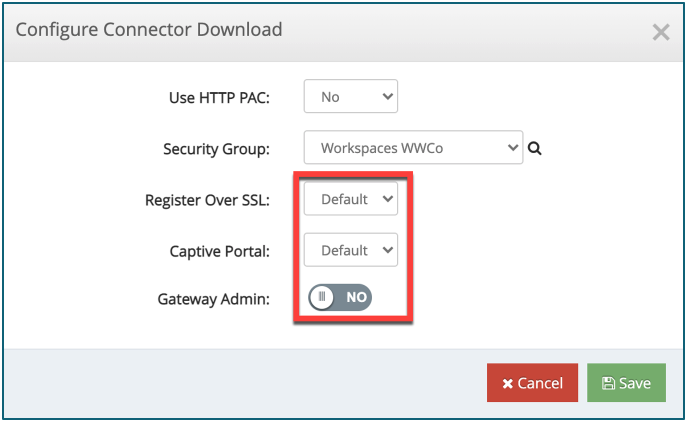

- Haga clic enConfigurar descarga del conector.

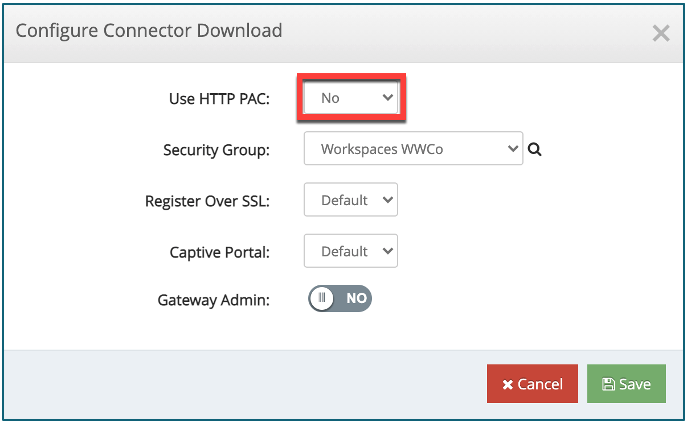

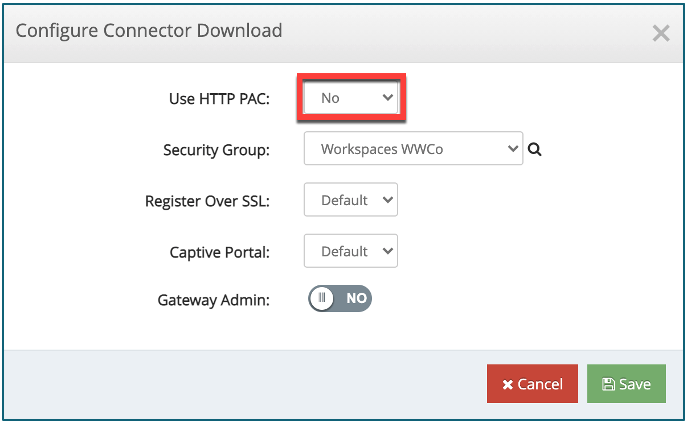

- Haga clic en el menú desplegableUsar PAC HTTPy seleccioneNo.

(Nota:use HTTP PAC en“No”si desea usarHTTPSpara la descarga de PAC)

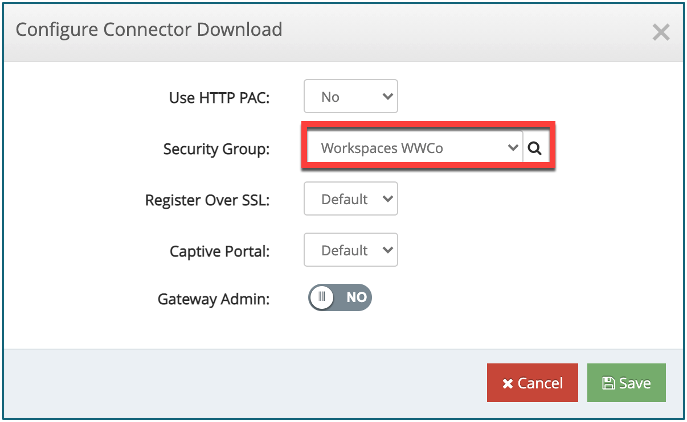

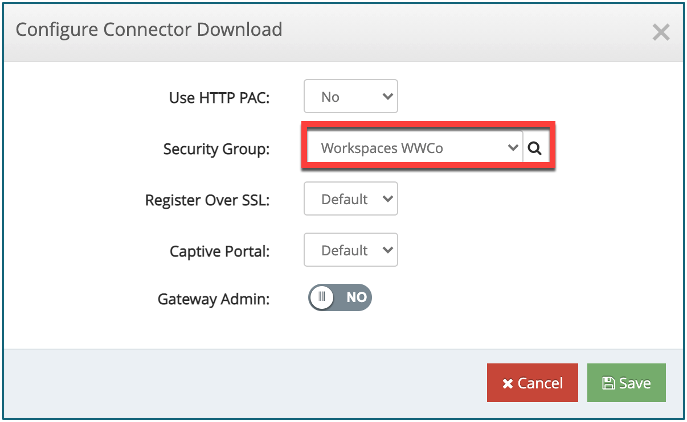

- Haga clic enGrupo de seguridady seleccione el grupo de seguridad predeterminado que desee para esta descarga de archivo de instalación en particular.

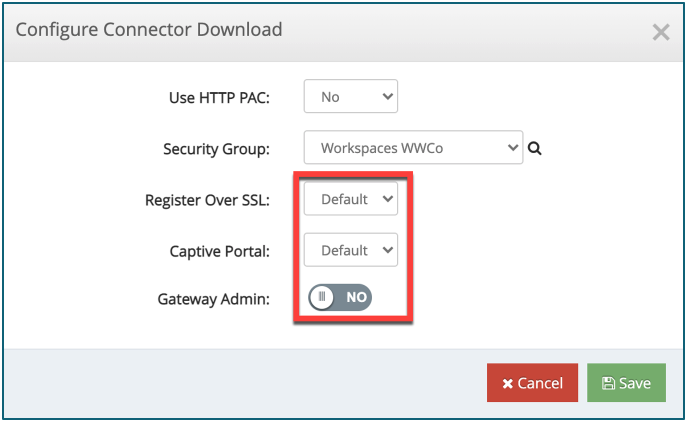

- Mantenga la configuración de descarga del conector restante comopredeterminaday haga clic enGuardar.

Configurar los parámetros avanzados del conector del agente CSIA (Cloud Connector)

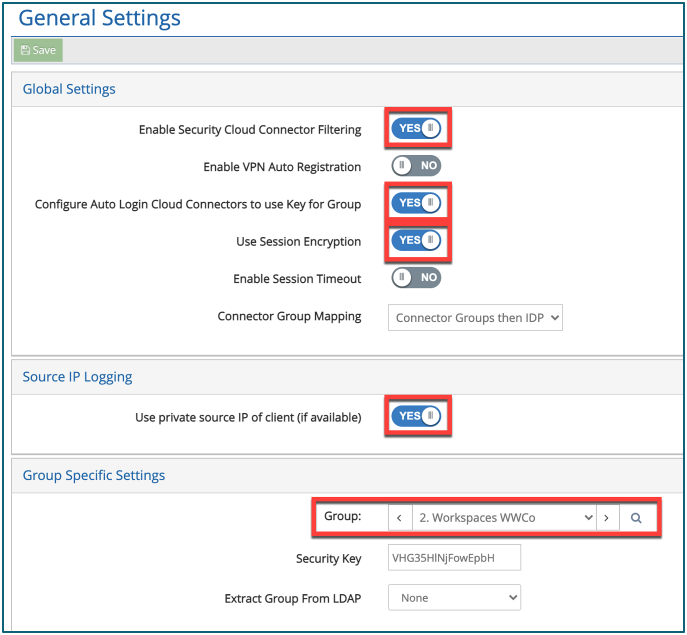

- Desde la consola de administración de CSIA, ve aConectar dispositivo a la nube > Cloud Connectors > Configuración avanzada del conector.

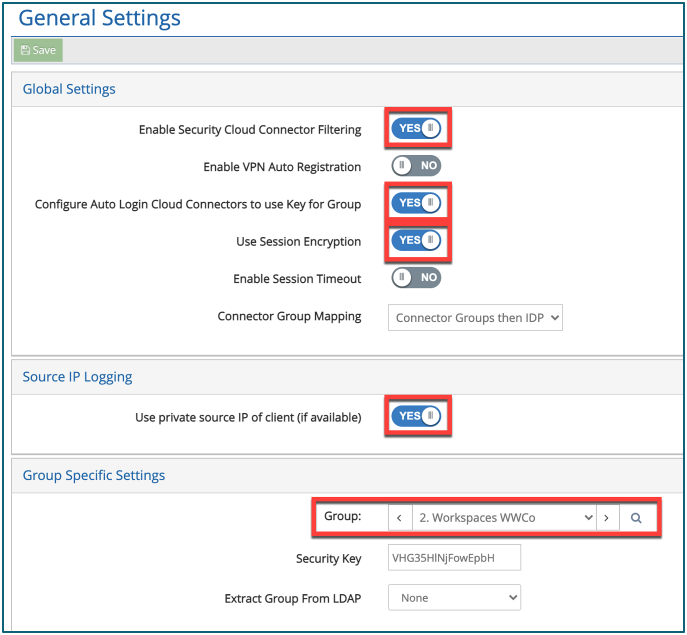

- En Configuración global, habilite lo siguiente:

⋅Activar el filtrado de Cloud Connector de seguridad

⋅Configurar los conectores de nube de inicio de sesión automático para utilizar la clave para el grupo

⋅Usar cifrado de sesión - En Origen IP Logging Habilitar -Usar IP de origen privado del cliente (si está disponible).

- En Configuración específica del grupo, compruebe que elgrupo correctoesté seleccionado y haga clic enGuardar.

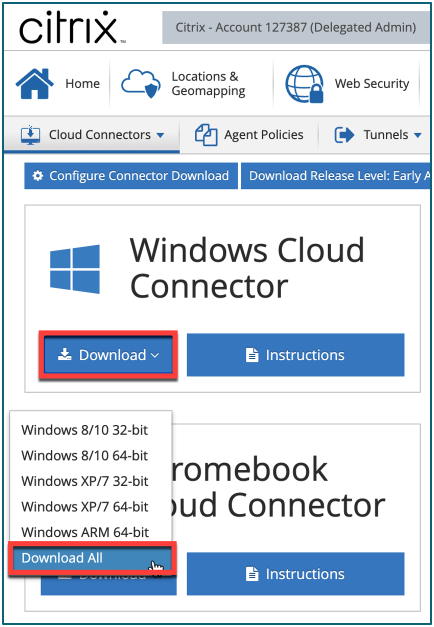

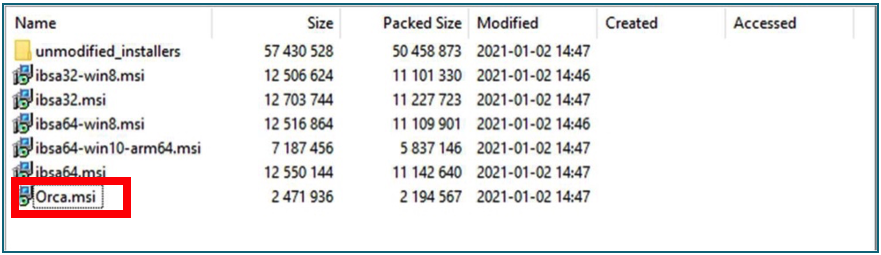

Descargue Citrix Secure Internet Access Agent (Cloud Connector)

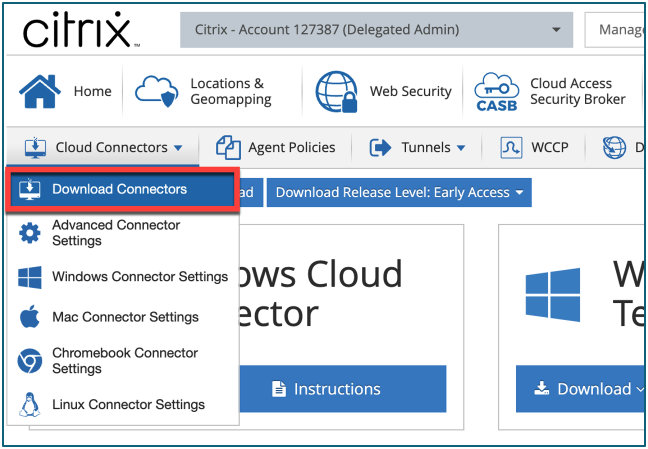

- Desde la consola de administración de CSIA, vaya aConectar dispositivo a la nube > Cloud Connectors > Descargar conectores.

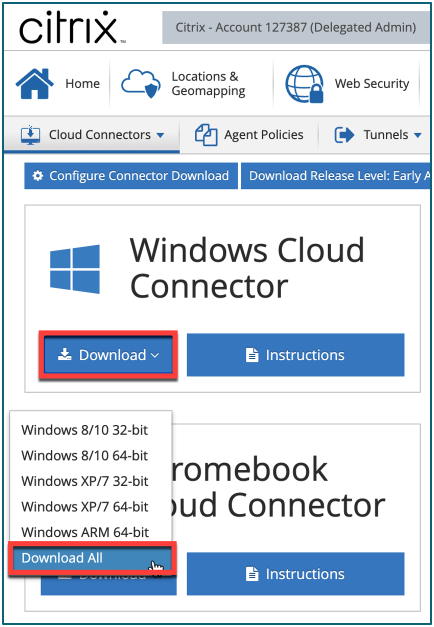

- En WindowsCloud Connector, haga clic enDescargarydescargar todo.

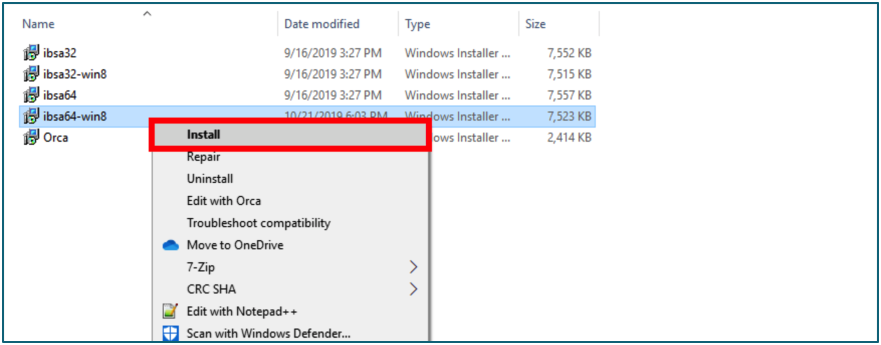

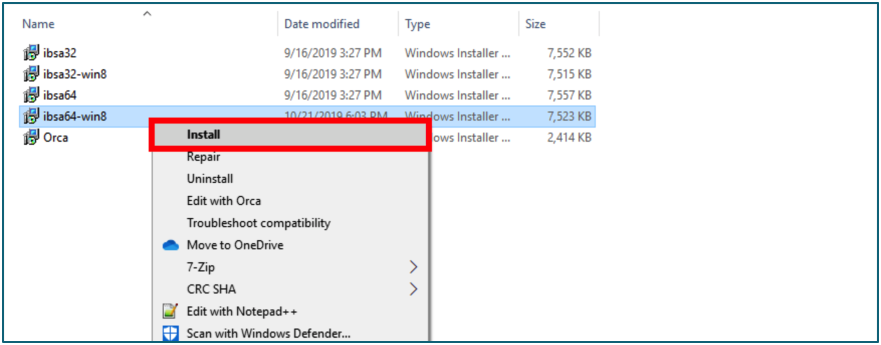

Los paquetes de instalación .msi se pueden descargar directamente desde la consola de administración de CSIA. Antes de iniciar la instalación, asegúrese de que está utilizando el paquete correcto para la versión de Windows y la arquitectura del procesador.

| Plataforma | Paquete |

|---|---|

| Windows 10 ARM64 | ibsa64-win10-arm64.msi |

| Windows 10 x64 o Windows 8 x64 o Windows Server 2019 o Windows Server 2016 | ibsa64-win8.msi |

| Windows 10 x86 o Windows 8 x86 | ibsa32-win8.msi |

| Windows 7 x64 o Windows Server 2012 o Windows Server 2008R2 | ibsa64.msi |

| Windows 7 x86 | ibsa32.msi |

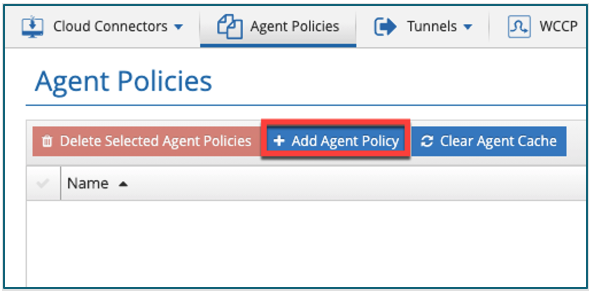

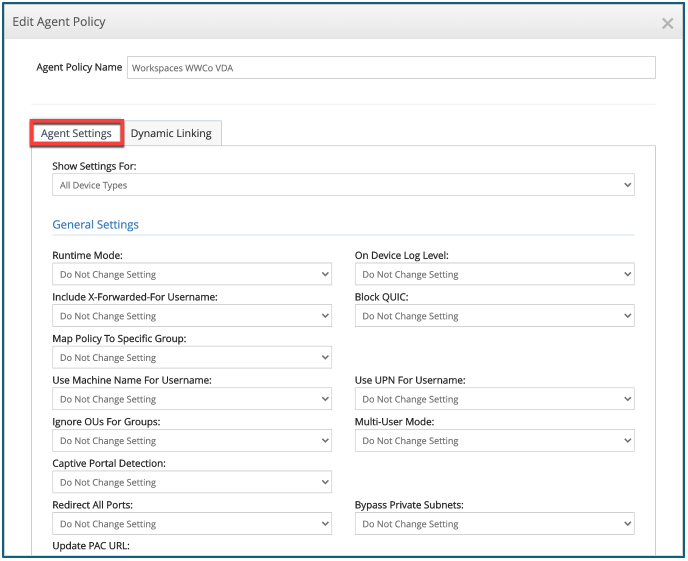

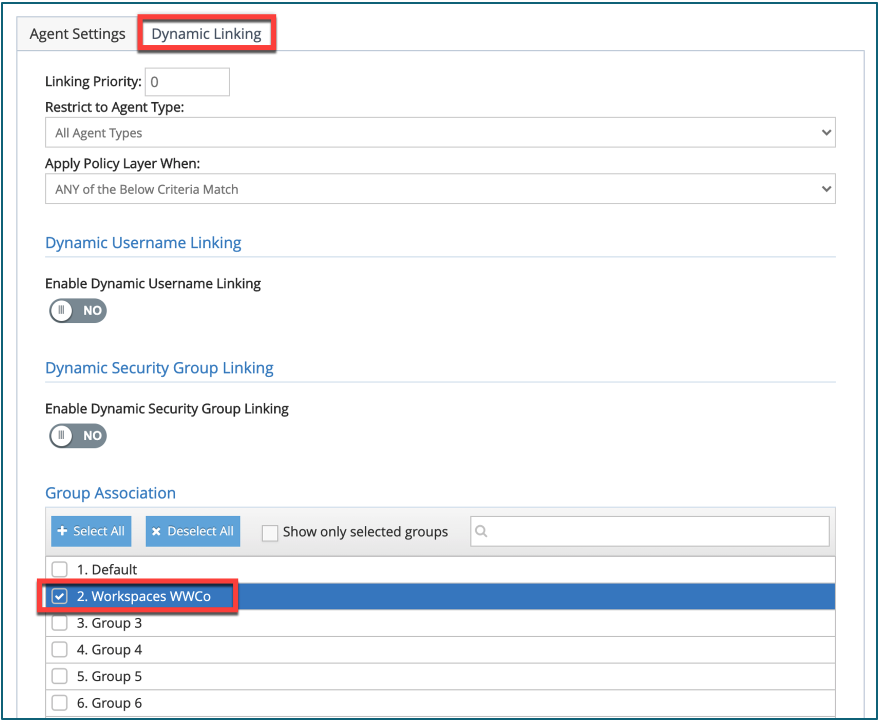

Configurar las directivas del agente de CSIA en la Consola de administración de CSIA

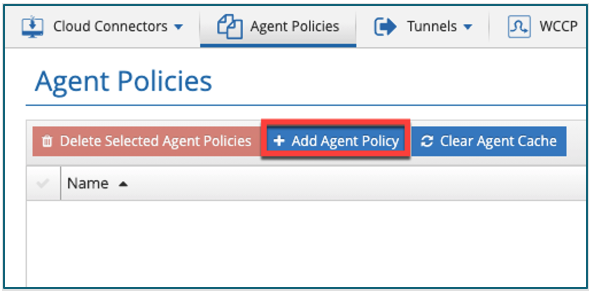

- Desde la consola de administración de CSIA, vaya aConectar dispositivo a la nube > Directivas del agente.

- Haga clic enAgregar directivas de agente.

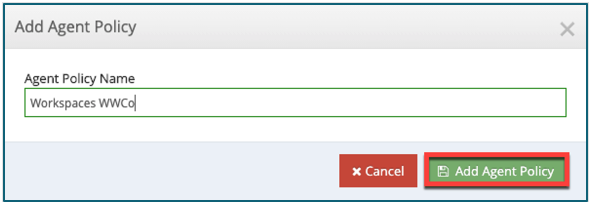

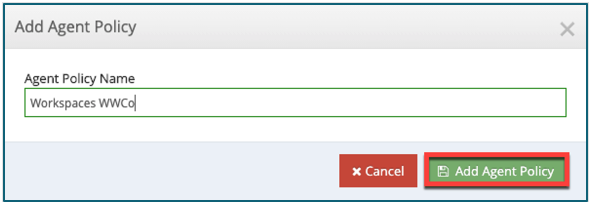

- Proporcione unnombrepara la directiva de agente y seleccioneAgregar directiva de agente.

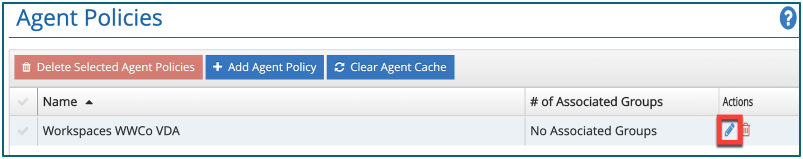

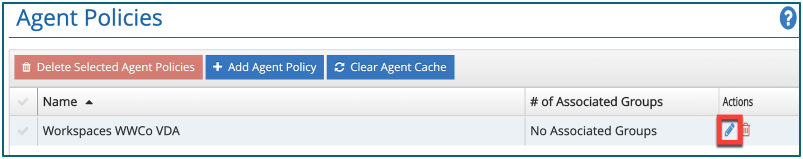

- Para configurar la directiva, haga clic enModificar directiva del agente.

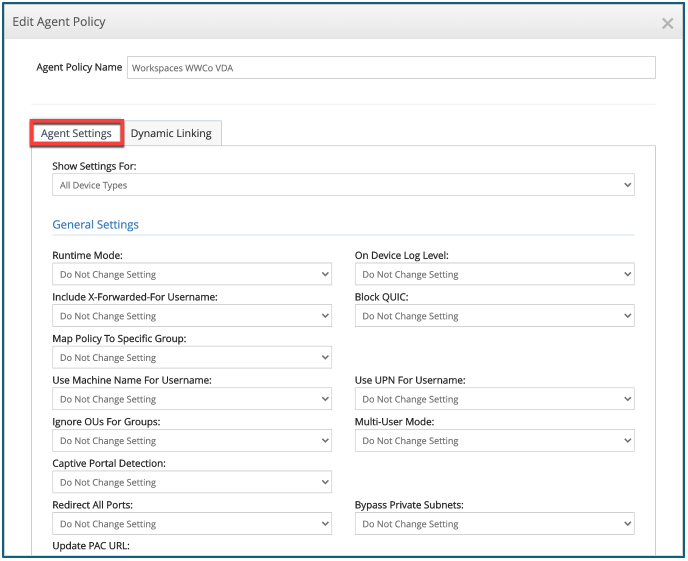

Haga clic enConfiguración del agentey establezca la configuración recomendada.

Recommended Settings for Multi-Session OS VDA Deployments

Setting Recommended Value Multi-User Mode: EnableMulti-User/Terminal Server Mode - Enable to support multiple user sessions when running a terminal server. This must be enabled for terminal servers even if users are not logged in simultaneously. Use Machine Name for User name: DisableSetting - Use the user account name as the user name. Use UPN for User name: DisableSetting - Use the Security Account Manager (SAM) account name, such as DOMAIN\user name. Redirect All Ports: EnableSetting Bypass Private Subnets: EnableSetting Captive Portal Detection: DisableSetting Auto-Update Enabled: EnableSetting Auto-Update Release Level: Level 1 - Mature Enable Windows Desktop App: (Agent is not supported Multi-User Deployments) DisableSetting Recommended Settings for Single-Session OS VDA Deployments

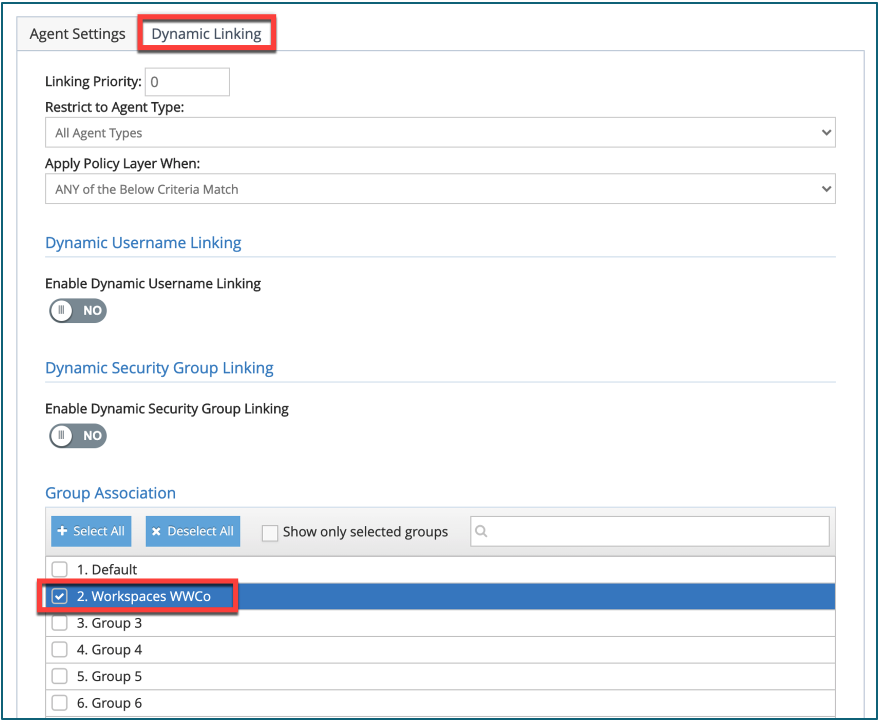

Setting Recommended Value Multi-User Mode: DisableMulti-User/Terminal Server Mode - Enable to support multiple user sessions when running a terminal server. This must be enabled for terminal servers even if users are not logged in simultaneously. Use Machine Name for User name: DisableSetting - Use the user account name as the user name. Use UPN for User name: DisableSetting - Use the Security Account Manager (SAM) account name, such as DOMAIN\user name. Redirect All Ports: EnableSetting Bypass Private Subnets: EnableSetting Captive Portal Detection: DisableSetting Auto-Update Enabled: EnableSetting Auto-Update Release Level: Level 1 - Mature Enable Windows Desktop App: (Agent is not supported on Multi-User Deployments) EnableSetting Allow End Users to Disable Security: DisableSetting Require Password to Disable Security: EnableSetting Require Password to View Diagnostics Info: EnableSetting - Haga clic enVinculación dinámicay seleccione加入洛降洛问您signar la directiva.

- Haga clic enGuardar.

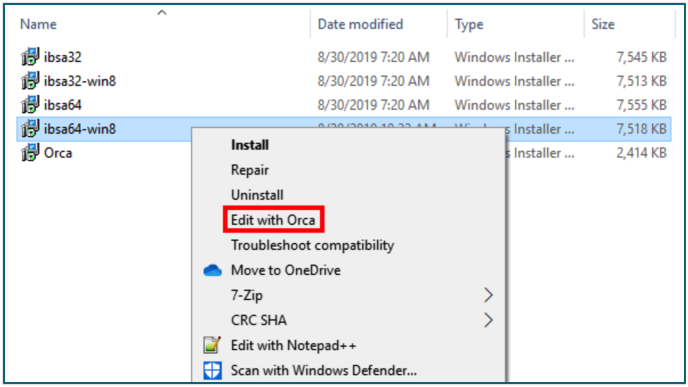

( OPCIONAL)Configuración manual de Citrix Secure Internet Access Agent

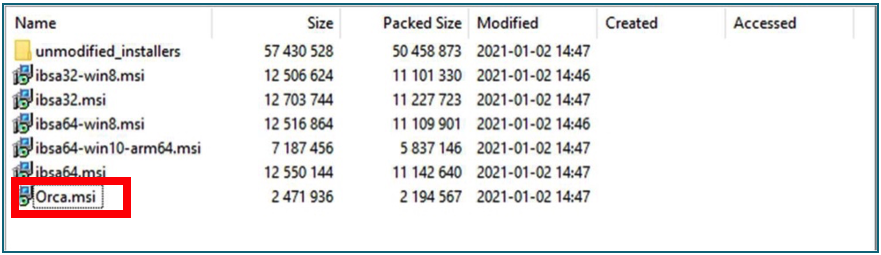

La edición del agente CSIA para Windows .msi a través de Orca solo se recomienda para la resolución de problemas.

Orca.msi está disponible en la opción “Descargar todo” de WindowsCloud Connector

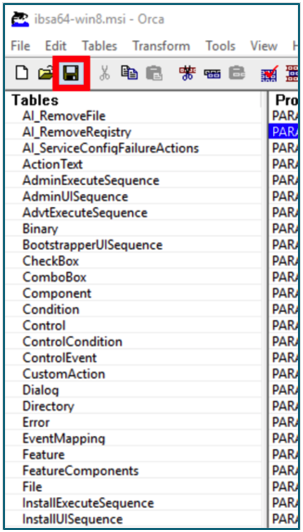

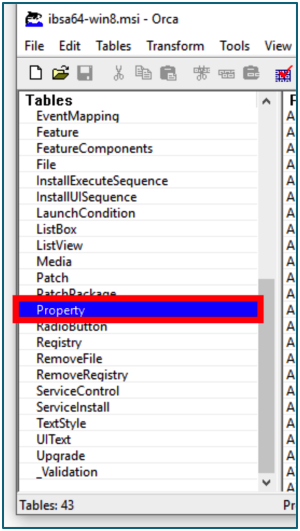

Abrir un archivo.MSI con Orca

- Abra el archivo Zip e instale Orca.msi

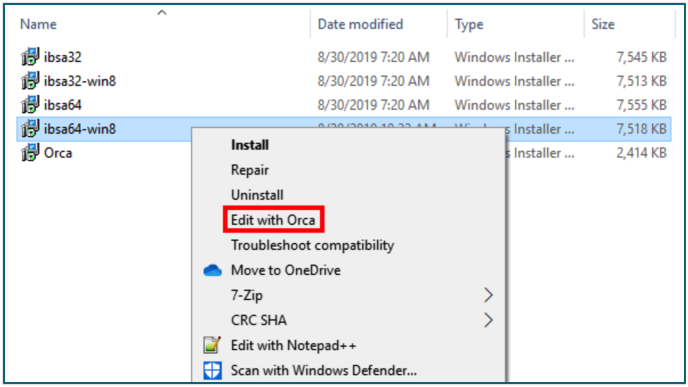

- Localice el archivo de instalación deseado en un programa explorador de archivos.

- Haga clic con el botón derecho en el archivo de instalación.msi

- Haga clic enModificar con Orca.

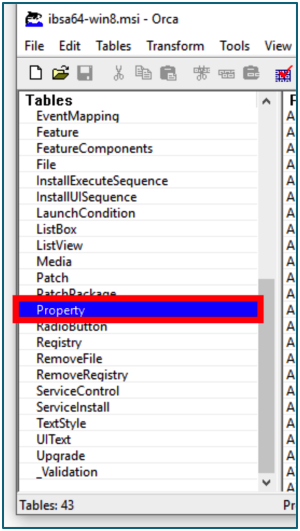

Configuración de propiedades de un .MSI en Orca

- Haga doble clic para abrir latabla de propiedades.

Cada propiedad se puede modificar haciendo doble clic en el campoValorde la propiedad.

Recommended Settings for Multi-Session OS VDA

Setting Recommended Value Multi-User Mode: (PARAM_MULTI_USER_SUPPORT) (1): Enable multi-user mode.Enable to support multiple user sessions when running a terminal server. This must be enabled for terminal servers even if users are not logged in simultaneously. Terminal Server Mode: (PARAM_TERMINAL_SERVER_MODE) (0): Disabled——这似乎是弃用的多User Support Use Machine Name for User name: (PARAM_USE_MACHINE_NAME_FOR_USER NAME) (0): Disabled- Use the user account name as the user name. Redirect All Ports: (PARAM_REDIRECT_ALL_PORTS) (1): Enabled- Redirect all ports to the proxy. Bypass Private Subnets: PARAM_BYPASS_PRIVATE_SUBNETS) (1): Enable bypass Captive Portal Detection: (PARAM_CAPTIVE_PORTAL_DETECTION) (0): Disabled Auto-Update Enabled: (PARAM_AUTO_UPDATE_ENABLE) (1): Enabled– The cloud connector to be updated automatically. Restart After Upgrade: (PARAM_RESTART_AFTER_UPGRADE) (0): Disabled- Does not prompt a restart. Recommended Settings for Single-session OS VDA

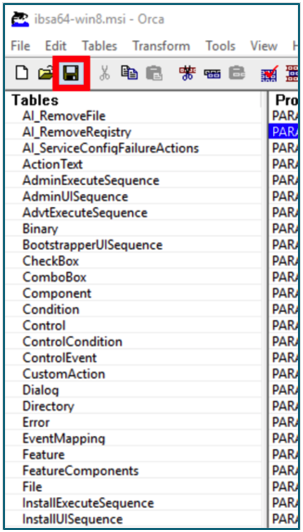

Setting Recommended Value Multi-User Mode: (PARAM_MULTI_USER_SUPPORT) (0): Disable multi-user mode.Enable to support multiple user sessions when running a terminal server. This must be enabled for terminal servers even if users are not logged in simultaneously. Terminal Server Mode: (PARAM_TERMINAL_SERVER_MODE) (0): Disabled——这似乎是弃用的多User Support Use Machine Name for User name: (PARAM_USE_MACHINE_NAME_FOR_USER NAME) (0): Disabled- Use the user account name as the user name. Redirect All Ports: (PARAM_REDIRECT_ALL_PORTS) (1): Enabled- Redirect all ports to the proxy. Bypass Private Subnets: (PARAM_BYPASS_PRIVATE_SUBNETS) (1): Enable bypass Captive Portal Detection: (PARAM_CAPTIVE_PORTAL_DETECTION) (0): Disabled Auto-Update Enabled: (PARAM_AUTO_UPDATE_ENABLE) (1): Enabled– The cloud connector to be updated automatically. Restart After Upgrade: (PARAM_RESTART_AFTER_UPGRADE) (0): Disabled- Does not prompt a restart. - En Orca, haga clic en el iconoGuardarpara guardar los cambios realizados en los parámetros de Windows Cloud Connector.

Nota:Asegurese de los archivos se guarden在虎鲸olo con este método(no con Guardar como). Esto causa problemas con la funcionalidad del conector de nube de Windows si no se guarda de esta manera.

Implementación de Citrix Secure Internet Access Agent en la imagen principal

Citrix recomienda guardar copias o instantáneas de las imágenes principales antes de actualizar las máquinas del catálogo. La base de datos mantiene un registro histórico de las imágenes principales utilizadas con cada catálogo de máquinas. Puede revertir (revertir) máquinas de un catálogo para utilizar la versión anterior de la imagen principal si los usuarios encuentran problemas con las actualizaciones implementadas en sus escritorios, minimizando así el tiempo de inactividad del usuario. No elimine, mueva ni cambie el nombre de las imágenes principales; de lo contrario, no podrá revertir un catálogo para utilizarlas.

En el caso de catálogos que utilizan Provisioning Services, debe publicar un nuevo disco virtual para aplicar los cambios al catálogo. Para obtener más información, consulte la documentación de Provisioning Services.

Una vez actualizada la máquina, se reinicia automáticamente.

Implementar el agente CSIA (Cloud Connector) manualmente en la imagen principal del VDA

Actualizar imagen principal

Antes de actualizar el catálogo, actualice una imagen principal existente o cree una nueva en el hipervisor de host.

- En el摔倒rvisor o proveedor del servicio de nube, tome una instantánea de la VM actual y dele un nombre significativo. Esta instantánea se puede usar para revertir (deshacer) los cambios en las máquinas del catálogo, si fuera necesario.

- Enciendala imagen principal e inicie sesión.

- Instaleel paquete CSIA Agent .msi apropiado para su plataforma en la imagen principal.

- Si la imagen principal utiliza un disco Personal vDisk, actualice el inventario.

- Apague la máquina virtual.

- Tome una instantánea de la máquina virtual y asigne a la instantánea un nombre significativo que pueda reconocerse cuando se actualice el catálogo en Studio. Aunque Studio puede crear una instantánea, Citrix recomienda crear la instantánea desde la consola de administración del hipervisor y, a continuación, seleccionarla en Studio. Este método le permite asignar un nombre y una descripción significativos para la instantánea, en lugar de recibir un nombre generado automáticamente.

Actualizar el catálogo

Para preparar y aplicar la actualización a todas las máquinas de un catálogo:

- SeleccioneCatálogos de máquinasen el panel de navegación de Studio.

- Seleccione un catálogo y, a continuación, seleccioneActualizar máquinasen el panel Acciones.

- En la páginaImagen principal, seleccione el host y la imagen que quiere implementar.

- En la páginaEstrategia de implementación, elija cuándo se pueden actualizar las máquinas del Catálogo de máquinas con la nueva imagen principal: En el siguiente apagado o inmediatamente. Consulte los siguientes apartados para obtener información más detallada.

- Compruebe la información de la páginaResumeny, a continuación, haga clic en Finalizar. Cada máquina se reiniciará automáticamente después de actualizarse.

Implementar el agente CSIA (Cloud Connector) a través de la directiva de grupo AD en imágenes VDA estáticas

Crear un punto de distribución

- Cree una carpetaen un equipo unido a AD que actúe como servidor de archivos.

- Guardeel paquete.msi del agente CSIA dentro de esa carpeta.

- Haga clic con el botón derechoen la carpeta recién creada,seleccione propiedades.

- Vaya a la ficha“Compartir”.

- Seleccione“Compartir avanzado”.

- Habilite“Compartir esta carpeta”.

- En Configuración bajo Nombre del recurso compartido, agregue un$después del nombre de la carpeta del agente CSIA. (Ejemplo. CSIA_Agent$).

- SeleccioneAplicar.

- EntoncesCerrar.

Crear objeto de directiva de grupo

- AbraAdministración de directivas de grupo.

- Haga clic con el botón secundarioen Objeto

- SeleccioneNuevoy nombre nuevo GPO (Ejemplo: Implementar agente CSIA).

- Haga clic con el botón secundarioen el objeto de directiva de grupo recién creado desde arriba, Seleccione Modificar.

- Expandala carpeta Configuración de software.

- Seleccioneinstalación de software.

- Haga clic con el botónderecho en el panel derecho.

- SeleccioneNuevo.

- SeleccionePaquete.

- En la ventana correspondiente, escriba la ubicación (ruta de archivo) de la carpeta CSIA Agent que contiene el paquete.msi del agente CSIA.

- Seleccione elMSI.

- SeleccioneAbrir.

- En la ventana Implementar software, elija“Avanzado”debajo de Seleccionar método de implementación.

- En Implementación, seleccioneDesinstalar esta aplicación cuando…(esto significa que la próxima vez que el dispositivo de punto final ejecute un gpupdate y el agente CSIA se haya eliminado, también se eliminará del dispositivo de punto final).

- SeleccioneAceptaryCerrar.

Caso 1: VDA estático con datos de usuario almacenados en disco local

- En el摔倒rvisor o proveedor de servicios en la nube, tome una instantánea de los VDA y asigne a la instantánea un nombre significativo.

- En la Administración de directivas de grupo, expanda el dominio.

- Haga clic con el botón derecho en la ubicación de sus VDA estáticos y, a continuación, seleccione “Vincular un GPO existente”.

- Seleccione el GPO de agente de Implementar CSIA que se creó.

- Seleccione OK.

- Una vez aplicada la directiva de grupo, debe reiniciar los agentes VDA.

Caso 2: VDA estático con datos de usuario descartados al cerrar sesión

- En el摔倒rvisor o proveedor del servicio de nube, tome una instantánea de la VM actual y dele un nombre significativo. Esta instantánea se puede usar para revertir (deshacer) los cambios en las máquinas del catálogo, si fuera necesario.

- En la Administración de directivas de grupo, expanda el dominio.

- Haga clic con el botón derecho en la ubicación de su imagen principal y, a continuación, seleccione “Vincular un GPO existente”.

- Seleccione el GPO de agente de Implementar CSIA que se creó.

- Seleccione OK.

- Una vez aplicada la directiva de grupo, debe reiniciar las máquinas.

- Tome una instantánea de la máquina virtual y asigne a la instantánea un nombre significativo que se reconozca cuando se actualiza el catálogo en Studio. Aunque Studio puede crear una instantánea, Citrix recomienda crear la instantánea desde la consola de administración del hipervisor y, a continuación, seleccionarla en Studio. Este método le permite asignar un nombre y una descripción significativos para la instantánea, en lugar de recibir un nombre generado automáticamente.

- Actualice los catálogos de máquinas en el panel de navegación de Studio. (Consulte la sección Actualizar el catálogo anterior)

Caso 3: VDA estático no MCS con datos de usuario almacenados en disco local

- En el摔倒rvisor o proveedor del servicio de nube, tome una instantánea de la VM actual y dele un nombre significativo. Esta instantánea se puede usar para revertir (deshacer) los cambios en las máquinas del catálogo, si fuera necesario.

- En la Administración de directivas de grupo, expanda el dominio.

- Haga clic con el botón derecho en la ubicación de su imagen principal y, a continuación, seleccione “Vincular un GPO existente”.

- Seleccione el GPO de agente de Implementar CSIA que se creó.

- Seleccione OK.

- Una vez aplicada la directiva de grupo, debe reiniciar las máquinas.

Casos de uso validados

Implementación manual del agente CSIA (Cloud Connector) en la imagen principal del VDA

MCS: Escritorio aleatorio agrupado

- Windows 10 Enterprise (sesión única)

- Windows Server 2019 (varias sesiones)

MCS: Escritorio estático agrupado

- Windows 10 Enterprise (sesión única)

MCS: Escritorio dedicado

- Windows 10 Enterprise (sesión única)

PVS: Escritorio aleatorio agrupado

- Windows 10 Enterprise (sesión única)

- Windows Server 2019 (varias sesiones)

PVS: Escritorio estático agrupado

- Windows 10 Enterprise (sesión única)

PVS: Escritorio dedicado

- Windows 10 Enterprise (sesión única)

No MCS: Escritorio aleatorio

- Windows 10 Enterprise (sesión única)

- Windows Server 2019 (varias sesiones)

No MC: Escritorio estático

- Windows 10 Enterprise (sesión única)

Agente CSIA implementado (Cloud Connector) a través de la directiva de grupo AD en imágenes VDA estáticas

MCS

- VDA estático con datos de usuario almacenados en disco local

- VDA estático con datos de usuario descartados al cerrar sesión

No MCs

- VDA estático con datos de usuario guardados en disco local

VDA en diferentes regiones

Solución de problemas

Herramientas importantes para la solución de problemas

- Registro de sucesos de Windows

- Panel de control en tiempo real de CSIA(Informes y análisis > Registro en tiempo real)

- Registros de eventos de CSIA(Reporting & Analytics > Registros > Registro de eventos)

- Registros IPS de CSIA(Reporting & Analytics > Registros > Registro IPS)

- Información de registro para dispositivos conectados(Usuarios, Grupos y Dispositivos > Dispositivo conectado en la nube > Información)

- Herramienta de búsqueda de URL(Herramientas > Búsqueda de URL)

- Registro mejorado

⋅ Para establecer esto, se debe alterar la siguiente clave del registro, variando de 0 a 4, cuanto mayor sea el registro más detallado.

⋅HKEY_LOCAL_MACHINE\ SOFTWARE\ IBoss\ IBSA\ Parameters\ LogLevel

⋅一旦establecida la劈开del registro el servicio IBSA bajo Servicios de Windows debe reiniciarse para que la configuración surta efecto. Al comprobar el visor de sucesos de Windows, verá muchas entradas que se registran dependiendo del nivel de registro establecido. - Registros del agente de Windows (C:\Windows\SysWOW64\ibsa_0.log)

Una palabra clave no está siendo bloqueada

Hay una multitud de directivas y variables dentro y alrededor de las operaciones de la plataforma en la nube CSIA que pueden interferir con el bloqueo correcto de las palabras clave configuradas. Consulte lo siguiente;

- Asegúrese de que el descifrado SSL está activo para este sitio web. Las palabras clave no se pueden observar ni controlar para sitios web HTTPS.

- Si la IP de origen de la estación de trabajo cliente o la IP de destino del servidor web se ha agregado a la listaRed > Omitir rangos IP, los controles de seguridad web no se aplican.

- Las palabras clave configuradas para bloquear no surten efecto si el sitio web se agrega aSeguridad Web > Lista de permitidos sin la opción Palabra clave/Búsqueda segurahabilitada. Con la casilla de verificación Palabra clave/Búsqueda segura activada, Web Gateway permite el acceso al sitio web, pero aún así aplicar controles de palabra clave y Búsqueda segura.

- La palabra clave contiene asteriscos, elimine los asteriscos y active la coincidencia de caracteres comodín para la palabra clave si ese es el efecto deseado.

- La palabra clave tiene varias palabras y la coincidencia de comodines no está habilitada, o los espacios no se indicaron con un signo más (“+”).

- El usuario no está asociado con el grupo de seguridad web esperado que tiene habilitado el control de palabras clave.

Acciones conflictivas de listas de palabras clave predefinidas

En algunas situaciones, una palabra en una de las listas integradas de palabras clave puede bloquear inadvertidamente el contenido de forma inesperada. Para corregir esta acción, modifique la lista específica de palabras clave predefinidas. Al hacer clic en el icono de lápiz para modificar una lista integrada, la interfaz de la plataforma en la nube CSIA presenta una página de palabras clave con casillas de verificación junto a ellas. Para quitar la palabra clave de la lista integrada, desactive la casilla situada junto a la palabra clave que quiere quitar y haga clic enGuardar. Para aplicar esta acción a todos los grupos, active la casilla que lleva la etiquetaAplicar a todos los grupos.

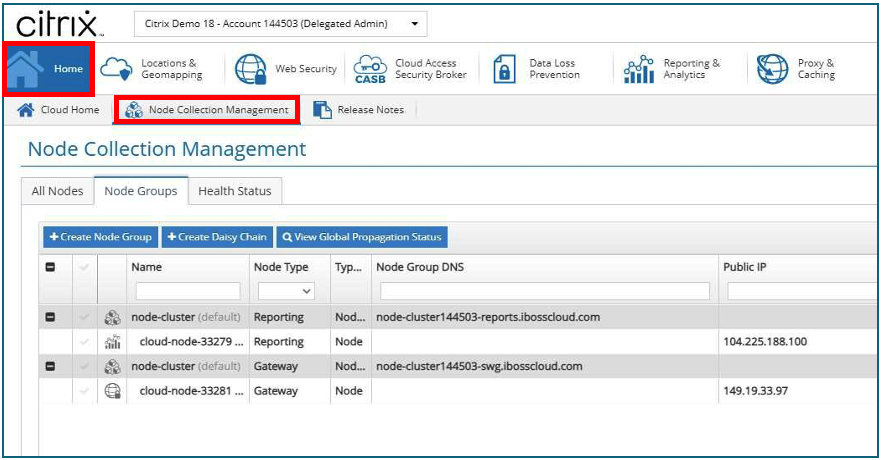

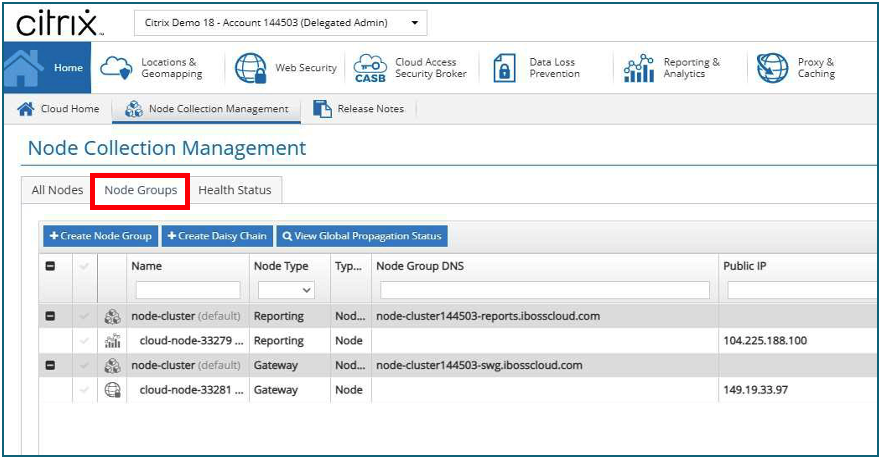

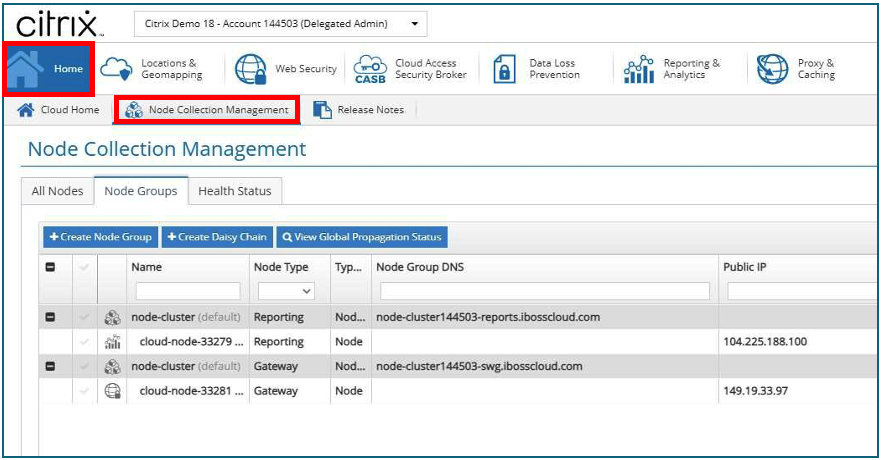

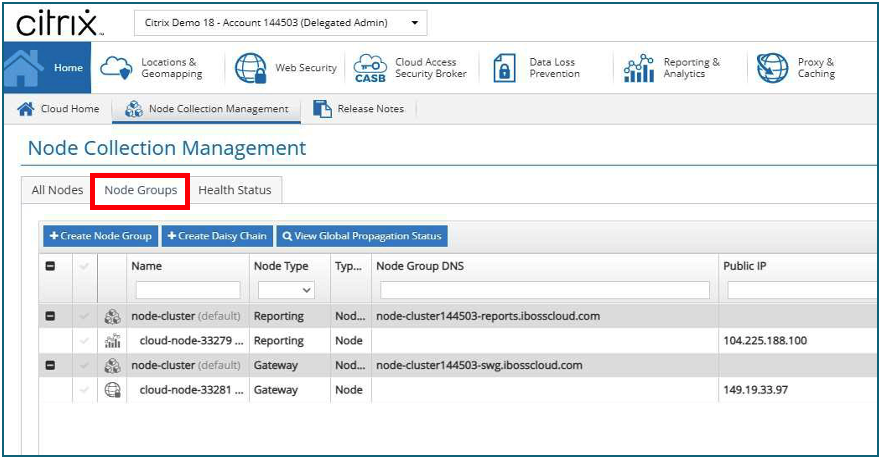

Identificación del nodo de Citrix Secure Internet Access del cliente

- DesdeInicio, vaya aAdministración de recopilación de nodos.

- Pulse enGrupos de nodos.

- Esto le proporciona tanto elnodo CSIA del cliente-reports.ibosscloud.com como elnodo CSIA del cliente-swg.ibosscloud.com clústeres de nodos.

Integración de Splunk con el nodo de Citrix Secure Internet Access

Configuración del servidor Splunk

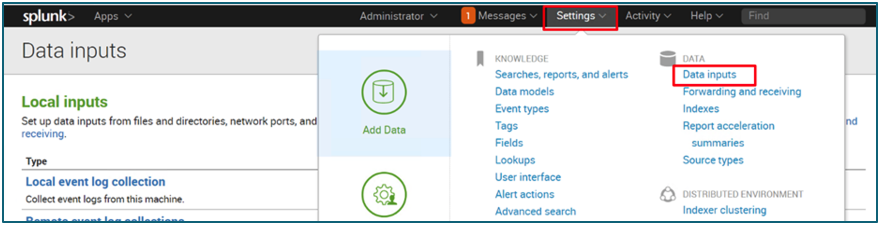

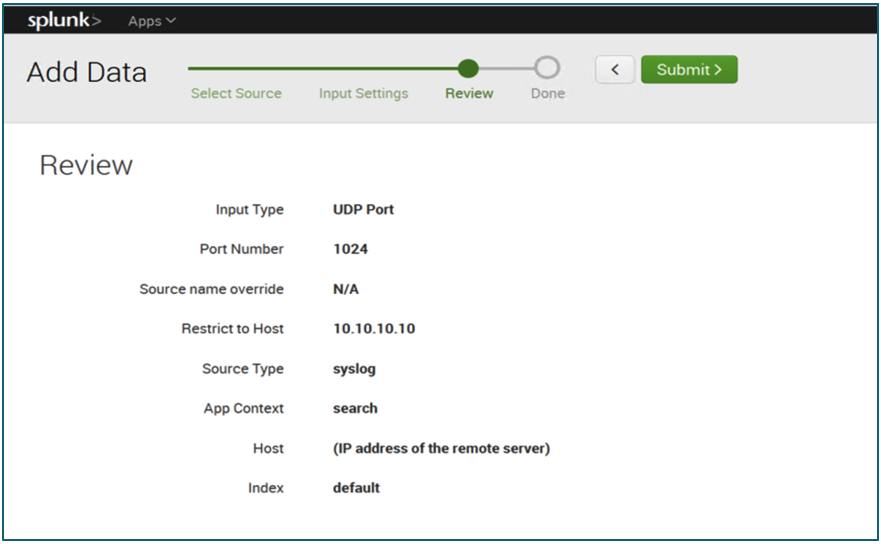

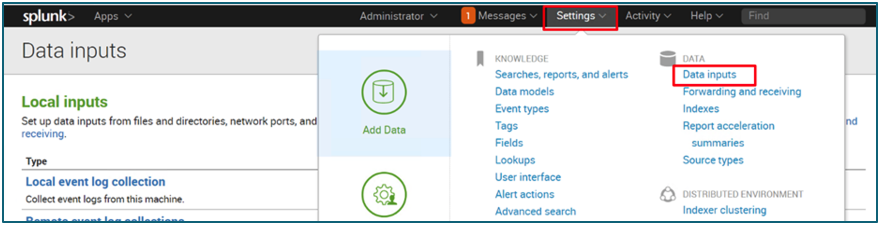

- Vaya a la instancia del servidor Splunk y haga clic en el enlaceConfiguraciónen la parte superior de la página, seguido del enlaceEntradas de datosen la subsección “Datos”.

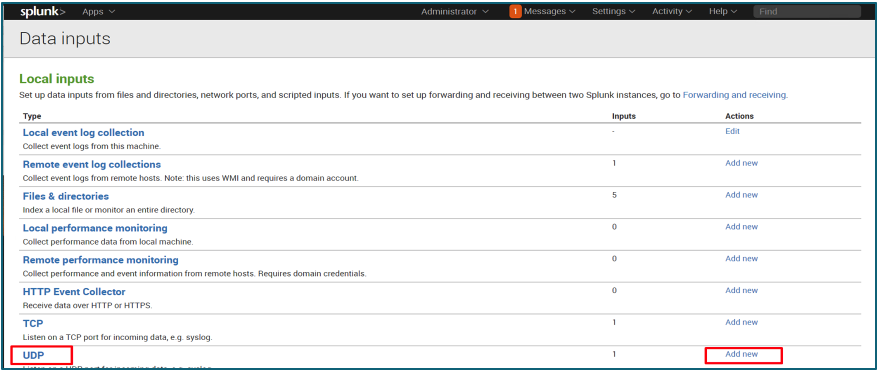

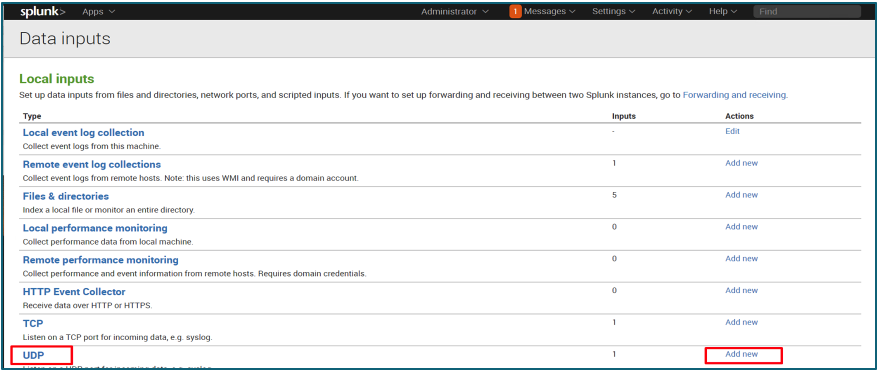

- Haga clic en el enlace Agregar nuevo a la derecha de la sección “UDP”.

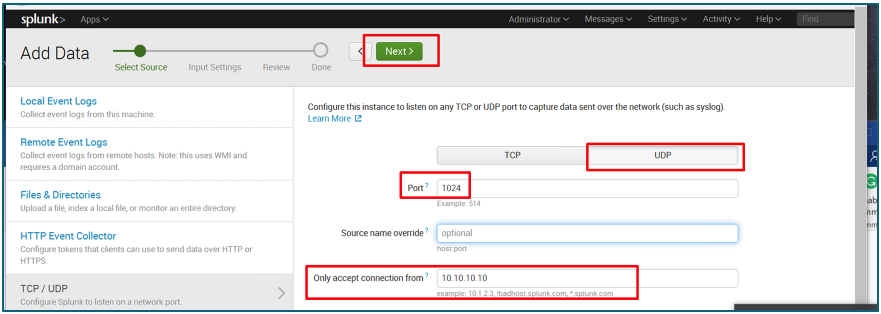

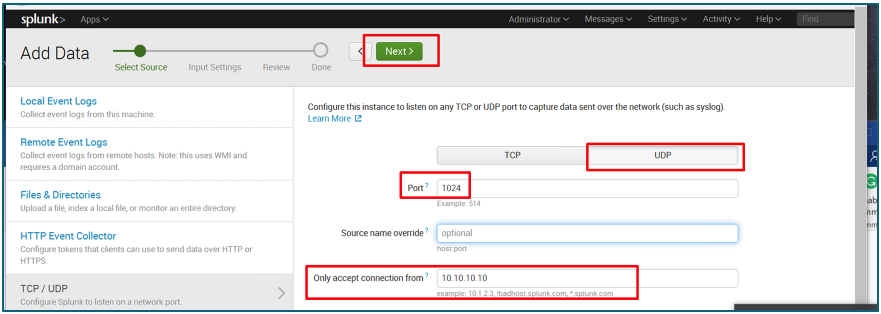

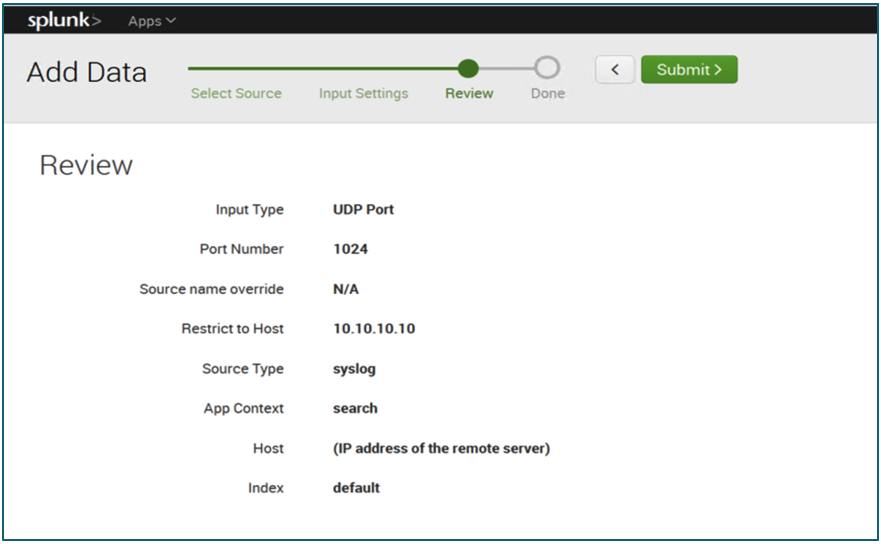

- Introduzca un puerto en el campo “puerto” (por encima de 1023, si es posible, para evitar restricciones de seguridad con el sistema operativo). En el campo “Solo aceptar conexión de”, introduzca la dirección IP del nodo CSIA Reporter. Si no se introduce nada en este campo, se aceptan conexiones de todos los hosts. Cuando haya terminado, haga clic enSiguiente.

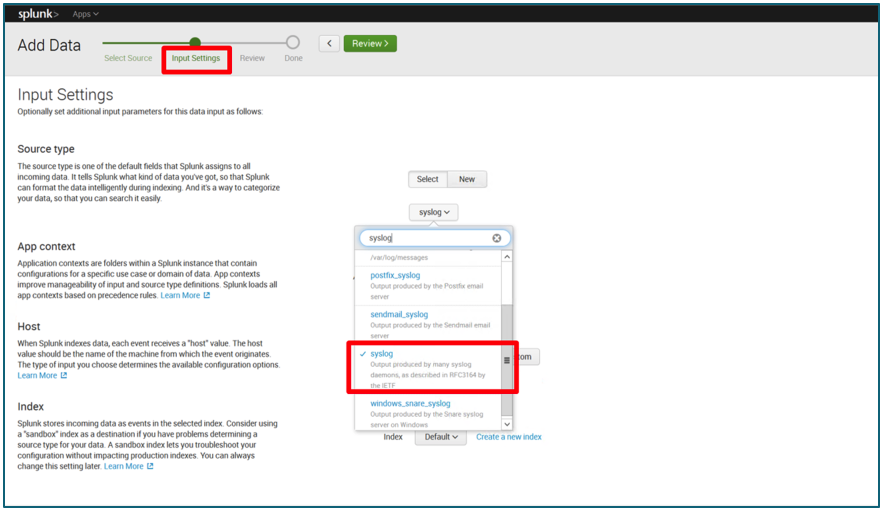

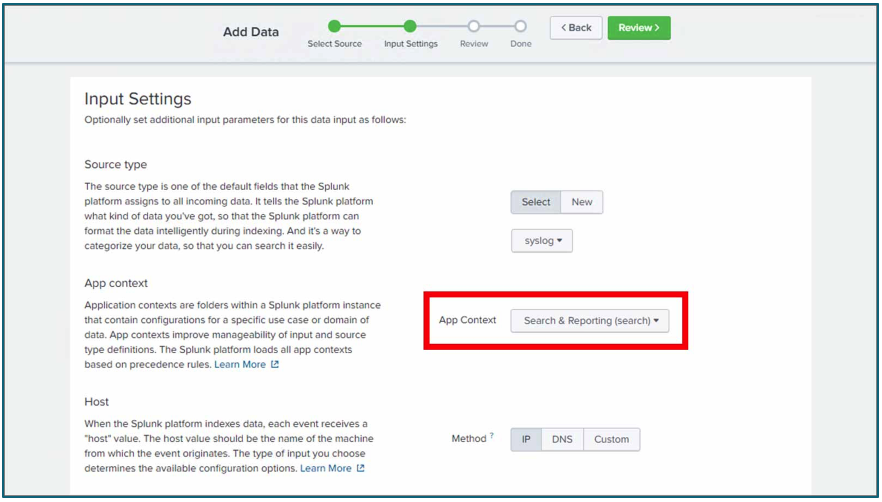

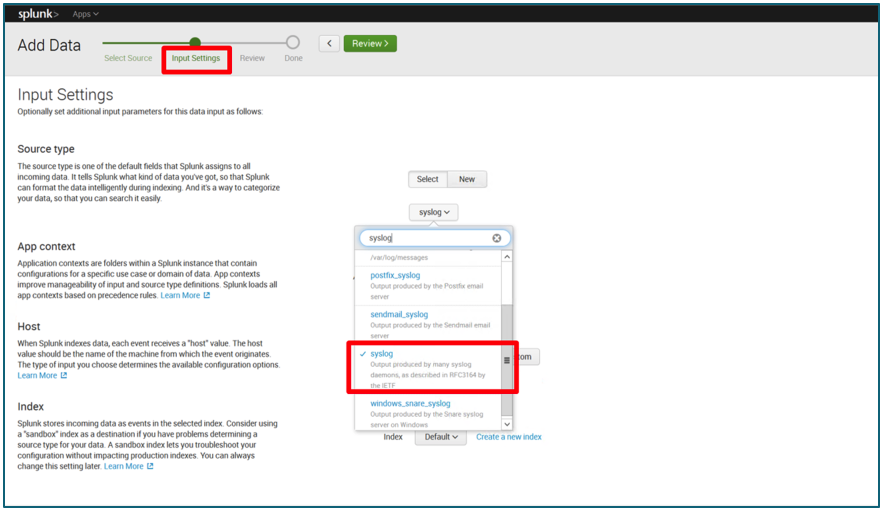

- En la página siguiente, haga clic enSeleccionar tipo de origeny escriba“syslog”,luego selecciónelo.

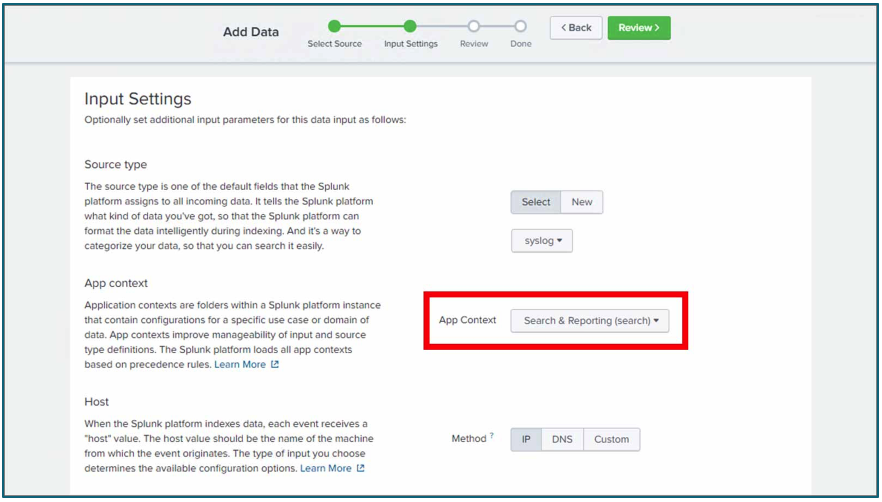

- Cambie el contexto de la aplicación aSearch & Reporting (búsqueda).

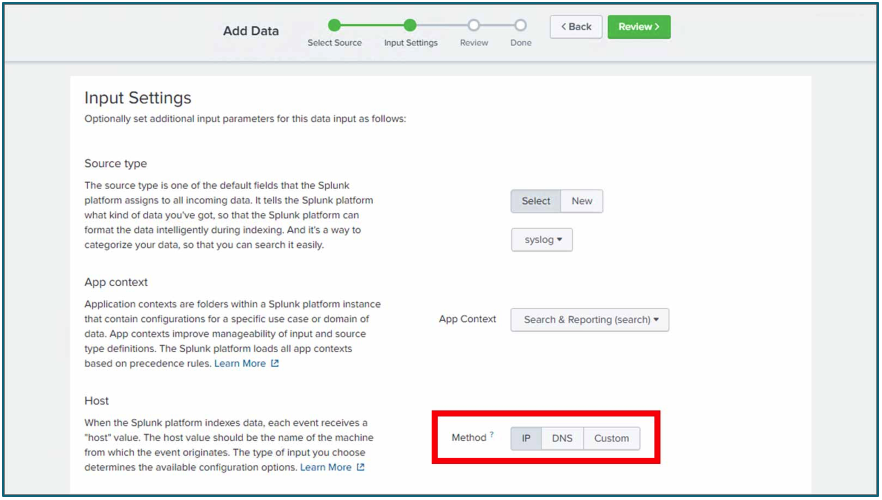

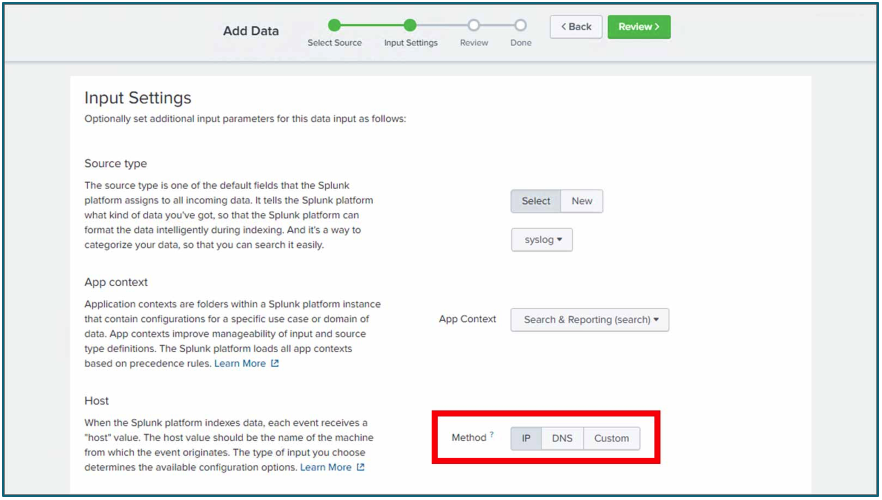

- Cambie el método host aIP.

- Haga clic enRevisar(revisar la configuración actual) y, a continuación, enEnviar.

Configuración del módulo CSIA Reporting & Analytics

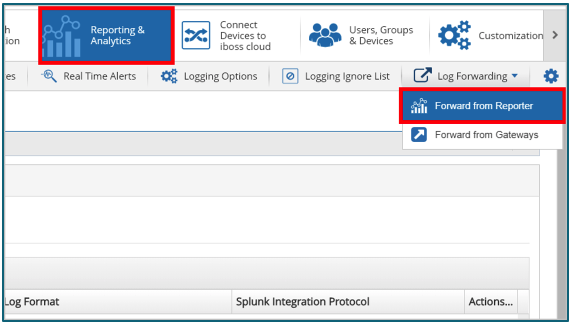

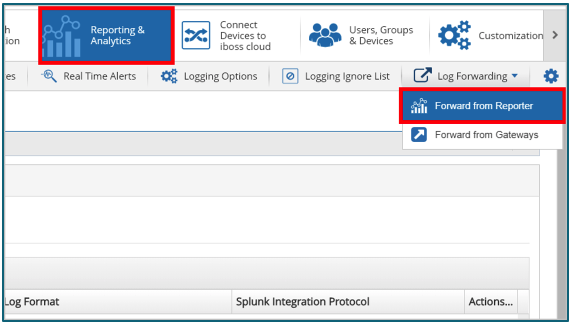

- Vaya aReporting & Analytics > Reenvío de registros > Reenviar desde Reporteren la interfaz de la plataforma en la nube iboss.

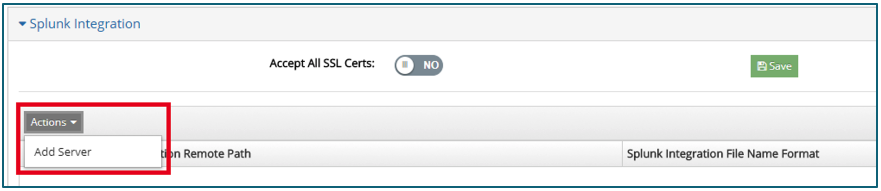

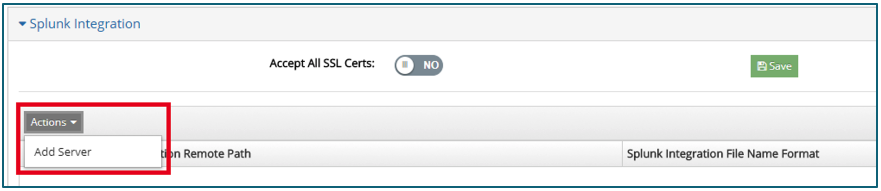

- EnIntegración de Splunk, haga clic enAccionesy, a continuación, enAgregar servidor.

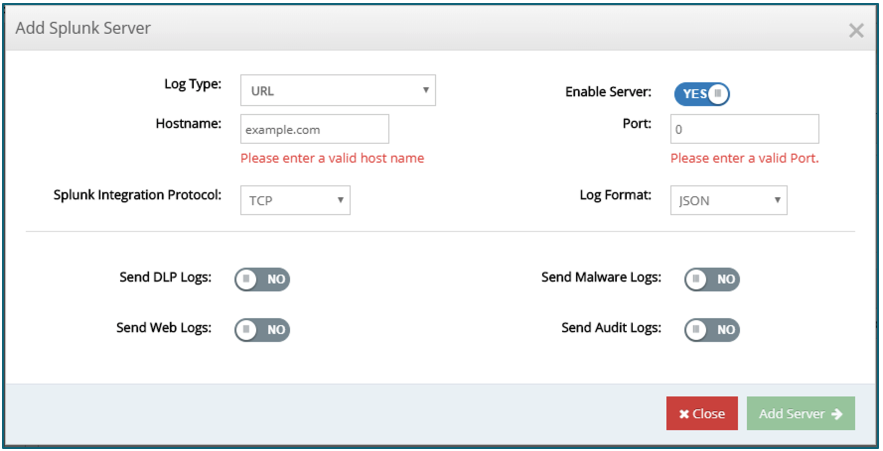

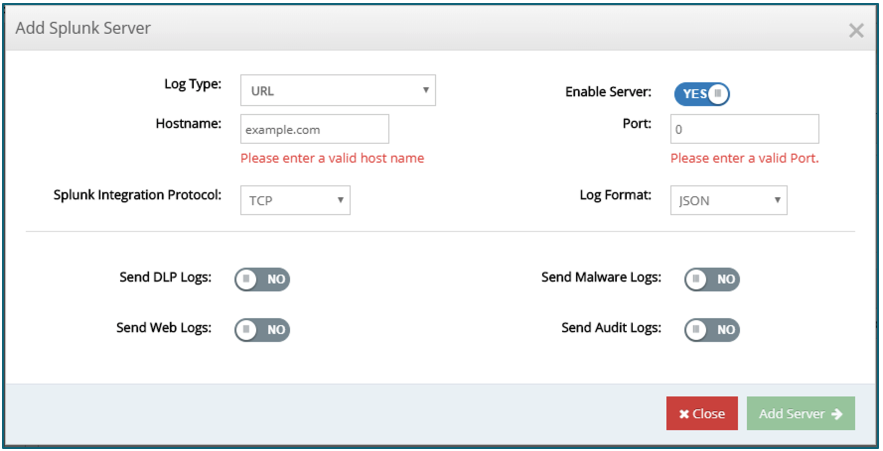

- Agregue la dirección/nombre de host del servidor Splunk al “Nombre de host” y al número de puerto elegido en el servidor Splunk. A continuación, en el menú desplegable “Protocolo de integración de Splunk”, elija un protocolo. Las opciones disponibles al agregar un servidor Splunk aparecen de la siguiente manera:

- También puede configurar el protocolo de integración del servidor Splunk como HEC. La configuración de la integración con un servidor Splunk mediante el protocolo HEC requiere la adquisición del token HEC desde la configuración del servidor Splunk. Coloque el token recuperado en el campo Token debajo del menú desplegable de selección Protocolo de integración de Splunk.

- Si se implementa un formato de registroELFFpara el registro de Splunk, el campoTamaño de lote ELFF de integración de Splunkestará disponible para la configuración. El valor predeterminado para la configuración es100.

- Un conmutador llamado “Aceptar todos los certificados SSL” está disponible en la sección “Integración de Splunk” enConfiguración > Registro externo. Si se utiliza un certificado SSL no estándar, como un certificado autofirmado o un certificado firmado por una CA raíz no fiable, cambie esta opción a “YES” para omitir la verificación del certificado SSL; de lo contrario, deje el interruptor apagado.

- Seleccione el formato en el que se entregan los datos de registro en el menú desplegable “Formato de registro”. Por último, cambie uno o más de los alternadores en la parte inferior de la interfaz para seleccionar los tipos de información de registro deseados. Haga clic en el botónGuardarpara actualizar los cambios. El registro comienza inmediatamente. Realice una búsqueda en la instancia de Splunk para comprobar que los datos se envían e indexan correctamente. Vea el resultado de muestra a continuación.

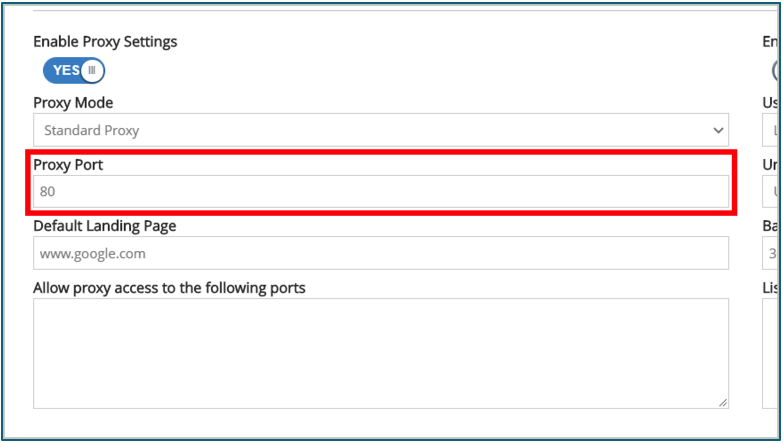

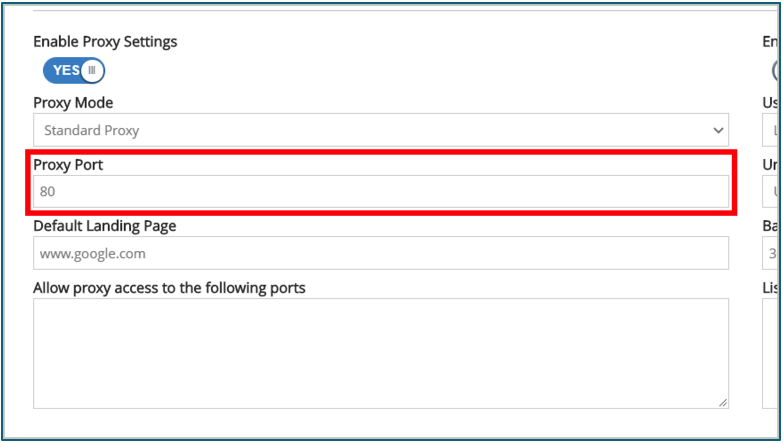

Cambio del puerto proxy

El puerto proxy CSIA se puede cambiar, pero no debe intentar cambiar el puerto proxy por uno que la puerta de enlace utiliza para otros servicios.

Los puertos queno se puedenutilizar incluyen: 53, 139, 199, 443, 445, 953, 1080, 1344, 5432, 6001, 7009, 7080, 7443, 8008 ,8015, 8016, 8025, 8026, 8035, 8036, 8080, 8200, 8201, 9080, 9080, 9443, 17500, 22022

Todos los demás puertos son una alternativa aceptable al puerto predeterminado.

- Vaya aProxy y almacenamiento en caché > Configuración de proxy

- En laficha Configuración, introduzca el número de puerto deseado en el que el proxy escucha tráfico en el campo Puerto proxy.

Nota:El puerto configurado para esta configuración se utiliza cuando se configuran los ajustes de proxy en otras funcionalidades de la plataforma. Es posible que algunos puertos no estén disponibles para su asignación a esta configuración debido a los servicios de puerta de enlace preconfigurados.

- Haga clic enGuardarpara aplicar este cambio.

Apéndice

Lista Principal de Categorías

Nota: Tengacuidado con la categoría “No clasificado”, ya que coincide con muchos sitios que no están clasificados.

| Categoría | Descripción |

|---|---|

| Aborto* | Sitios relacionados con el aborto |

| Anuncios | Sitios utilizados para distribuir gráficos publicitarios o contenido además de cupones en línea, ventas publicitarias, cupones, ofertas y ofertas |

| Contenido para adultos | Sitios que contienen material orientado a adultos. Los sitios de esta categoría no contienen desnudos, pero sí tienen contenido profano y vulgar. Los sitios que se autoidentifican como inapropiados para los menores de 18 años caen dentro de esta categoría. |

| Alcohol/Tabaco | Sitios que contienen alcohol y contenido de tabaco. También incluye sitios relacionados con el alcohol como bares. Los sitios de esta categoría no contienen drogas ilegales, pero pueden discutir, alentar, promover, ofrecer, vender, suministrar o de otro modo abogar por el uso o la creación de alcohol/tabaco. |

| Arte | Sitios que contienen arte o discuten sobre el arte, incluyendo museos. También puede incluir libros para colorear imprimibles, esculturas, mosaico, tatuajes, caligrafía, fuentes, pintura, graffiti, diseños cristianos o religiosos, dibujos de animación, diseño artístico |

| Subastas | Sitios relacionados con subastas y licitaciones de bienes y servicios, tanto en línea como en vivo |

| Audio y Vídeo | Sitios que contienen streaming o contenido de audio/vídeo descargable, como mp3, clips de películas y programas de televisión, además de sitios que venden este contenido. |

| Comercial | Sitios que representan la presencia en línea de una empresa. Puede dedicarse al comercio o a la actividad de compra y venta de productos y servicios entre la empresa y el consumidor. Incluye Fabricantes, Productores, Proveedores, Distribuidores, Distribuidores, Mayoristas, Minoristas, Empresas Familiares y cualquier otra entidad orientada al negocio. |

| CDN* | Redes de entrega de contenido (CDN) y sitios relacionados con CDN |

| Citas y Contactos | Sitios que ofrecen servicios de citas o ayudan en el establecimiento de relaciones románticas |

| Diccionario | Sitios que contienen extensas colecciones de información y conocimientos. Incluye recursos como wikis, diccionarios léxicos, mapas, censos, almanacs, catálogos de bibliotecas, sitios relacionados con genealogía, información científica y directorios, además de utilidades como relojes, calculadoras, temporizadores y plantillas. |

| Drogas | Sitios que contienen contenido relacionado con drogas ilegales como anfetaminas, barbitúricos, benzodiacepinas, cocaína, drogas de diseño, éxtasis y heroína. No se refiere a Cannabis/Marihuana |

| Drogas controladas* | Sitios relacionados con drogas y sustancias controladas |

| DNS dinámicas* | Sitios que utilizan servicios DNS dinámicos para asignar sus nombres de dominio a direcciones IP dinámicas. |

| Educación | Sitios que proporcionan servicios educativos como escuelas y universidades, además de sitios que ofrecen materiales educativos para la venta o referencia. Incluye sitios web que ofrecen información sobre educación o escuelas y programas de comercio, vocacional/carrera profesional. También incluye sitios patrocinados por escuelas, centros educativos, profesores o grupos de ex alumnos. |

| Entretenimiento | Sitios que contienen o promueven televisión, películas, revistas, radio, libros, comida, moda y estilo de vida. Más específicamente, sitios que proporcionan información o promueven la cultura popular, incluyendo (pero no limitado a) películas, críticas de cine y discusiones, tráilers cinematográficos, taquilla, televisión, entretenimiento en el hogar, música, cómics, novelas gráficas, noticias literarias y críticas, además de otras orientadas al entretenimiento publicaciones periódicas, entrevistas, clubes de fans, chismes de celebridades, podcasts y listas de música y películas, espectáculos, eventos, citas, memes, letras, músicos, bandas, artes teatrales, teatro, ópera, orquesta. |

| Extremo* | Sitios que contienen contenido intensamente vulgar, gráfico, impactante o repugnante que se consideraría altamente ofensivo para la mayoría de las personas. |

| Uso compartido de archivos | Sitios para servicios que proporcionan almacenamiento de archivos en línea, uso compartido de archivos, sincronización de archivos entre dispositivos o copia de seguridad y restauración de datos basados en red. Estos servicios pueden proporcionar los medios para cargar, descargar, pegar, organizar, publicar y compartir documentos, archivos, código informático, texto, vídeos sin derechos de autor, música y otra información con formato electrónico en el almacenamiento virtual de datos. Además, esta categoría abarca servicios que distribuyen software para facilitar el intercambio directo de archivos entre usuarios. |

| Finanzas | Sitios que contienen contenido sobre banca, noticias y consejos financieros, el mercado de valores, inversiones, tarjetas de crédito, seguros y préstamos. |

| Comida | Sitios que contienen contenido relacionado con restaurantes, alimentos, restaurantes, además de sitios que listan, revisan, discuten, anuncian y promueven alimentos, catering, servicios gastronómicos, cocina y recetas. |

| Foros | Sitios que contienen tableros de mensajes, salas de chat en línea y foros de discusión |

| Freeware/Shareware* | Sitios relacionados con la distribución de software freeware y shareware |

| Amistad | Sitios que contienen materiales relacionados con la amistad platónica y sitios de redes sociales. |

| Juegos de apuestas | Sitios que promueven o contienen contenido relacionado con los juegos de azar, como póquer en línea y casinos, apuestas deportivas y loterías. Sitios donde un usuario puede realizar apuestas o participar en grupos de apuestas, loterías, o recibir información, asistencia, recomendaciones o entrenamiento en tales actividades. Esta categoría no incluye los sitios que venden productos relacionados con los juegos de azar o sitios para casinos/hoteles fuera de línea, a menos que cumplan con uno de los requisitos anteriores. |

| Juegos | Sitios que contienen juegos en línea o proporcionan servicios e información sobre juegos electrónicos, videojuegos domésticos y consolas, juegos de equipo y juegos de rol. También incluye guías de juego/tramposas, y accesorios |

| Gobierno | Sitios patrocinados o representativos de agencias gubernamentales, incluidas organizaciones militares y directivas. Puede proporcionar información sobre impuestos, servicios de emergencia y leyes de diversas entidades gubernamentales. También incluye sitios que proporcionan servicios de adopción, información sobre adopción, información sobre inmigración y servicios de inmigración. |

| Armas y Armas | Sitios promueven, venden o proporcionan通知ación sobre armas de fuego, cuchillos y otras armas |

| Hacking* | Sitios relacionados con herramientas de hackeo y hackeo |

| Estado | Sitios que contienen contenido relacionado con la salud, enfermedades y dolencias, incluyendo hospitales, médicos y medicamentos recetados, incluyendo sitios que se centran principalmente en la investigación en salud. Además, los sitios que proporcionan asesoramiento e información sobre salud general, tales como condición física y bienestar, salud personal, servicios médicos, medicamentos de venta libre y con receta médica, efectos en la salud del uso legal e ilegal de drogas, terapias alternativas y complementarias, odontología, optometría y psiquiatría. Además, incluye organizaciones de autoayuda y apoyo dedicadas a una enfermedad o afecciones de salud. |

| Humor* | Sitios relacionados principalmente con chistes, humor o comedia |

| Actividad ilegal* | Sitios relacionados con actividades ilícitas o actividades ilegales en la mayoría de los países |

| Búsqueda de imagen/vídeo | Sitios para la búsqueda de imágenes y vídeos, incluido el uso compartido de medios (por ejemplo, compartir fotos) y tienen un bajo riesgo de incluir contenido objetable, como material gráfico para adultos o porno. |

| Informativo | Sitios que contienen contenido informativo, como información regional o asesoramiento |

| Infosec* | Sitios con contenido relacionado con la seguridad de la información |

| Comunicación por Internet | Sitios relacionados con la comunicación por Internet y VOIP |

| IoT* | Sitios relacionados con Internet de las Cosas y dispositivos IoT |

| Trabajos | Sitios que contienen motores de búsqueda de empleo y otros materiales, como consejos y estrategias para buscar empleo. |

| Niños* | Sitios relacionados principalmente con niños y adultos jóvenes |

| Contenido de malicios* | Sitios que contienen software malintencionado, virus o malware, hacks de software, códigos ilegales y material relacionado con piratas informáticos Una práctica común consiste en bloquear la categoría Malware para todos los grupos. |

| Marijuana* | Sitios relacionados con la producción, uso o venta de marihuana |

| Mensaje* | Sitio relacionado con mensajería instantánea y chat |

| Teléfonos móviles | Sitios que venden o proporcionan información y servicios sobre teléfonos móviles (móviles) |

| Noticias | Sitios que proporcionan noticias y eventos actuales, incluidos periódicos en línea. Sitios que reportan principalmente información o comentarios sobre eventos actuales o temas contemporáneos del día. También incluye emisoras de radio de noticias y revistas de noticias. Puede que no incluya sitios que puedan ser mejor capturados por otras categorías. |

| Desnudez* | Sitios que contienen cualquier forma de desnudez |

| Reuniones en línea* | Sitios relacionados con software para reuniones en línea o alojamiento de reuniones en línea |

| Organizaciones | Sitios, contienen contenido relacionado con organizaciones que fomentan el voluntariado para la caridad como organizaciones sin fines de lucro, fundaciones, sociedades, asociaciones, comunidades, instituciones. También incluye concursos reconocidos (Miss Tierra), niños/niñas exploradores y cuerpos que cultivan esfuerzos filantrópicos o de socorro. |

| P2P* | Sitios relacionados con el uso compartido de archivos de punto a punto (P2P) |

| Dominios aparcados | Sitios que están estacionados, lo que significa que el dominio no está asociado a ningún servicio como correo electrónico o un sitio web. Estos dominios son a menudo listados “para la venta. “ |

| Phishing* | Sitios y sitios utilizados en campañas de phishing y pesca submarina |

| Piracia* | Sitios relacionados con la piratería digital |

| Directiva | Sitios que contienen contenido político, incluidos los que representan a organizaciones directivas u organizaciones que promueven opiniones directivas |

| Porno - Niño | Sitios que contienen contenido orientado a adultos, incluidos gráficos sexualmente explícitos y material con niños, o que parezcan incluir niños. |

| Porno/Desnudez | Sitios que contienen contenido orientado a adultos, incluyendo gráficos y materiales sexualmente explícitos. Incluye arte con desnudez, almacenes de sexo y sitios web con anuncios que muestran desnudez, juegos con desnudez |

| Sitios web privados | Sitios creados por personas que contengan expresiones personales como blogs, diarios personales, experiencias o intereses |

| Servicios profesionales | Sitios que ofrecen productos profesionales, intangibles o experiencia (a diferencia de bienes materiales). Incluye sitios para servicios prestados por expertos por un individuo o equipo en beneficio de sus clientes. Los servicios típicos incluyen limpieza, reparaciones, contabilidad, banca, consultoría, paisajismo, educación, seguros, tratamiento y servicios de transporte. También incluye tutoría en línea, danza, conducción, artes marciales, lecciones de instrumentos musicales y redacción de ensayos. |

| Bienes raíces | Sitios se centran在好raices包括。抽烟agentes, alquiler y arrendamiento de residencias y oficinas, y otra información inmobiliaria |

| La religión | Sitios que promueven o proporcionan información sobre creencias y prácticas religiosas |

| Herramientas de acceso remoto* | Herramientas de acceso remoto, como servicios de uso compartido de pantalla |

| Estafas* | Sitios relacionados con estafas |

| Motores de búsqueda | Sitios que se utilizan para buscar en la web |

| Sexo Ed | Sitios que contienen contenido relacionado con la educación sexual. El contenido puede ser gráfico, pero está diseñado para informar sobre el proceso reproductivo, el desarrollo sexual, las prácticas sexuales seguras, la sexualidad, el control de la natalidad, consejos para mejorar el sexo y productos de mejora sexual. |

| Compras | Sitios que se utilizan para comprar bienes de consumo, incluyendo subastas en línea y clasificados. Incluye entradas para eventos |

| Spam* | Sitios relacionados con el spam o utilizados en campañas de correo no deseado |

| Deportes | Sitios relacionados反对驱逐y pasatiempos行动ivos. Esto incluye deportes organizados, profesionales y competitivos, además de pasatiempos activos como pesca, golf, caza, trotar, piragüismo, tiro con arco, ajedrez, etc. |

| Transmisión de radio/TV | Sitios que contienen contenido de radio o televisión |

| Suicidido* | Sitios relacionados con el suicidio, incluyendo información sobre suicidio |

| Sospechoso* | Sitios que no necesariamente contienen malware o contenido malicioso, pero, debido a ciertos atributos, han sido marcados como cuestionables. El análisis de malware de iboss’ clasifica estos sitios como “Inseguros”, incluso si no se detecta malware. La protección heurística de solicitud web, si está activa, también marca los sitios clasificados como sospechosos. |

| Traje de baño | Sitios que contienen contenido sexualmente revelador, pero no desnudos. Incluye sitios de compras para bikini, trajes de baño, lencería y otra ropa íntima. |

| Tecnología | Sitios que contienen tecnología relacionada con el contenido, incluido software, hardware informático, empresas tecnológicas y ayuda técnica informática. Además, sitios que patrocinan o proporcionan información, noticias, opiniones, y cobertura de informática, dispositivos y tecnología de computación, electrónica de consumo y tecnología en general. |

| Terrorismo/Radicalización | Sitios que presentan grupos radicales o movimientos con convicciones o creencias agresivas contra el gobierno. |

| Infraestructura técnica* | Sitios relacionados con la infraestructura tecnológica |

| Barras de herramientas | Sitios que ofrecen descargas de barras de herramientas para exploradores web |

| Servicios de traducción* | Sitios que prestan servicios de traducción |

| Transporte | Sitios que contienen contenido relacionado con el transporte. Esto incluye información sobre trenes, rutas de autobús y transporte público, así como sitios de venta, promoción o relación con automóviles, motocicletas, barcos y aeronaves. |

| Viajes | Sitios que proporcionan servicios o información relacionados con los viajes, tales como discusión de viajes en línea, planificación, turismo, alojamiento y transporte, como aerolíneas, trenes y autobuses, y los horarios y tarifas pertinentes. Sitios que promueven o proporcionan reservas de viajes, experiencias de viaje, alquileres de vehículos, descripciones de destinos de viaje o promociones para hoteles/casinos u otros alojamientos relacionados con viajes. Puede incluir festivales y parques de atracciones. |

| Violencia y odio | Sitios que promueven comportamientos violentos o muestran imágenes gratuitas de muerte, gore o lesiones corporales |

| Hospedador web* | Proveedores de alojamiento web |

| Webmail | Sitios que ofrecen servicios de correo electrónico basados en la web |

| Proxys Web | Sitios que ofrecen información sobre, servicios o descargas de proxies web, método utilizado a menudo en un intento de omitir URL y filtros de contenido |

En este artículo

- Información general

- Ámbito

- Requisitos previos

- Configuración de la nube de Citrix Secure Internet Access (CSIA)

- Configurar directivas de seguridad web

- Configuración del agente de Citrix Secure Internet Access

- Configurar la descarga del agente CSIA (Cloud Connector)

- Configurar los parámetros avanzados del conector del agente CSIA (Cloud Connector)

- Descargue Citrix Secure Internet Access Agent (Cloud Connector)

- Configurar las directivas del agente de CSIA en la Consola de administración de CSIA

- ( OPCIONAL) Configuración manual de Citrix Secure Internet Access Agent

- Implementación de Citrix Secure Internet Access Agent en la imagen principal

- Casos de uso validados

- Solución de problemas

- Herramientas importantes para la solución de problemas

- Una palabra clave no está siendo bloqueada

- Acciones conflictivas de listas de palabras clave predefinidas

- Identificación del nodo de Citrix Secure Internet Access del cliente

- Integración de Splunk con el nodo de Citrix Secure Internet Access

- Cambio del puerto proxy

- Apéndice

⋅Nota:Si desea aplicar esta configuración a varios grupos

⋅Nota:Si desea aplicar esta configuración a varios grupos

Los grupos se pueden volver a configurar para que acepten solo los cambios de configuración que se hayan aplicado actualmente o aceptar y sobrescribir todos los valores de configuración de la directiva actual.

Los grupos se pueden volver a configurar para que acepten solo los cambios de configuración que se hayan aplicado actualmente o aceptar y sobrescribir todos los valores de configuración de la directiva actual.

de

de de

de