PoC-Leitfaden: Citrix Secure Internet Access mit Citrix Virtual Apps and Desktops

Übersicht

Citrix Secure Internet Access bietet einen vollständigen Cloud-basierten Sicherheitsstapel, um Benutzer, Apps und Daten vor allen Bedrohungen zu schützen, ohne die Mitarbeitererfahrung zu beeinträchtigen. Dieser Proof of Concept (PoC) -Leitfaden soll Ihnen helfen, Citrix Secure Internet Access schnell in Ihrer Citrix Virtual Apps and Desktops Umgebung zu konfigurieren. Am Ende dieses PoC-Handbuchs können Sie Ihre Bereitstellung von Citrix Virtual Apps and Desktops mit Citrix Secure Internet Access schützen. Sie können Ihren Benutzern den Zugriff auf Anwendungen über Direct Internet Access (DIA) erlauben, ohne Kompromisse bei der Leistung einzugehen.

Geltungsbereich

In diesem Leitfaden für den Proof-of-Concept erleben Sie die Rolle eines Citrix Administrators und stellen eine Verbindung zwischen der Citrix Virtual Apps & Desktop-Bereitstellung Ihres Unternehmens und Citrix Secure Internet Access her.

In diesem Handbuch wird gezeigt, wie Sie die folgenden Aktionen ausführen:

- Anmelden bei Citrix Secure Internet Access (CSIA)

- Anbindung von CSIA-Sicherheitsgruppen mit Gruppen aus der Domain-Integration

- Konfigurieren der Proxy-Einstellungen der CSIA-Cloud-Plattform

- Konfigurieren Sie Web-Sicherheitsrichtlinien, um den Zugriff auf bestimmte Websites oder Kategorien über die CSIA-Konsole zu gewähren/zu verweigern.

- Anwenden von Richtlinien auf Sicherheitsgruppen

- Laden Sie den CSIA-Agenten (Cloud Connector)

- Konfigurieren des CSIA-Agenten (Cloud Connector) über Agentenrichtlinien

- Konfigurieren Sie den CSIA-Agenten (Cloud Connector) manuell (OPTIONAL - nur Windows)

- Manuelle Bereitstellung des CSIA-Agenten (Cloud Connector) auf dem VDA-Hauptimage

- Bereitstellen des CSIA-Agenten (Cloud Connector) über AD-Gruppenrichtlinie für das VDA-Image

Voraussetzungen

- Microsoft Windows 7, 8, 10 (x86, x64 und ARM64)

- Microsoft Server 2008R2, 2012, 2016, 2019

- Microsoft .NET 4.5 oder höher

- PowerShell 7 (nur für Windows 7)

- Die folgenden Firewall-Regeln

Netzwerkanforderungen

Port-/ Firewall-Einstellungen

CSIA —> Ausgehend

| Quelle | Ziel | Protokoll | Port | Beschreibung |

|---|---|---|---|---|

| CSIA | ibosscloud.com | TCP | 80 | Proxyverbindungen und benutzerdefinierte Blockseiten |

| TCP | 443 | PAC-Skript-Abruf über HTTPS & Proxyauthentifizierung über HTTPS | ||

| TCP | 7443 | Alternativer Port für den Abruf von PAC-Skripten über HTTPS | ||

| TCP | 8009 | Alternativer Port für Proxyverbindungen | ||

| TCP | 8015 | Proxyauthentifizierung über HTTP | ||

| TCP | 8016 | Alternativer Port für Proxyauthentifizierung | ||

| TCP | 8026 | Cloudtategorisierungsport für Android Enterprise | ||

| TCP | 8080 | Standardblockseite | ||

| TCP | 10080 | PAC-Skript-Abruf über HTTP | ||

| CSIA | api.ibosscloud.com | TCP | 443 | PAC-Skript-Abruf über HTTPS & Proxyauthentifizierung über HTTPS |

| TCP | 7443 | Alternativer Port für den Abruf von PAC-Skripten über HTTPS | ||

| TCP | 8009 | Alternativer Port für Proxyverbindungen | ||

| TCP | 8015 | Proxyauthentifizierung über HTTP | ||

| TCP | 8016 | Alternativer Port für Proxyauthentifizierung | ||

| TCP | 8026 | Cloudtategorisierungsport für Android Enterprise | ||

| TCP | 8080 | Standardblockseite | ||

| TCP | 10080 | PAC-Skript-Abruf über HTTP | ||

| CSIA | accounts.iboss.com | TCP | 443 | PAC-Skript-Abruf über HTTPS & Proxyauthentifizierung über HTTPS |

| TCP | 7443 | Alternativer Port für den Abruf von PAC-Skripten über HTTPS | ||

| TCP | 8009 | Alternativer Port für Proxyverbindungen | ||

| TCP | 8015 | Proxyauthentifizierung über HTTP | ||

| TCP | 8016 | Alternativer Port für Proxyauthentifizierung | ||

| TCP | 8026 | Cloudtategorisierungsport für Android Enterprise | ||

| TCP | 8080 | Standardblockseite | ||

| TCP | 10080 | PAC-Skript-Abruf über HTTP | ||

| CSIA | Kunde CSIA Node-swg.ibosscloud.com | TCP | 443 | PAC-Skript-Abruf über HTTPS & Proxyauthentifizierung über HTTPS |

| TCP | 7443 | Alternativer Port für den Abruf von PAC-Skripten über HTTPS | ||

| TCP | 8009 | Alternativer Port für Proxyverbindungen | ||

| TCP | 8015 | Proxyauthentifizierung über HTTP | ||

| TCP | 8016 | Alternativer Port für Proxyauthentifizierung | ||

| TCP | 8026 | Cloudtategorisierungsport für Android Enterprise | ||

| TCP | 8080 | Standardblockseite | ||

| TCP | 10080 | PAC-Skript-Abruf über HTTP | ||

| CSIA | Kunde CSIA Node-reports.ibosscloud.com | TCP | 443 | PAC-Skript-Abruf über HTTPS & Proxyauthentifizierung über HTTPS |

| TCP | 7443 | Alternativer Port für den Abruf von PAC-Skripten über HTTPS | ||

| TCP | 8009 | Alternativer Port für Proxyverbindungen | ||

| TCP | 8015 | Proxyauthentifizierung über HTTP | ||

| TCP | 8016 | Alternativer Port für Proxyauthentifizierung | ||

| TCP | 8026 | Cloudtategorisierungsport für Android Enterprise | ||

| TCP | 8080 | Standardblockseite | ||

| TCP | 10080 | PAC-Skript-Abruf über HTTP |

Cloud-Konfiguration von Citrix Secure Internet Access (CSIA)

In diesem Abschnitt konzentrieren wir uns auf die Konfiguration von CSIA innerhalb der Verwaltungskonsole.

Anmelden bei Citrix Secure Internet Access

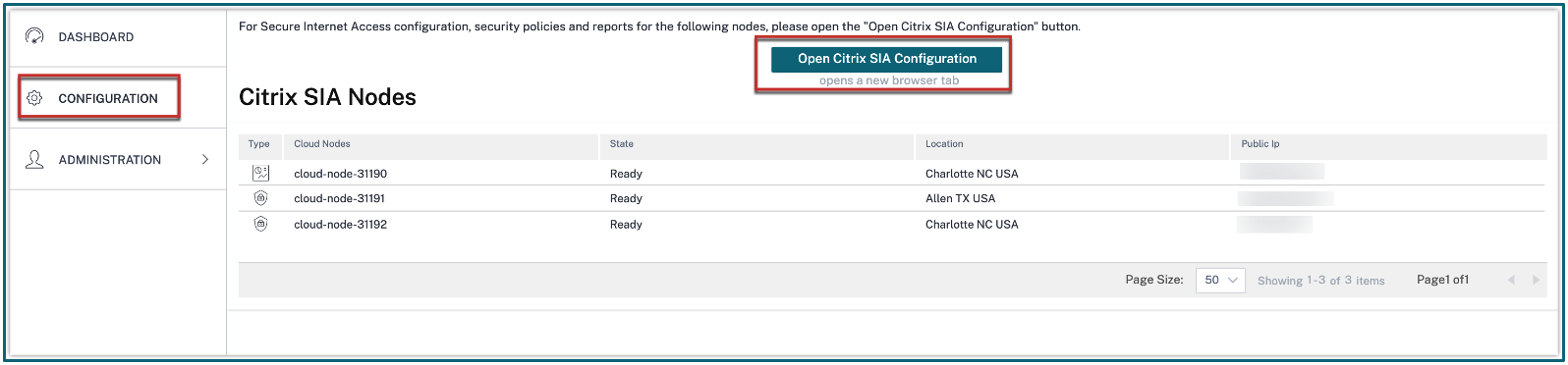

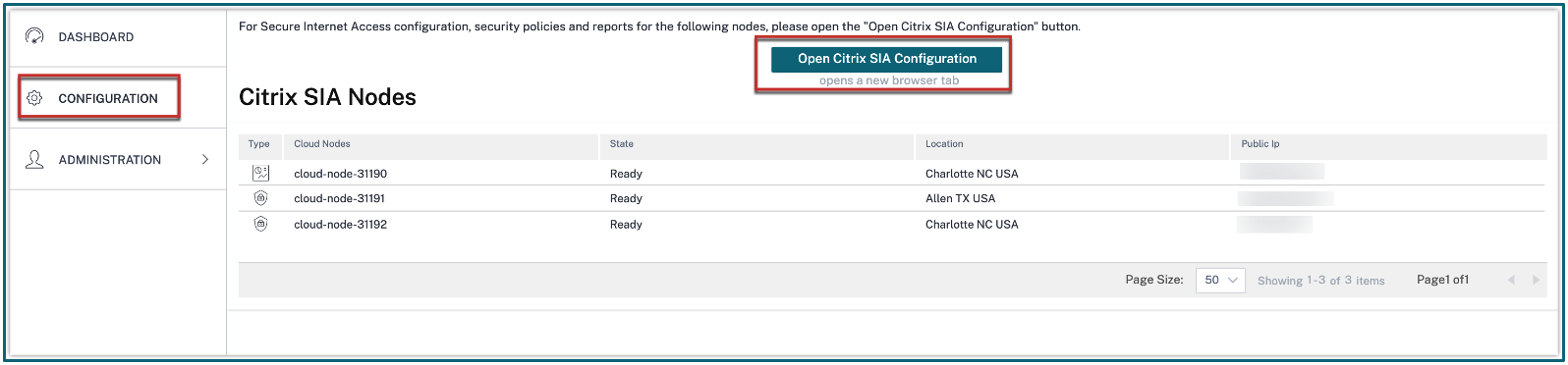

Melden Sie sich bei Citrix Cloud an und greifen Sie auf die Kachel “Citrix Secure Internet Access” zu.

Wählen Sie die RegisterkarteKonfigurationund klicken Sie aufCitrix SIA Configuration öffnen, um auf die Configuration Console zuzugreifen.

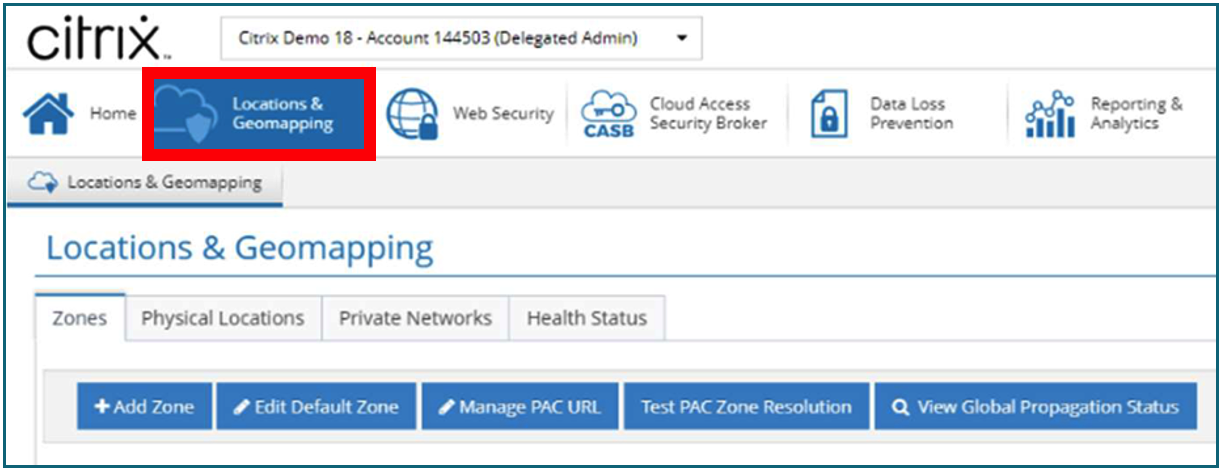

Konfigurieren der PAC-Einstellungen für Citrix Secure Internet Access

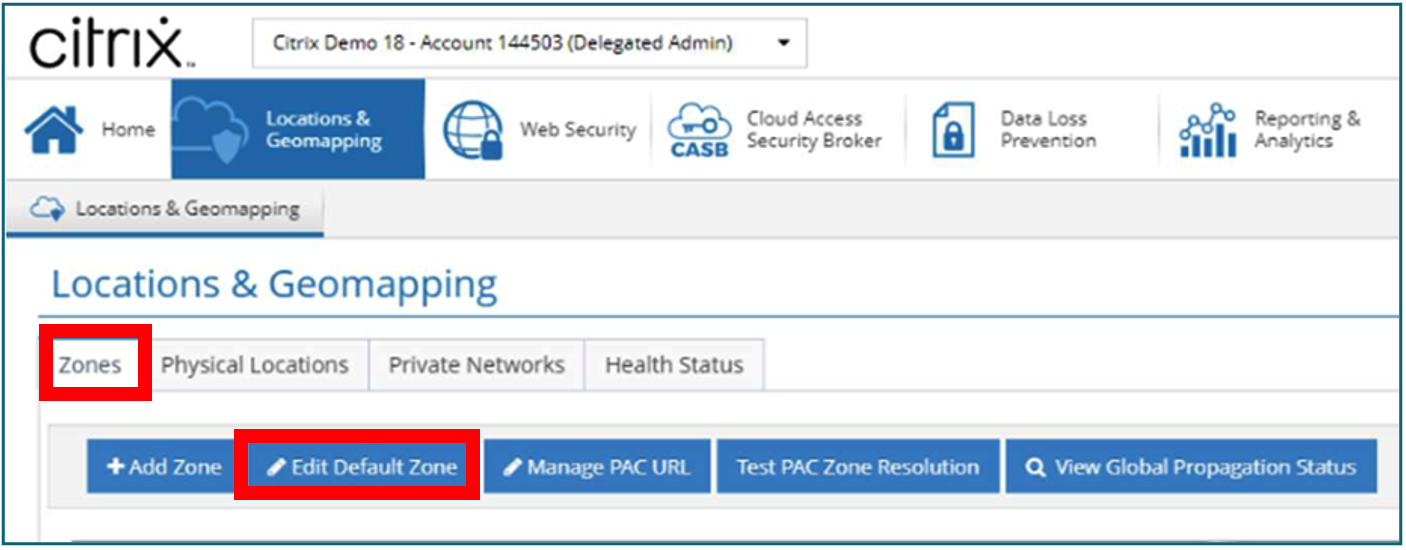

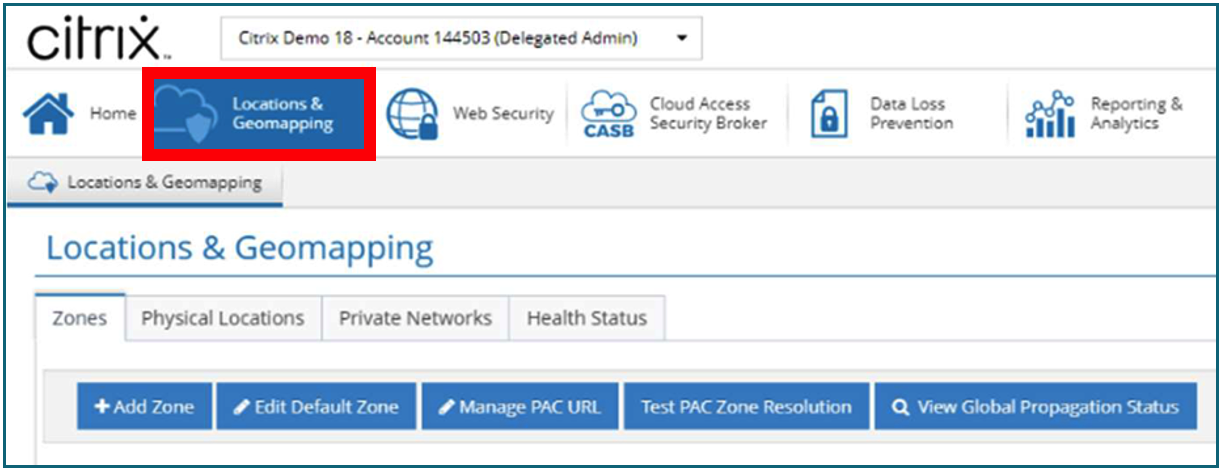

- Navigieren Sie auf der RegisterkarteKonfigurationzuLocations & Geomapping.

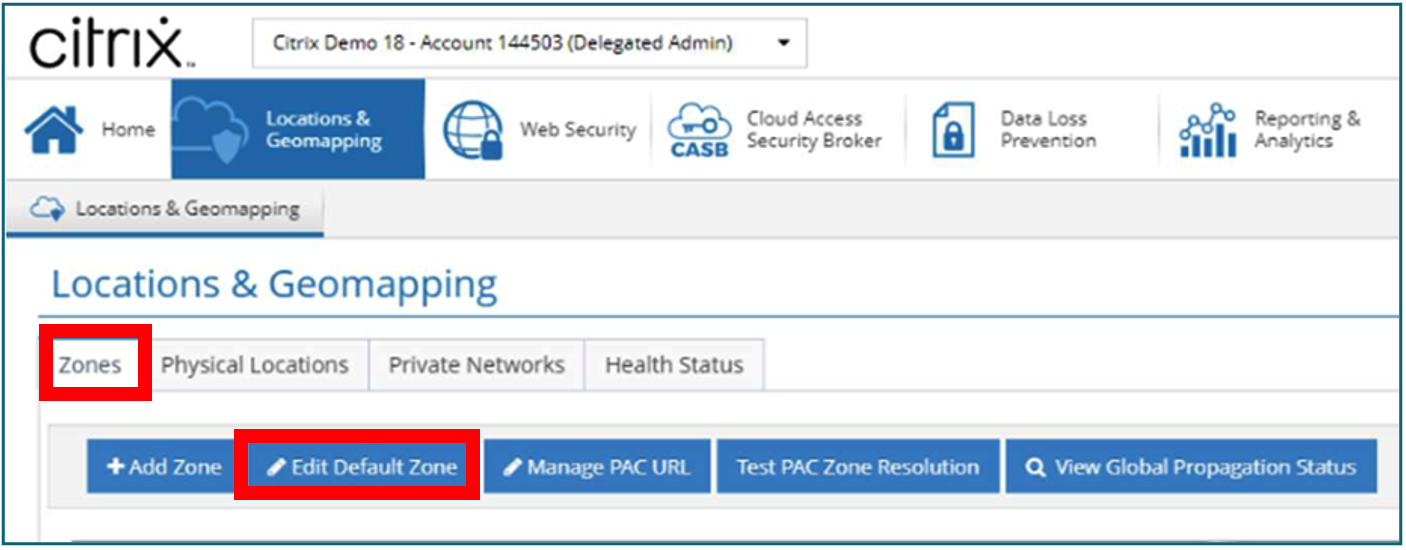

- Klicken Sie auf der RegisterkarteZonenaufStandardzone bearbeiten.

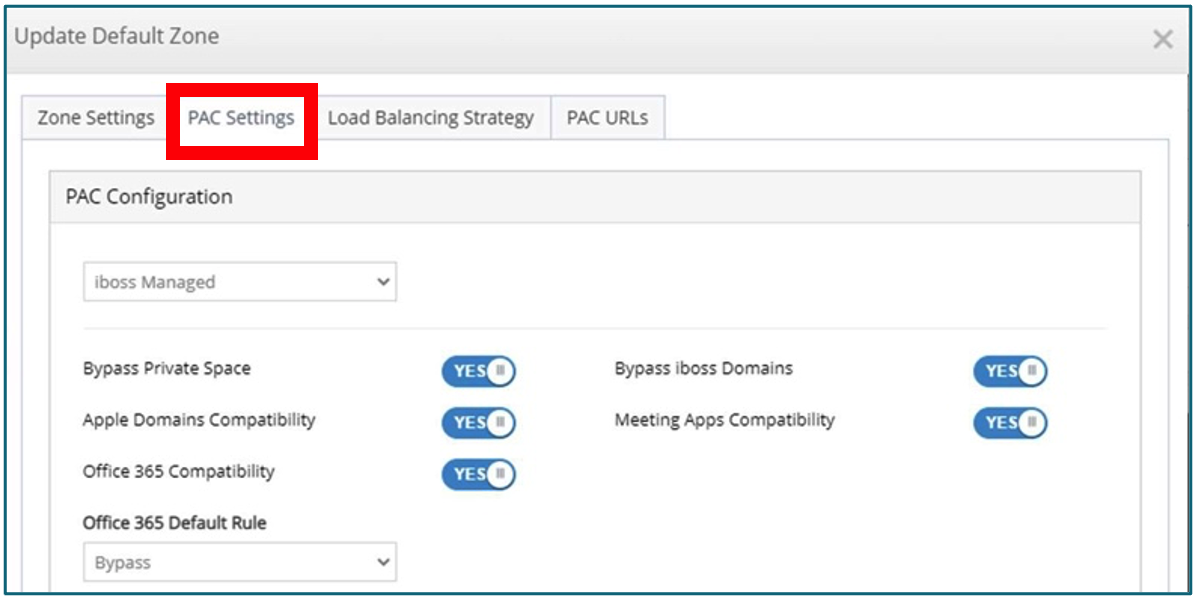

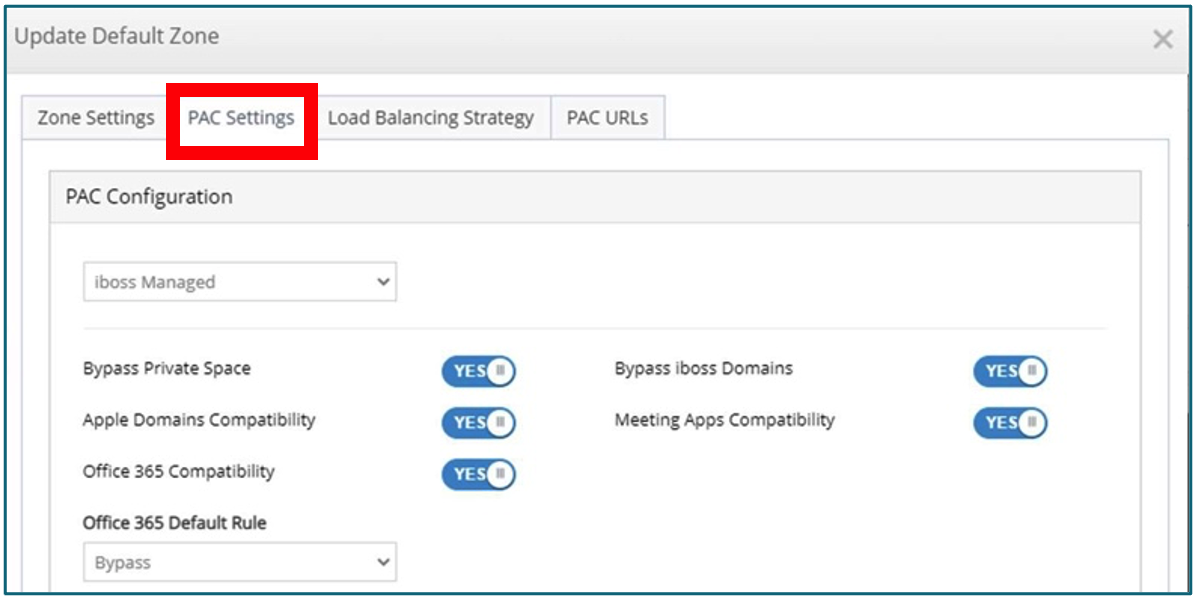

- Klicken Sie aufPAC-Einstellungen.

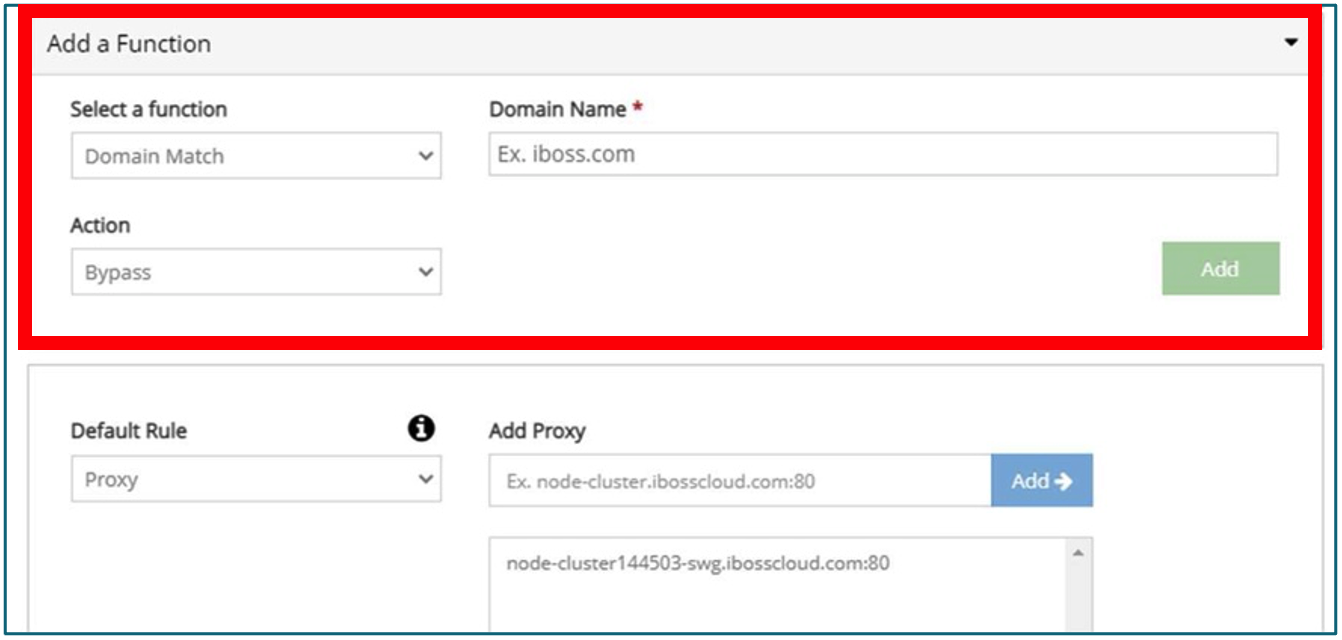

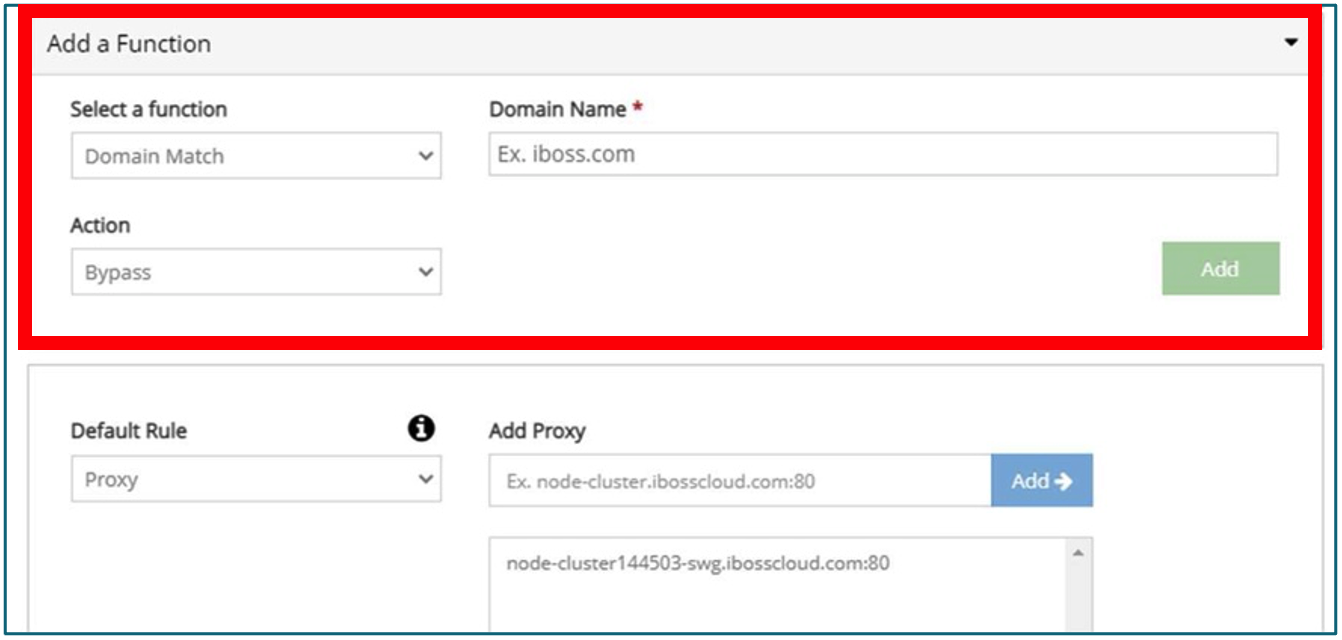

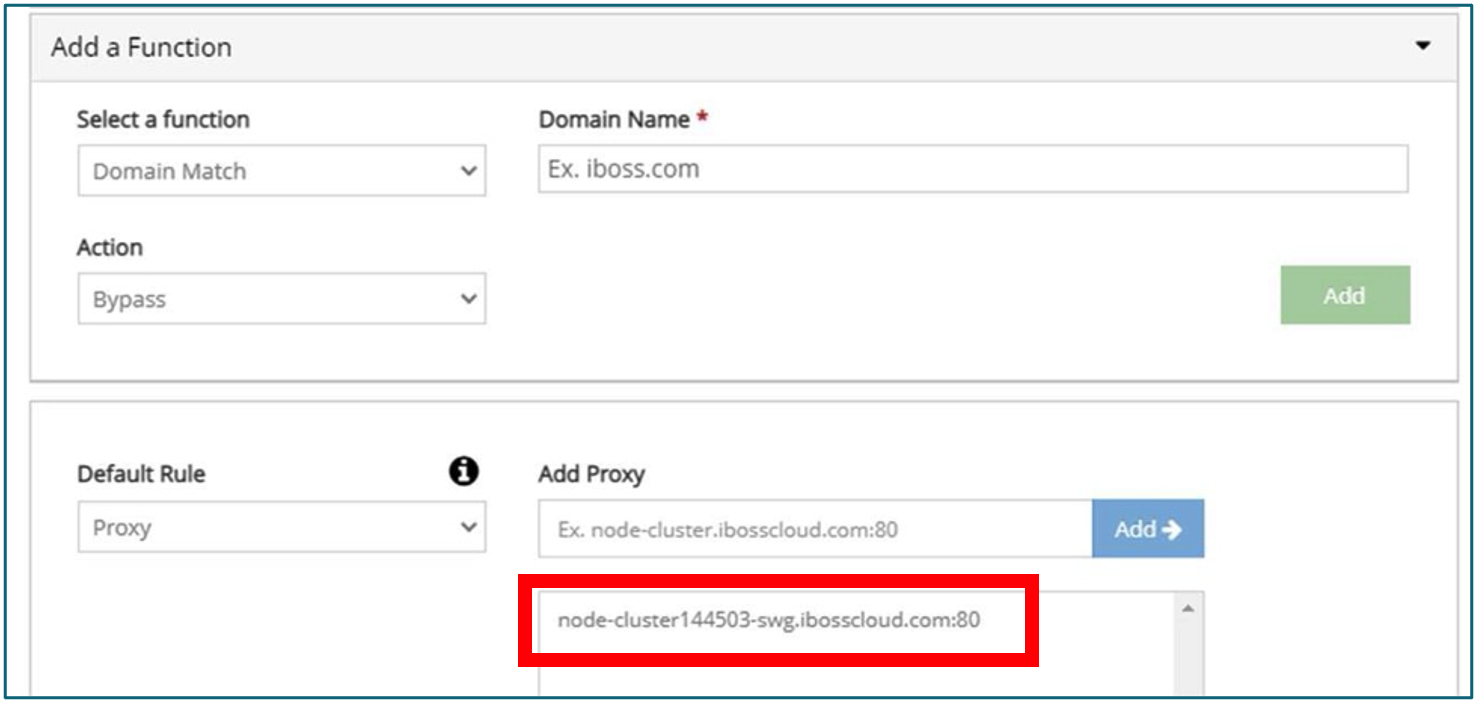

- Wenn Sie eine Domäne Bypass müssen, verwenden Sie dieFunktion Add a.

- Dies sind die empfohlenen Citrix Domäne und Subdomains, die der PAC-Datei hinzugefügt werden sollen:

⋅ cloud.com & *.cloud.com

⋅ citrixdata.com & *.citrixdata.com

⋅ citrixworkspaceapi.net & *.citrixworkspaceapi.net

⋅ citrixworkspacesapi.net & *.citrixworkspacesapi.net

⋅ citrixnetworkapi.net & *.citrixnetworkapi.net

⋅ nssvc.net & *.nssvc.net

⋅ xendesktop.net & *.xendesktop.net

⋅ cloudapp.net & *.cloudapp.net

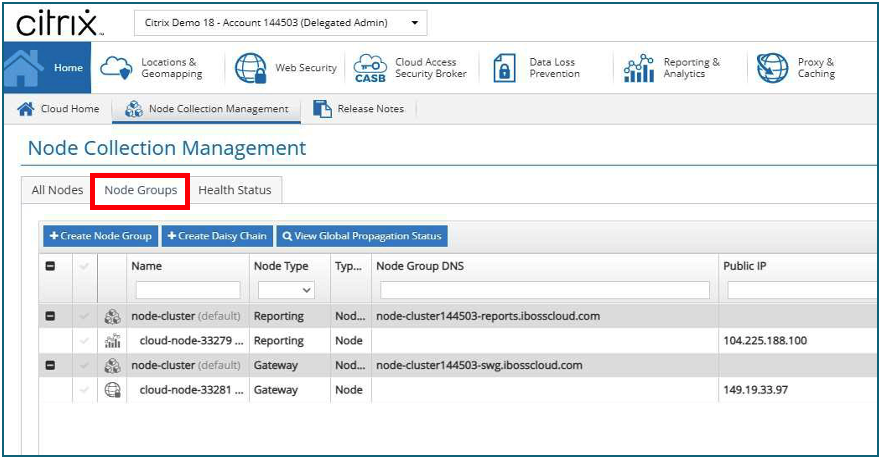

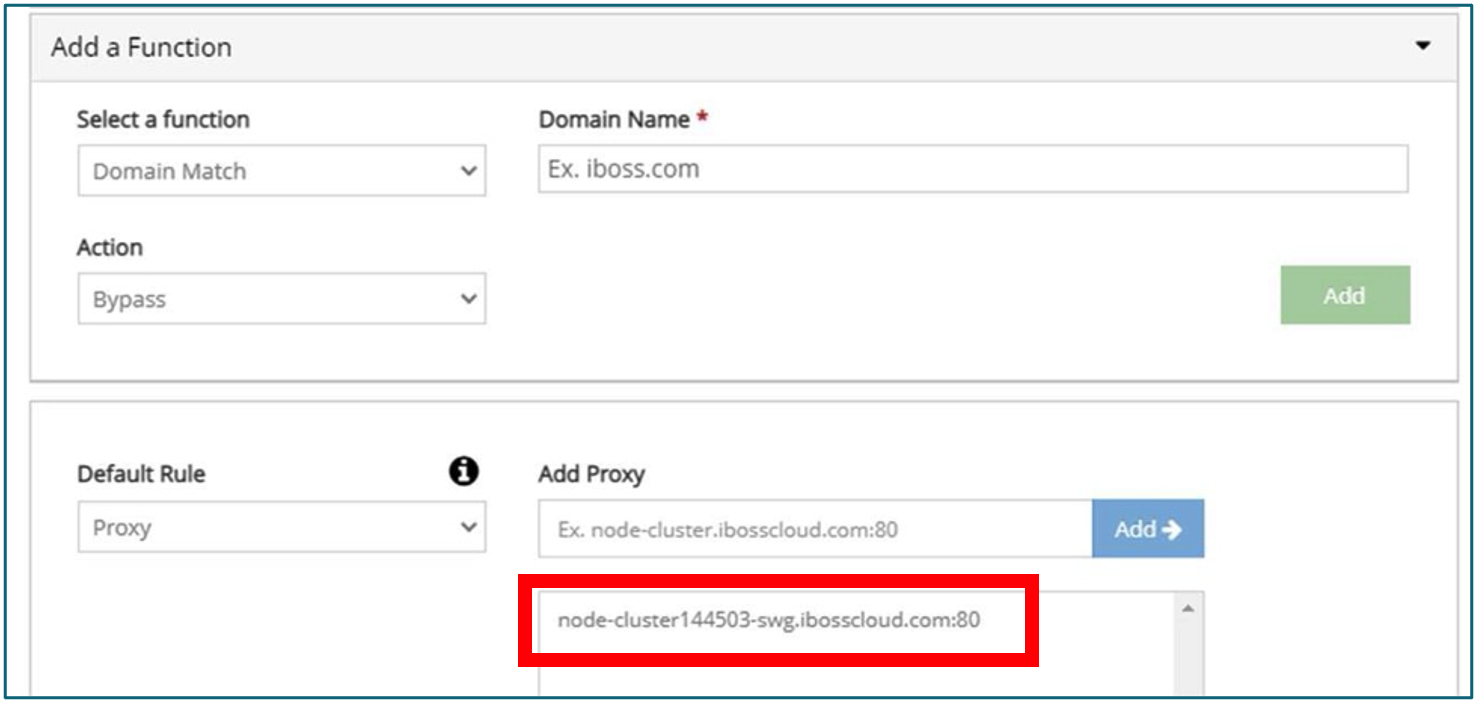

⋅ netscalergateway.net & *.netscalergateway.net - Beachten Sie den angezeigten Knotennode-clusterxxxxxx-swg.ibosscloud.com:80. Dies muss mit dem SWG-Knoten des Kunden in Node Collection Management übereinstimmen

Anbindung von CSIA-Sicherheitsgruppen mit Gruppen aus der Domain-Integration

Benutzer, die eine Verbindung mit Citrix Secure Internet Access (CSIA) herstellen, kommunizieren Informationen zur Domänenorganisationseinheit, wenn sie über ihre aktuelle Benutzeranmeldung und ihr aktuelles Gerät verfügbar Die CSIA-Cloud-Plattform kann verwendet werden, um die von domänengesteuerten Benutzerkonten bereitgestellten Gruppen abzugleichen. Die Korrelation der Gruppen Ihrer Domain-Integration mit den auf der CSIA-Cloud-Plattform enthaltenen Sicherheitsgruppen ermöglicht es Ihnen, Richtlinien und Einschränkungen auf ähnliche Weise wie die bestehenden Sicherheitsrichtlinien in Ihrem Unternehmen zu verwalten.

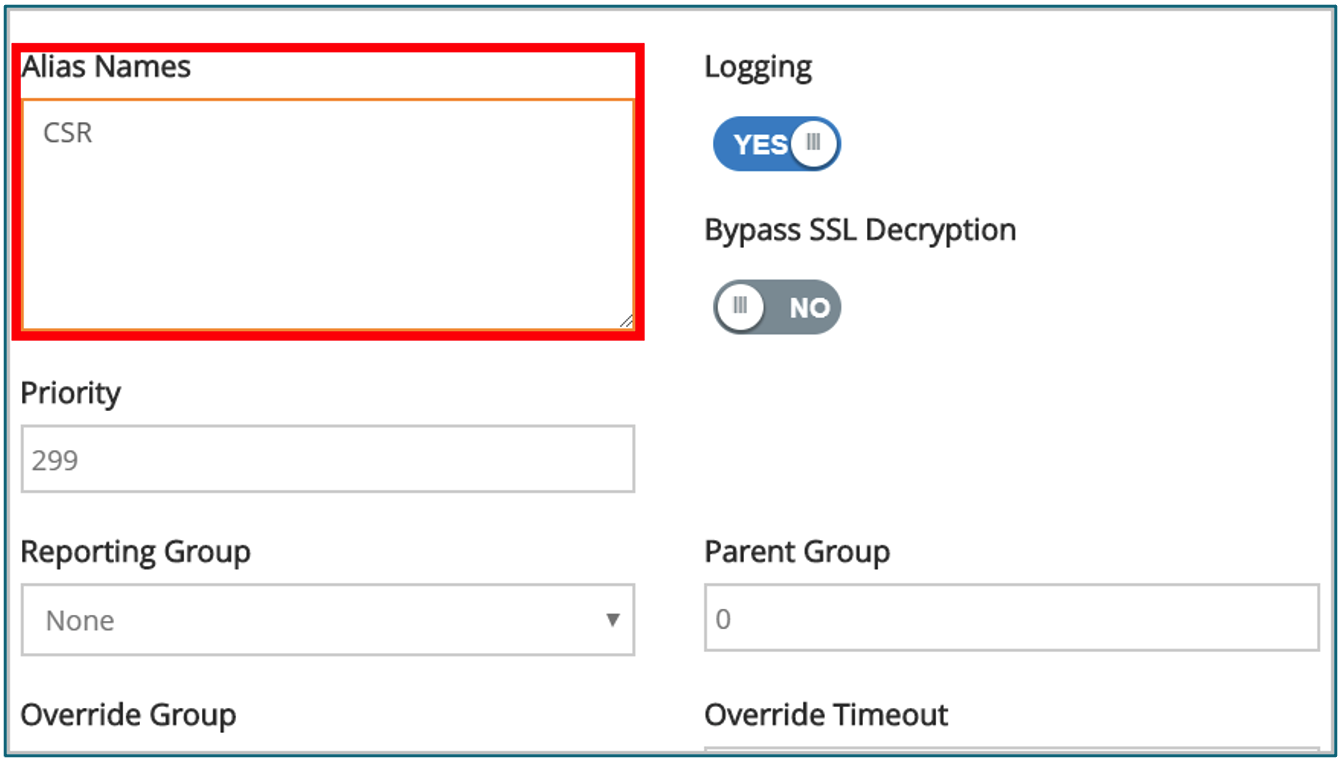

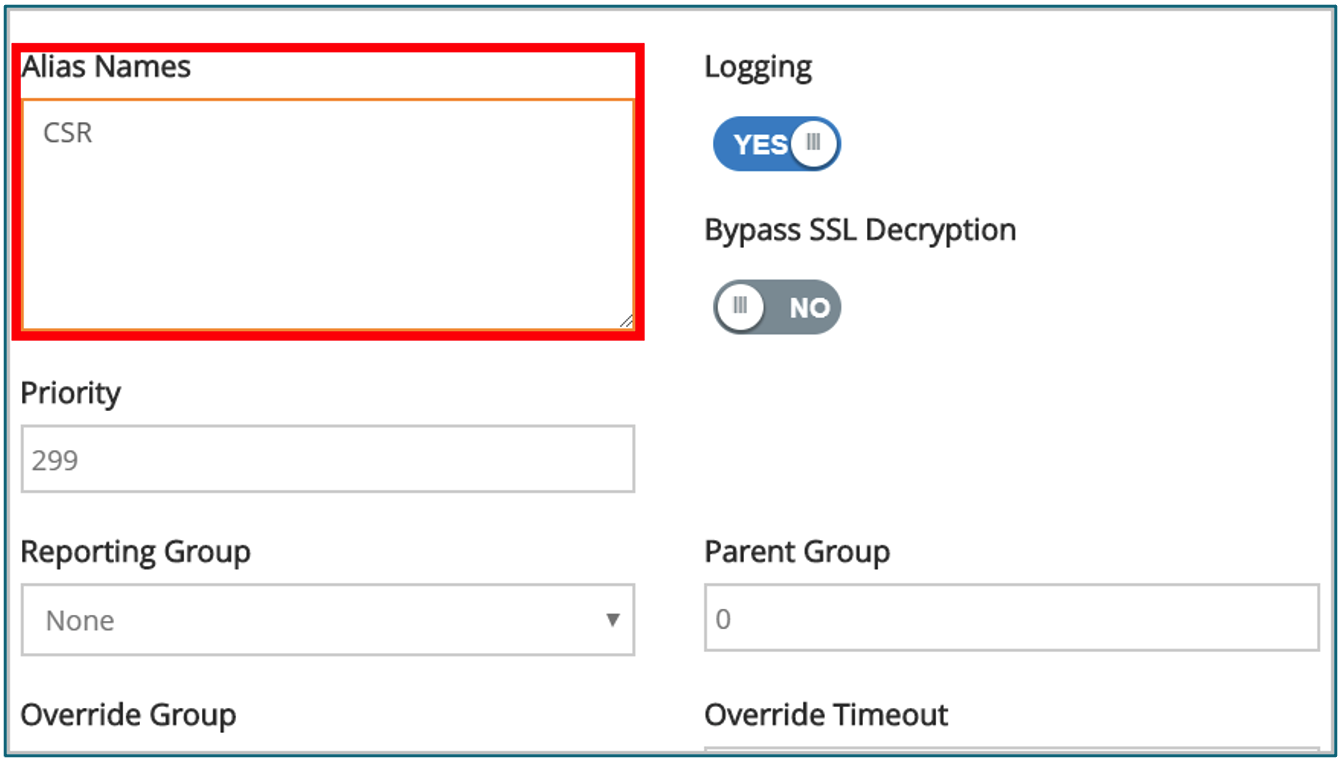

Die Strategie zur Integration von Domänengruppeninformationen in die CSIA-Cloud-Plattform besteht darin, Sicherheitsgruppen so zu bearbeiten, dass sie mit den Aliasnamen von Domänengruppen übereinstimmen, die an die Plattform gemeldet

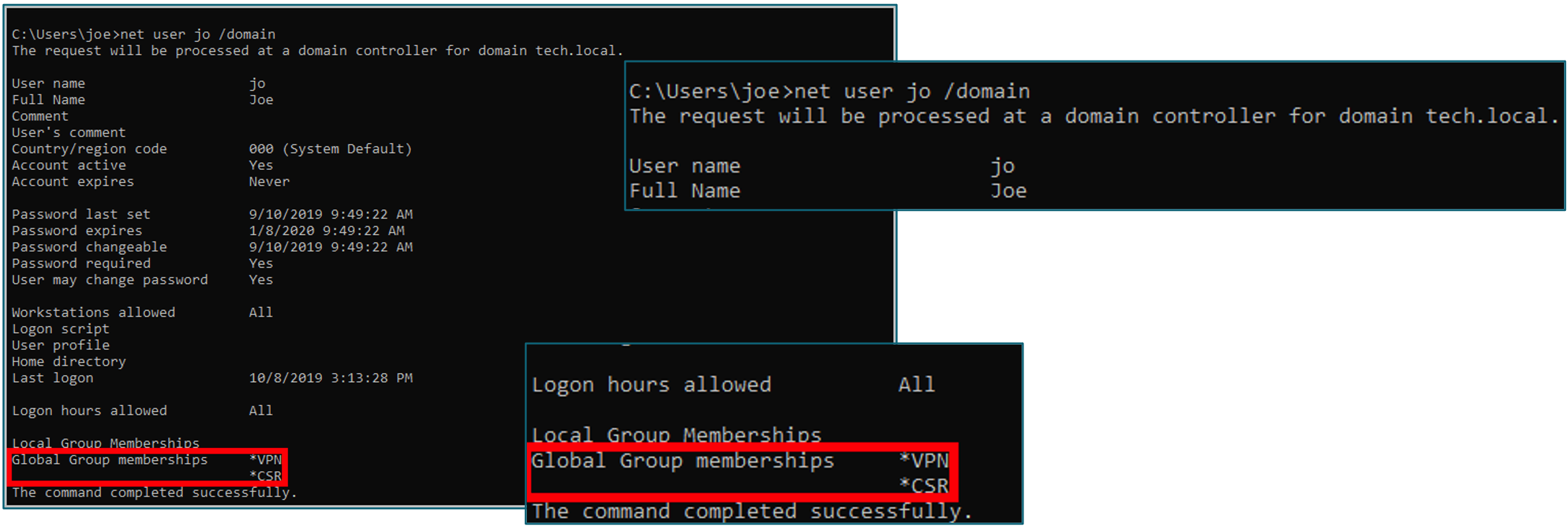

Beispiel für die Integration

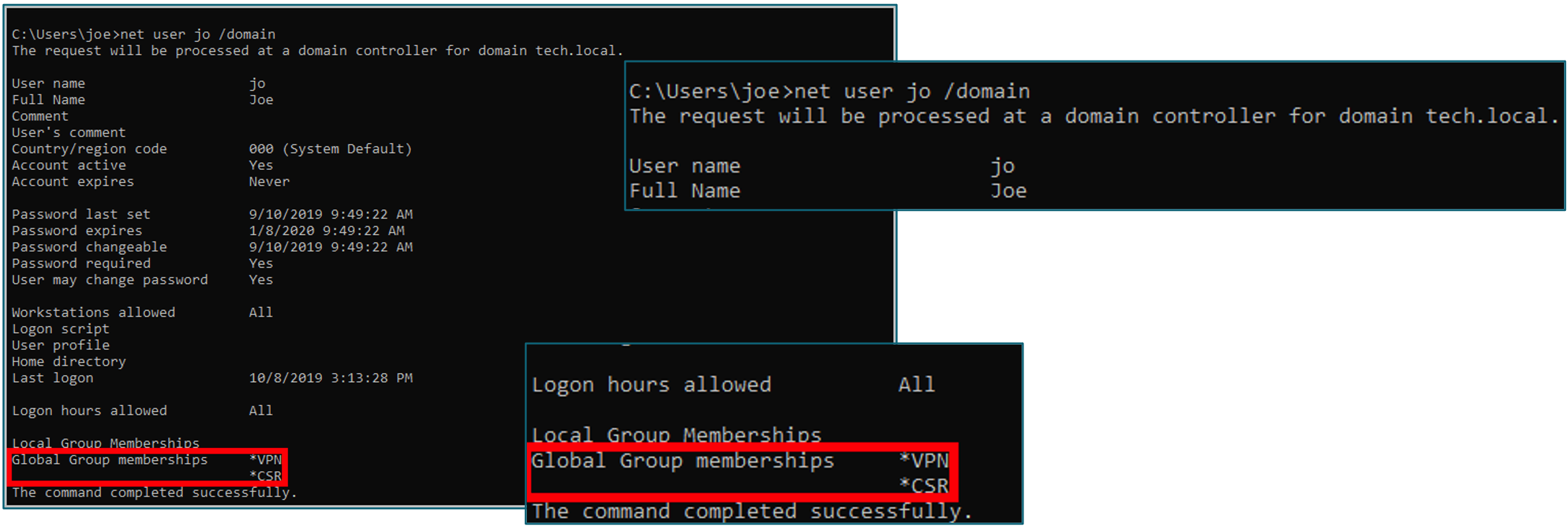

Um die Ausführung dieses Konzepts zu demonstrieren, ordnen wir die Domänenanmeldeinformationen eines Windows-Benutzers einer Sicherheitsgruppe auf der CSIA-Cloud-Plattform zu.

- Öffnen Sie eine Eingabeaufforderung auf dem Zielcomputer und führen Sie den Befehl “net (user name) /domain”

- Sammeln Sie die Aliase von Gruppen, die vom Domänencontroller gemeldet wurden.

- Gehen Sie zur CSIA-Cloud-Plattform und bearbeiten Sie entweder denGruppennamenoder denAliasnamen, um einer der vom Domänenbenutzer gemeldeten Gruppen zu entsprechen.

- Wenn sich Benutzer der integrierten Domänengruppe jetzt bei der CSIA-Cloud-Plattform authentifizieren, werden sie automatisch ihrer entsprechenden Sicherheitsgruppe zugewiesen.

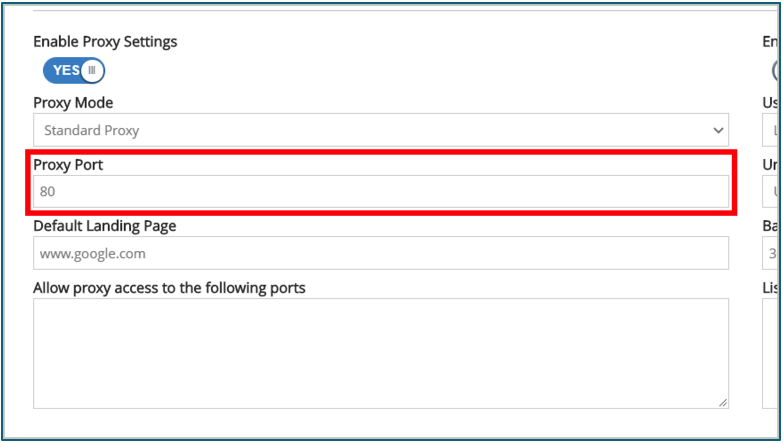

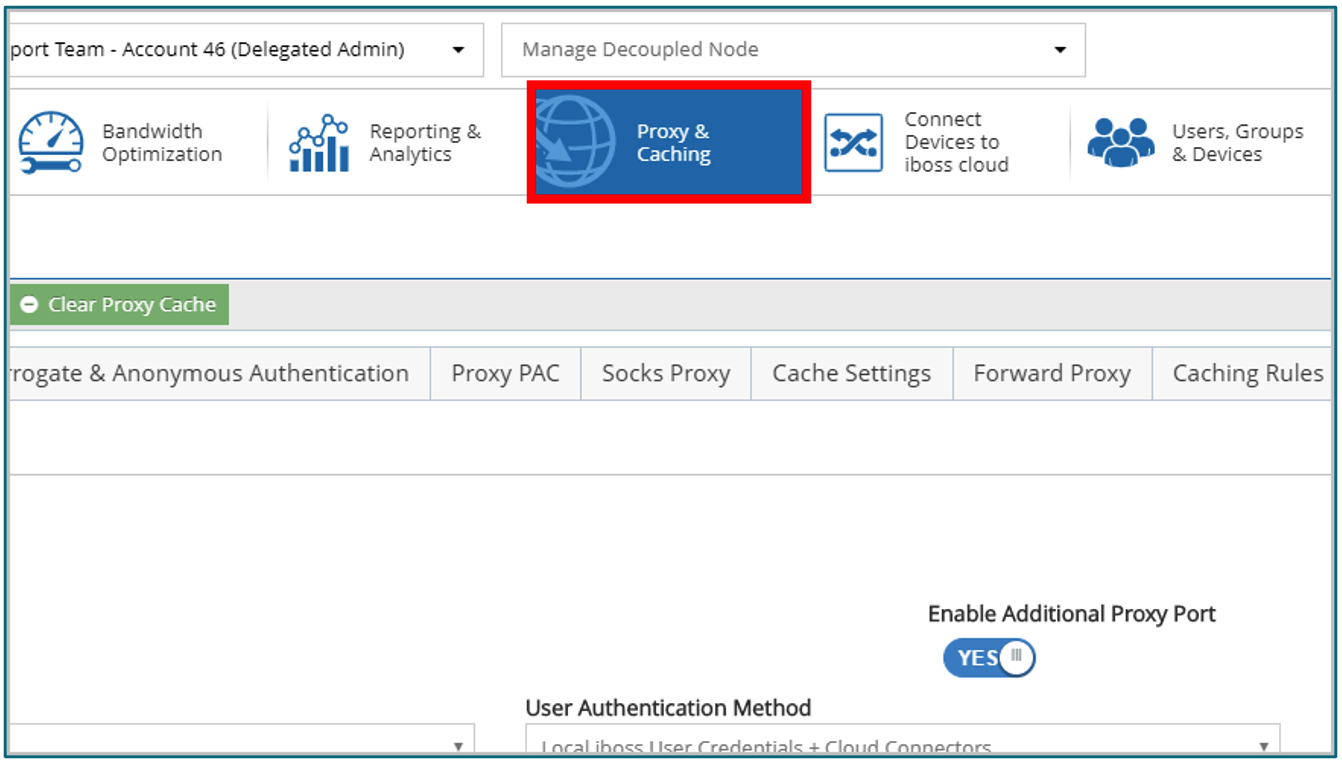

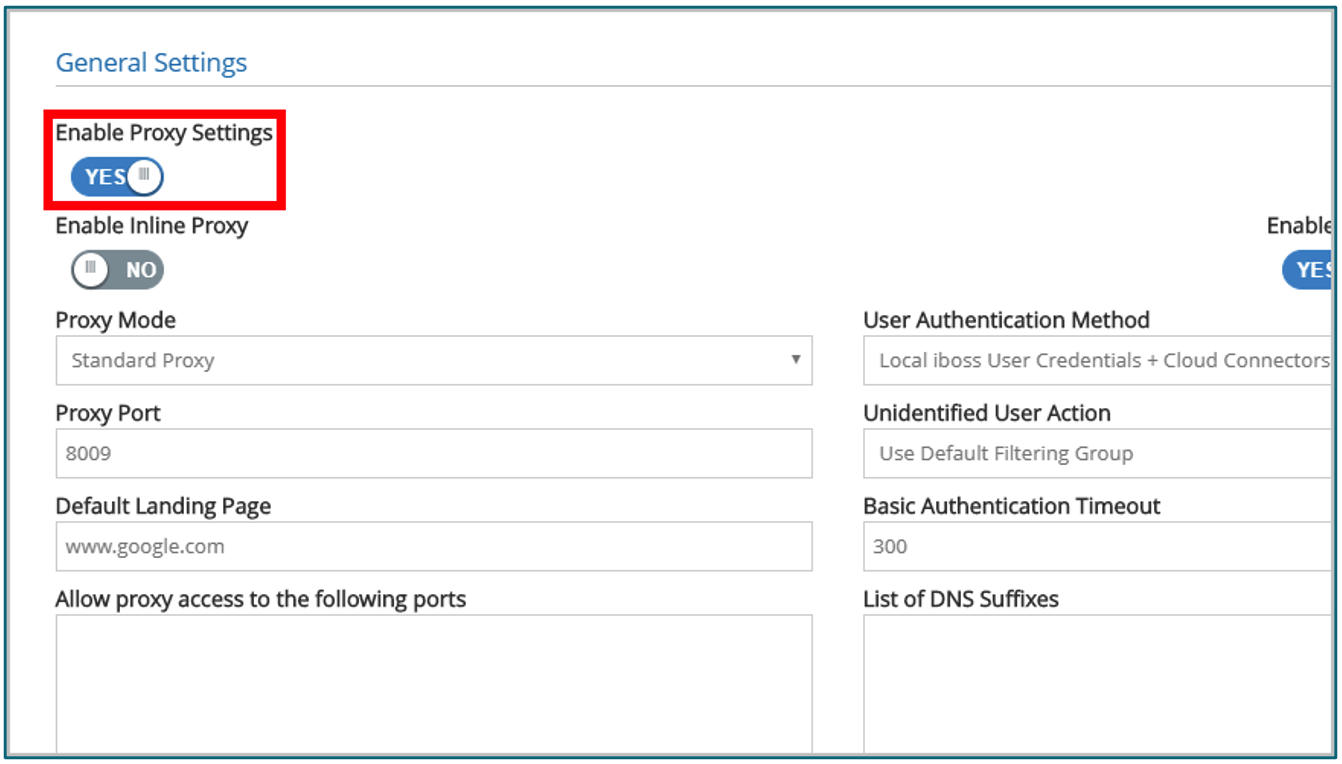

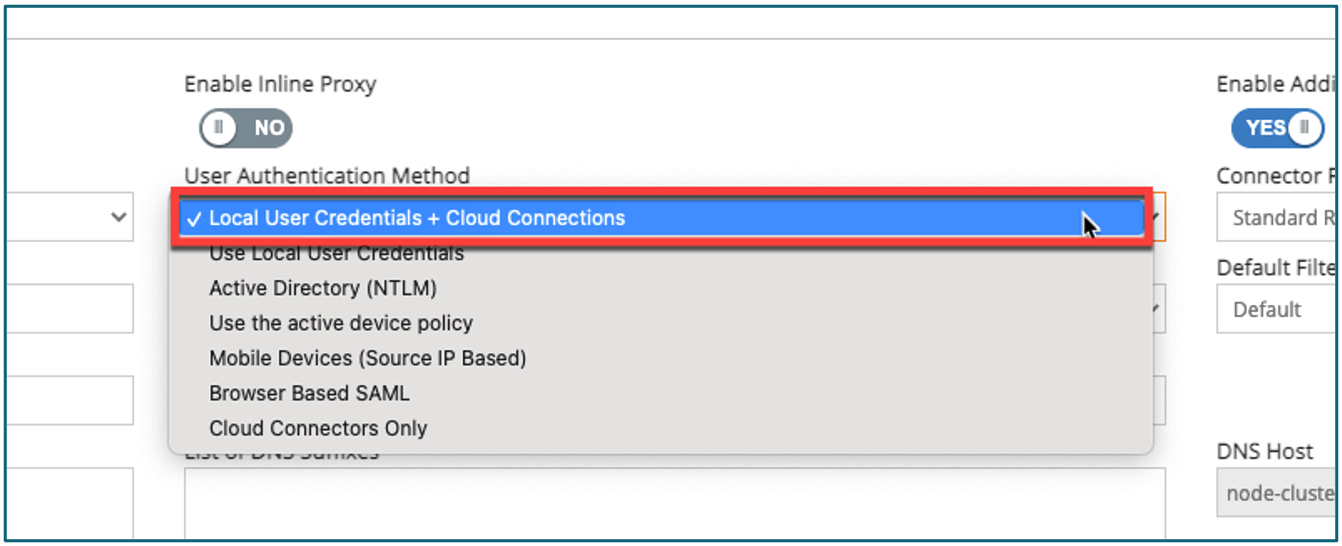

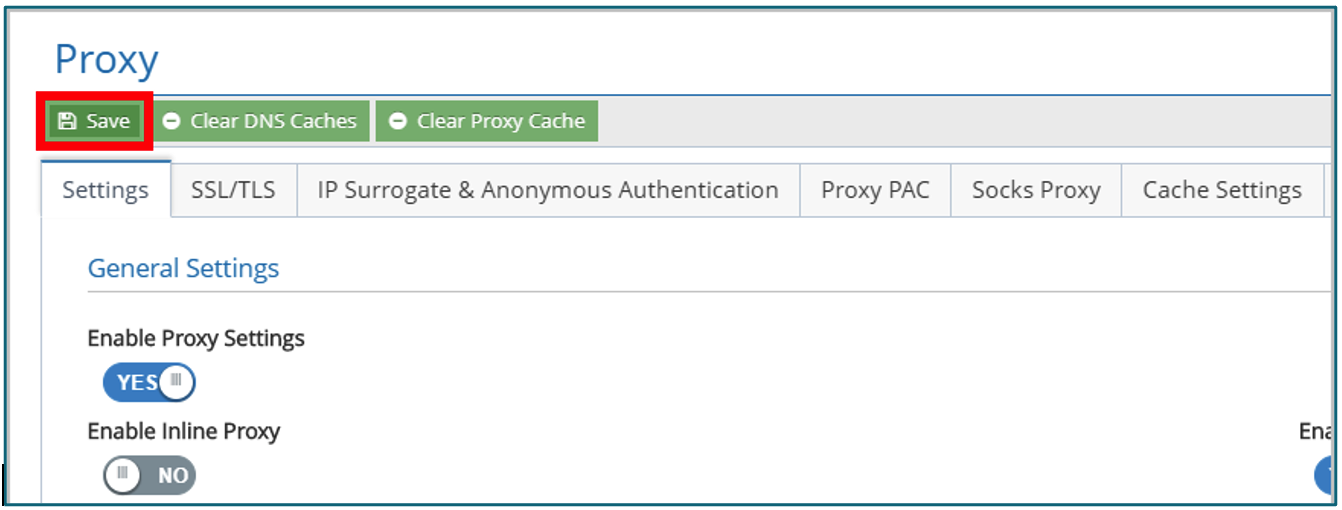

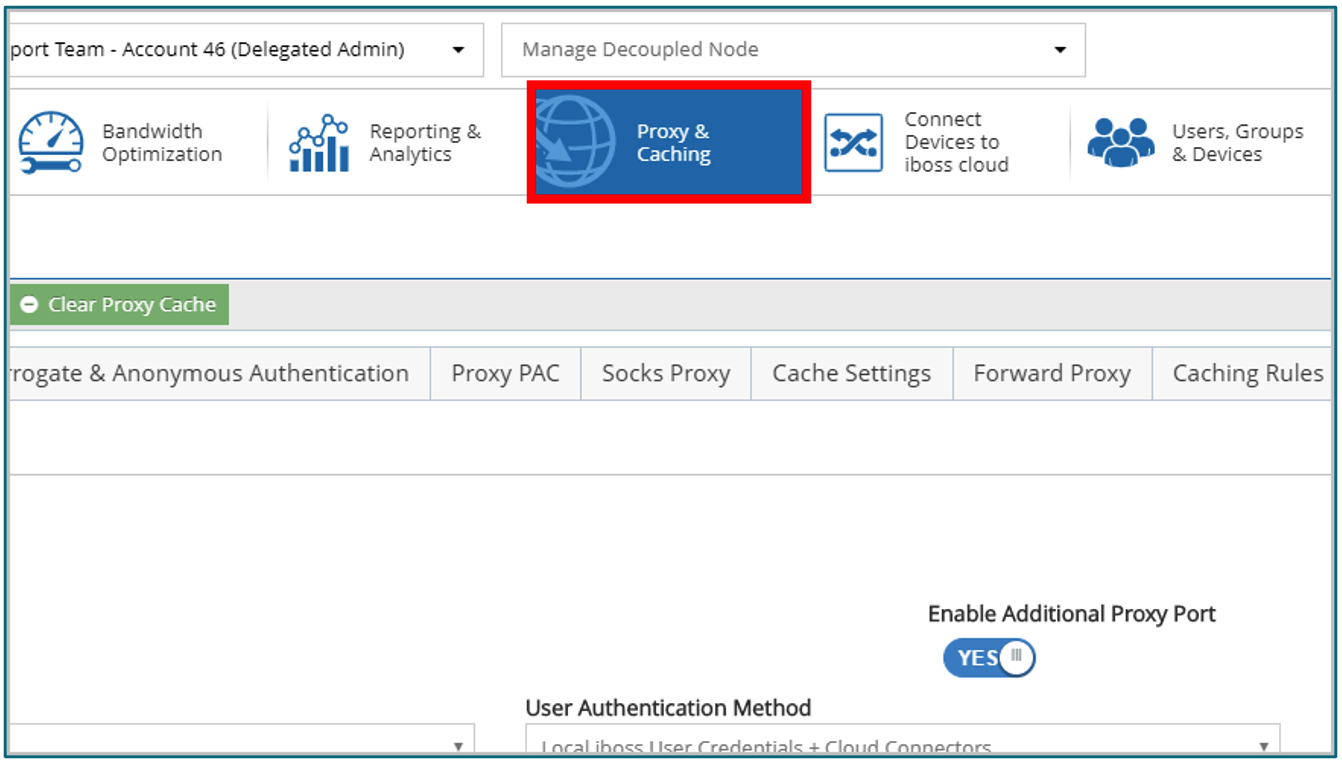

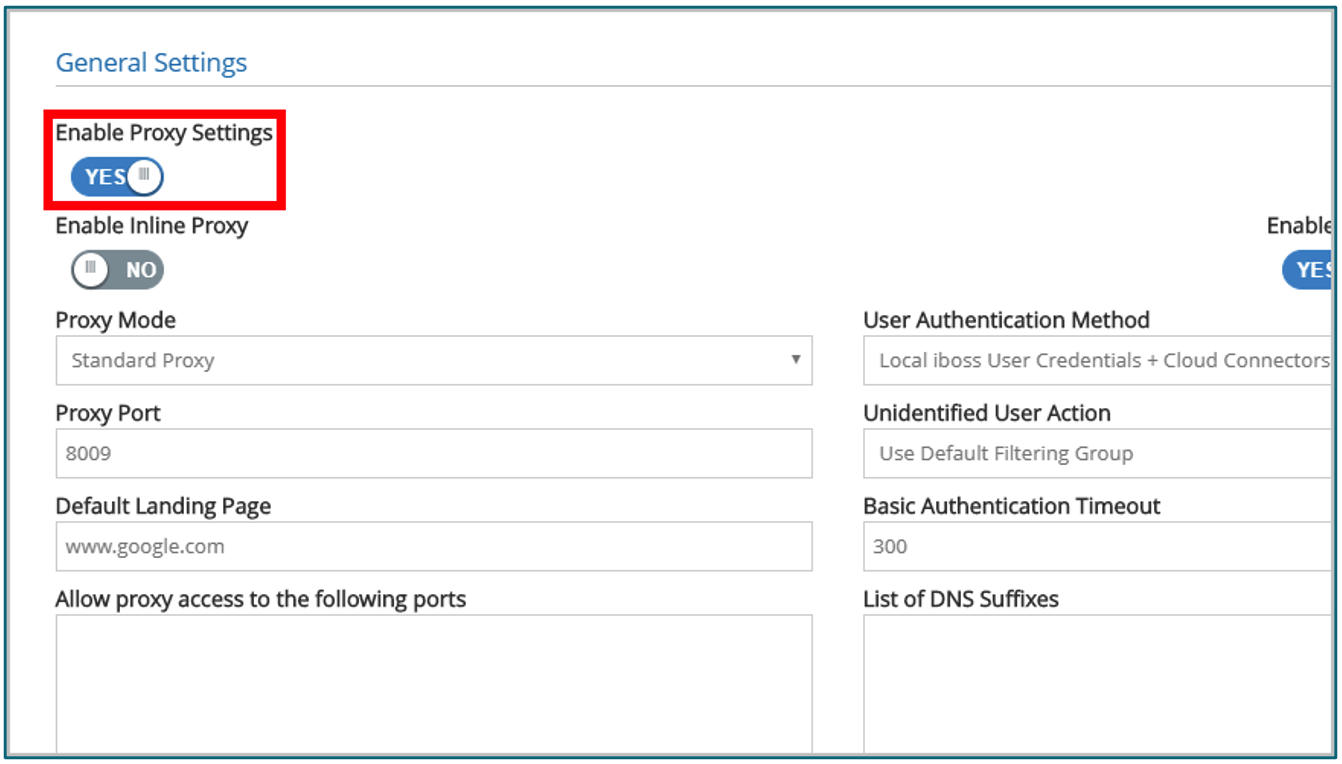

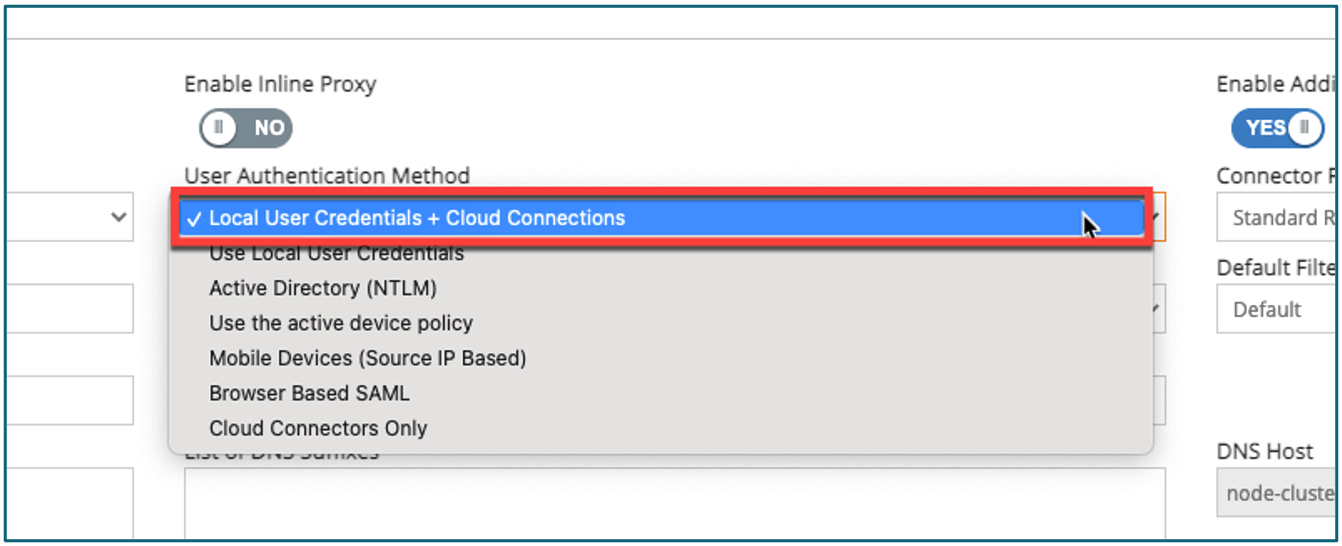

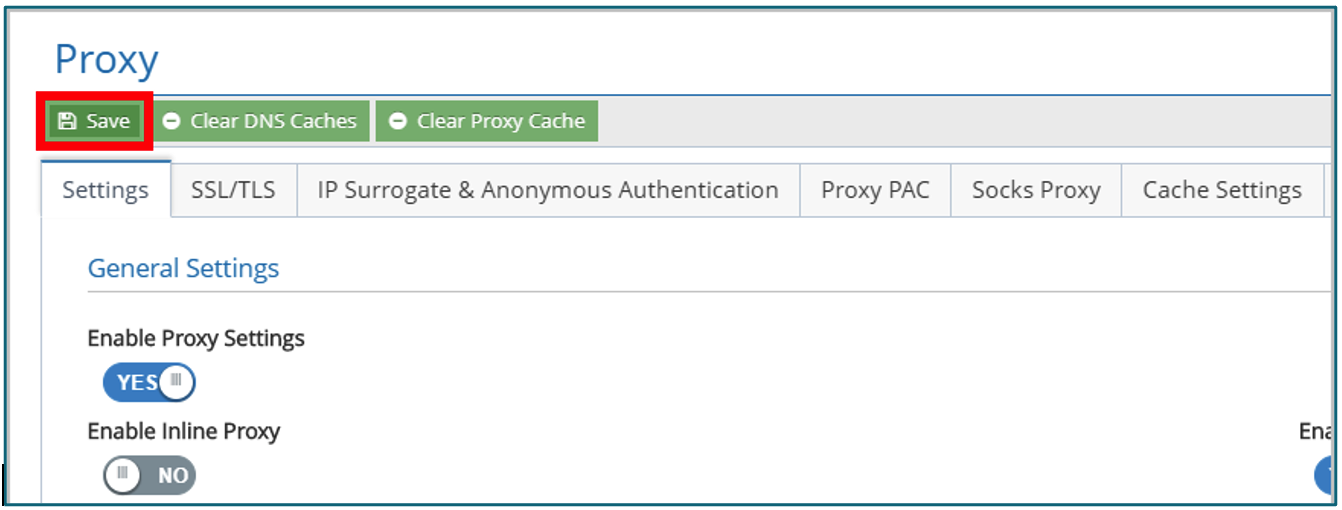

Konfigurieren der Proxy-Einstellungen der CSIA-Cloud-Plattform

- Navigieren Sie zumProxy & Caching-Modul.

- SetzenSie Proxy-Einstellungen aktivierenaufJA.

- Legen Sie dieMethode zur BenutzerauthentifizierungaufAnmeldedaten für lokale Benutzer + Cloud-Verbindungenfest.

- Klicken Sie aufSpeichern.

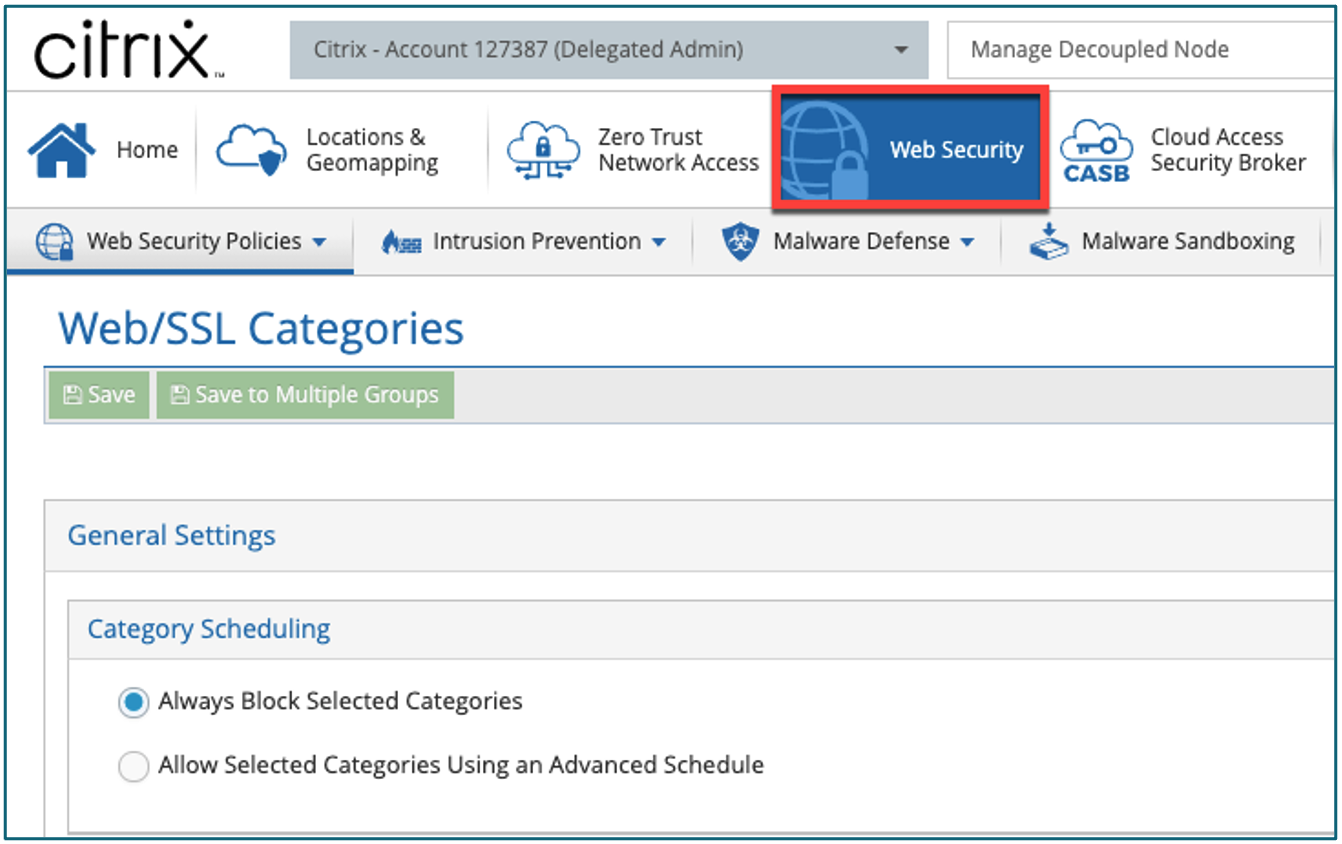

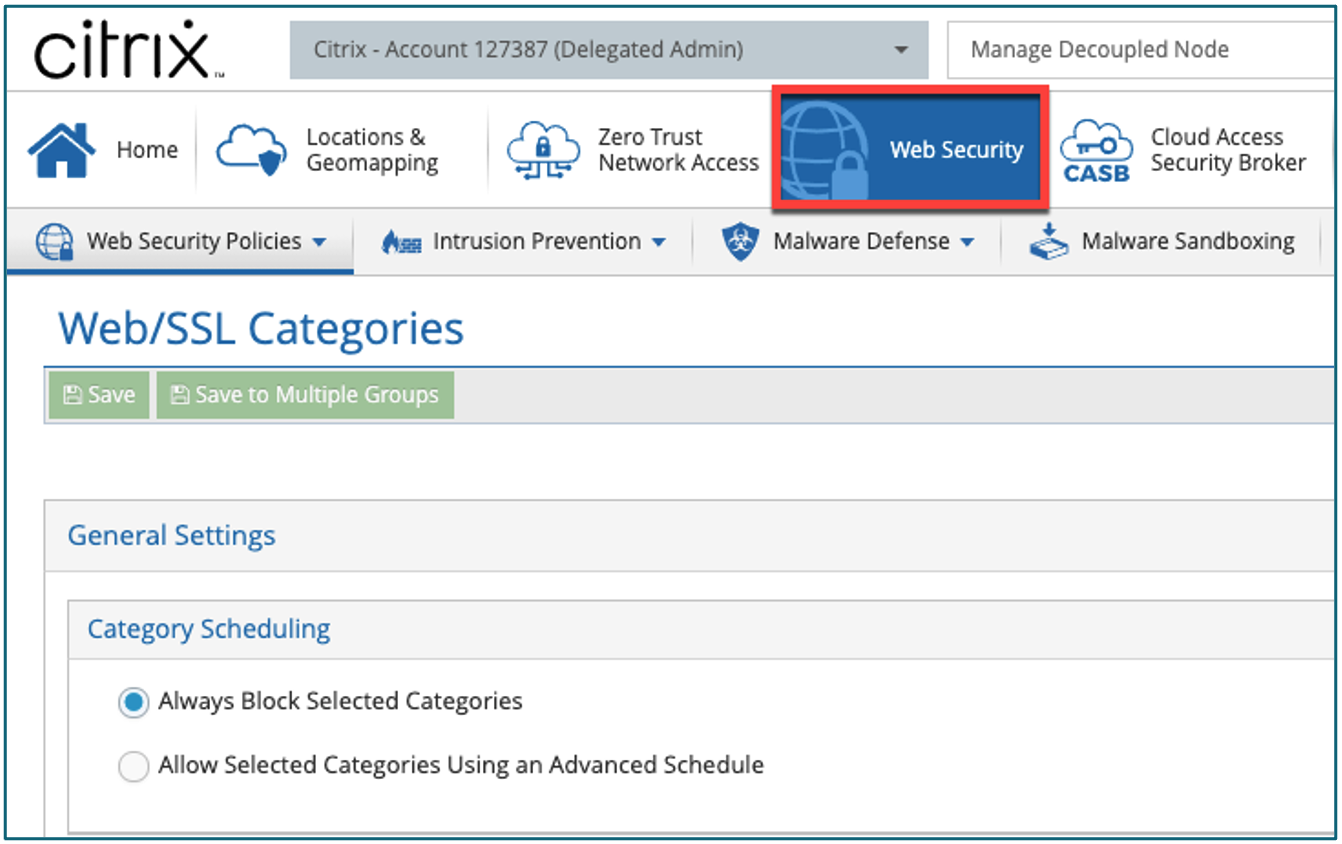

Konfigurieren von Web-Sicherheitsrichtlinien

In diesem Abschnitt konzentrieren wir uns auf die Konfiguration von CSIA Web Security Policies innerhalb der Verwaltungskonsole. Dies ist der Hauptort, an dem wir Aktionen zu Webkategorien festlegen.

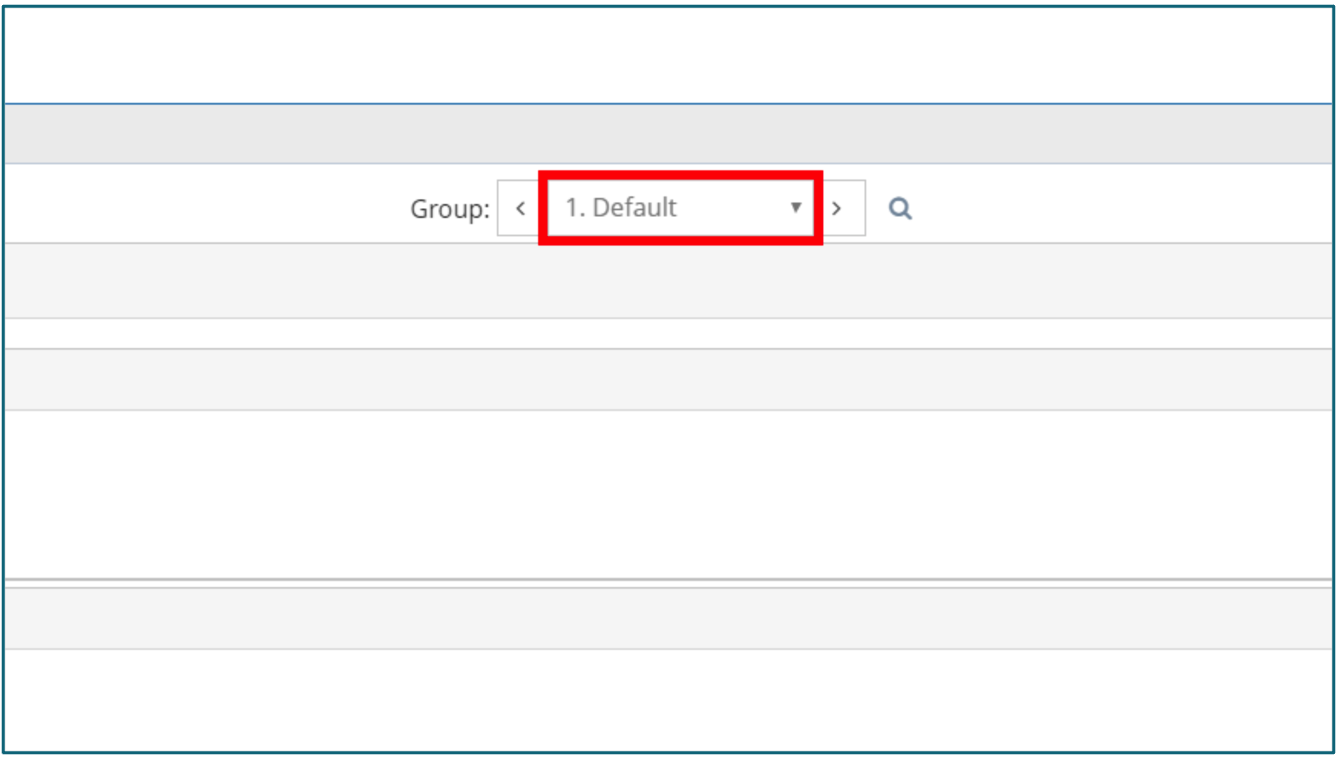

Anwenden von Richtlinien auf Sicherheitsgruppen

- Navigieren Sie zumWeb-Security-Modul.

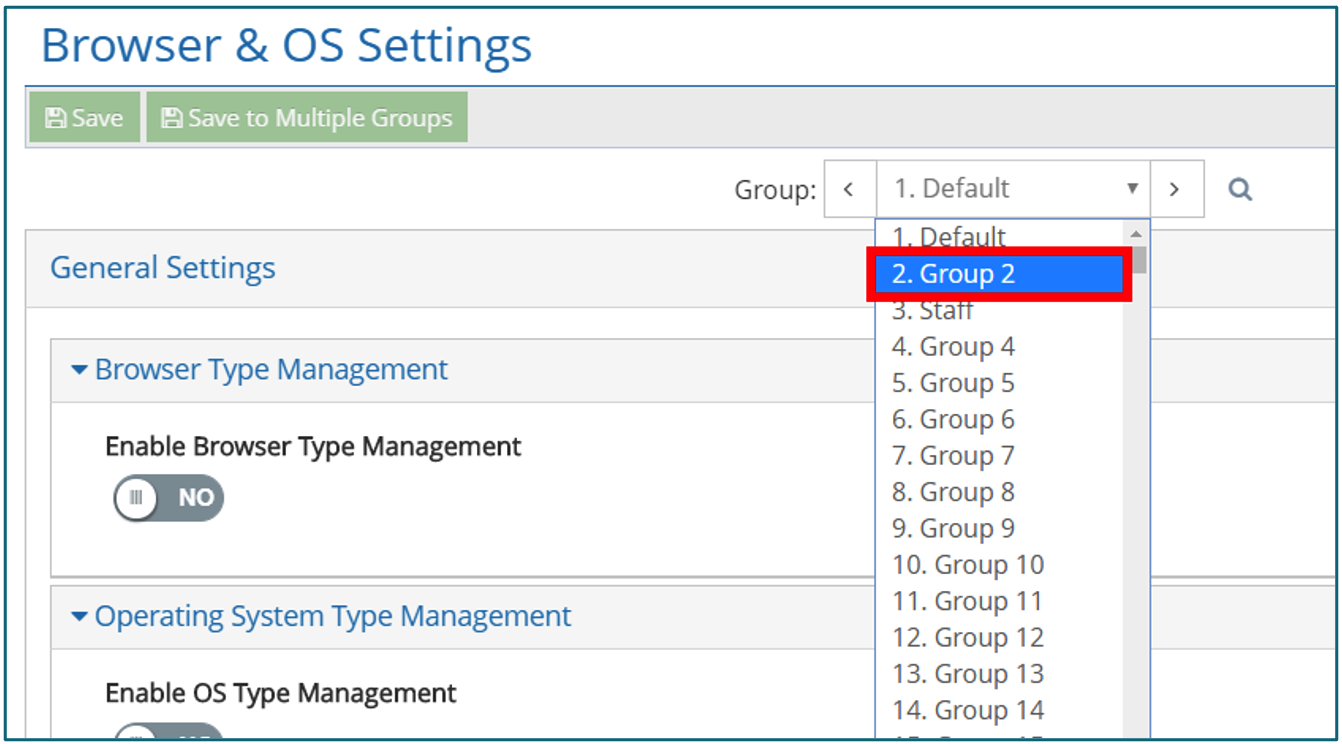

- Für Web-Sicherheitsrichtlinien, bei denen eine gruppenbasierte Implementierung verfügbar ist, befindet sich oben auf der Seite über dem Konfigurationsformular für die Richtlinie ein Dropdownmenü. Der Status dieses Dropdownmenüs zeigt an, welche Richtlinienkonfiguration der Gruppe Sie gerade anzeigen.

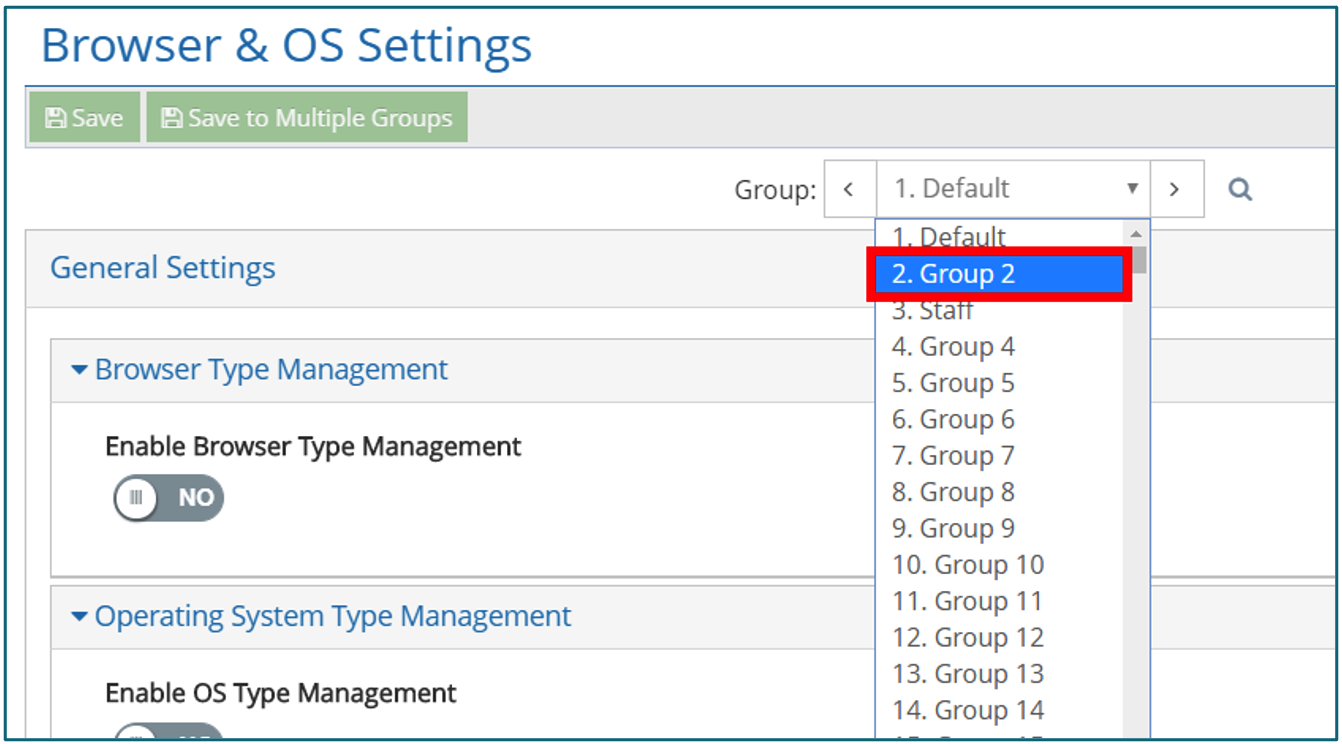

- Klicken Sie auf das DropdownmenüGruppeundwählen Sie dann eine Gruppe aus, die Sie für die aktuelle Web-Sicherheitsrichtlinie neu konfigurieren möchten.

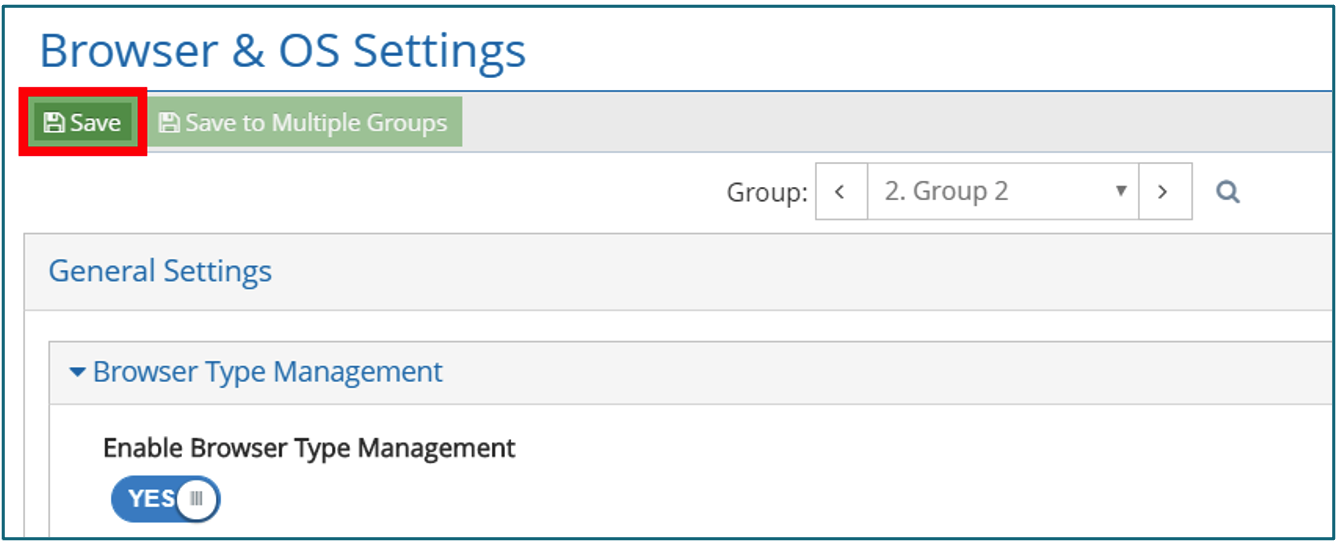

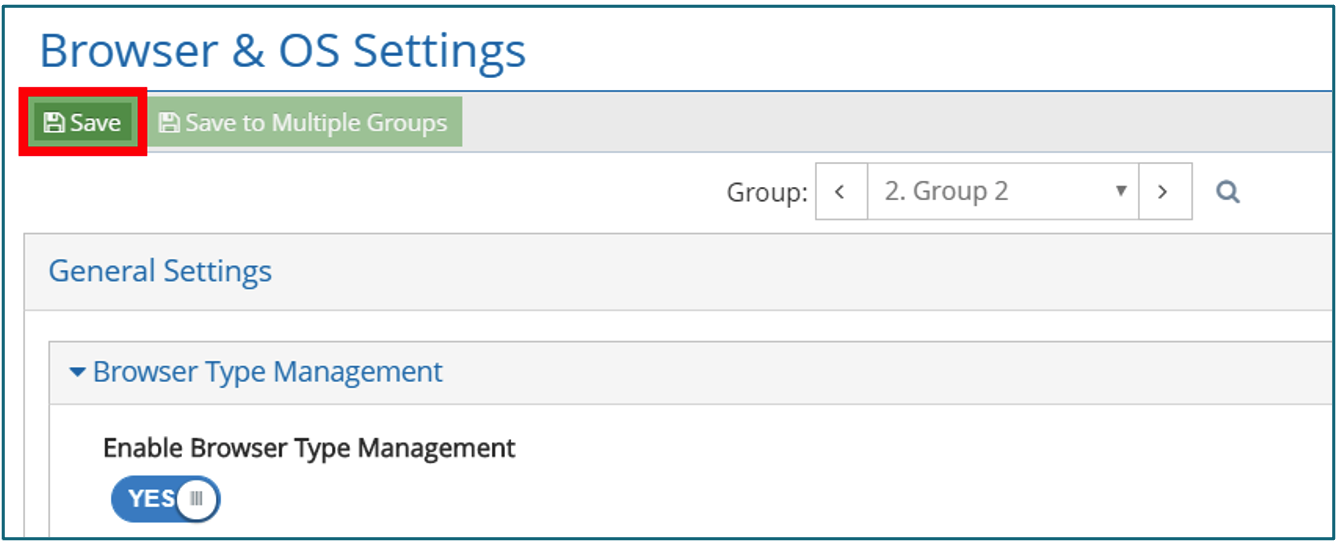

- Durch Klicken aufSpeichernspeichert die Konfiguration der aktuellen Richtlinie nur in der aktuell ausgewählten Sicherheitsgruppe aus dem DropdownmenüGruppe.

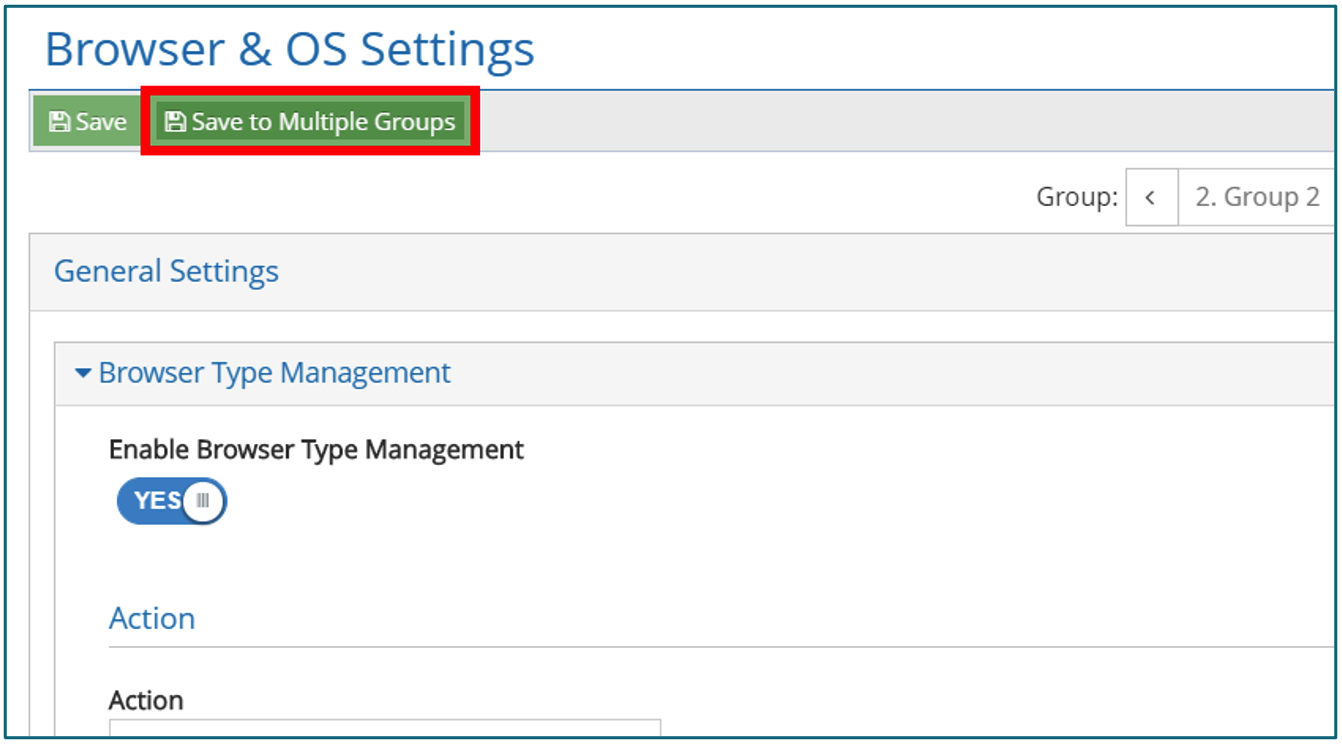

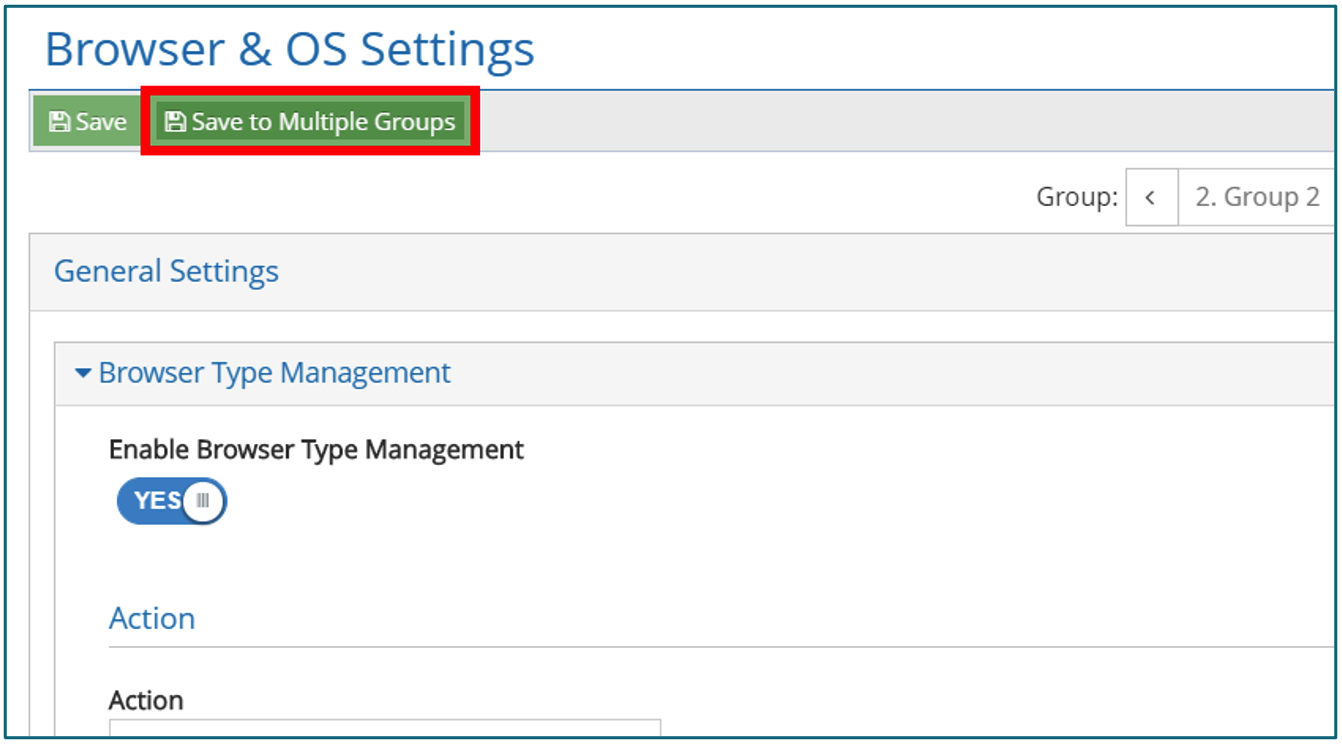

⋅Hinweis:Wenn Sie diese Einstellungen auf mehrere Gruppen anwenden möchten

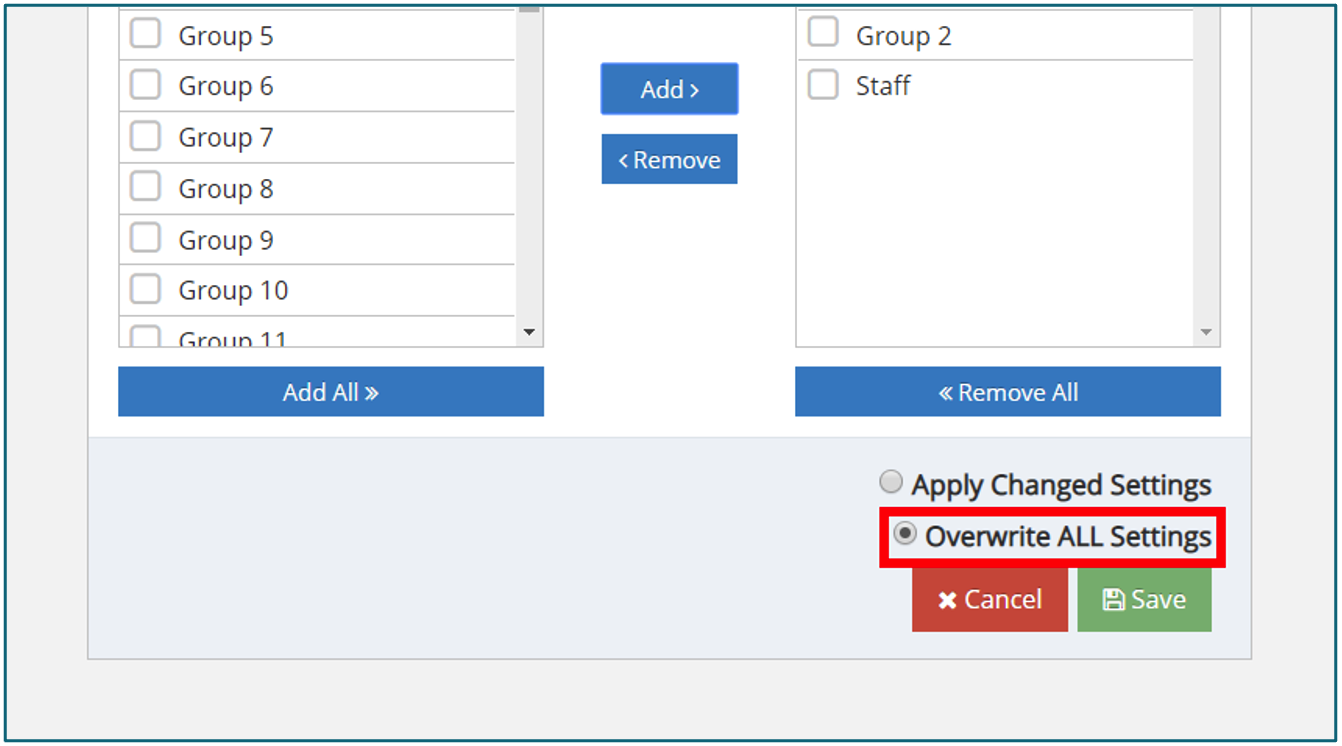

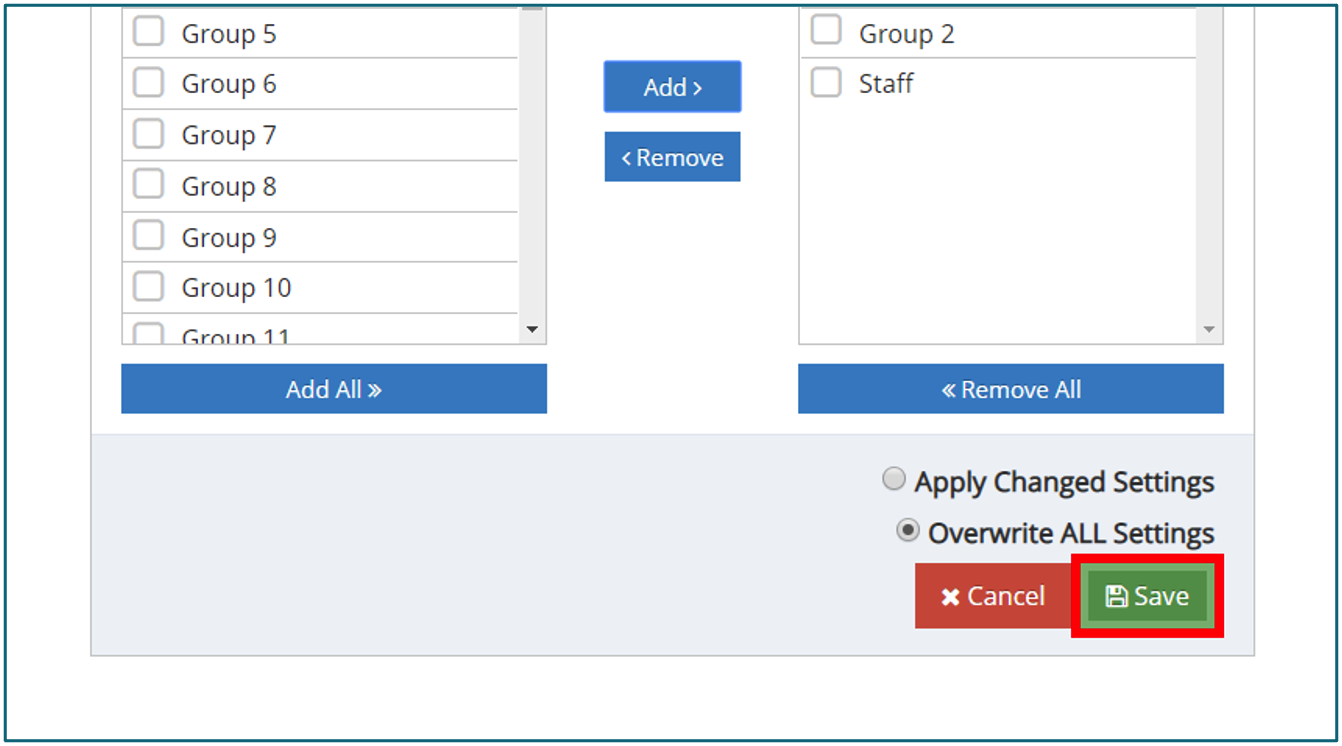

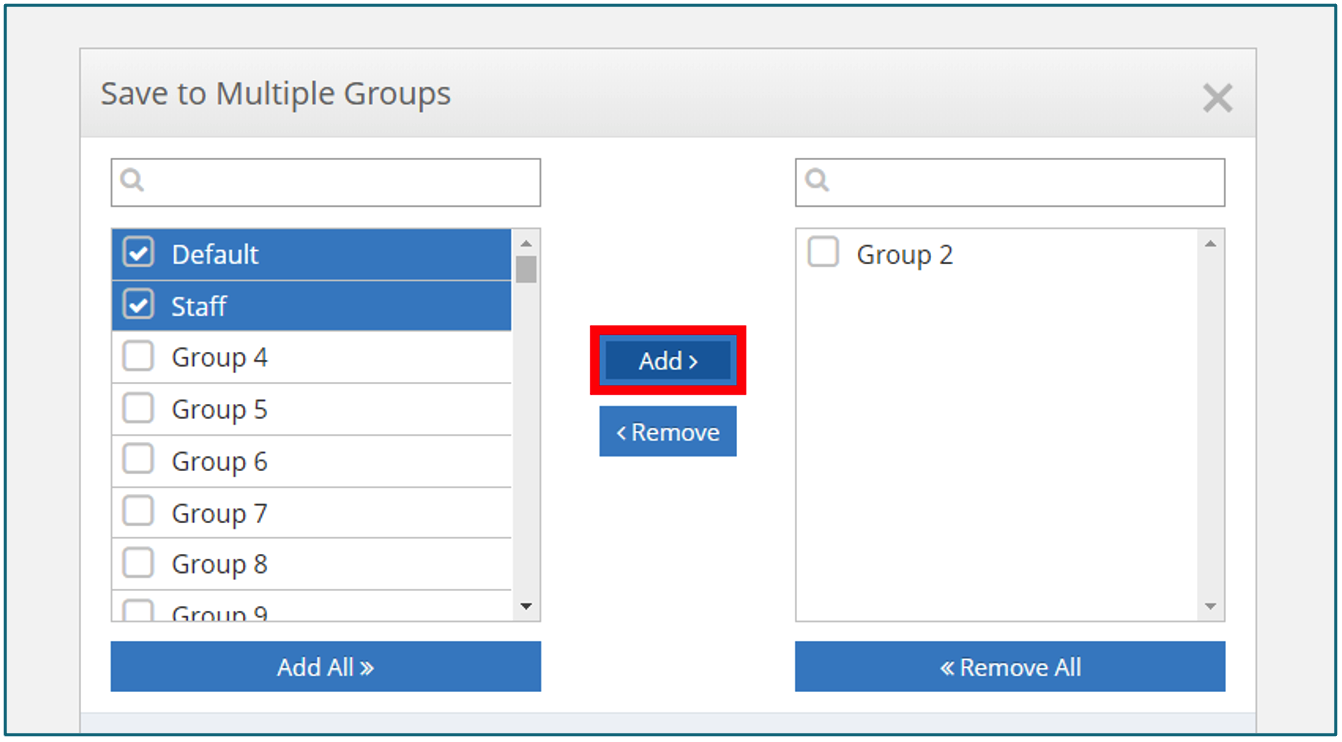

⋅Hinweis:Wenn Sie diese Einstellungen auf mehrere Gruppen anwenden möchten - ( Optional)Wenn Siein mehreren Gruppen speichernklicken, wird ein Fenster geöffnet, in dem Sie die Konfiguration der aktuellen Richtlinie mehreren Sicherheitsgruppen gleichzeitig zuweisen können.

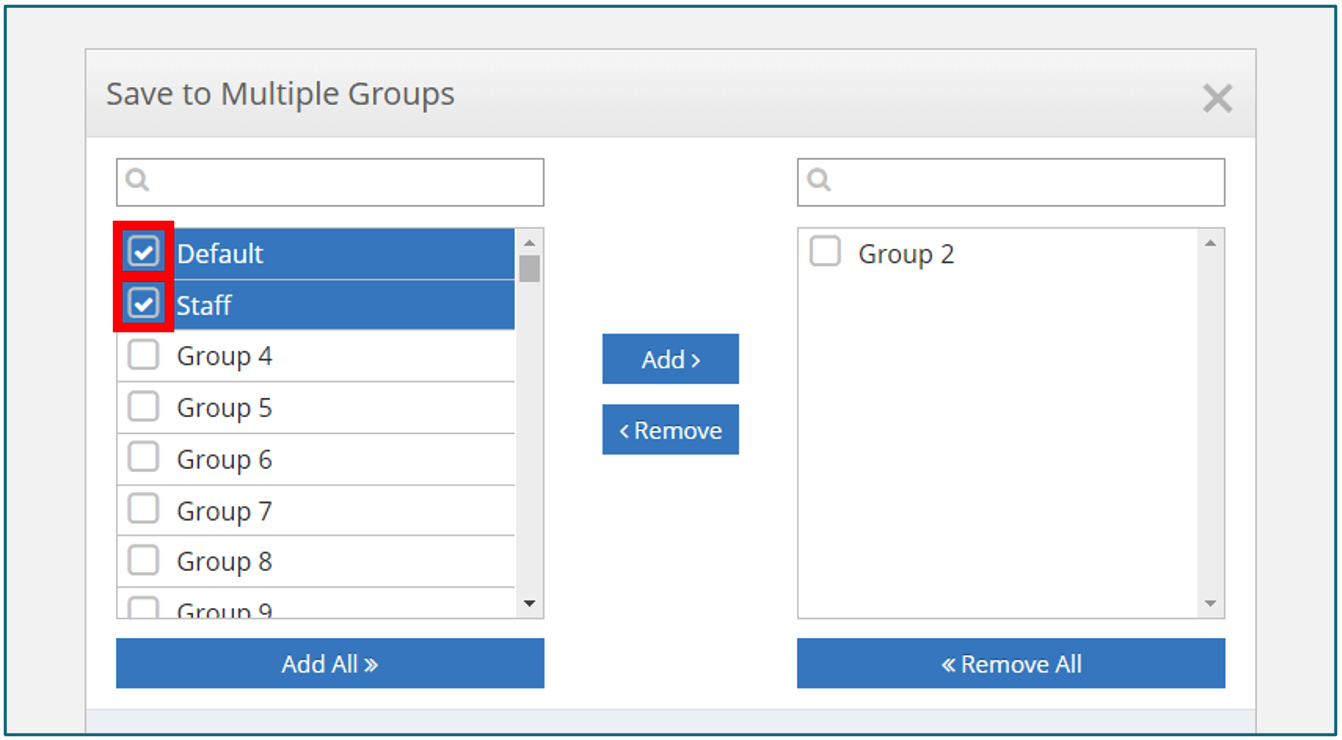

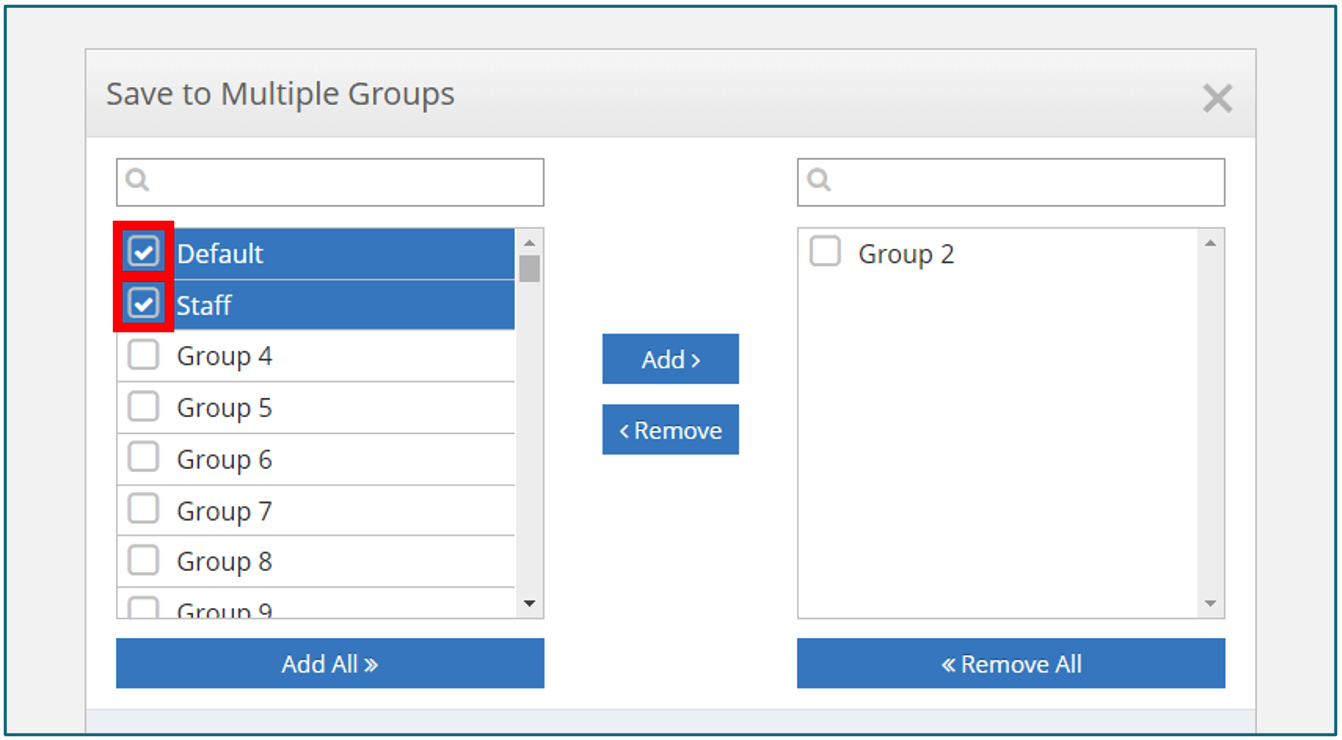

- Klicken Sie auf dasentsprechende Kontrollkästchenfür jede Sicherheitsgruppe, die Sie mit der aktuellen Richtlinienkonfiguration anwenden möchten.

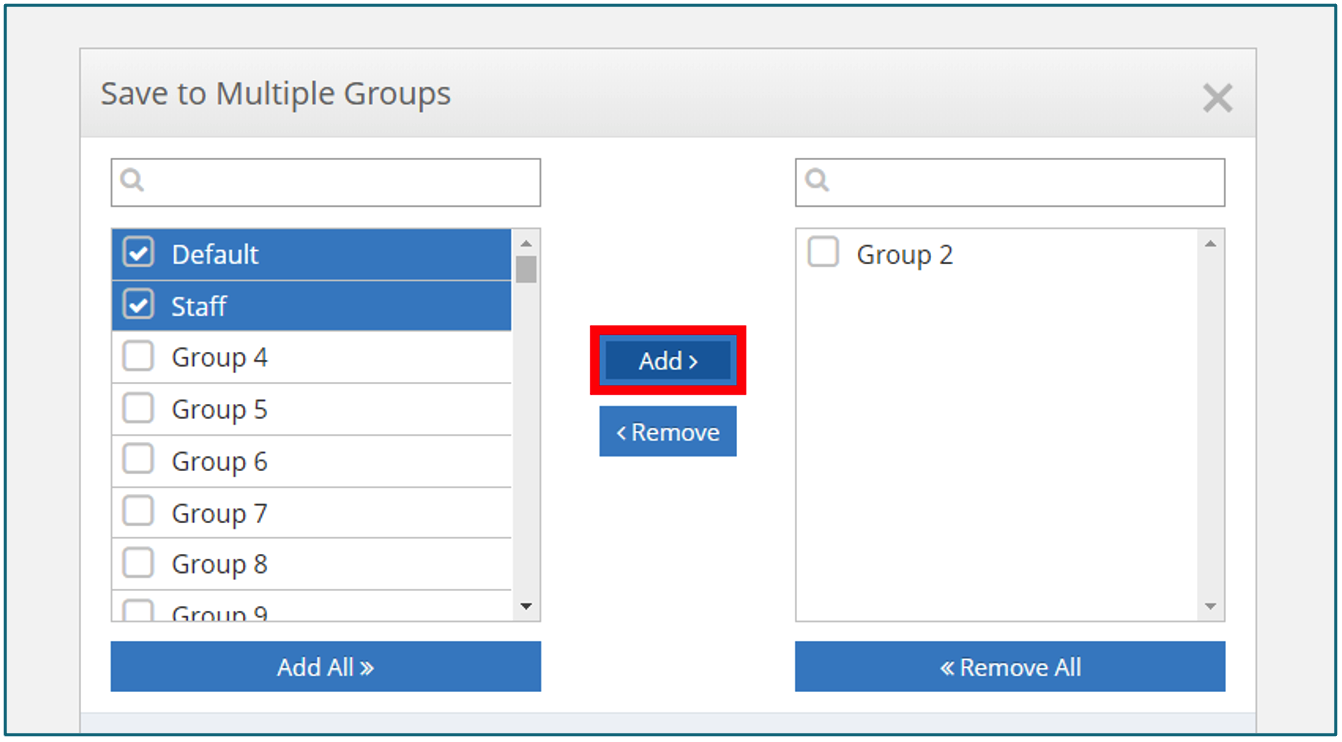

- Klicken Sie aufHinzufügen, um die ausgewählten Sicherheitsgruppen zur Gruppe “Konfigurieren” hinzuzufügen.

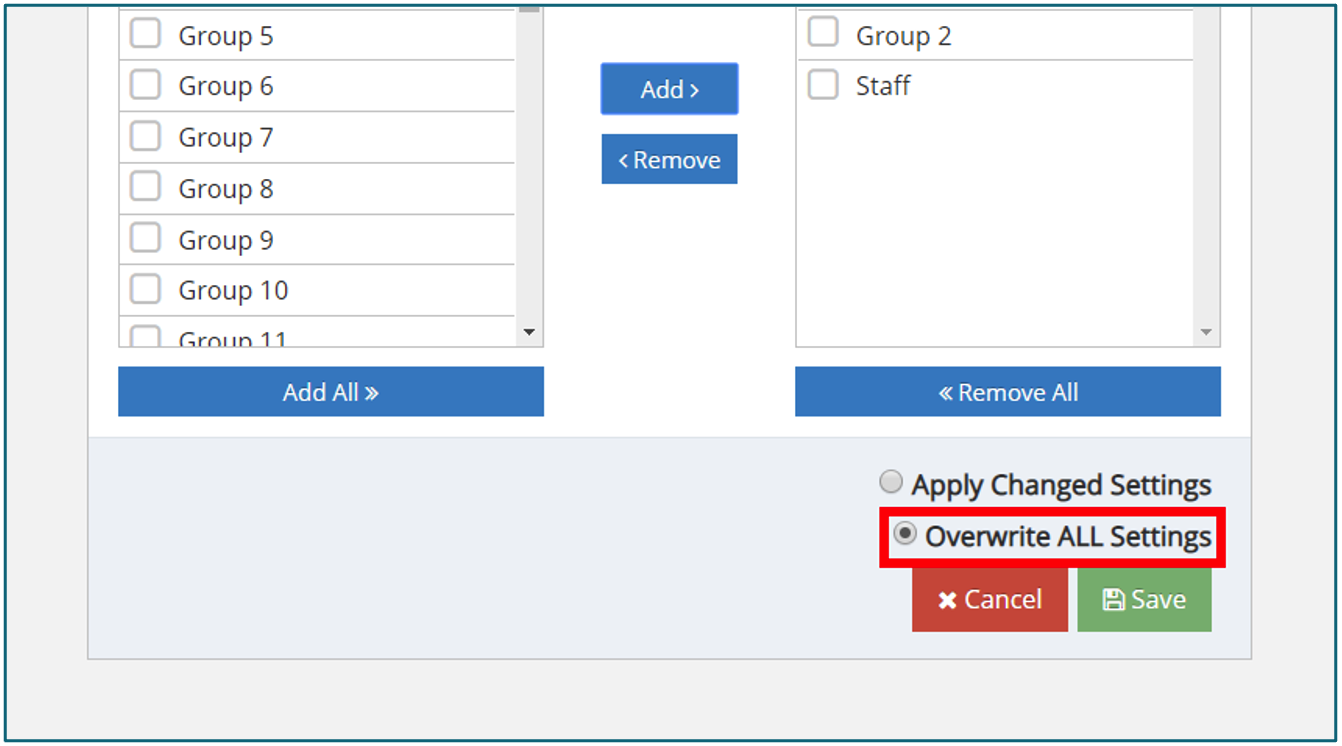

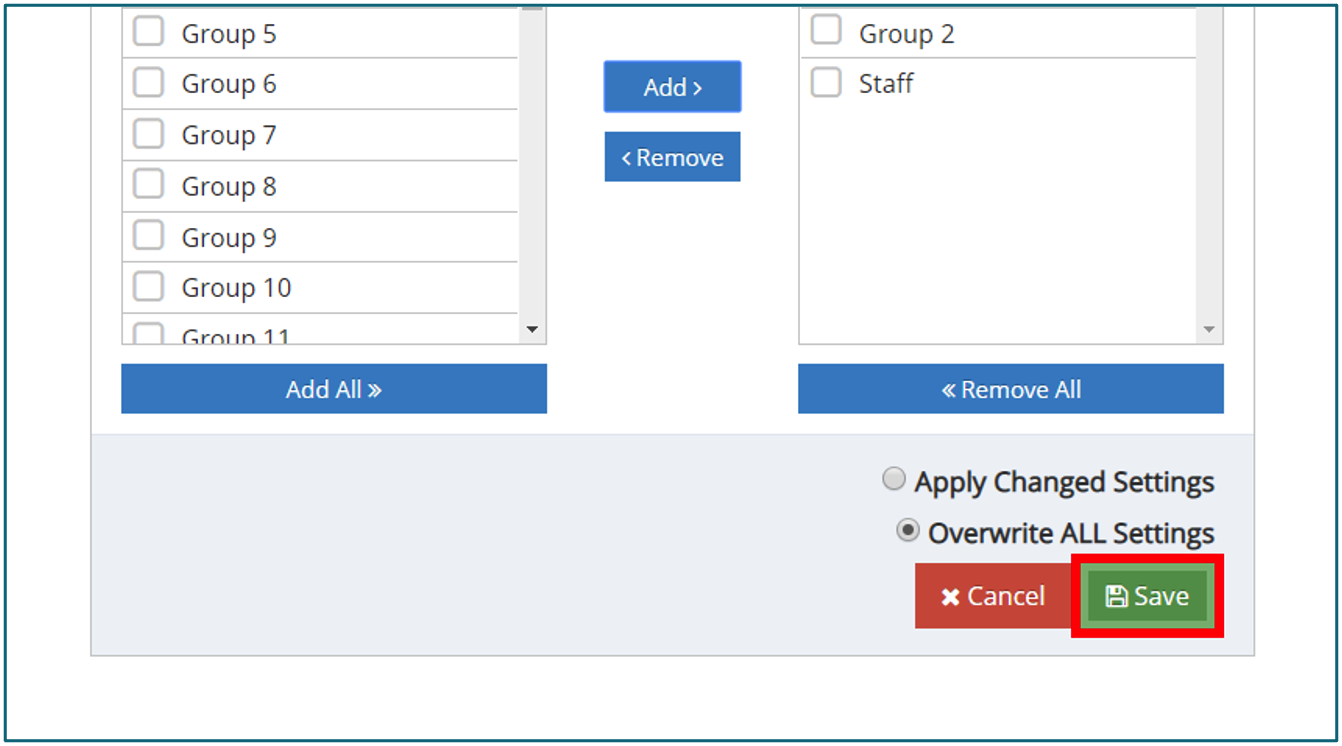

Groups können entweder neu konfiguriert werden, um nur aktuell angewendete Konfigurationsänderungen zu akzeptieren, oder alle Konfigurationseinstellungen für die aktuelle Richtlinie akzeptieren und überschreiben.

Groups können entweder neu konfiguriert werden, um nur aktuell angewendete Konfigurationsänderungen zu akzeptieren, oder alle Konfigurationseinstellungen für die aktuelle Richtlinie akzeptieren und überschreiben. - Die Standardauswahl istGeänderte Einstellungen anwenden, die nur die von Ihnen konfigurierten Änderungen übernehmen. Wählen Sie diese Option aus, um alle konfigurierten Einstellungen für die angegebenen Sicherheitsgruppen zu überschreiben.

- Einzelne Gruppen können durch Klicken aufEntfernenoderEntfernen aller für die Konfiguration ausgewählten Gruppenentfernt werden, indem Sie aufAlle entfernenklicken. Klicken Sie aufSpeichern, um zu bestätigen, dass die Konfiguration auf alle festgelegten Sicherheitsgruppen angewendet wird.

Webkategorien

Domains werden mit Webkategorien basierend auf ihrem Inhalt gekennzeichnet. Die Kategorien der besuchten Websites werden in Reporting & Analytics erfasst.

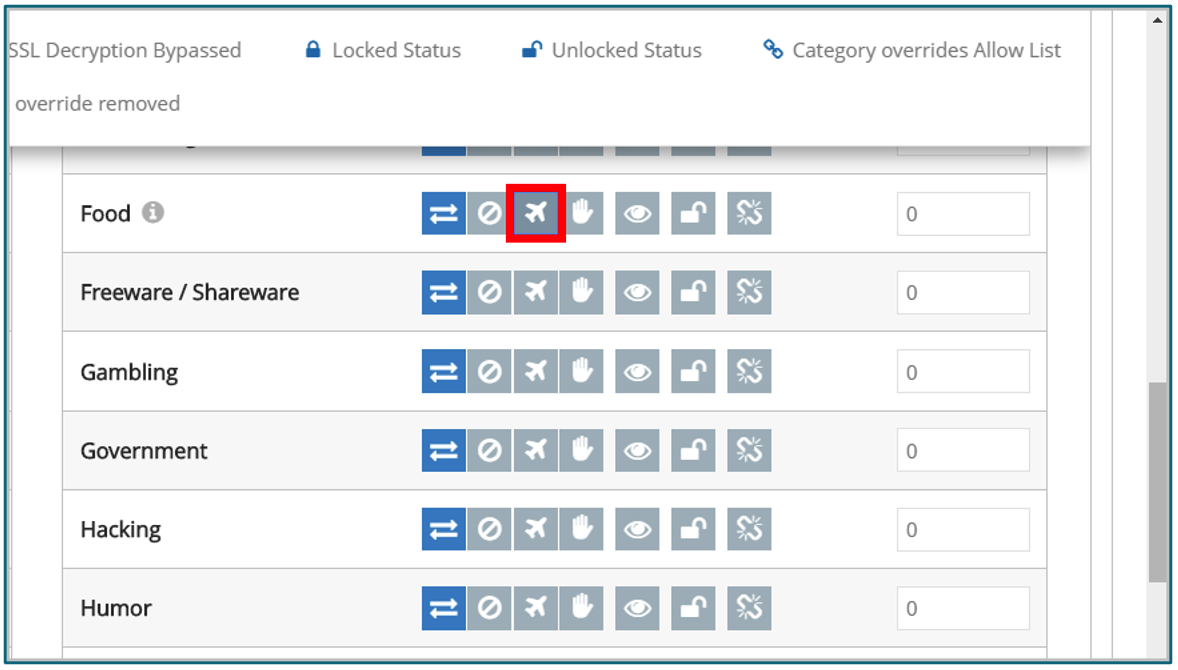

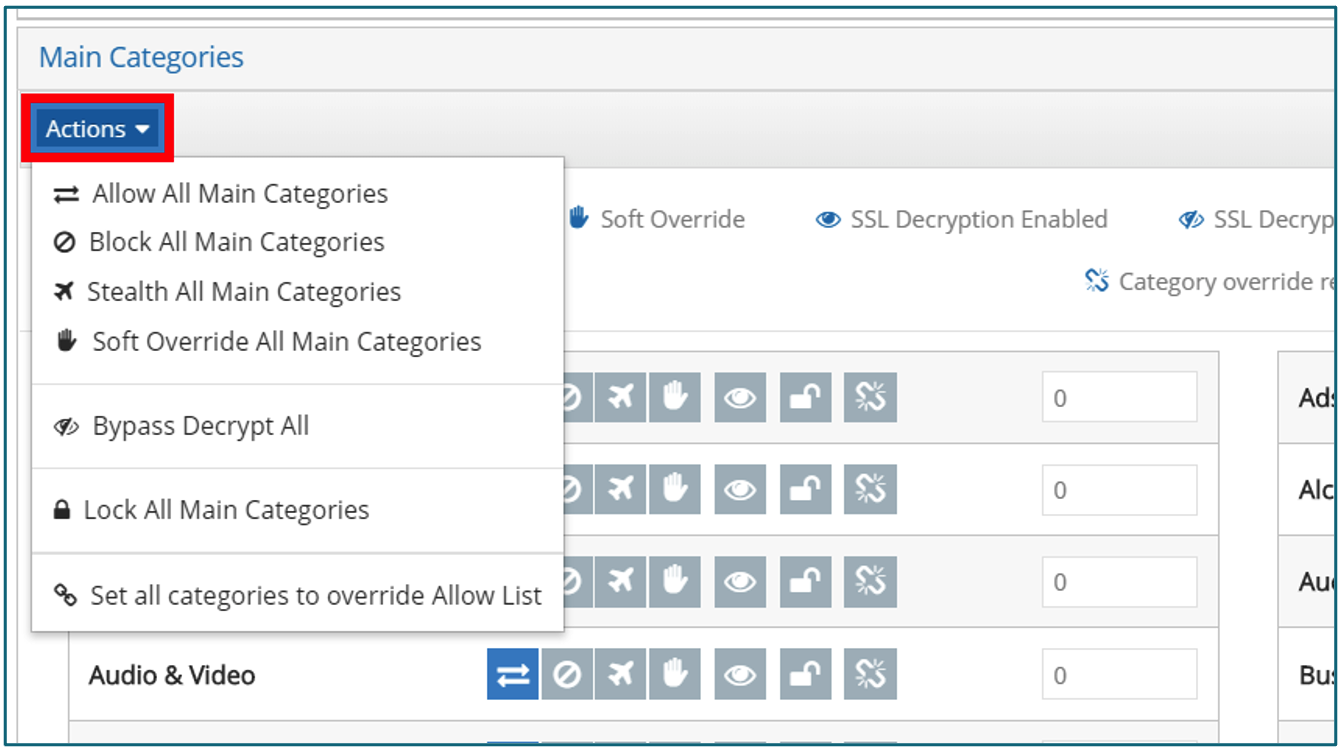

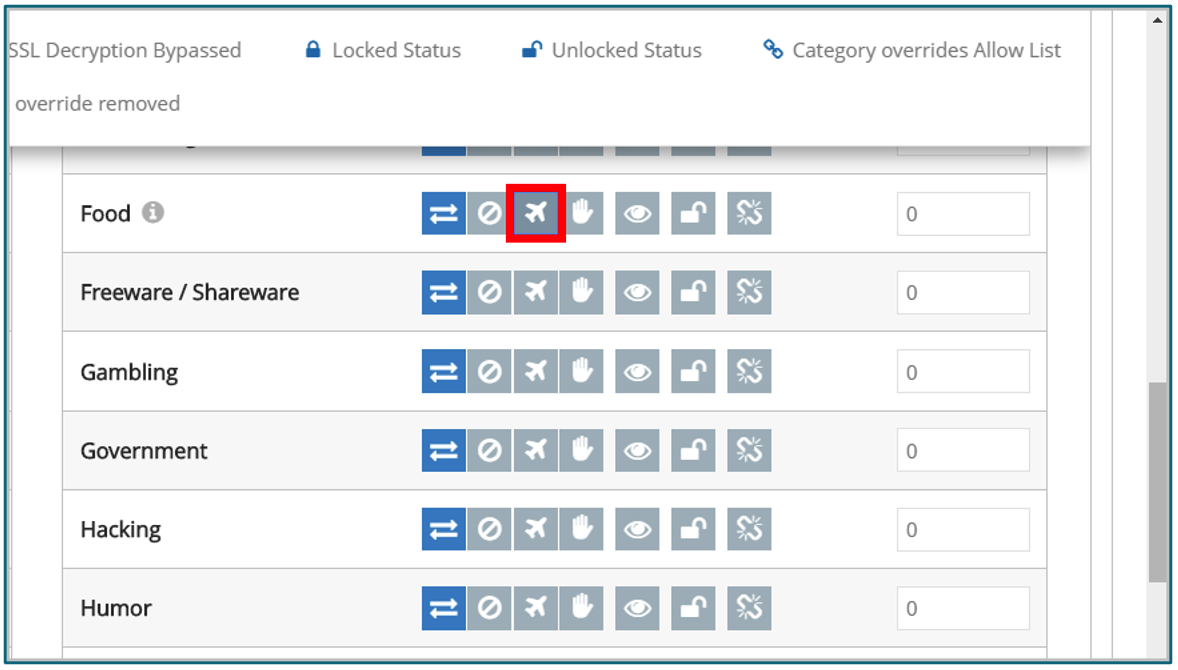

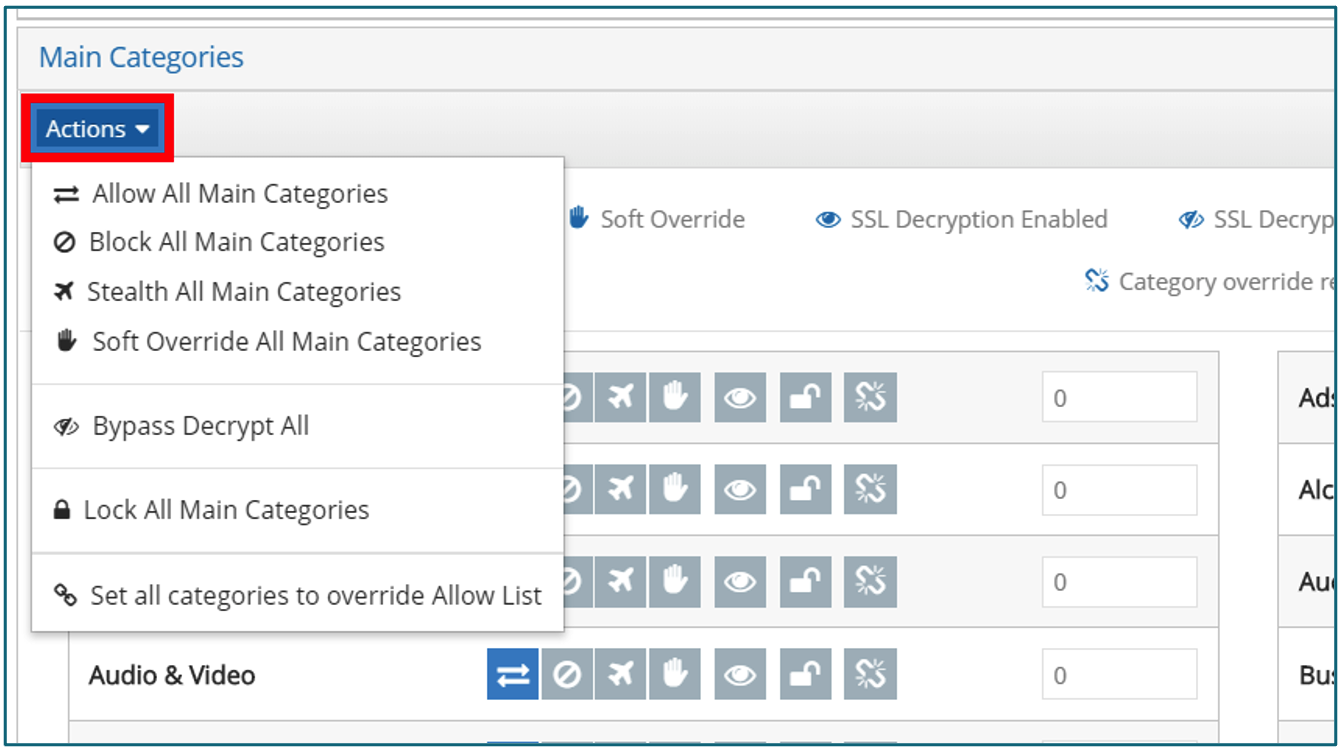

Kategorie Aktionen

Sie können Aktionen mit Webkategorien verknüpfen. Auf diese Weise können Sie Sicherheitsrichtlinien schnell bereitstellen und gleichzeitig die Notwendigkeit minimieren, einzelne URLs zuzulassen oder zu blockieren. Zu den möglichen Aktionen gehören Zulassen, Blockieren, Stealth, Soft Override oder SSL-Entschlüsselung aktiviert.

Jede Kategorie kann Aktionen haben, die unabhängig von den anderen Kategorien angewendet werden.

Aktion Beschreibung Zulassen Ermöglicht Benutzern den Zugriff auf Websites dieser Kategorie. Zulassen ist der Standardstatus für alle Kategorien. Blockieren Sperrt den Zugriff auf Websites einer bestimmten Kategorie. Stealth Markiert den Datenverkehr auf diese Kategorie als Verstöße in den Protokollen, ermöglicht aber weiterhin den Zugriff auf die Website. Soft-Override Stellt dem Benutzer eine Blockseite dar, enthält jedoch eine Option, den Block vorübergehend zu Bypass. Dadurch können Benutzer auf blockierte Inhalte zugreifen, ohne dass ein sofortiger Eingriff des Administrators erforderlich ist. Soft Overrides dauern bis zum nächsten Tag um 2:00 Uhr in der für das Gateway konfigurierten Zeitzone. Jede Blockseite mit einer Soft Override wird in Reporting & Analytics als “Soft-Blocked” angezeigt. Nachdem ein Benutzer eine Soft Override angefordert hat, wird jeder Datenverkehr zu dieser URL als “erlaubt” angezeigt, bis die Überschreibung abgelaufen ist. SSL-Entschlüsselung Deaktivieren Sie diese Option, um die SSL-Entschlüsselung für eine bestimmte Kategorie zu löschen. Dies gewährleistet die Einhaltung des Datenschutzes und Bedenken in Bezug auf bestimmte Kategorien wie Finanzen oder Gesundheit. Der Prioritätswert für diese Kategorie gilt NICHT für diese Einstellung. Wenn eine Website mehreren Kategorien angehört und auf einer dieser Kategorien die Option “SSL Decryption Disabled” steht, wird diese Website nicht entschlüsselt. Sperren Wenn eine Kategorie vom primären Administrator entweder in den Status Zugelassen oder Blockiert gesperrt ist, können sich delegierte Administratoren nicht bei der Web-Gateway-Verwaltungsoberfläche anmelden und den Status dieser Kategorie ändern. Kategorie Override Wenn Sie eine Kategorieüberschreibung aktivieren, kann sich ein delegierter Administrator nicht bei der Verwaltungsschnittstelle des Web-Gateways anmelden und der Positivliste eine URL hinzufügen, die der Regel für diese Kategorie widersprechen würde. Beispielsweise ist die Kategorie “Kunst” blockiert und auf “Overrides” festgelegt, sodass delegierte Administratoren art.com nicht zur Positivliste für diese Gruppe hinzufügen können. - Klicken Sie auf jedes Symbol, um die Aktion für die jeweilige Web-Kategorie umzuschalten.

- Aktionen, die Sie in der Regel auf alle Webkategorien anwenden möchten, können über das Dropdownmenü Aktionen implementiert werden.

HINWEIS:Seien Sie vorsichtig mit der Kategorie “Nicht bewertet”, da sie mit vielen Websites übereinstimmt, die nicht kategorisiert sind

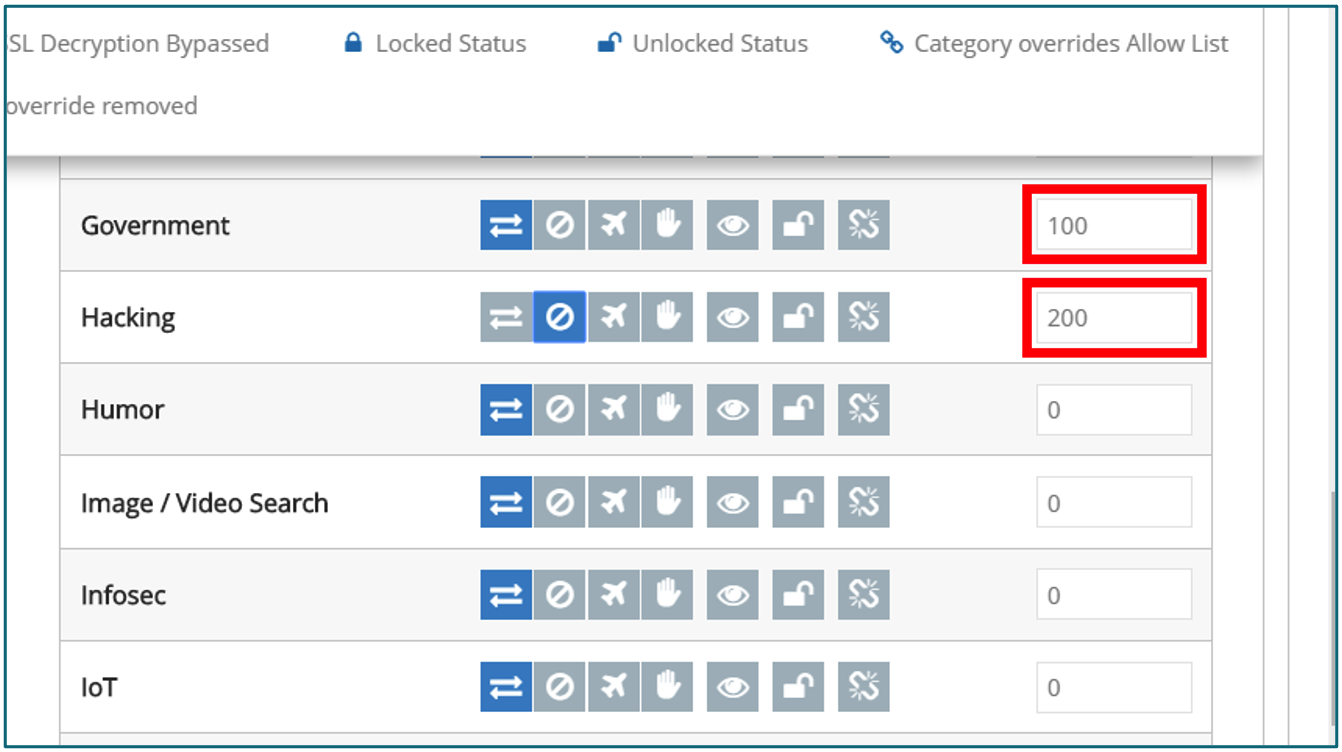

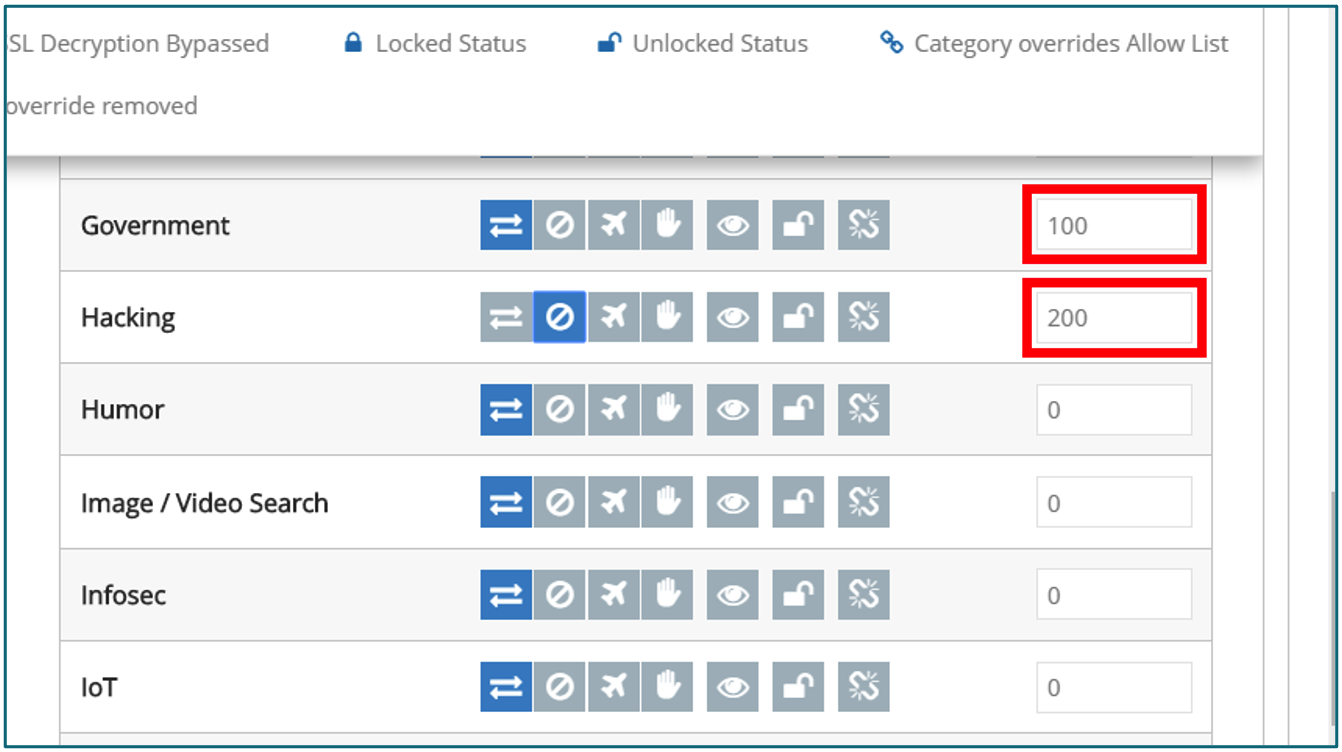

Prioritäten der Kategorie

Wenn eine Domäne mehreren Kategorien zugeordnet ist, wird die Aktion durch den Vergleich der Prioritätswerte für die Kategorien bestimmt. Kategorien mit einem höheren Prioritätswert haben Vorrang.

Beispiel:

- Eine Domain wird sowohl als Regierung als auch als Hacking kategorisiert. In der Konfiguration der Webkategorien ist die Regierung mit einem Gewicht von 100 erlaubt, während das Hacken mit einem Gewicht von 200 blockiert ist.

- Diese Domäne wird gesperrt, wenn sie von einem Benutzer besucht wird, da die Blockaktion der Hacking-Webkategorie einen höheren Prioritätswert besitzt.

- Klicken Sie auf das Prioritätswertfeld und geben Sie einen numerischen Wert ein, um die Prioritätsstufe einer Kategorie neu zu konfigurieren. Der Prioritätswert hat einen konfigurierbaren Bereich von 0-65535.

Zusätzliche Einstellungen

Einstellungen, die für Webkategorien relevant sind, werden unterZusätzliche Einstellungenmit Umschalter konfiguriert. Das Konfigurieren eines Umschalts aufJaaktiviert die Einstellung beim Konfigurieren einesUmschalts auf Neindeaktiviert die Einstellung. Eine vollständige Reihe von Beschreibungen für alle verfügbaren Webkategorieeinstellungen finden Sie in der folgenden Tabelle:

| Feature | Beschreibung |

|---|---|

| Logging aktivieren | Aktivieren und deaktivieren Sie die Protokollierung von Verstößen für den aktuellen Satz blockierter Website-Kategorien. Protokollberichte können auf der Seite CSIA-Berichte eingesehen werden. Die Berichtsinformationen umfassen das Datum, die Uhrzeit, den Benutzer, die Website-Adresse und die Kategorie des Verstoßes. |

| Stealth-Modus aktivieren | Sie können damit die Internetaktivitäten heimlich überwachen, ohne den Zugriff auf verbotene Websites zu blockieren. Wenn sowohl der Protokollierungs- als auch der Stealth-Modus aktiviert sind, können Sie die Internetsurfaktivitäten überwachen, indem Sie die Protokollberichte auf der Seite CSIA-Berichte anzeigen und gleichzeitig von Internetbenutzern im Netzwerk unbemerkt bleiben. Hinweis: Websites und Online-Anwendungen werden nicht blockiert, wenn die Aktion für die Webkategorie auf Stealth-Modus konfiguriert ist. |

| Aktivieren von HTTP-Scannen an nicht standardmäßigen | Wenn diese Funktion aktiviert ist, sucht CSIA nach HTTP-Webanfragen an nicht standardmäßigen Ports. |

| Legacy-HTTP-1.0-Anfragen zulassen | Wenn diese Funktion aktiviert ist, lässt CSIA HTTP 1.0-Anfragen zu, bei denen der “HOST” -Header fehlt. Die Deaktivierung dieser Funktion bietet ein höheres Maß an Sicherheit und erschwert die Umgehung der Sicherheit. Wenn diese Funktion aktiviert ist, bietet sie möglicherweise mehr Kompatibilität mit älterer nicht HTTP 1.1-konformer Software. |

| Identitätsdiebstahl aktivieren/Blockieren von IP | Schützt vor potenziellen Identitätsdiebstahlversuchen, indem Sie benachrichtigt werden, wenn jemand versucht, Ihre persönlichen Daten über Internet Phishing zu stehlen. Die Aktivierung dieser Funktion verhindert auch, dass Benutzer mithilfe von IP-Adress-URLs zu Websites navigieren. |

| Blockierte Site-Überschreibung aktivieren | Durch das Aktivieren dieser Funktion wird eine Soft-Override-Aktion aktiviert, die es Benutzern ermöglicht, zu der Site zu wechseln, die zu einer blockierten Kategorie gehört. Wenn diese Einstellung aktiv ist, wird der Benutzer gewarnt, dass eine Seite blockiert ist, aber eine Schaltfläche bietet, um trotzdem fortzufahren. |

| Auto kategorisieren nicht kategorisierte Sites | Wenn dieser Schalter auf Ja umgestellt wird, werden alle Websites, die nicht kategorisiert sind, automatisch zur Kategorisierung übermittelt. Hinweis: Wenn dieser Schalter auf Ja festgelegt ist, wird nicht kategorisierten Websites eine Webkategorie mit “Informationen” oder einer anderen solchen Bezeichnung zugewiesen. Dies gilt nur, wenn die Kategorie entsprechend kategorisiert wird. Wenn dieser Schalter auf Nein gesetzt ist, werden uncategorized automatisch als “Nicht bewertet” bezeichnet, was als eigene Web-Kategorie gesteuert wird. |

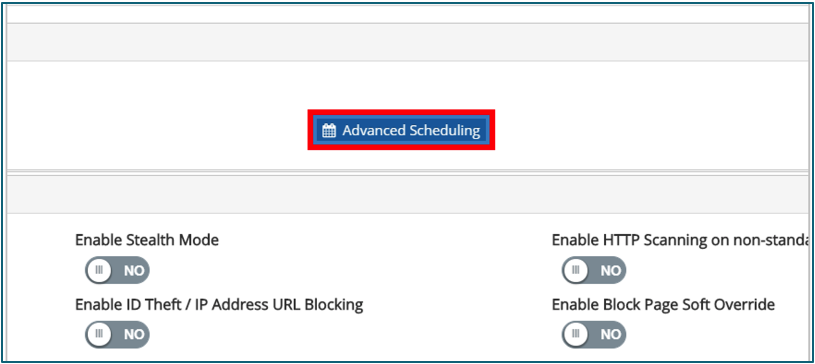

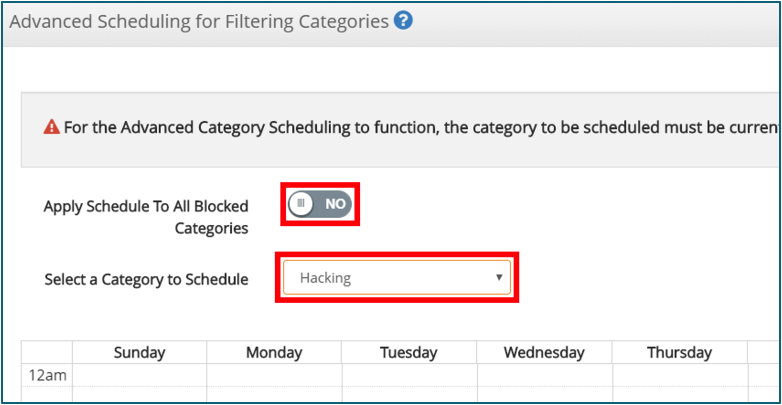

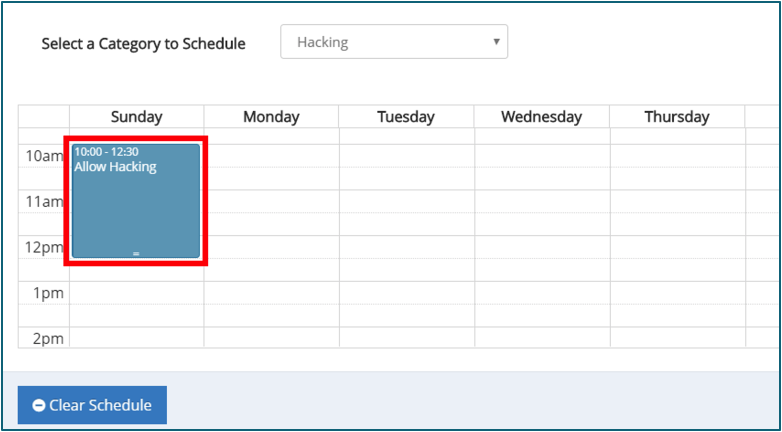

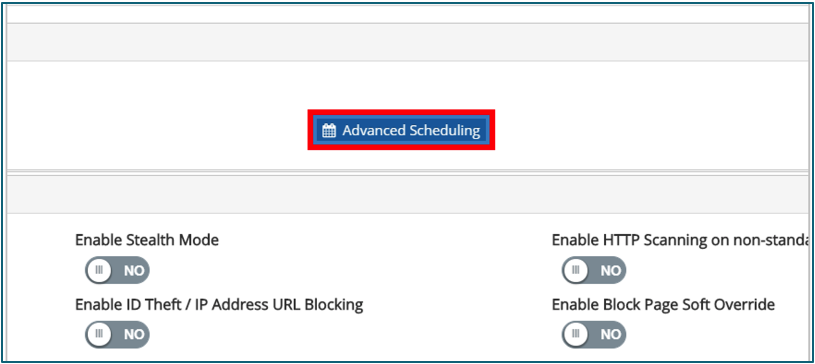

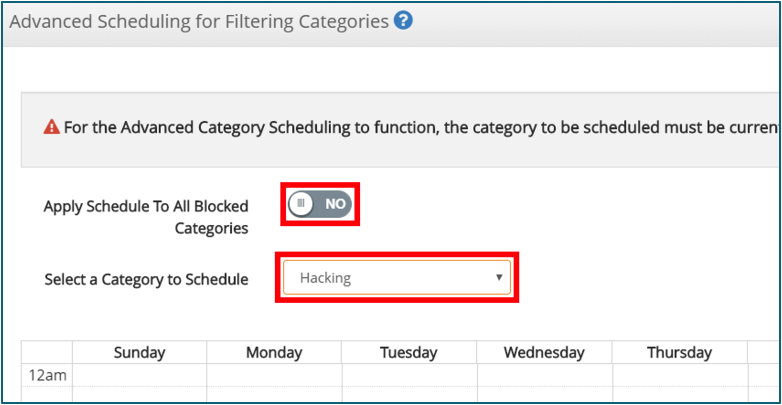

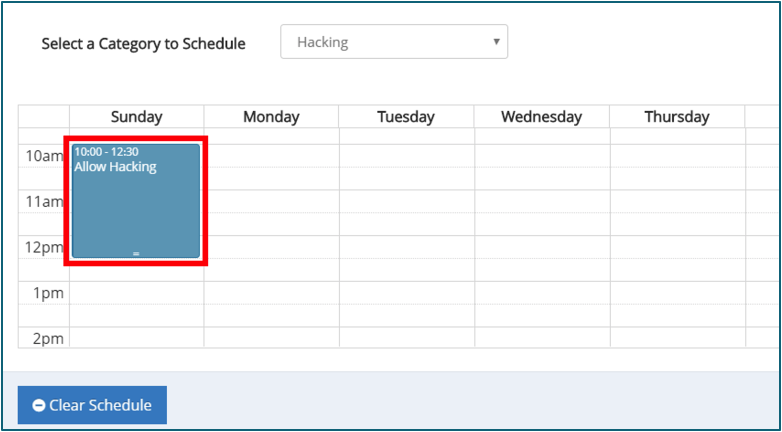

Kategorie Scheduling

Blockereignisse können auch nach einem erweiterten Wochenplan konfiguriert werden, um den Zugriff zu bestimmten Zeiten zu ermöglichen.

- Legen Sie “Kategorieplanung” so fest, dass Sieausgewählte Kategorien mit einem erweiterten Zeitplan zulassen, um die Planungsfunktion zu aktivieren. Klicken Sie aufErweiterte Planung, um mit der Planung blockierter Kategorien zu beginnen.

- Der aktuelle erweiterte Zeitplan kann entweder so konfiguriert werden, dass er für alle blockierten Kategorien oder nur für eine bestimmte blockierte Kategorie gilt.

- Jeder Tag während der Woche kann bestimmte Zeiträume delegiert werden, in denen die Kategorie erlaubt ist. Diese besonderen Zeiträume sind durch ein blaues Rechteck gekennzeichnet.

- Nachdem Sie den Zeitplan für eine bestimmte Kategorie abgeschlossen haben, können Sie erneut auf das Dropdownmenü für Kategorien klicken und eine neue zu konfigurierende Kategorie auswählen.

- Klicken Sie aufSpeichern, um alle Plankonfigurationen zu bestätigen.

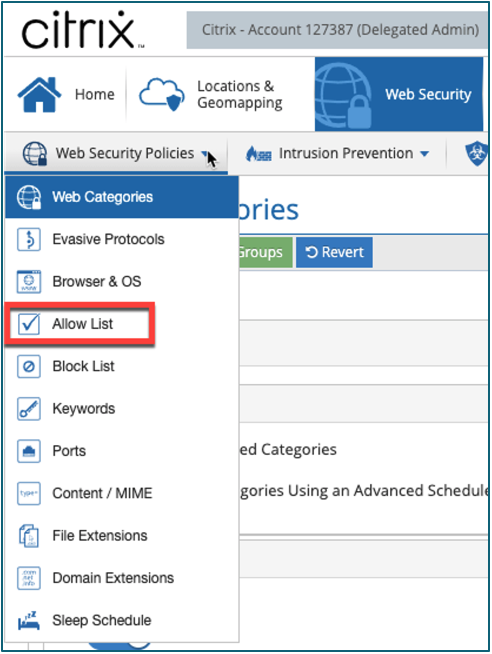

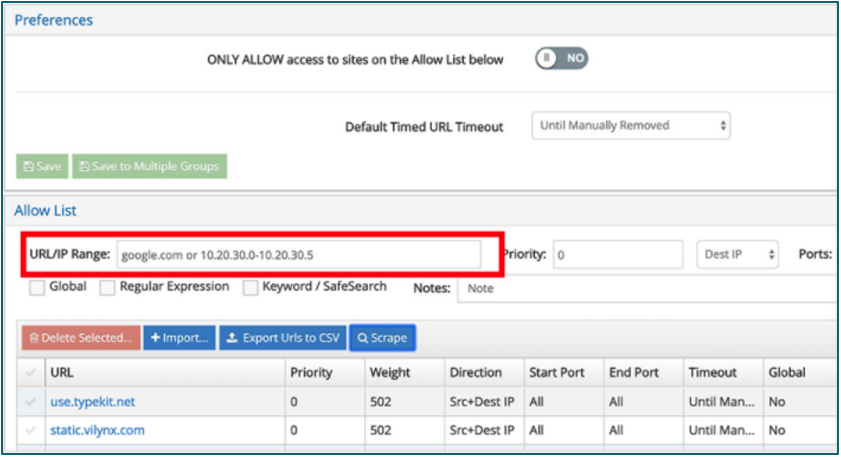

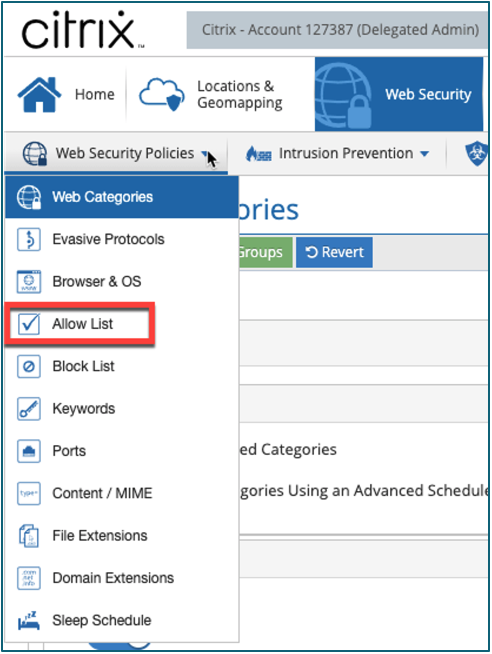

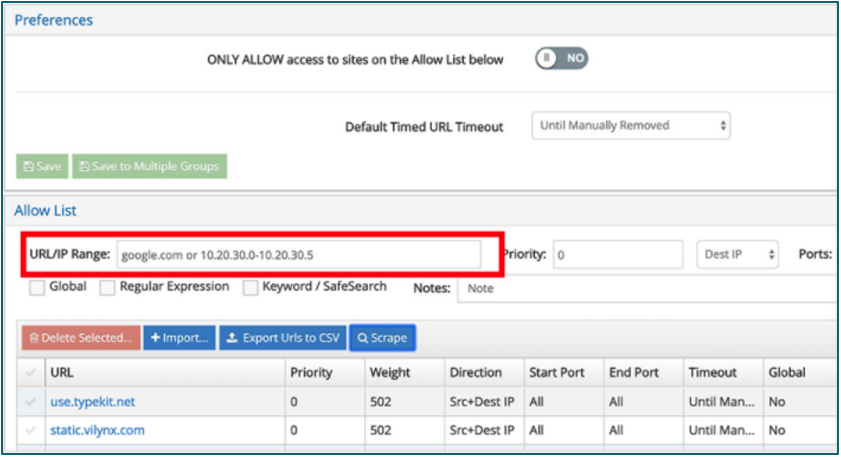

Liste zulassen

死Positivlisten bieten selektiv Zugriff风景明信片bestimmte Website oder Netzwerkressource. Mit dieser Funktion können Sie Sicherheitsrichtlinien überschreiben und bestimmten Benutzern den Zugriff auf eine Website ermöglichen. Insbesondere können Sie dies verwenden, um einer anderweitig blockierten Domain Zugriff auf bestimmte URLs zu gewähren. Dies wird manchmal als “Stanzen eines Lochs” bezeichnet.

Hinzufügen einer URL zu einer Positivliste

- Navigieren Sie zuWeb-Sicherheitsrichtlinien.

- Klicken Sie im Dropdownmenü aufListe zulassen.

- Klicken Sie oberhalb des Listenbereichs aufURL/IP-Bereich.

- Geben Sie eineDomain, Subdomain, URL, IP-Adresse oder IP-Bereichein. Dies ist das einzige erforderliche Feld, aber es können viele andere Kriterien angegeben werden.

- Klicken Sie auf der rechten Seite der Liste auf+Hinzufügen. Der Eintrag wird jetzt zur Liste hinzugefügt.

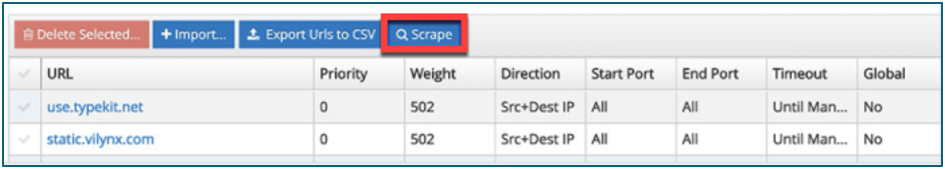

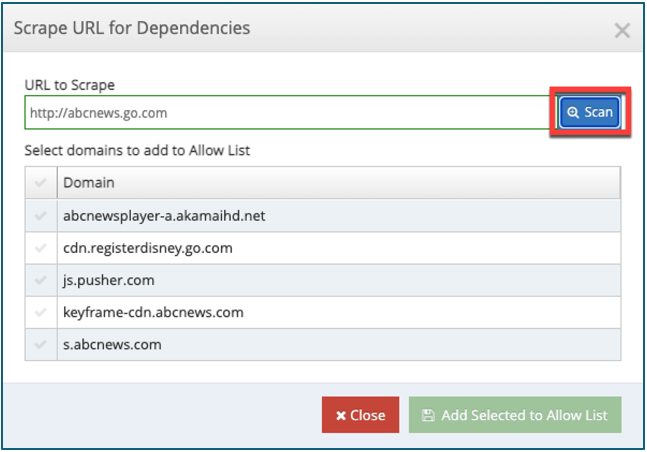

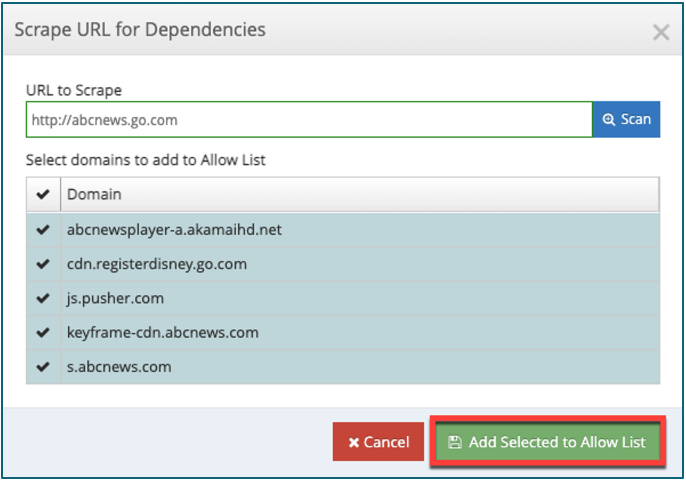

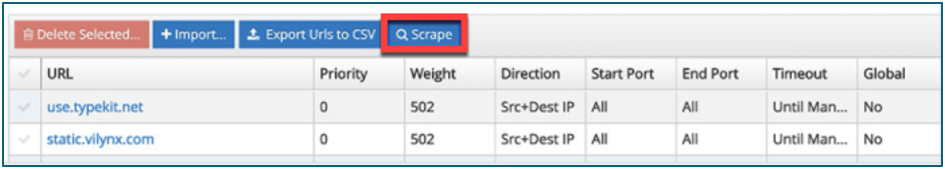

Scrape-Werkzeug

Der AbschnittPositivlisteenthält das praktische Scrape-Tool. Verwenden Sie diese Option, um schnell alle Domains zu identifizieren, die eine Website verwendet. Im modernen Web verwenden viele Websites Ressourcen aus anderen Domains, die nicht sofort ersichtlich sind. Mit dem Scrape-Tool können diese einfach aufgedeckt und einer Positivliste hinzugefügt werden.

Eine weitere Verwendung für das Scrape Tool besteht darin, selektiv nur Teile einer Website zuzulassen, ohne unerwünschte Inhalte wie Anzeigenserver zuzulassen.

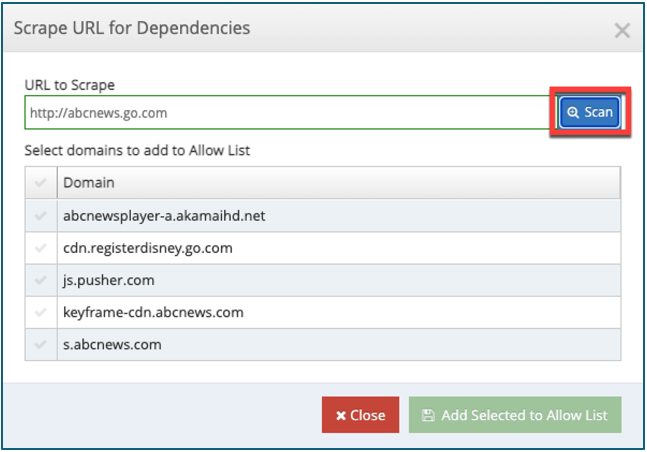

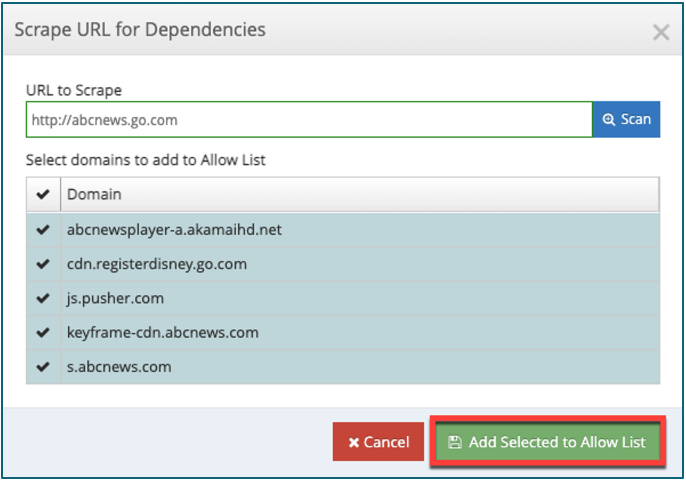

- Klicken Sie oberhalb des Listenbereichs aufScrape.

- Geben Sie die URL für Scrape ein und klicken Sie aufScannen.

- 民意调查来自您域,死der Positivliste hinzugefügt werden sollen, und klicken Sie auf “Ausgewählte zur Positivliste hinzufügen”.

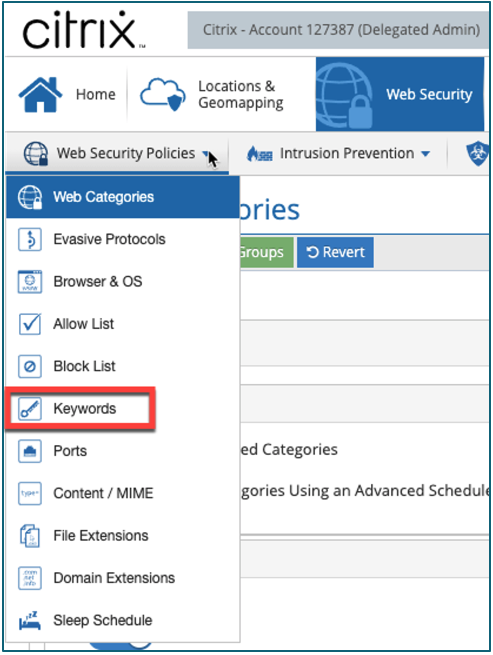

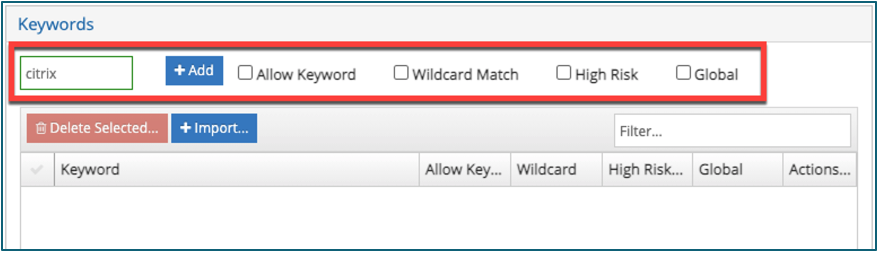

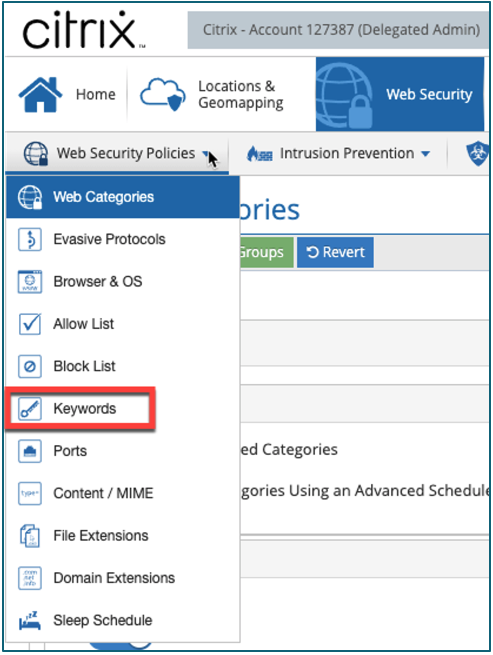

Sperrlisten/Positivlisten für Schlüsselwörter

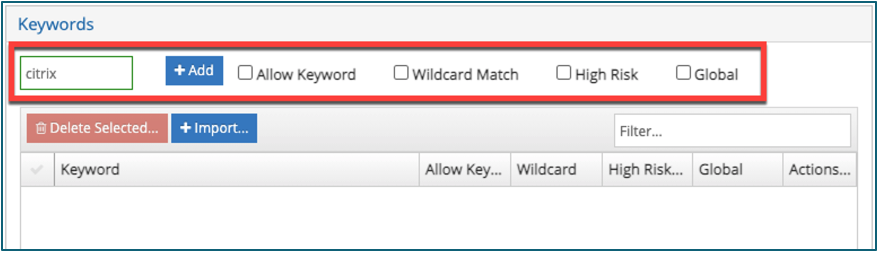

Die Keyword-Filterung wird verwendet, um URLs auf bestimmte Wörter zu überprüfen. Wenn ein Schlüsselwort identifiziert wird, kann der Inhalt erlaubt oder blockiert werden.

Hinzufügen einer URL zu einer Sperrliste/Positivliste

- Navigieren Sie zuWeb-Sicherheitsrichtlinien.

- Klicken Sie im Dropdownmenü aufKeywords.

- Geben Sie dasKeyword, das Sie blockieren möchten, in das FeldKeywordein und geben Sie die Bezeichnungen an, die für dieses Keyword gelten. Klicken Sie aufHinzufügen.

| Option | Beschreibung |

|---|---|

| Schlüsselwort zulassen | Wenn Sie diese Option aktivieren, wird das Wort aktiviert, wenn es sich in der URL innerhalb eines Schlüsselwortparameters befindet. |

| Hohes Risiko | Wenn nach Wörtern gesucht wird, die als “hohes Risiko” bezeichnet werden, wird eine E-Mail-Benachrichtigung an den Administrator der Gruppe gesendet. |

| Platzhalter-Match | Wenn diese Option aktiviert ist, werden Schlüsselwörter gefiltert, selbst wenn sie nur Teilzeichenfolgen eines größeren Wortes sind. Beispielsweise blockiert eine Platzhalterübereinstimmung für das Schlüsselwort “Basis” Suchvorgänge, die “Basis” oder “Baseball” enthalten. Ohne Platzhalterübereinstimmung blockiert es nur “Base”. |

| Global | Diese Option erstreckt sich bei Auswahl über alle Sicherheitsgruppen. Beim Entfernen eines “globalen” Eintrags wird der Eintrag aus allen Filtergruppen entfernt. |

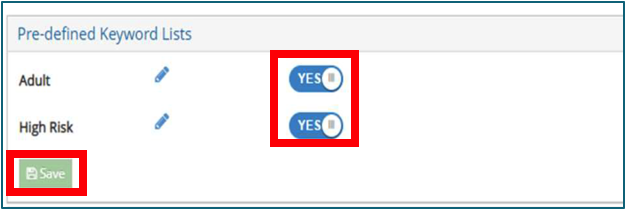

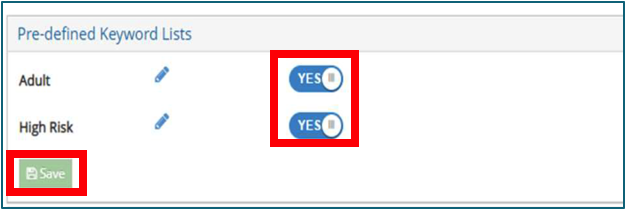

Vordefinierte Keyword-Listen

Sie können die Filterung für vordefinierte Listen von Schlüsselwörtern für Erwachsene und hohes Risiko aktivieren oder manuell weitere Schlüsselwörter hinzufügen.

Die vordefinierten Keyword-Listen enthalten allgemeine Schlüsselwörter für Erwachsene und hohes Risiko. Der Platzhalterabgleich wird auf alle Schlüsselwörter in diesen Listen angewendet. Eine Platzhalterübereinstimmung erkennt die Zeichenfolge des Schlüsselworts an einer beliebigen Stelle in der URL, einschließlich des Hostnamens. Die Liste mit hohem Risiko generiert eine E-Mail an den Empfänger von Warn-E-Mails, wenn ein High-Risk-Schlüsselwort von der Reporting & Analytics-Funktionalität der CSIA-Cloud-Plattform erkannt wird.

- Um eine der Keyword-Listen zu aktivieren, setzen Sie den Schalter Erwachsene oder Hochrisiko aufJa. Klicken Sie aufSpeichern.

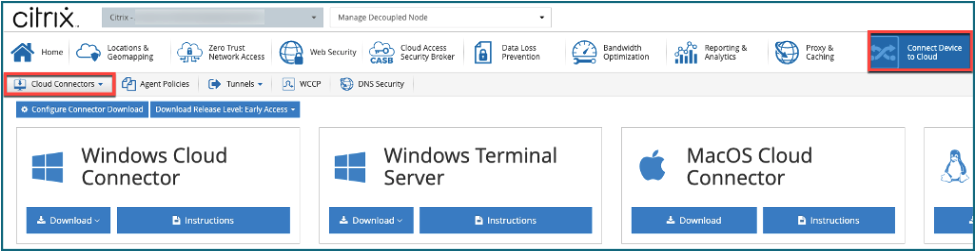

Konfiguration des Citrix Secure Internet Access Agents

In diesem Abschnitt konzentrieren wir uns auf die Konfiguration und die Installation des Citrix Secure Internet Access (CSIA) Agents.

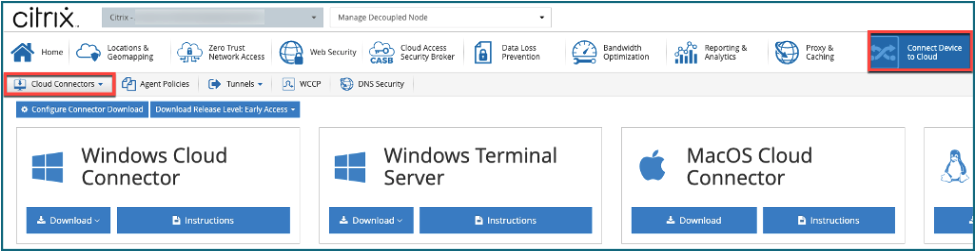

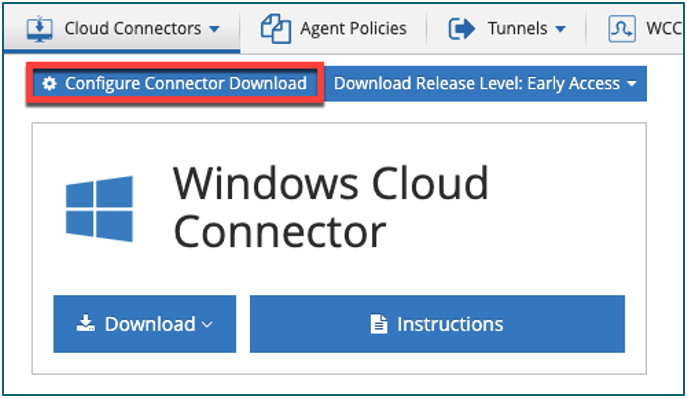

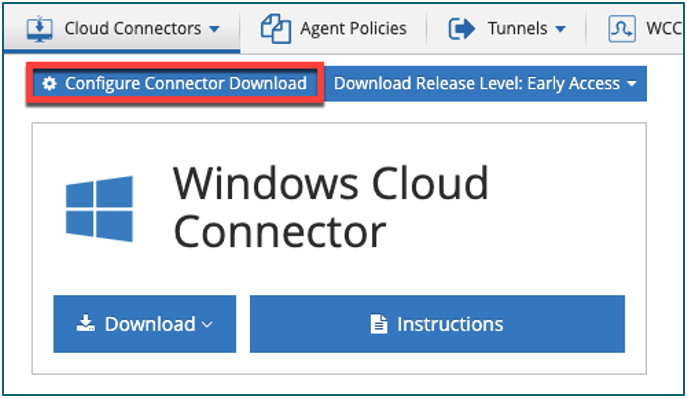

Konfigurieren des CSIA-Agenten-Downloads (Cloud Connector)

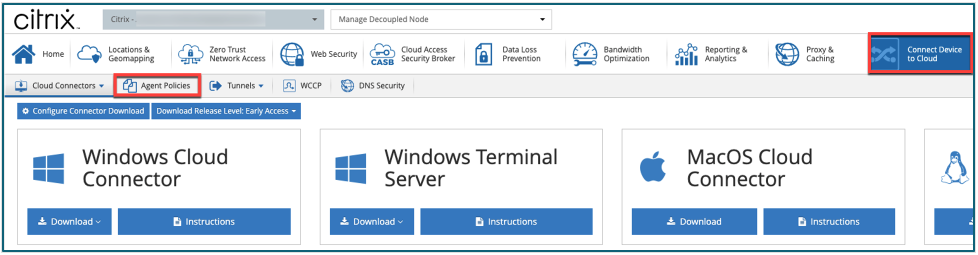

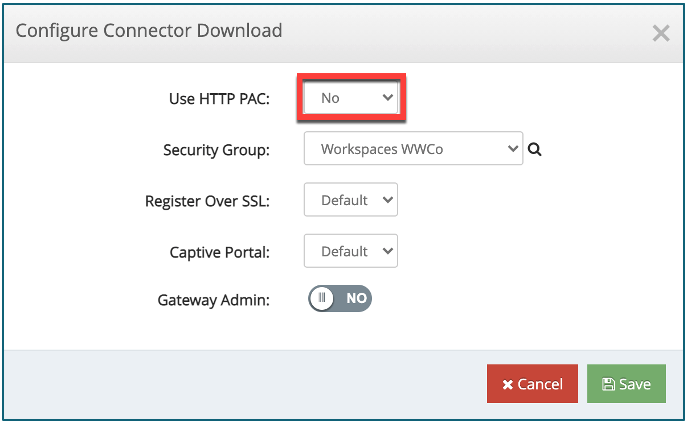

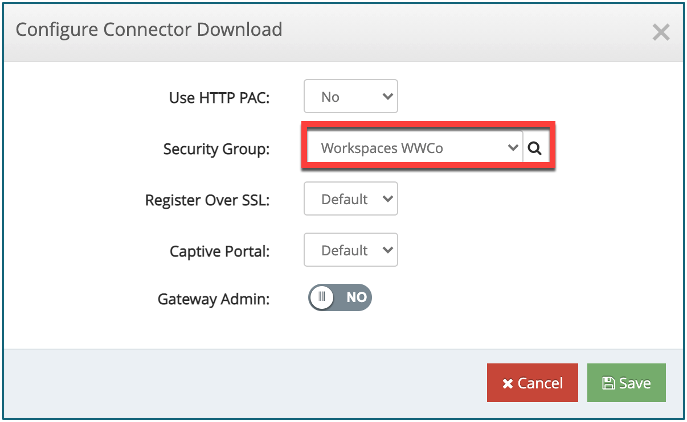

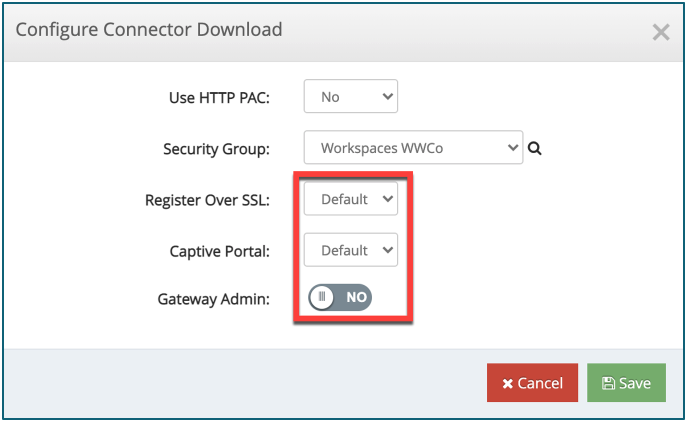

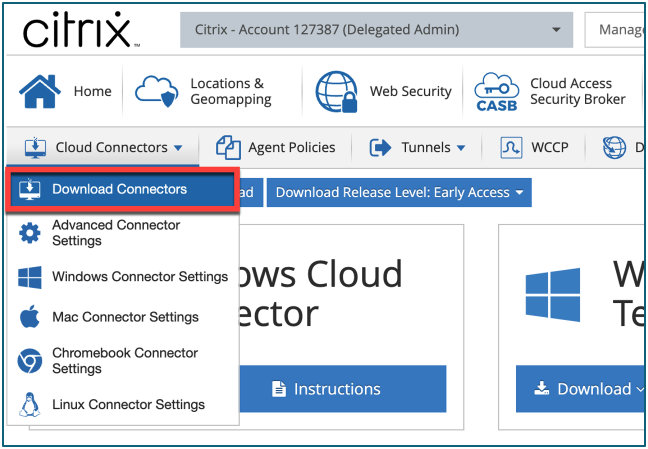

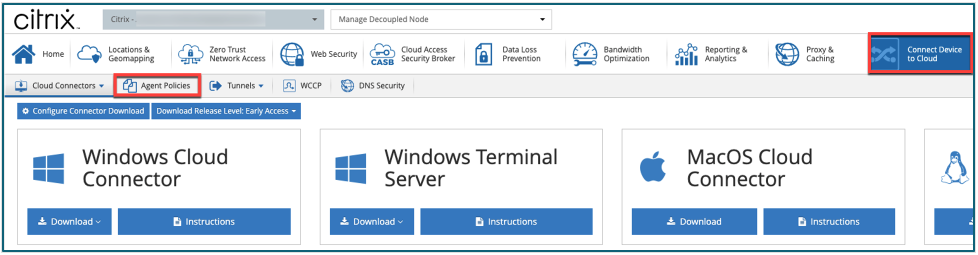

- Gehen Sie von der CSIA-Admin-Konsole zuConnect Device to Cloud > Cloud Connectors.

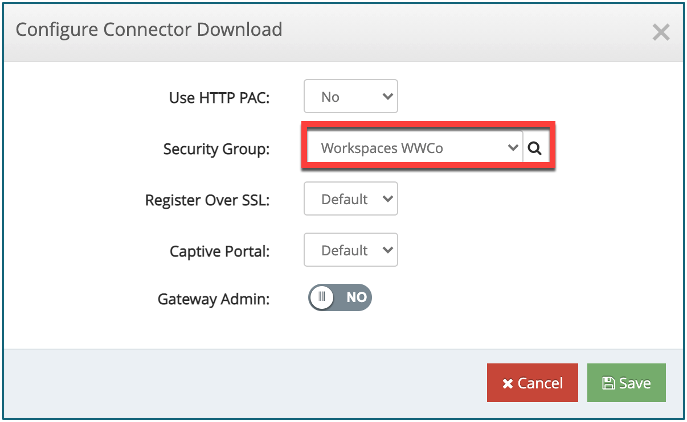

- Klicken Sie aufConnectordownload konfigurieren.

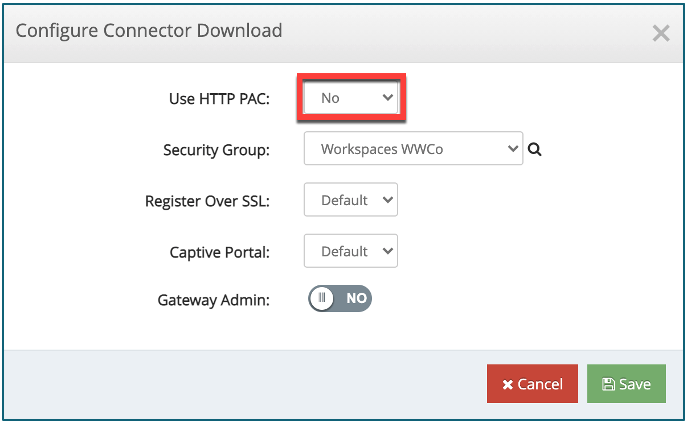

- Klicken Sie auf das DropdownmenüHTTP-PAC verwendenund wählen SieNein.

(Hinweis:Verwenden Sie HTTP PAC auf“Nein”, wenn SieHTTPSfür den PAC-Download verwenden möchten)

- Klicken Sie aufSicherheitsgruppeund wählen Sie die gewünschte Standardsicherheitsgruppe für diesen Download der jeweiligen Installationsdatei aus.

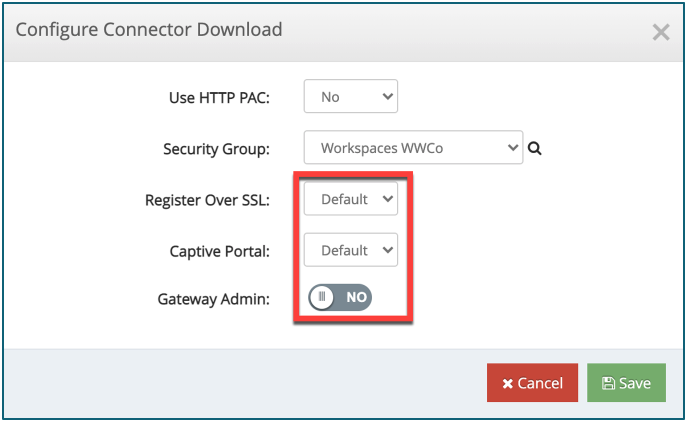

- Behalten Sie für die restlichen Connector-Downloadeinstellungen denStandardund klicken Sie aufSpeichern.

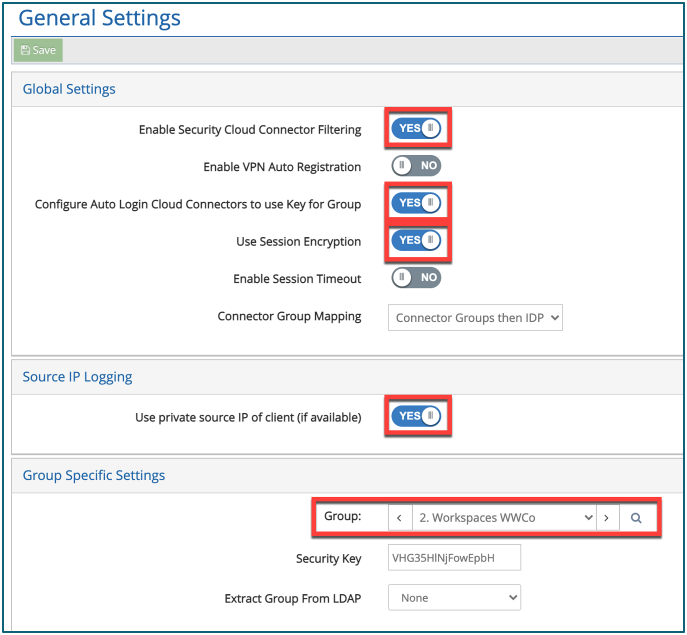

Konfigurieren der erweiterten CSIA-Agent-Konnektoreinstellungen (Cloud Connector)

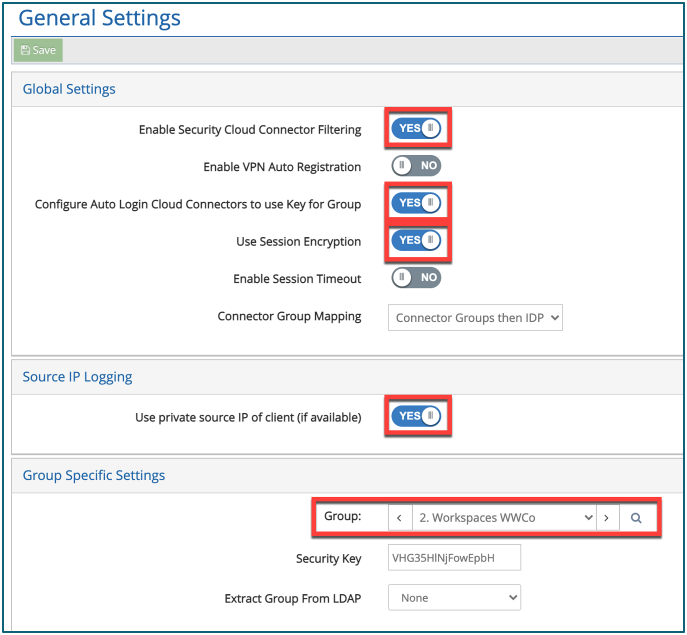

- Gehen Sie von der CSIA-Admin-Konsolezu Gerät mit Cloud verbinden > Cloud Connectors > Erweiterte Connector-Einstellungen.

- Aktivieren Sie unter Globale Einstellungen Folgendes:

⋅Aktivieren Sie die Security Cloud Connector Filtering

⋅Konfigurieren Sie Auto Login Cloud Connectors für die Verwendung von Key for Group

⋅Session Encryption verwenden - Unter Quell-IP-Protokollierung aktivieren -Verwenden Sie die private Quell-IP des Clients (falls verfügbar).

- Stellen Sie unter Gruppenspezifische Einstellungen sicher, dass dierichtige Gruppeausgewählt ist, und klicken Sie aufSpeichern.

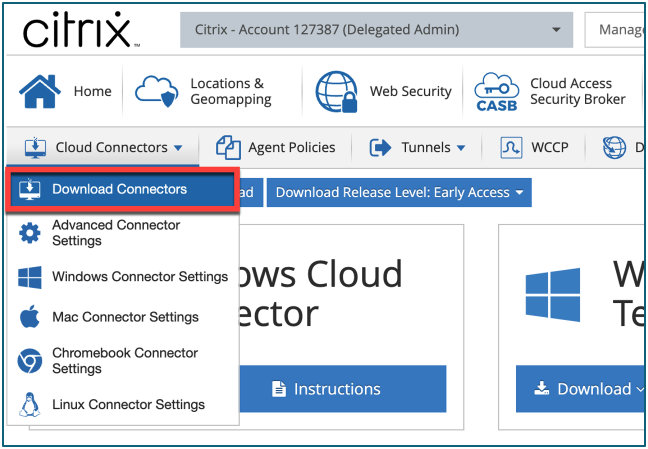

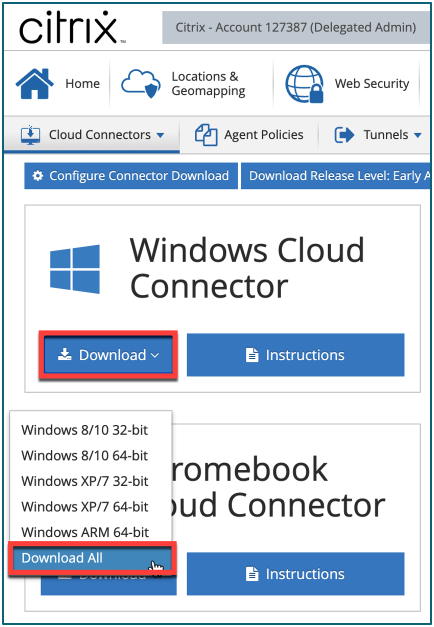

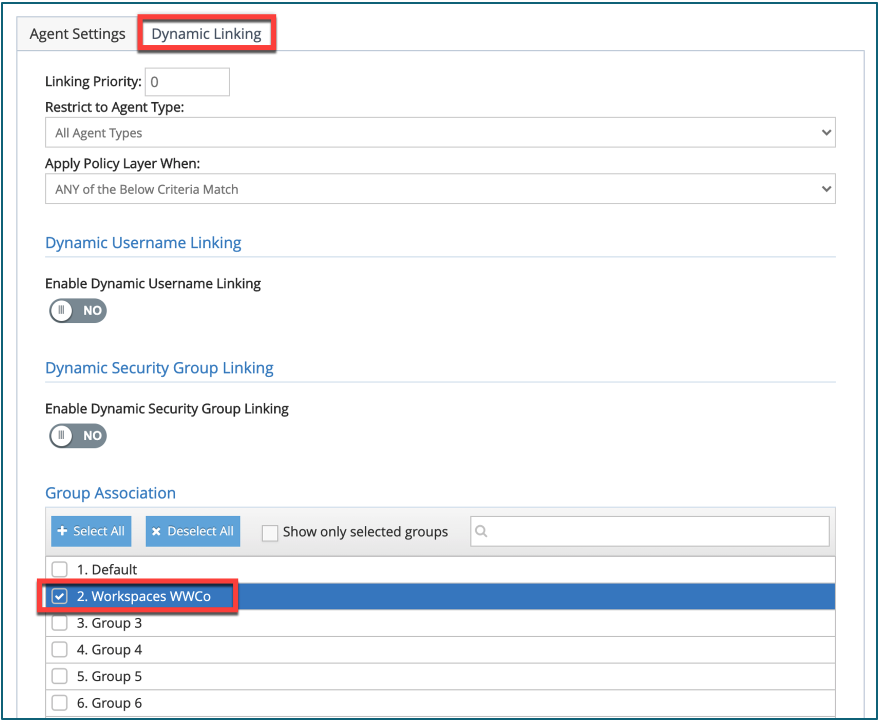

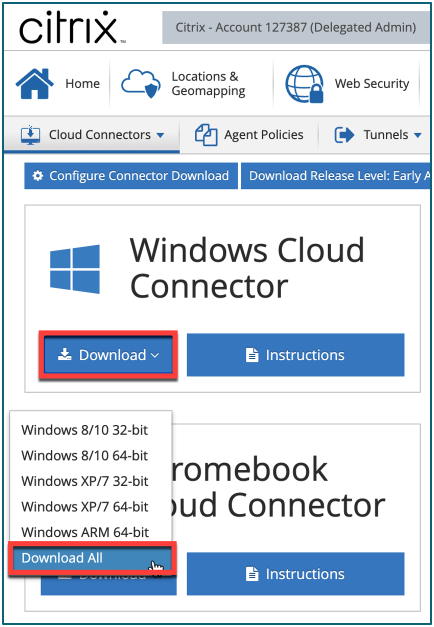

拉登您窝Citrix安全上网代理(Cloud Connector) herunter

- Gehen Sie von der CSIA-Admin-Konsolezu Gerät mit Cloud verbinden > Cloud Connectors > Connectors herunterladen.

- Klicken Sie unter WindowsCloud ConnectoraufAlleherunterladenund herunterladen.

Die .msi-Installationspakete können direkt von der CSIA-Admin-Konsole heruntergeladen werden. Bevor Sie mit der Installation beginnen, vergewissern Sie sich, dass Sie das richtige Paket für die Version der Windows- und Prozessorarchitektur verwenden.

| Plattform | Paket |

|---|---|

| Windows 10 ARM64 | ibsa64-win10-arm64.msi |

| Windows 10 x64 oder Windows 8 x64 oder Windows Server 2019 oder Windows Server 2016 | ibsa64-win8.msi |

| Windows 10 x86 oder Windows 8 x86 | ibsa32-win8.msi |

| Windows 7 x64 oder Windows Server 2012 oder Windows Server 2008R2 | ibsa64.msi |

| Windows 7 x86 | ibsa32.msi |

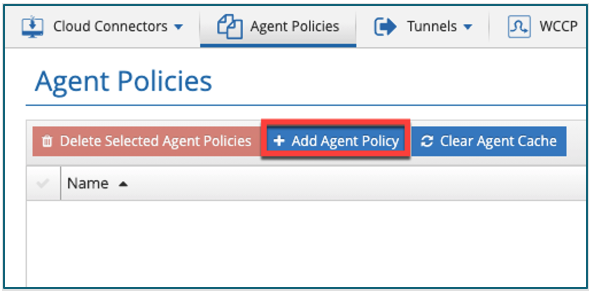

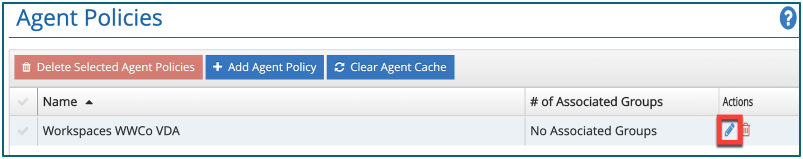

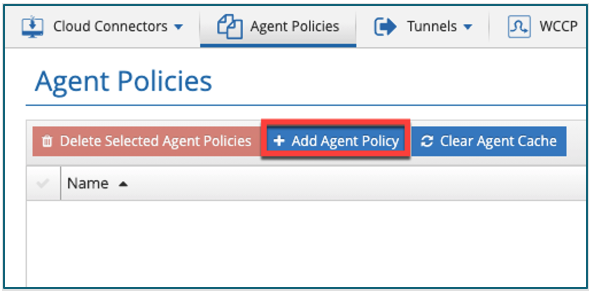

Konfigurieren der CSIA-Agenten-Richtlinien in der CSIA-Admin-Konsole

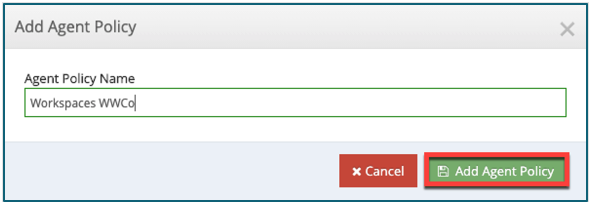

- Gehen Sie von der CSIA-Admin-Konsole zuGerät mit Cloud verbinden > Agentenrichtlinien.

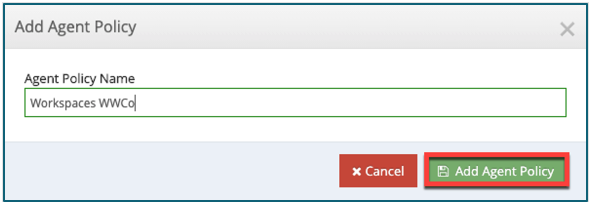

- Klicken Sie aufAgenten-Richtlinien hinzufügen.

- Geben Sie einenNamenfür Ihre Agentenrichtlinie an und wählen SieAgentenrichtlinie hinzufügenaus.

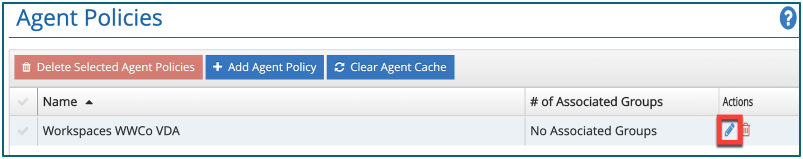

- Um die Richtlinie zu konfigurieren, klicken Sie aufAgentenrichtlinie bearbeiten.

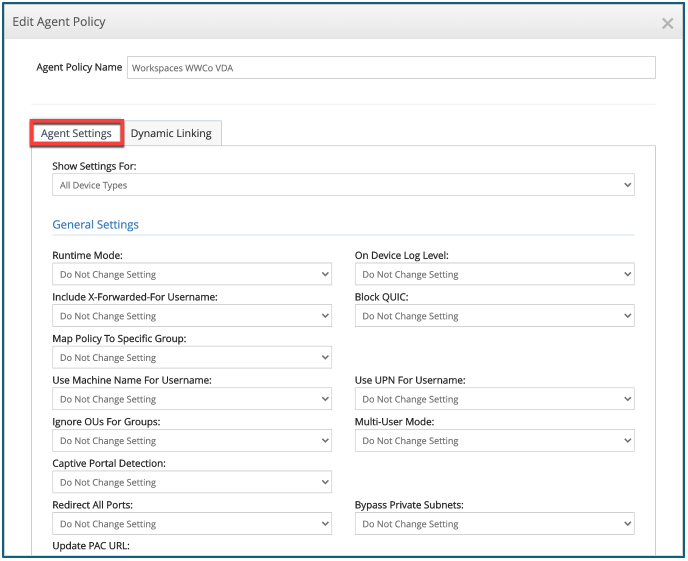

Klicken Sie aufAgenteneinstellungen, und legen Sie die empfohlenen

Recommended Settings for Multi-Session OS VDA Deployments

Setting Recommended Value Multi-User Mode: EnableMulti-User/Terminal Server Mode - Enable to support multiple user sessions when running a terminal server. This must be enabled for terminal servers even if users are not logged in simultaneously. Use Machine Name for User name: DisableSetting - Use the user account name as the user name. Use UPN for User name: DisableSetting - Use the Security Account Manager (SAM) account name, such as DOMAIN\user name. Redirect All Ports: EnableSetting Bypass Private Subnets: EnableSetting Captive Portal Detection: DisableSetting Auto-Update Enabled: EnableSetting Auto-Update Release Level: Level 1 - Mature Enable Windows Desktop App: (Agent is not supported Multi-User Deployments) DisableSetting Recommended Settings for Single-Session OS VDA Deployments

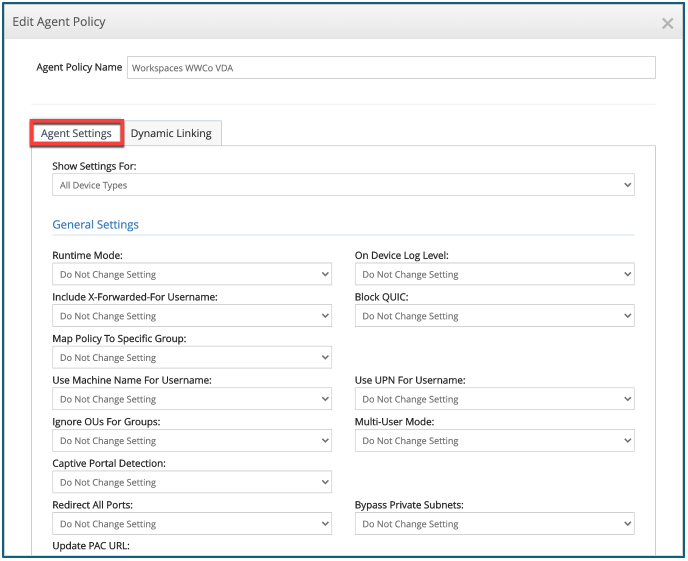

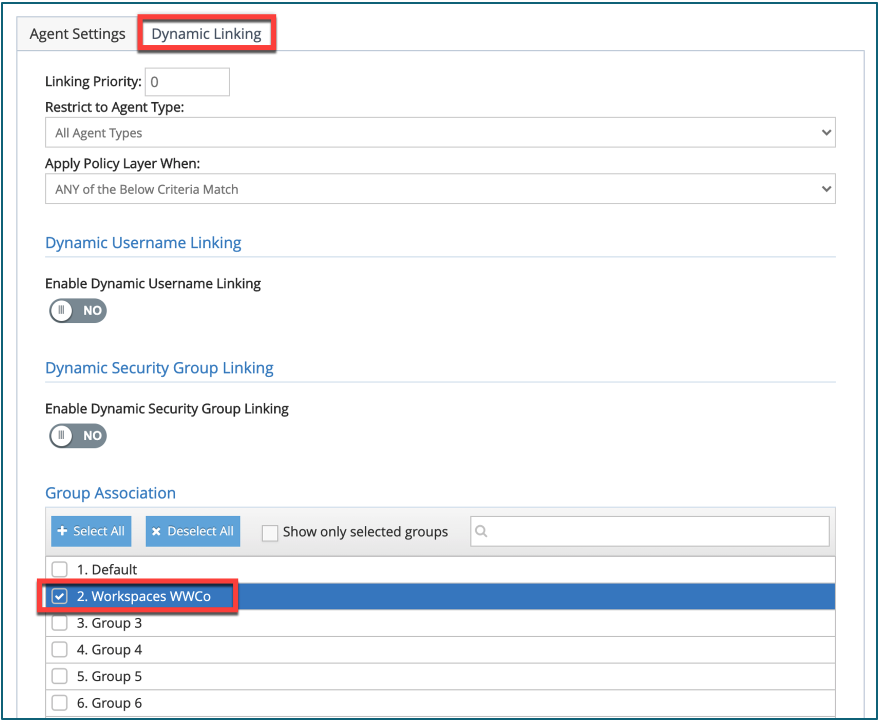

Setting Recommended Value Multi-User Mode: DisableMulti-User/Terminal Server Mode - Enable to support multiple user sessions when running a terminal server. This must be enabled for terminal servers even if users are not logged in simultaneously. Use Machine Name for User name: DisableSetting - Use the user account name as the user name. Use UPN for User name: DisableSetting - Use the Security Account Manager (SAM) account name, such as DOMAIN\user name. Redirect All Ports: EnableSetting Bypass Private Subnets: EnableSetting Captive Portal Detection: DisableSetting Auto-Update Enabled: EnableSetting Auto-Update Release Level: Level 1 - Mature Enable Windows Desktop App: (Agent is not supported on Multi-User Deployments) EnableSetting Allow End Users to Disable Security: DisableSetting Require Password to Disable Security: EnableSetting Require Password to View Diagnostics Info: EnableSetting - Klicken Sie aufDynamische Verknüpfungund wählen Sie die Gruppen aus, die Sie auch der Richtlinie zuweisen möchten.

- Klicken Sie aufSpeichern.

( OPTIONAL)Manuelle Konfiguration des des Citrix Secure Internet Access Agents

Der CSIA Agent für Windows-.msi-Bearbeitung über Orca wird nur zur Fehlerbehebung empfohlen.

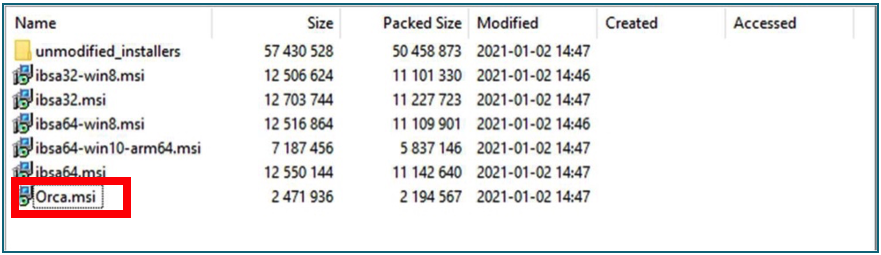

Orca.msi ist in der Option “Alle herunterladen” von WindowsCloud Connectorverfügbar

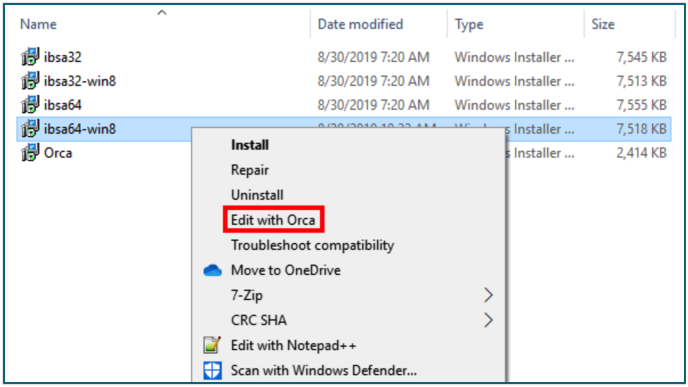

Öffnen einer MSI-Datei mit Orca

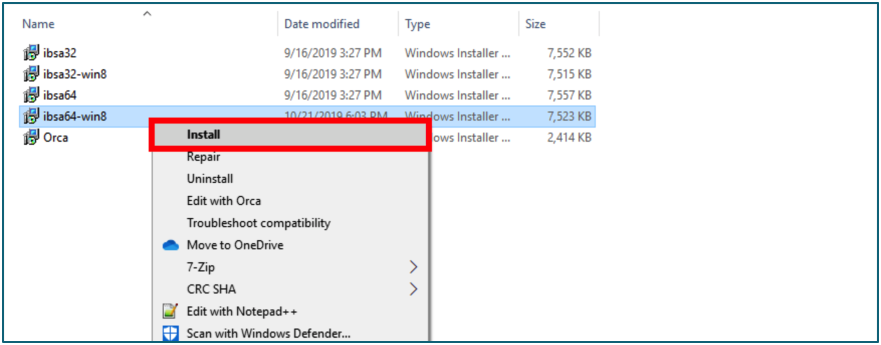

- Öffnen Sie die Zip-Datei und installieren Sie Orca.msi

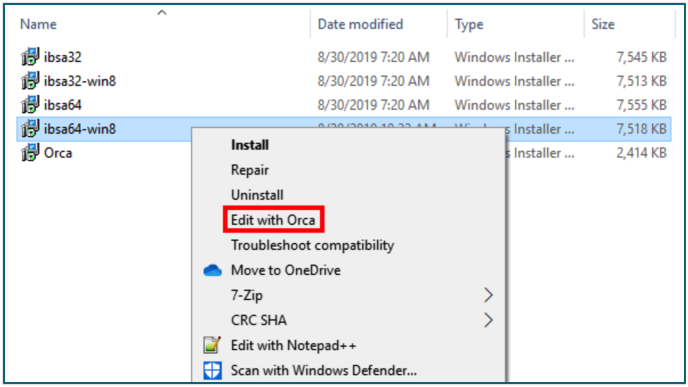

- Suchen Sie die gewünschte Installationsdatei in einem Datei-Explorer-Programm.

- Klicken Sie mit der rechten Maustaste auf die MSI-Installationsdatei

- Klicken Sie aufMit Orca bearbeiten.

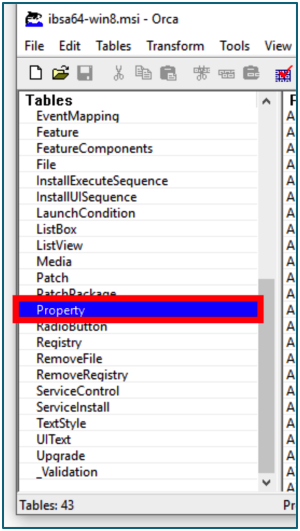

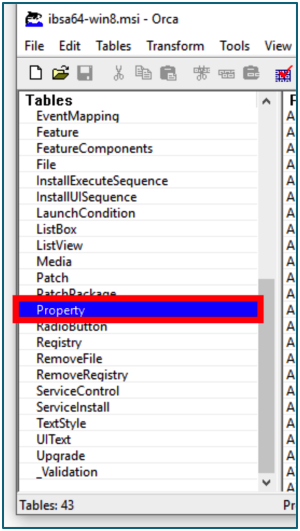

Konfigurieren der Eigenschaften einer .MSI in Orca

- Doppelklicken, um dieTabelle Propertyzu öffnen.

Jede Eigenschaft kann durch Doppelklicken auf dasWertfeldder Eigenschaft bearbeitet werden.

Recommended Settings for Multi-Session OS VDA

Setting Recommended Value Multi-User Mode: (PARAM_MULTI_USER_SUPPORT) (1): Enable multi-user mode.Enable to support multiple user sessions when running a terminal server. This must be enabled for terminal servers even if users are not logged in simultaneously. Terminal Server Mode: (PARAM_TERMINAL_SERVER_MODE) (0): Disabled——这似乎是弃用的多User Support Use Machine Name for User name: (PARAM_USE_MACHINE_NAME_FOR_USER NAME) (0): Disabled- Use the user account name as the user name. Redirect All Ports: (PARAM_REDIRECT_ALL_PORTS) (1): Enabled- Redirect all ports to the proxy. Bypass Private Subnets: PARAM_BYPASS_PRIVATE_SUBNETS) (1): Enable bypass Captive Portal Detection: (PARAM_CAPTIVE_PORTAL_DETECTION) (0): Disabled Auto-Update Enabled: (PARAM_AUTO_UPDATE_ENABLE) (1): Enabled– The cloud connector to be updated automatically. Restart After Upgrade: (PARAM_RESTART_AFTER_UPGRADE) (0): Disabled- Does not prompt a restart. Recommended Settings for Single-session OS VDA

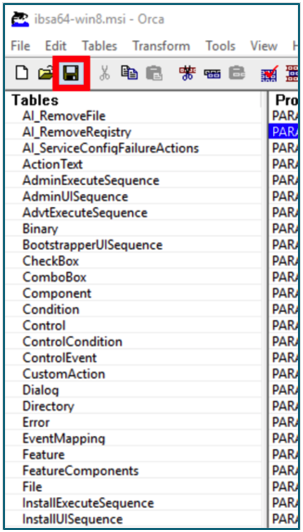

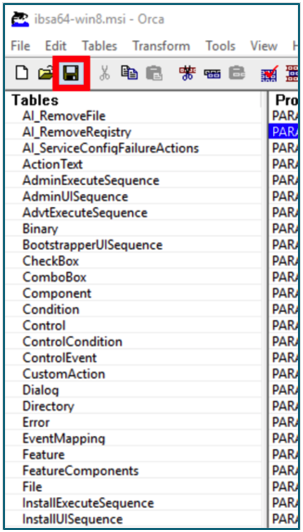

Setting Recommended Value Multi-User Mode: (PARAM_MULTI_USER_SUPPORT) (0): Disable multi-user mode.Enable to support multiple user sessions when running a terminal server. This must be enabled for terminal servers even if users are not logged in simultaneously. Terminal Server Mode: (PARAM_TERMINAL_SERVER_MODE) (0): Disabled——这似乎是弃用的多User Support Use Machine Name for User name: (PARAM_USE_MACHINE_NAME_FOR_USER NAME) (0): Disabled- Use the user account name as the user name. Redirect All Ports: (PARAM_REDIRECT_ALL_PORTS) (1): Enabled- Redirect all ports to the proxy. Bypass Private Subnets: (PARAM_BYPASS_PRIVATE_SUBNETS) (1): Enable bypass Captive Portal Detection: (PARAM_CAPTIVE_PORTAL_DETECTION) (0): Disabled Auto-Update Enabled: (PARAM_AUTO_UPDATE_ENABLE) (1): Enabled– The cloud connector to be updated automatically. Restart After Upgrade: (PARAM_RESTART_AFTER_UPGRADE) (0): Disabled- Does not prompt a restart. - Klicken Sie in Orca auf das SymbolSpeichern, um die an den Parametern von Windows Cloud Connector vorgenommenen Änderungen zu speichern.

Hinweis:Stellen Sie sicher, dass Dateien nur mit dieser Methode in Orca gespeichert werden(nicht mit Speichern unter). Dies führt zu Problemen mit der Funktionalität des Windows Cloud Connectors, wenn er nicht auf diese Weise gespeichert wird.

Bereitstellung des Citrix Secure Internet Access Agents für das Hauptimage

Citrix empfiehlt, dass Sie Kopien oder Snapshots von Hauptimages speichern, bevor Sie die Computer im Katalog aktualisieren. Die Datenbank führt eine historische Aufzeichnung der Hauptimages, die für jeden Maschinenkatalog verwendet werden. Sie können Maschinen in einem Katalog zurücksetzen, um die vorherige Version des Hauptimages zu verwenden, wenn Benutzer Probleme mit Updates haben, die Sie auf ihren Desktops bereitgestellt haben, wodurch die Ausfallzeiten der Benutzer minimiert werden. Löschen, verschieben oder benennen Sie die Hauptimages nicht um, andernfalls können Sie einen Katalog nicht zurücksetzen, um sie zu verwenden.

Bei Katalogen, die Provisioning Services verwenden, müssen Sie ein neues virtuelles Laufwerk veröffentlichen, um Änderungen auf den Katalog anzuwenden. Informationen hierzu finden Sie in der Dokumentation zu Provisioning Services.

Nachdem eine Maschine aktualisiert wurde, wird sie automatisch neu gestartet.

Manuelle Bereitstellung des CSIA-Agenten (Cloud Connector) auf dem VDA-Hauptimage

Hauptimage aktualisieren

Bevor Sie den Katalog aktualisieren, aktualisieren Sie entweder ein vorhandenes Hauptimage oder erstellen Sie ein neues auf Ihrem Host-Hypervisor.

- Erstellen Sie auf dem Hypervisor bzw. im Clouddienst einen Snapshot der aktuellen VM und geben Sie diesem einen aussagekräftigen Namen. Der Snapshot kann notfalls zur Wiederherstellung (Rollback) der Maschinen in dem Katalog verwendet werden.

- Schalten Siedas Hauptimage ein und melden Sie sich an.

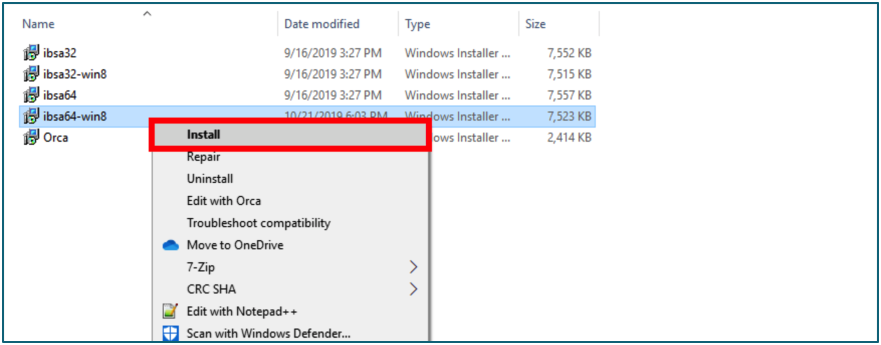

- Installieren Siedas entsprechende CSIA Agent.msi-Paket für Ihre Plattform im Hauptimage.

- Wenn das Hauptimage eine Personal vDisk verwendet, aktualisieren Sie den Bestand.

- Schalten Sie die virtuelle Maschine aus.

- Machen Sie einen Snapshot der VM und geben Sie dem Snapshot einen aussagekräftigen Namen, der bei der Aktualisierung des Katalogs in Studio erkannt werden kann. Obwohl Studio einen Snapshot erstellen kann, empfiehlt Citrix, dass Sie einen Snapshot mit der Hypervisor-Verwaltungskonsole erstellen und dann den Snapshot in Studio auswählen. Dadurch können Sie statt eines automatisch erstellten Namens einen aussagekräftigen Namen und eine Beschreibung zuweisen.

Aktualisieren des Katalogs

Vorbereiten und Verteilen des Updates auf allen Maschinen in einem Katalog

- Wählen Sie im Studio-NavigationsbereichMaschinenkatalogeaus.

- Wählen Sie einen Katalog aus und wählen Sie dann im AktionsbereichMaschinen aktualisierenaus.

- Wählen Sie auf der SeiteHauptimageden Host und das Image aus, das Sie einführen möchten.

- Wählen Sie auf der SeiteRollout-Strategieaus, wann die Maschinen im Maschinenkatalog mit dem neuen Hauptimage aktualisiert werden können: beim nächsten Shutdown oder sofort. Weitere Informationen finden Sie unten.

- Überprüfen Sie die Informationen auf derZusammenfassungsseiteund klicken Sie dann auf Fertig stellen. Jede Maschine wird nach erfolgter Aktualisierung automatisch neu gestartet.

Bereitstellen des CSIA-Agenten (Cloud Connector) über AD-Gruppenrichtlinie auf statische VDA-Images

Erstellen eines Verteilungspunkts

- Erstellen Sie einen Ordnerauf einem AD-verbundenen Computer, der als Dateiserver fungiert.

- Speichern Siedas CSIA Agent.msi-Paket in diesem Ordner.

- RechtsklickenSie auf den neu erstellten Ordner undwählen Sie Eigenschaften.

- Gehe zum TabFreigabe.

- Wählen Sie“Erweiterte Freigabe”aus.

- Aktivieren Sie“Diesen Ordner freigeben”.

- Fügen Sie unter Einstellungen unter Freigabename nach dem Namen des CSIA-Agent-Ordners ein$hinzu. (Beispiel: CSIA_Agent$).

- Wählen SieÜbernehmen.

- Dannschließen.

Gruppenrichtlinienobjekt erstellen

- Öffnen SieGruppenrichtlinienverwaltung.

- Klicken Sie mit der rechten Maustasteauf Gruppenrichtlinienobjekt

- Wählen SieNeuaus und nennen Sie neues GPO (Beispiel: Bereitstellen des CSIA-Agenten).

- Klicken Sie mit der rechten Maustaste aufdas neu erstellte Gruppenrichtlinienobjekt von oben und wählen

- Erweitern Sieden Ordner Softwareeinstellungen.

- Wählen Siedie Softwareinstallation

- Klicken Sie mit der rechtenMaustastein das rechte Fenster

- Wählen SieNeuaus.

- Wählen SiePaketaus.

- Geben Sie im entsprechenden Fenster den Speicherort (Dateipfad) Ihres CSIA-Agent-Ordners ein, der das CSIA-Agent.msi-Paket enthält.

- Wählen Sie dasMSIaus.

- Wählen SieÖffnenaus.

- 民意调查您即时通讯窗口软件bereitstellen螺母“Bereitstellungsmethode auswählen” die OptionErweitert.

- Wählen Sie unter Bereitstellung die OptionDiese Anwendung deinstallieren bei…. (Dies bedeutet, dass der Endpunkt das nächste Mal ein gpupdate läuft und der CSIA-Agent entfernt wurde, auch vom Endpunkt entfernt wird).

- Wählen SieOKundClose.

Szenario 1: Statischer VDA mit auf lokalem Datenträger gespeicherten Benutzerdaten

- Machen Sie auf Ihrem Hypervisor oder Cloud-Service-Provider einen Snapshot der VDAs und geben Sie dem Snapshot einen aussagekräftigen Namen.

- Erweitern Sie in Ihrem Gruppenrichtlinien-Management Ihre Domäne.

- Klicken Sie mit der rechten Maustaste auf den Speicherort Ihrer statischen VDAs und wählen Sie dann “Vorhandenes GPO verbinden”.

- Wählen Sie das Gruppenrichtlinienobjekt CSIA Agent bereitstellen aus, das erstellt wurde

- Wählen Sie OK.

- Sobald die Gruppenrichtlinie angewendet wurde, müssen Sie die VDAs neu starten.

Szenario 2: Statischer VDA mit Benutzerdaten, die beim Abmelden verworfen werden

- Erstellen Sie auf dem Hypervisor bzw. im Clouddienst einen Snapshot der aktuellen VM und geben Sie diesem einen aussagekräftigen Namen. Der Snapshot kann notfalls zur Wiederherstellung (Rollback) der Maschinen in dem Katalog verwendet werden.

- Erweitern Sie in Ihrem Gruppenrichtlinien-Management Ihre Domäne.

- Klicken Sie mit der rechten Maustaste auf den Speicherort Ihres Hauptimages und wählen Sie dann “Bestehendes GPO verknüpfen”.

- Wählen Sie das Gruppenrichtlinienobjekt CSIA Agent bereitstellen aus, das erstellt wurde

- Wählen Sie OK.

- Sobald die Gruppenrichtlinie angewendet wurde, müssen Sie die Computer neu starten.

- Machen Sie einen Snapshot der VM und geben Sie dem Snapshot einen aussagekräftigen Namen, der bei der Aktualisierung des Katalogs in Studio erkannt wird. Obwohl Studio einen Snapshot erstellen kann, empfiehlt Citrix, dass Sie einen Snapshot mit der Hypervisor-Verwaltungskonsole erstellen und dann den Snapshot in Studio auswählen. Dadurch können Sie statt eines automatisch erstellten Namens einen aussagekräftigen Namen und eine Beschreibung zuweisen.

- Aktualisieren Sie Ihre Maschinenkataloge im Studio-Navigationsbereich. (Siehe oben im Abschnitt Update des Katalogs)

Szenario 3: Statischer VDA ohne MCS mit auf lokalem Datenträger gespeicherten Benutzerdaten

- Erstellen Sie auf dem Hypervisor bzw. im Clouddienst einen Snapshot der aktuellen VM und geben Sie diesem einen aussagekräftigen Namen. Der Snapshot kann notfalls zur Wiederherstellung (Rollback) der Maschinen in dem Katalog verwendet werden.

- Erweitern Sie in Ihrem Gruppenrichtlinien-Management Ihre Domäne.

- Klicken Sie mit der rechten Maustaste auf den Speicherort Ihres Hauptimages und wählen Sie dann “Bestehendes GPO verknüpfen”.

- Wählen Sie das Gruppenrichtlinienobjekt CSIA Agent bereitstellen aus, das erstellt wurde

- Wählen Sie OK.

- Sobald die Gruppenrichtlinie angewendet wurde, müssen Sie die Computer neu starten.

Validierte Anwendungsfälle

CSIA-Agent (Cloud Connector) manuell auf das VDA-Hauptimage bereitgestellt

MCS: gepoolt-zufälliger Desktop

- Windows 10 Enterprise (Einzelsitzung)

- Windows Server 2019 (Multisitzung)

MCS: Gepoolt-Statischer Desktop

- Windows 10 Enterprise (Einzelsitzung)

MCS: Dedizierter Desktop

- Windows 10 Enterprise (Einzelsitzung)

PVS: gepoolt-zufälliger Desktop

- Windows 10 Enterprise (Einzelsitzung)

- Windows Server 2019 (Multisitzung)

PVS: Gepoolt-Statischer Desktop

- Windows 10 Enterprise (Einzelsitzung)

PVS: Dedizierter Desktop

- Windows 10 Enterprise (Einzelsitzung)

Nicht-MCS: Zufälliger Desktop

- Windows 10 Enterprise (Einzelsitzung)

- Windows Server 2019 (Multisitzung)

Nicht-MCS: Statischer Desktop

- Windows 10 Enterprise (Einzelsitzung)

Ausbereitgestellt der CSIA-Agent(云连接器)über AD-Gruppenrichtlinien für statische VDA-Images

MCS

- Statischer VDA mit auf lokalem Datenträger gespeicherten Benutzerdaten

- Statischer VDA mit Benutzerdaten, die beim Logout verworfen werden

Nicht-MCS

- Statischer VDA mit auf dem lokalen Datenträger gespeicherten Benutzerdaten

VDAs in verschiedenen Regionen

Problembehandlung

Wichtige Tools zur Fehlersuche

- Windows-Ereignisprotokoll

- CSIA Echtzeit-Dashboard(Reporting & Analytics > Echtzeitprotokoll)

- CSIA-Ereignisprotokolle(Berichte & Analysen > Protokolle > Ereignisprotokoll)

- CSIA IPS-Protokolle(Berichte & Analysen > Protokolle > IPS-Protokoll)

- Registrierungsinformationen für vernetzte Geräte(Benutzer, Gruppen und Geräte > Cloud Connected Device > Info)

- URL-Looke-Tool(Werkzeuge > URL-Lookup)

- Verbesserte Protokollierung

⋅ Um dies festzulegen, muss der folgende Registrierungsschlüssel geändert werden, der von 0 auf 4 variiert, je höher eine ausführlichere Protokollierung ergibt.

⋅HKEY_LOCAL_MACHINE\SOFTWARE\IBoss\IBSA\Parameters\LogLevel

⋅ Sobald der Registrierungsschlüssel festgelegt wurde, muss der IBSA-Dienst unter Windows Services neu gestartet werden, damit die Einstellung wirksam wird. Wenn Sie die Windows-Ereignisanzeige überprüfen, sehen Sie, dass viele Einträge abhängig von der festgelegten Protokollebene protokolliert werden. - Windows Agent-Protokolle (C:\Windows\SysWOW64\ibsa_0.log)

Ein Schlüsselwort wird nicht geblockt

Es gibt eine Vielzahl von Richtlinien und Variablen innerhalb und um den Betrieb der CSIA-Cloud-Plattform, die das ordnungsgemäße Blockieren konfigurierter Schlüsselwörter beeinträchtigen können. Beziehen Sie sich auf Folgendes:

- Stellen Sie sicher, dass die SSL-Entschlüsselung für diese Website aktiv ist. Schlüsselwörter können für HTTPS-Websites nicht beobachtet oder kontrolliert werden.

- Wenn die Quell-IP der Client-Workstation oder die Ziel-IP des Webservers zur ListeNetzwerk > IP-Bereiche umgehenhinzugefügt wurde, werden Web-Sicherheitskontrollen nicht durchgesetzt.

- Schlüsselwörter, die zum Blockieren konfiguriert sind, werden nicht wirksam, wenn die Website zurWeb Security > Allow List hinzugefügt wird, ohne dass die Option Keyword/Safesearchaktiviert ist. Wenn das Kontrollkästchen Schlüsselwort/SafeSearch aktiviert ist, ermöglicht Web Gateway den Zugriff auf die Website, aber dennoch die Durchsetzung von Keyword-Kontrollen und Safesearch.

- Das Schlüsselwort enthält Sternchen, entfernen Sie stattdessen die Sternchen und aktivieren Sie den Platzhalterabgleich für das Schlüsselwort, wenn dies der gewünschte Effekt ist.

- Das Schlüsselwort hat mehrere Wörter und Platzhalteranpassung ist nicht aktiviert, oder die Leerzeichen wurden nicht mit einem Pluszeichen (“+”) gekennzeichnet.

- Der Benutzer ist nicht mit der erwarteten Web-Sicherheitsgruppe verknüpft, für die das Schlüsselwortsteuerelement aktiviert ist.

Widersprüchliche Aktionen aus vordefinierten Keyword-Listen

In einigen Situationen kann ein Wort in einer der integrierten Schlüsselwortlisten unbeabsichtigt Inhalte unerwartet blockieren. Um diese Aktion zu korrigieren, bearbeiten Sie die Liste der spezifischen vordefinierten Schlüsselwörter. Wenn Sie auf das Stiftsymbol klicken, um eine integrierte Liste zu bearbeiten, zeigt die CSIA-Cloud-Plattform-Oberfläche eine Seite mit Schlüsselwörtern mit Kontrollkästchen neben ihnen an. Um das Schlüsselwort aus der integrierten Liste zu entfernen, deaktivieren Sie das Kästchen neben dem Keyword, das Sie entfernen möchten, und klicken Sie aufSpeichern. Um diese Aktion auf alle Gruppen anzuwenden, aktivieren Sie das Kontrollkästchen mit der BezeichnungAuf alle Gruppen anwenden.

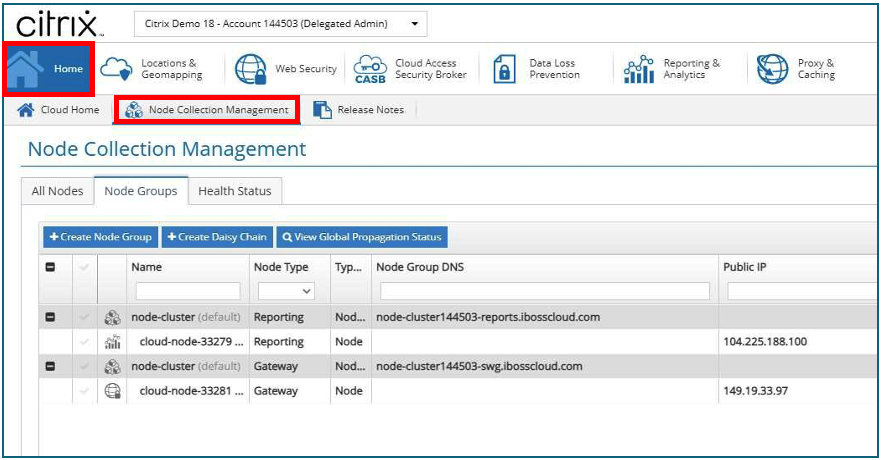

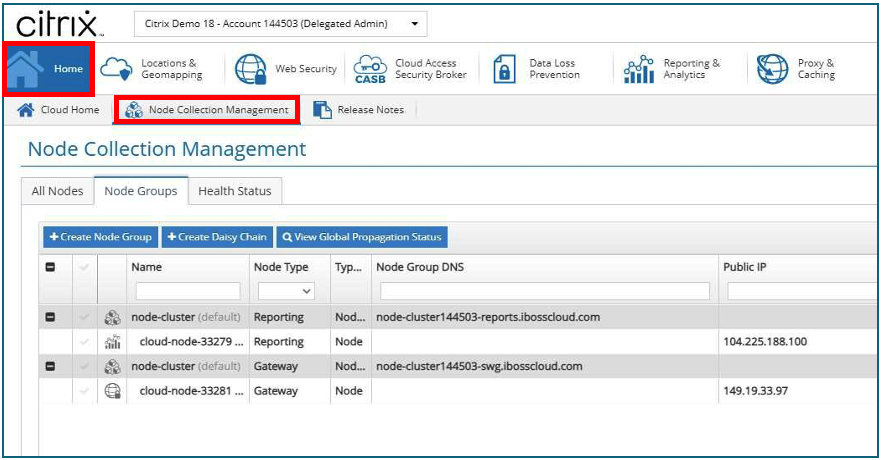

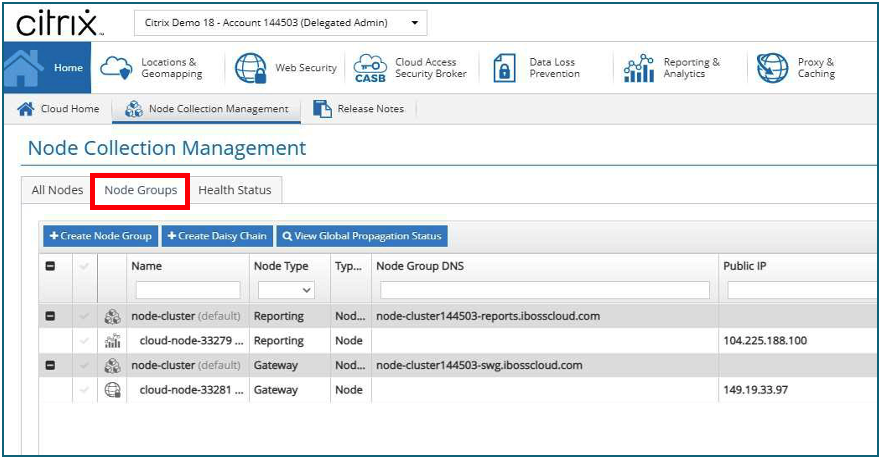

Identifizieren des Citrix Secure Internet Access-Knotens des Kunden

- Navigieren Sie von derStartseitezurNode Collection Management.

- Klicken Sie aufNode-Gruppen.

- Auf diese Weise erhalten Sie sowohl denCSIA-Knoten des Kunden-reports.ibosscloud.com als auch denCustomer CSIA NodeClusters -swg.ibosscloud.com.

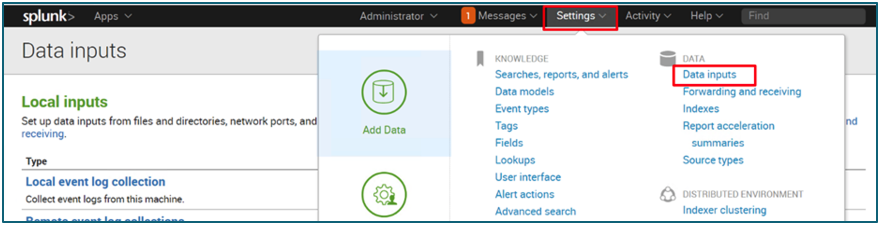

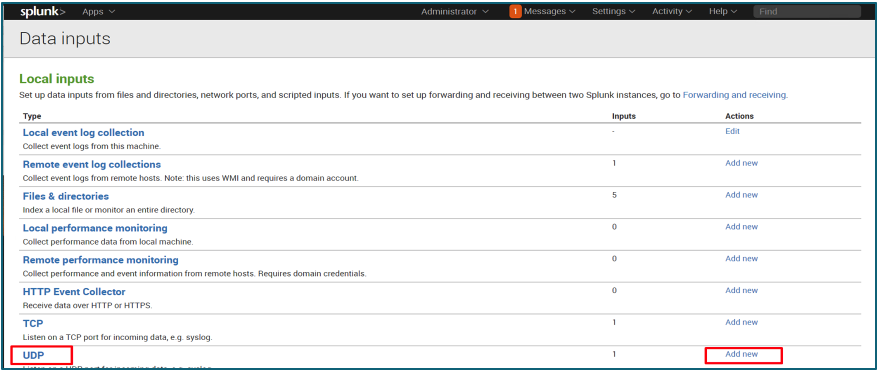

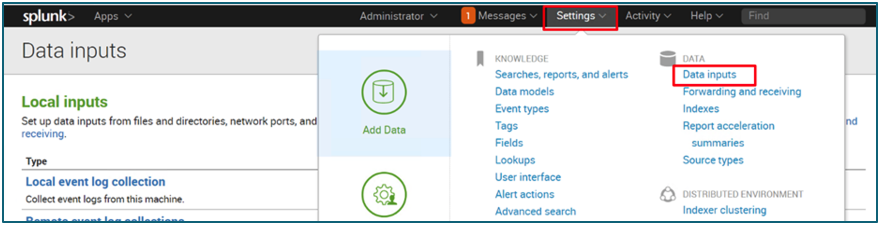

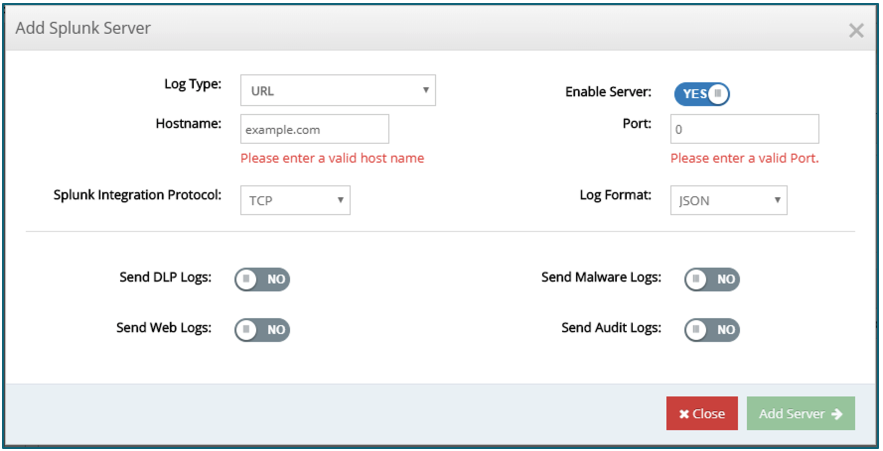

Splunk Integration mit Citrix Secure Internet Access Node

Splunk Servereinrichtung

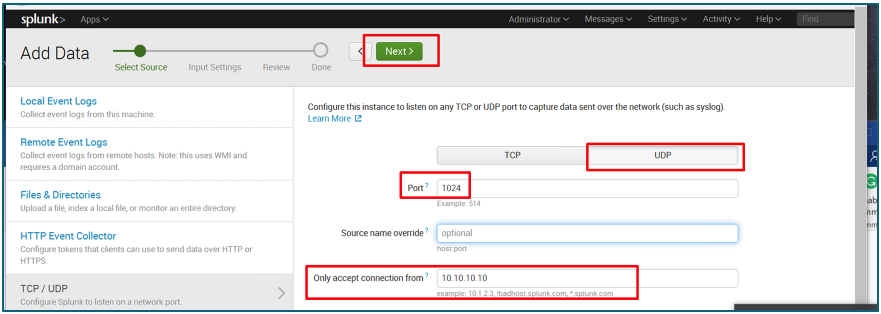

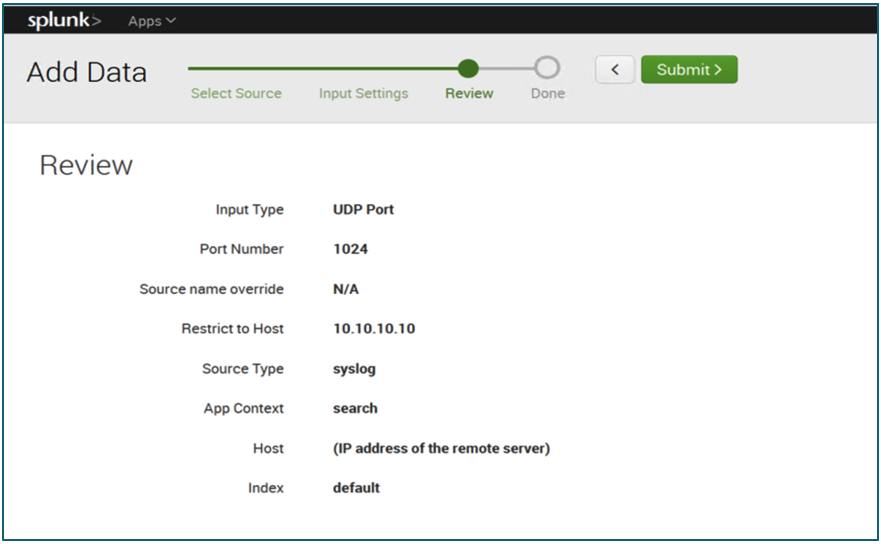

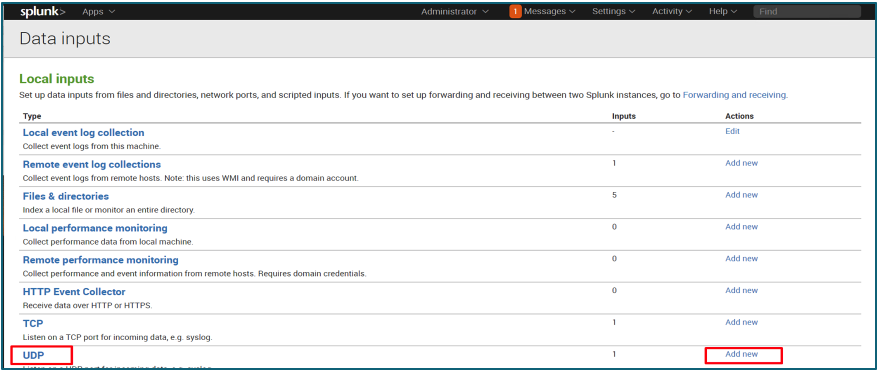

- Navigieren Sie zur Splunk Server-Instanz und klicken Sie oben auf der Seite auf den LinkEinstellungen, gefolgt vom LinkDateneingabenim Unterabschnitt “Daten”.

- Klicken Sie auf den Link Neuen hinzufügen rechts neben dem Abschnitt “UDP”.

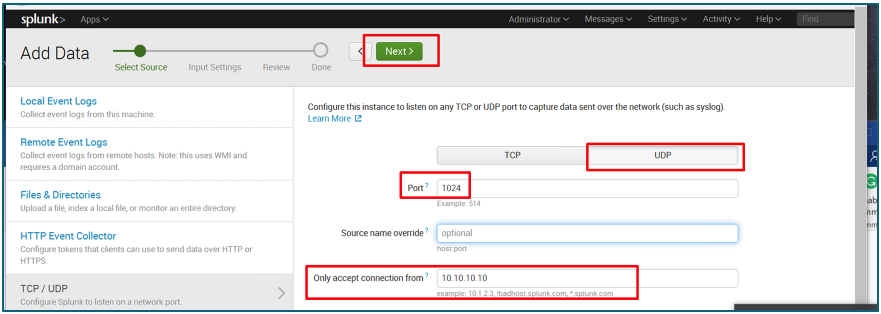

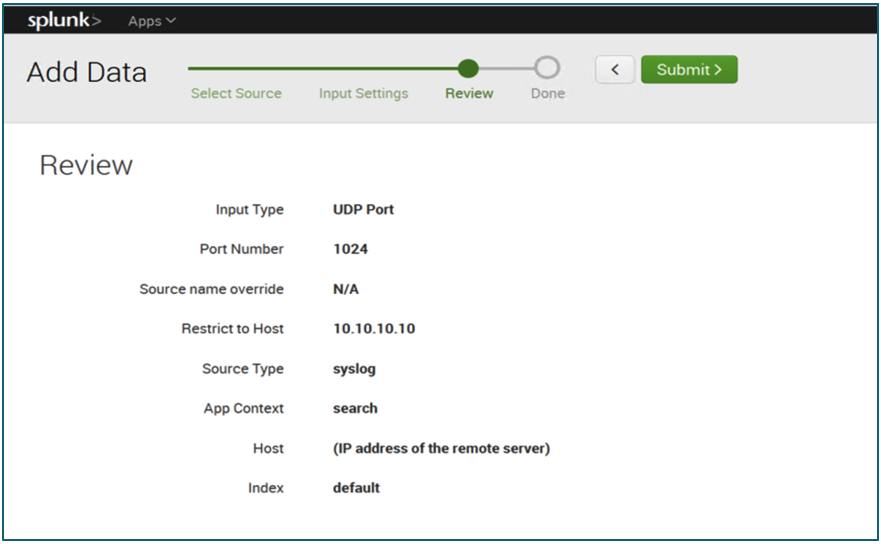

- 您杯港口das Feld静脉(要是“港口”möglich über 1023, um Sicherheitseinschränkungen für das Betriebssystem zu vermeiden). Geben Sie im Feld “Nur Verbindung akzeptieren von” die IP-Adresse Ihres CSIA Reporter Node ein. Wenn in dieses Feld nichts eingegeben wird, werden Verbindungen von allen Hosts akzeptiert. Wenn Sie fertig sind, klicken Sie aufWeiter.

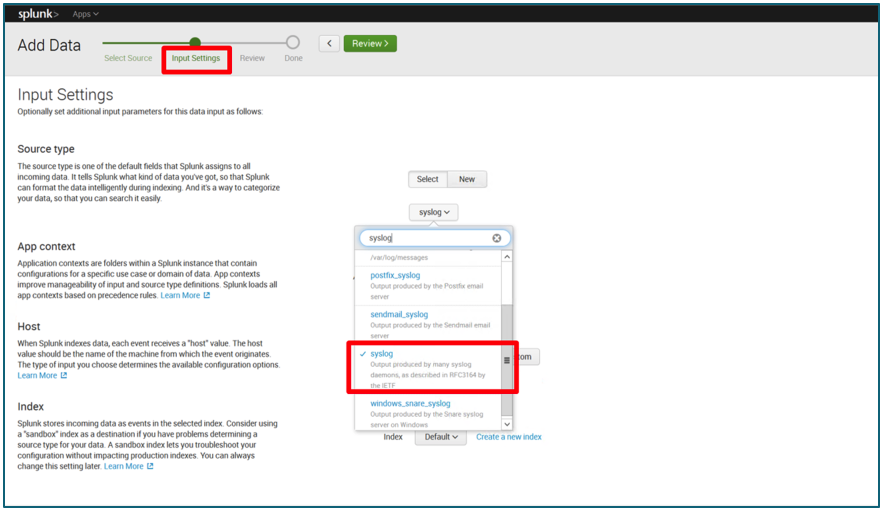

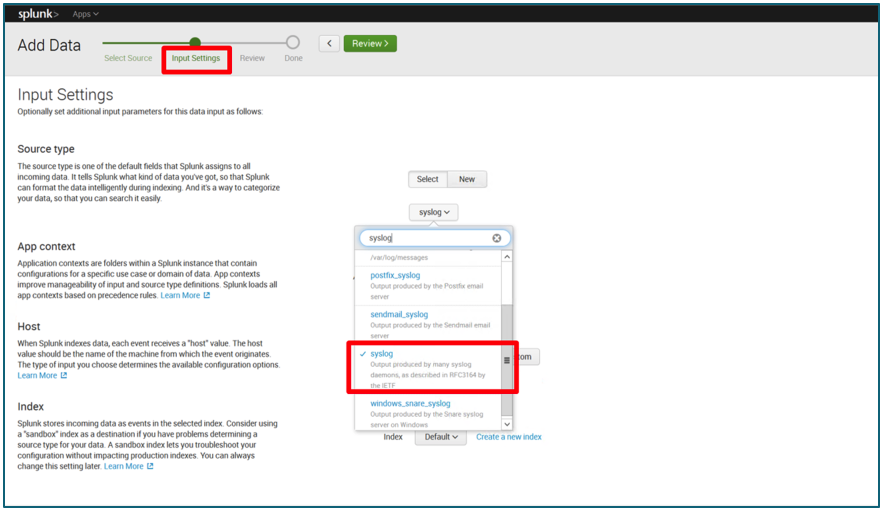

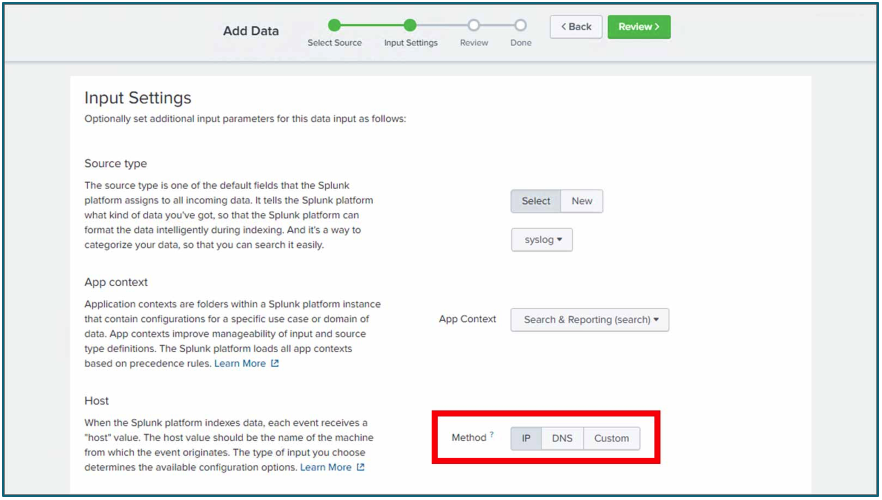

- Klicken Sie auf der nächsten Seite aufQuelltyp auswählenund geben Sie“syslog”ein und wählen Sie es aus.

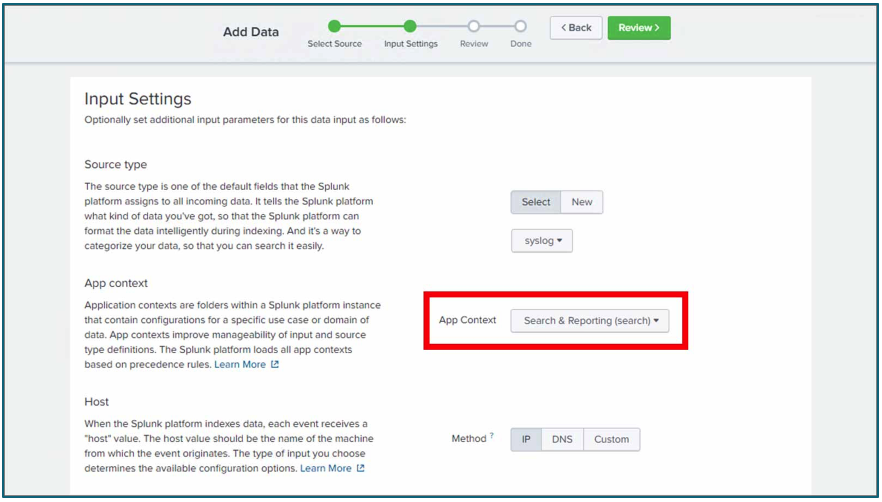

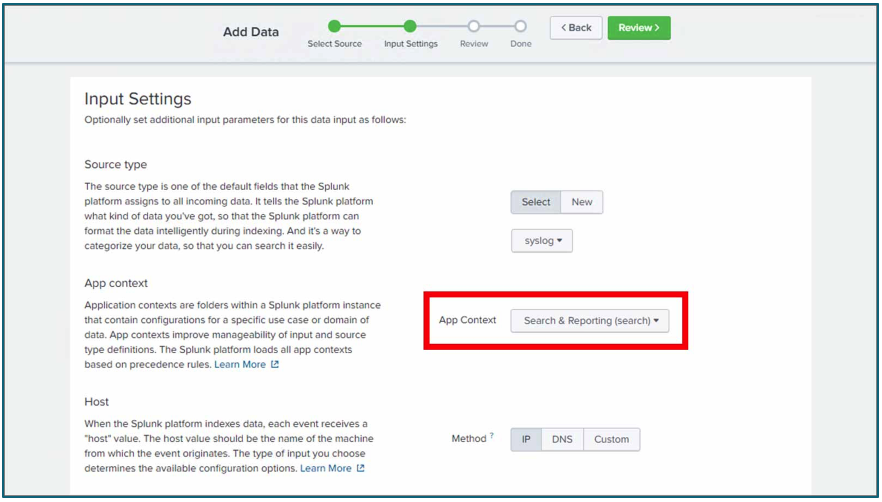

- Ändern Sie den App-Kontext inSearch & Reporting (Suche).

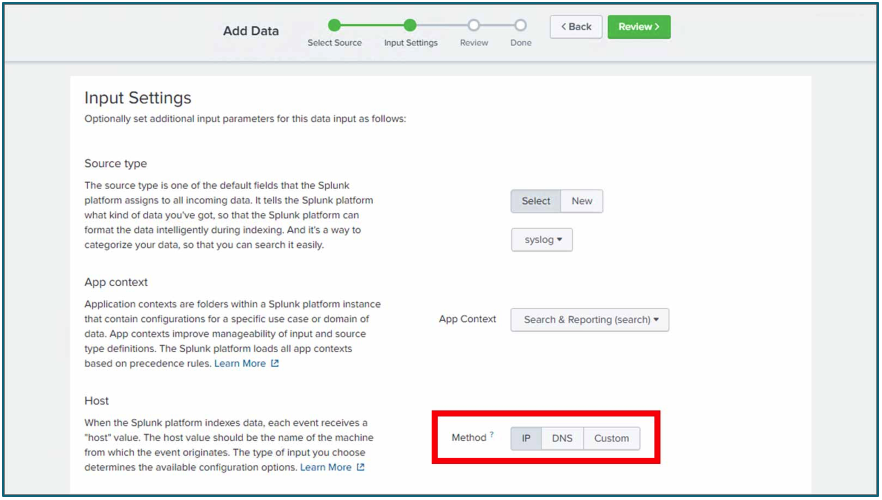

- Ändern Sie die Host-Methode aufIP.

- Klicken Sie aufÜberprüfen(aktuelle Konfiguration überprüfen) und dann aufSenden.

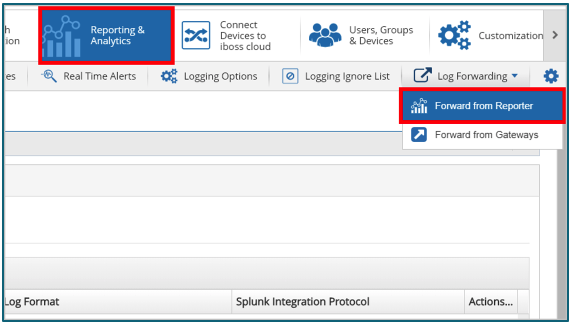

CSIA Reporting & Analytics Modul einrichten

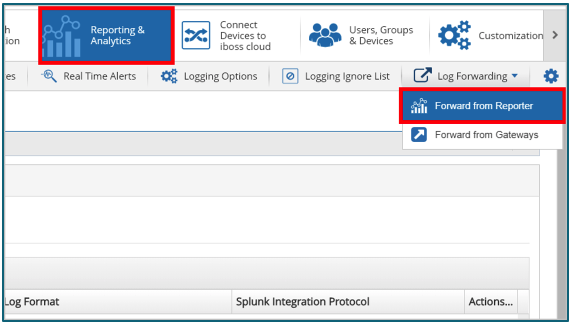

- Navigieren Sie in der Benutzeroberfläche der iBoss Cloud-Plattform zuReporting & Analytics > Log Forwarding > Forward From Reporter

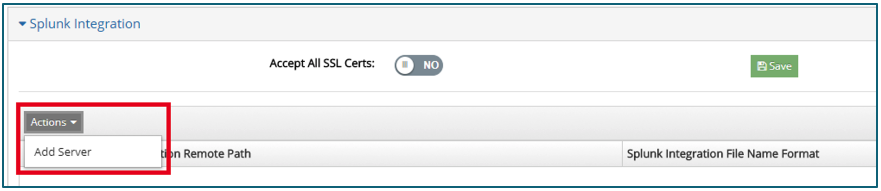

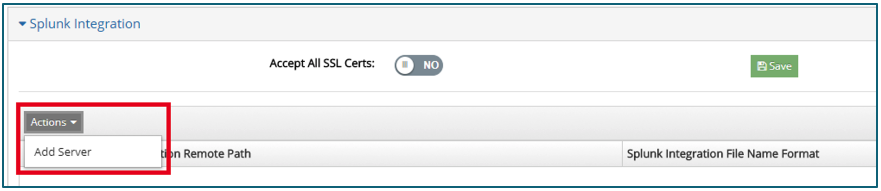

- Klicken Sie unterSplunk IntegrationaufActionsund dann aufAdd Server.

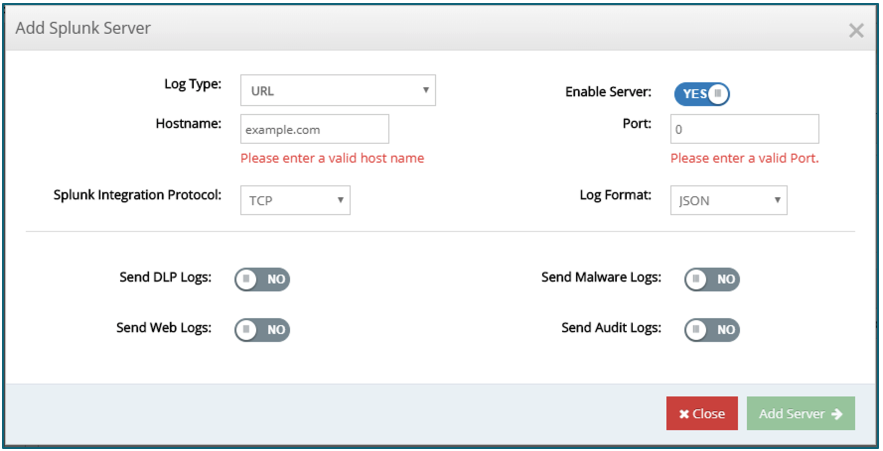

- Fügen Sie den Adress-/Hostnamen des Splunk Servers dem “Hostnamen” und der auf dem Splunk-Server ausgewählten Portnummer hinzu. Wählen Sie als Nächstes im Dropdownmenü “Splunk Integration Protocol” ein Protokoll aus. Die beim Hinzufügen eines Splunk-Servers verfügbaren Optionen werden wie folgt angezeigt:

- Sie können das Integrationsprotokoll des Splunk Servers auch als HEC konfigurieren. Die Konfiguration der Integration mit einem Splunk-Server unter Verwendung des HEC-Protokolls erfordert die Erfassung des HEC-Tokens aus der Konfiguration des Splunk-Servers. Platzieren Sie das abgerufene Token im Token-Feld unter dem Dropdownmenü für die Auswahl Splunk Integration Protocol.

- Bei der Implementierung einesELFF-Protokollformatsfür die Splunk-Protokollierung steht das FeldSplunk Integration ELFF Batch Sizefür die Konfiguration zur Verfügung. Der Standardwert für die Konfiguration ist100.

- 静脉Umschalter以“阿莱SSL证书akzeptieren”ist im Abschnitt “Splunk Integration” unterEinstellungen > External Loggingverfügbar. Wenn ein nicht standardmäßiges SSL-Zertifikat wie ein selbstsigniertes Zertifikat oder ein von einer nicht vertrauenswürdigen Stammzertifizierungsstelle signiertes Zertifikat verwendet wird, schalten Sie diesen Schalter auf “JA”, um die SSL-Zertifikatsüberprüfung zu Bypass, andernfalls lassen Sie den Schalter ausgeschaltet.

- Wählen Sie im Dropdownmenü “Log-Format” das Format aus, in dem die Protokolldaten bereitgestellt werden. Wechseln Sie schließlich einen oder mehrere Schalter am unteren Rand der Benutzeroberfläche, um die gewünschten Logging-Informationstypen auszuwählen. Klicken Sie auf die SchaltflächeSpeichern, um die Änderungen zu aktualisieren. Die Protokollierung beginnt sofort. Führen Sie eine Suche in der Splunk-Instanz durch, um zu überprüfen, ob die Daten ordnungsgemäß gesendet und indexiert werden. Siehe die Beispielausgabe unten.

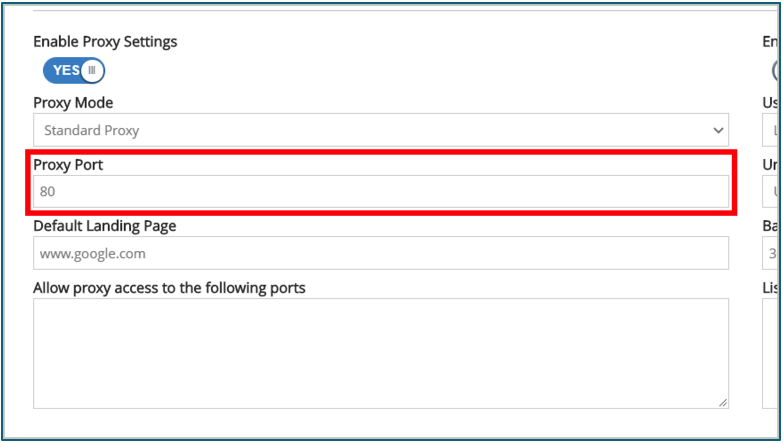

Ändern des Proxy-Ports

Der CSIA-Proxy-Port kann geändert werden, Sie dürfen jedoch nicht versuchen, den Proxy-Port in einen Port zu ändern, den das Gateway für andere Dienste verwendet.

Zu dennichtverwendeten Ports gehören: 53, 139, 199, 443, 445, 953, 1080, 1344, 5432, 6001, 7009, 7080, 7443, 8008 ,8015, 8016, 8025, 8026, 8035, 8036, 8080, 8200, 8201, 9080, 9443, 17500, 22022

Alle anderen Ports sind eine akzeptable Alternative zum Standardport.

Navigieren Sie zuProxy & Caching > Proxyeinstellungen>

- Geben Sie auf derRegisterkarte Einstellungendie gewünschte Portnummer ein, auf der der Proxy auf Datenverkehr hört, in das Feld Proxy-Port.

Hinweis:Der für diese Einstellung konfigurierte Port wird bei der Konfiguration von Proxy-Einstellungen in anderen Plattformfunktionen verwendet. Einige Ports stehen aufgrund vorkonfigurierter Gateway-Dienste möglicherweise nicht für die Zuweisung zu dieser Einstellung zur Verfügung.

- Klicken Sie aufSpeichern呀,嗯这Anderung祖茂堂ubernehmen。

Anhang

Liste der Hauptkategorien

Hinweis:Seien Sie vorsichtig mit der Kategorie “Nicht bewertet”, da sie mit vielen Websites übereinstimmt, die nicht kategorisiert sind.

| Kategorie | Beschreibung |

|---|---|

| Abbruch* | Websites im Zusammenhang mit Abtreibung |

| Ads | Websites zur Verteilung von Werbegrafiken oder -inhalten zusätzlich zu Online-Coupons, Werbeverkäufen, Gutscheinen, Angeboten und Angeboten |

| Inhalte für Erwachsene | Websites, die für Erwachsene ausgerichtetes Material enthalten. Websites in dieser Kategorie enthalten keine Nacktheit, weisen jedoch profanen und vulgären Inhalt auf. Websites, die sich selbst als ungeeignet für Personen unter 18 Jahren identifizieren, fallen unter diese Kategorie. |

| Alkohol/Tabak | 网站,死对于酒精——和Tabakgehalte enthalten。Umfasst auch Websites im Zusammenhang mit Alkohol wie Bars. Websites in dieser Kategorie enthalten keine illegalen Drogen, können jedoch die Verwendung oder Herstellung von Alkohol/Tabak diskutieren, ermutigen, fördern, anbieten, verkaufen, liefern oder auf andere Weise befürworten. |

| Kunst | Websites, die Kunst enthalten oder Kunst diskutieren, einschließlich Museen. Kann auch druckbare Malbücher, Skulpturen, Mosaik, Tattoos, Kalligraphie, Schriften, Malerei, Graffiti, christliche oder religiöse Designs, Animationszeichnung, künstlerisches Design |

| Auktionen | Websites im Zusammenhang mit Auktionen und Geboten für Waren und Dienstleistungen, sowohl online als auch live |

| Audio & Video | Websites, die zusätzlich zu Websites, die diese Inhalte verkaufen, Streaming- oder herunterladbare Audio-/Videoinhalte wie MP3s, Movieclips und TV-Sendungen enthalten. |

| Firma | Websites, die die Online-Präsenz eines Unternehmens repräsentieren. Kann im Handel oder beim Kauf und Verkauf von Produkten und Dienstleistungen zwischen dem Unternehmen und dem Verbraucher tätig sein. Umfasst Hersteller, Hersteller, Lieferanten, Händler, Händler, Händler, Großhändler, Einzelhändler, Familienunternehmen und andere geschäftsorientierte Unternehmen. |

| CDN* | Content Delivery Networks (CDNs) und Websites im Zusammenhang mit CDNs |

| Dating & Kontaktanzeigen | Websites, die Dating-Services oder Hilfe bei der Einrichtung romantischer Beziehungen anbieten |

| Wörterbuch | Websites mit umfangreichen Sammlungen von Informationen und Wissen. Enthält neben Dienstprogrammen wie Uhren, Taschenrechnern, Zeitplänen und Vorlagen auch Ressourcen wie Wikis, lexikalische Wörterbücher, Lexikalitäten, lexikalische Wörterbücher, Lexikalwörterbücher, Taschenrechner, Timer und Vorlagen. |

| Die Medikamente | Websites mit Inhalten in Bezug auf illegale Drogen wie Amphetamine, Barbiturate, Benzodiazepine, Kokain, Designer Drugs, Ecstasy und Heroin. Bezieht sich nicht auf Cannabis/Marihuana |

| Drogen - kontrolliert* | Websites im Zusammenhang mit kontrollierten Arzneimitteln und Substanzen |

| Dynamische DNS* | Websites, die dynamische DNS-Dienste nutzen, um ihre Domänennamen dynamischen IP-Adressen zuzuordnen. |

| Website zum Bereich Bildung | Websites, die Bildungsdienstleistungen wie Schulen und Universitäten anbieten, zusätzlich zu Websites, die Lehrmaterialien zum Verkauf oder für Nachschlagewerke anbieten. Umfasst Websites, die Informationen zu Bildung oder Handels-, Berufs- und Berufsschulen und -programmen bieten. Dazu gehören auch Websites, die von Schulen, Bildungseinrichtungen, Dozenten oder Alumni-Gruppen gesponsert werden. |

| Unterhaltung | Websites, die Fernsehen, Filme, Zeitschriften, Radio, Bücher, Lebensmittel, Mode und Lifestyle enthalten oder bewerben. Genauer gesagt Websites, die Informationen über die Populärkultur bereitstellen oder diese fördern, einschließlich (aber nicht beschränkt auf) Filmkritiken und Diskussionen, Filmtrailer, Kinokassen, Fernsehen, Home Entertainment, Musik, Comics, Graphic Novels, literarische Nachrichten und Rezensionen sowie andere unterhaltsorientierte Zeitschriften, Interviews, Fanclubs, Promi-Klatsch, Podcasts und Musik- und Filmkarten, Show, Events, Zitate, Memes, Texte, Musiker, Bands, Theaterkunst, Drama, Oper, Orchester. |

| Extrem* | Websites mit äußerst vulgären, grafischen, schockierenden oder ekelhaften Inhalten, die für die meisten Menschen als sehr beleidigend angesehen werden. |

| Datei-Sharing | Websites für Dienste, die Online-Dateispeicher, Dateifreigabe, Synchronisierung von Dateien zwischen Geräten sowie ein netzwerkbasiertes Datenbackup und -wiederherstellung bereitstellen. Diese Dienste können die Möglichkeit bieten, Dokumente, Dateien, Computercode, Text, Videos, Musik, Musik und andere elektronisch formatierte Informationen im virtuellen Datenspeicher hochzuladen, herunterzuladen, einzufügen, zu organisieren, zu posten und zu teilen. Diese Kategorie umfasst auch Dienste, die Software verteilen, um den direkten Austausch von Dateien zwischen Benutzern zu erleichtern. |

| Finanzwesen | Websites, die Inhalte über Banken, Finanznachrichten und Tipps, den Aktienmarkt, Investitionen, Kreditkarten, Versicherungen und Kreditvergabe enthalten. |

| Lebensmittel | Websites, die neben Websites, die sich auf Restaurants, Essen und Essen beziehen, zusätzlich zu Websites enthalten, die Lebensmittel, Catering, Gastronomie, Kochen und Rezepte auflisten, überprüfen, diskutieren, bewerben und bewerben. |

| Foren | Websites mit Message Boards, Online-Chatrooms und Diskussionsforen |

| Freeware/Shareware* | Websites im Zusammenhang mit dem Vertrieb von Freeware und Shareware-Software |

| Freundschaft | Websites, die platonische Freundschaftsmaterialien und Websites sozialer Netzwerke enthalten. |

| Glücksspiel | Websites, die spielbezogene Inhalte wie Online-Poker und Casinos, Sportwetten und Lotterien fördern oder enthalten. Websites, auf denen ein Benutzer Wetten platzieren oder an Wettpools, Lotterien teilnehmen oder Informationen, Hilfe, Empfehlungen oder Schulungen für solche Aktivitäten erhalten kann. Diese Kategorie umfasst keine Websites, die Glücksspielprodukte oder Websites für Offline-Casinos/Hotels verkaufen, es sei denn, sie erfüllen eine der oben genannten Anforderungen. |

| Spiele | Websites, die Online-Spiele enthalten oder Dienste und Informationen über elektronische Spiele, Videospiele und Konsolen im Haushalt, Computerspiele und Rollenspiele bereitstellen. Enthält auch Spielanleitungen/Cheats und Zubehör |

| Behörden | Websites, die von Regierungsbehörden, einschließlich militärischer und politischer Organisationen, gesponsert oder vertreten werden. Kann Informationen zu Steuern, Rettungsdiensten und Gesetzen verschiedener Regierungsstellen bereitstellen. Dazu gehören auch Websites, die Adoptionsdienste, Informationen über Adoption, Einwanderungsinformationen und Einwanderungsdienste anbieten. |

| Waffen & Waffen | Websites, die Informationen zu Schusswaffen, Messern und anderen Waffen bewerben, verkaufen oder bereitstellen |

| Hacken* | Websites im Zusammenhang mit Hacking- und Hacking-Tools |

| Integrität | Websites, die Inhalte im Zusammenhang mit Gesundheit, Krankheiten und Beschwerden enthalten, einschließlich Krankenhäusern, Ärzten und verschreibungspflichtigen Medikamenten, einschließlich Websites, die sich hauptsächlich auf Gesundheitsforschung konzentrieren. Websites, die Ratschläge und Informationen zur allgemeinen Gesundheit wie Fitness und Wohlbefinden, persönliche Gesundheit, medizinische Dienstleistungen, rezeptfreie und verschreibungspflichtige Medikamente, gesundheitliche Auswirkungen des legalen und illegalen Drogenkonsums, alternative und ergänzende Therapien, Zahnmedizin, Optometrie und Psychiatrie bieten. Dazu gehören Selbsthilfe- und Unterstützungsorganisationen, die sich mit einer Krankheit oder gesundheitlichen Bedingungen befassen |

| Humor* | Websites, die hauptsächlich mit Witzen, Humor oder Comedy zu tun haben |

| Illegale Aktivität* | Websites im Zusammenhang mit illegalen Aktivitäten oder Aktivitäten, die in den meisten Ländern illegal sind |

| Bild-/Videosuche | Websites für die Bild- und Videosuche, einschließlich des Austauschs von Medien (z. B. zum Teilen von Fotos), und haben ein geringes Risiko, anstößige Inhalte wie Erwachsenen- oder Porno-Grafikmaterial einzubeziehen. |

| Zur Information | Websites mit Informationsinhalten wie regionale Informationen oder Beratung |

| Infosec* | Websites mit Inhalten im Zusammenhang mit Informationssicherheit |

| Internet-Kommunikation | Websites im Zusammenhang mit Internetkommunikation und VOIP |

| IoT* | Websites im Zusammenhang mit dem Internet der Dinge und IoT-Geräte |

| Jobs | Websites, die Jobsuchmaschinen und andere Materialien wie Beratung und Strategien zur Arbeitssuche enthalten. |

| Kinder* | Websites, die sich hauptsächlich auf Kinder und junge Erwachsene beziehen |

| Schadsoftwareinhalt* | Websites mit bösartiger Software, Viren oder Malware, Software-Hacks, illegalem Code und Material für Computerhacker Eine gängige Praxis besteht darin, die Malware-Kategorie für alle Gruppen zu blockieren. |

| Marihuana* | Websites im Zusammenhang mit der Herstellung, Verwendung oder dem Verkauf von Marihuana |

| Mitteilung* | Website im Zusammenhang mit Instant Messaging und Chat |

| Handys | Websites, die Informationen und Dienste über mobile (Mobilfunk-) Telefone verkaufen oder bereitstellen |

| Nachrichten | Websites, die aktuelle Nachrichten und Ereignisse bereitstellen, einschließlich Online-Zeitungen. Websites, die in erster Linie Informationen oder Kommentare zu aktuellen Ereignissen oder aktuellen Themen des Tages melden. Umfasst auch Nachrichtenradiosender und Nachrichtenmagazine. Beinhaltet möglicherweise keine Websites, die besser von anderen Kategorien erfasst werden können. |

| Nacktheit* | Websites, die jede Form von Nacktheit enthalten |

| Online-Meetings* | Websites im Zusammenhang mit Software für Online-Meetings oder zum Hosten von Online-Meetings |

| Organisationen | Websites, die Inhalte im Zusammenhang mit Organisationen enthalten, die Freiwilligenarbeit für wohltätige Zwecke fördern, wie gemeinnützige Organisationen, Stiftungen, Gesellschaften, Verbände, Gemeinschaften, Institutionen. Dazu gehören auch anerkannte Schönheitswettbewerbe (Miss Earth), Pfadfinder für Jungen/Mädchen und Körper, die philanthropische oder Hilfsmaßnahmen pflegen. |

| P2P* | Websites im Zusammenhang mit Peer-to-Peer-Dateifreigabe (P2P) |

| Domainparking | Websites, die geparkt sind, d. h. die Domain ist keinem Dienst wie E-Mail oder einer Website zugeordnet. Diese Domains werden oft “zum Verkauf angeboten. “ |

| Phishing* | Websites und Websites, die in Phishing- und Spearfishing-Kampagnen verwendet werden |

| Piracy* | Seiten im Zusammenhang mit digitaler Piraterie |

| Politik | Websites, die politische Inhalte enthalten, einschließlich solcher, die politische Organisationen oder Organisationen vertreten, die politische Ansichten fördern |

| Pornos - Kind | Websites, die auf Erwachsene ausgerichtete Inhalte enthalten, einschließlich sexuell expliziter Grafiken und Material mit Kindern oder scheinbar spielenden Kindern. |

| Porno/Nacktheit | Websites, die auf Erwachsene ausgerichtete Inhalte enthalten, einschließlich sexuell expliziter Grafiken und Materialien. Beinhaltet Kunst mit Nacktheit, Sexshops und Websites mit Anzeigen, die Nacktheit zeigen, Spiele mit Nacktheit |

| Private Webseiten | Websites, die von Personen erstellt wurden, die persönliche Ausdrücke wie Blogs, persönliche Tagebücher, Erfahrungen oder Interessen enthalten |

| Professionelle Dienstleistungen | Websites, die professionelle, immaterielle Produkte oder Fachwissen anbieten (im Gegensatz zu materiellen Gütern). Beinhaltet Websites für Dienstleistungen, die von einer Person oder einem Team zum Nutzen ihrer Kunden fachmännisch erbracht werden. Die typischen Dienstleistungen umfassen Reinigungs-, Reparatur-, Buchhaltungs-, Bank-, Beratungs-, Landschaftsbau-, Bildungs-, Versicherungs-, Behandlungs- und Transportdienstleistungen. Umfasst auch Online-Nachhilfe, Tanz, Fahren, Kampfsport, Musikinstrumentenunterricht und Essayistik. |

| Immobilien | Websites, die sich auf Immobilien konzentrieren, einschließlich Makler, Vermietung und Leasing von Wohnungen und Büros sowie andere Immobilieninformationen |

| Religion | Websites, die religiöse Überzeugungen und Praktiken fördern oder bereitstellen |

| Tools für Remote-Zugriff* | Tools für den Remote-Zugriff wie Screen-Sharing-Dienste |

| Betrüger* | Websites im Zusammenhang mit Betrug |

| Die Suchmaschinen | Websites, die zum Durchsuchen des Webs verwendet werden |

| Sex-Ed | 网站,死Inhalte苏珥sexuellen启蒙halten. Der Inhalt kann grafisch sein, soll jedoch über den Fortpflanzungsprozess, die sexuelle Entwicklung, die sichere Sexualpraktiken, die Sexualität, die Empfängnisverhütung, Tipps für besseren Sex und Produkte zur sexuellen Verbesserung informieren. |

| einkaufen | Websites, auf denen Konsumgüter gekauft werden, einschließlich Online-Auktionen und Kleinanzeigen. Inklusive Eventkarten |

| Spam* | Websites im Zusammenhang mit Spam oder in Spam-E-Mail-Kampagnen |

| Sport | Websites, die sich auf Sport und aktive Hobbys beziehen. Dazu gehören organisierte, professionelle und wettbewerbsfähige Sportarten sowie aktive Hobbys wie Angeln, Golf, Jagen, Joggen, Kanufahren, Bogenschießen, Schach und so weiter |

| Streaming-Radio/TV | Websites, die Streaming-Radio- oder Fernsehinhalte enthalten |

| Selbstmord* | Websites im Zusammenhang mit Selbstmord, einschließlich Selbstmordinformationen |

| Verdächtigt* | Websites, die nicht unbedingt Malware oder schädliche Inhalte enthalten, aber aufgrund bestimmter Attribute als fragwürdig gekennzeichnet wurden. Die Malware-Analyse von iboss klassifiziert diese Websites als “Unsicher”, auch wenn keine Malware erkannt wird. Der Heuristische Schutz für Webanfragen kennzeichnet, falls er aktiv ist, auch Websites, die als verdächtig eingestuft sind. |

| Badeanzüge | Websites, die sexuell aufschlussreiche Inhalte enthalten, aber keine Nacktheit. Beinhaltet Einkaufsmöglichkeiten für Bikini, Badeanzüge, Dessous und andere Intimbekleidung. |

| Technologie | Websites, die inhaltliche Technologie enthalten, einschließlich Software, Computerhardware, Technologieunternehmen und Hilfe zu technischen Computern. Außerdem Websites, die Informationen, Nachrichten, Bewertungen, Meinungen und Berichterstattung über Computer, Computergeräte und Technologie, Unterhaltungselektronik und allgemeine Technologie sponsern oder bereitstellen. |

| Terrorismus/Radikalisierung | Websites mit radikalen Gruppen oder Bewegungen mit aggressiven Anti-Regierungs-Überzeugungen oder Überzeugungen. |

| Tech-Infrastruktur* | Websites im Zusammenhang mit Technologie-Infrastruktur |

| Symbolleisten | Websites, die Toolbar-Downloads für Webbrowser anbieten |

| Übersetzungsdienste* | Websites, die Übersetzungsdienste anbieten |

| Transportmittel | Websites, die Inhalte im Zusammenhang mit dem Transport enthalten. Dazu gehören Informationen über Züge, Buslinien und öffentliche Verkehrsmittel sowie Websites, die Autos, Motorräder, Boote und Flugzeuge verkaufen, fördern oder in Bezug auf sie beziehen. |

| Reisen | Websites, die reisebezogene Dienstleistungen oder Informationen wie Online-Reisediskussion, Planung, Tourismus, Unterkunft und Transport wie Fluggesellschaften, Züge und Busse sowie die entsprechenden Fahrpläne und Tarife bereitstellen. Websites, die Reisereservierungen, Reiseerlebnisse, Fahrzeugvermietungen, Beschreibungen von Reisezielen oder Werbeaktionen für Hotels/Casinos oder andere reisebezogene Unterkünfte fördern oder bereitstellen. Kann Festivals und Vergnügungsparks umfassen. |

| Gewalt & Hass | Websites, die gewalttätiges Verhalten fördern oder unentgeltliche Bilder von Tod, Blut oder Körperverletzung darstellen |

| Webhosting* | Webhosting-Anbieter |

| Webmail | 网站,死webbasierte E-Mail-Services anbieten |

| Webproxys | Websites, die Informationen über, Dienste oder Downloads von Web-Proxys anbieten, die häufig verwendet werden, um URL- und Inhaltsfilter zu Bypass |

In diesem Artikel

- Übersicht

- Geltungsbereich

- Voraussetzungen

- Cloud-Konfiguration von Citrix Secure Internet Access (CSIA)

- Konfigurieren von Web-Sicherheitsrichtlinien

- Konfiguration des Citrix Secure Internet Access Agents

- Konfigurieren des CSIA-Agenten-Downloads (Cloud Connector)

- Konfigurieren der erweiterten CSIA-Agent-Konnektoreinstellungen (Cloud Connector)

- 拉登您窝Citrix安全上网代理(Cloud Connector) herunter

- Konfigurieren der CSIA-Agenten-Richtlinien in der CSIA-Admin-Konsole

- ( OPTIONAL) Manuelle Konfiguration des des Citrix Secure Internet Access Agents

- Bereitstellung des Citrix Secure Internet Access Agents für das Hauptimage

- Validierte Anwendungsfälle

- Problembehandlung

- Anhang

⋅Hinweis:Wenn Sie diese Einstellungen auf mehrere Gruppen anwenden möchten

⋅Hinweis:Wenn Sie diese Einstellungen auf mehrere Gruppen anwenden möchten

Groups können entweder neu konfiguriert werden, um nur aktuell angewendete Konfigurationsänderungen zu akzeptieren, oder alle Konfigurationseinstellungen für die aktuelle Richtlinie akzeptieren und überschreiben.

Groups können entweder neu konfiguriert werden, um nur aktuell angewendete Konfigurationsänderungen zu akzeptieren, oder alle Konfigurationseinstellungen für die aktuelle Richtlinie akzeptieren und überschreiben.