建立节点间通信

集群设置中的节点之间使用以下节点间通信机制进行通信:

- 网络(同一子网)中的节点通过集群背板相互通信。背板必须明确设置。下面是详细的步骤。

- 在整个网络中,数据包的转向是通过GRE隧道完成的,其他节点到节点的通信是根据需要在节点之间路由的。

重要的

- 从Release 11.0的所有版本开始,集群可以包括来自不同网络的节点。

- 从13.0版本58.3开始,在L3集群中的Fortville网卡上支持GRE转向。

要设置集群背板,请对每个节点执行以下操作

- 确定要用于背板的网络接口。

- 从选中的网口连接以太网或光纤到集群背板交换机。

以节点4的1/2接口作为背板接口为例,则从节点4的1/2接口连接线缆至背板交换机。

设置集群背板时需要注意的重要事项

不要使用设备的管理接口(0/x)作为背板接口。在集群中,接口0/1/x读为:

0 ->节点ID 0 1/x -> Citrix ADC接口

客户端和服务器数据平面不使用背板接口。

Citrix建议对集群背板使用链路聚合(LA)通道。

双机场景下,当出现以下情况时,集群运行状态为DOWN:背板背靠背连接。

- 其中一个节点被重新启动。

- 其中一个节点的背板接口被禁用。

因此,Citrix建议您为背板专用一个单独的交换机,这样其他集群节点和流量就不会受到影响。不能使用背靠背链路向外扩展集群。当向外扩展集群节点时,您可能会在生产环境中遇到停机。

集群中所有节点的背板接口必须连接到同一台交换机,并绑定到同一个L2 VLAN。

如果有多个集群,且集群实例ID相同,请确保每个集群的背板接口绑定到不同的VLAN。

无论背板接口的HA监控设置如何,背板接口始终处于监控状态。

不同虚拟化平台上的MAC欺骗状态会影响集群背板上的转向机制。因此,请确保配置了适当的状态:

- XenServer -禁用MAC欺骗

- Hyper-V -启用MAC欺骗

- VMware ESX -启用MAC欺骗(也确保“伪造传输”启用)

集群背板的MTU会自动更新。但是,如果在集群上配置了巨帧,则必须显式地配置集群背板的MTU。需设置为78 + X,其中X为客户端和服务器数据平面的最大MTU。例如,服务器数据平面的MTU为7500,客户端数据平面的MTU为8922。集群背板的MTU必须设置为78 + 8922 = 9000。使用实例设置MTU。

> set interface-mtu .使用实例 背板交换机各接口的MTU必须大于等于1578字节。如果集群具有MBF、L2策略、acl、CLAG部署中的路由和vPath等特性,则适用。

基于UDP的隧道支持L2和L3集群

从Citrix ADC发布13.0开始构建36。Citrix ADC L2和L3集群可以使用基于UDP的隧道来引导流量。它是为集群中两个节点的节点间通信而定义的。通过“tunnel mode”参数,可以通过add和set cluster node命令设置GRE或UDP隧道模式。

在L3集群部署中,Citrix ADC节点之间的报文通过未加密的GRE隧道交换,该隧道使用源节点和目的节点的NSIP地址进行路由。当这种交换在互联网上发生时,在没有IPsec隧道的情况下,nsip被暴露在互联网上,并可能导致安全问题。

重要的

思杰建议客户在使用L3集群时建立自己的IPsec解决方案。

下表帮助您根据不同的部署对隧道支持进行分类。

| 控制类型 | AWS | 微软Azure | 在前提 |

|---|---|---|---|

| MAC | 不支持 | 不支持 | 支持 |

| GRE隧道 | 支持 | 不支持 | 支持 |

| UDP隧道 | 支持 | 支持 | 支持 |

重要的

在L3集群中,隧道模式缺省为GRE。

配置基于UDP的隧道

通过设置节点ID参数和提示状态,可以添加集群节点。通过提供接口名称来配置背板,并选择您所选择的隧道模式(GRE或UDP)。

CLI程序

使用CLI命令启用UDP隧道模式。

在命令提示符下,输入:

add cluster node@ [-state ] [-backplane ] [-tunnelmode ] set cluster node@ [-state ] [-tunnelmode ]

请注意

隧道模式包括NONE、GRE、UDP。

例子

add cluster node 1 -state ACTIVE -backplane 1/1/1 -tunnelmode UDPset cluster node 1 -state ACTIVE -tunnelmode UDP

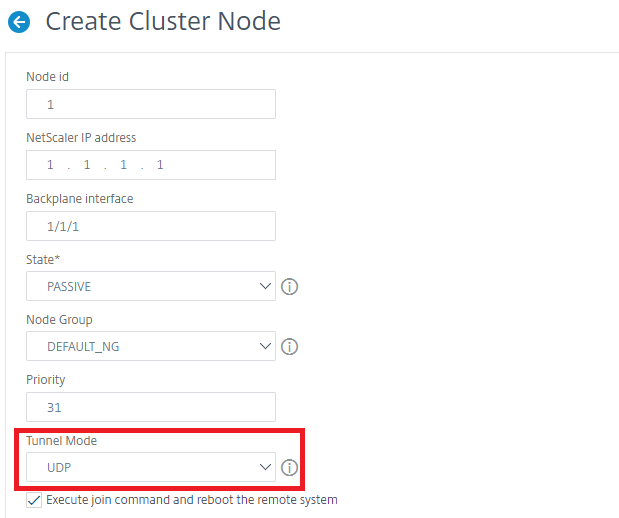

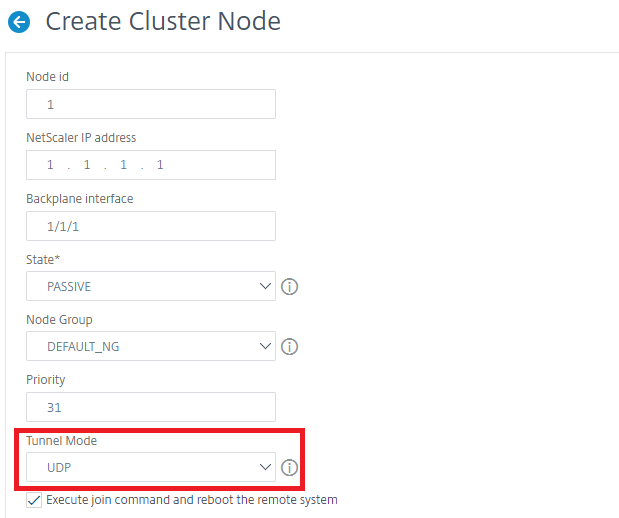

GUI程序

使用GUI方式启用UDP隧道模式。

导航到系统>集群>.

在集群节点页面,点击添加.

在创建集群节点,设置隧道模式参数设置为UDP,单击创建.

点击关闭.