Recomendaciones del WAF

El perfil de NetScaler Web App Firewall (WAF) y las firmas WAF protegen sus aplicaciones web de los ataques maliciosos. Las firmas WAF proporcionan reglas específicas y configurables para simplificar la tarea de proteger sus sitios web contra los ataques conocidos. Una firma representa un patrón que es un componente de un ataque conocido en un sistema operativo, servidor web, sitio web, servicio web basado en XML u otro recurso. Para proteger su aplicación mediante firmas, debe revisar las reglas, habilitar y configurar las que quiera aplicar.

Del mismo modo, para evitar filtraciones de datos y proporcionar la protección de seguridad adecuada en la aplicación, debe crear un perfil WAF con controles de seguridad. Al crear un perfil WAF en la instancia ADC, el tráfico puede:

Genérese con las comprobaciones de seguridad mencionadas

No se genera con las comprobaciones de seguridad mencionadas

Es posible que la instancia esté recibiendo otros ataques, pero es posible que no hayas activado esa comprobación de seguridad en los perfiles de WAF.

Como administrador, debe comprender cómo habilitar las firmas correctas y crear los perfiles WAF correctos para proteger la aplicación web. Identificar las firmas y los perfiles WAF correctos puede ser una tarea difícil en algunos escenarios.

La recomendación de NetScaler ADM WAF analiza la aplicación en busca de vulnerabilidades y genera las siguientes recomendaciones:

Perfil WAF

Firma WAF

Para obtener más información, consultePerfil WAFyFirmas WAF.

La base de datos de recomendaciones de WAF se actualiza con frecuencia para incluir cualquier vulnerabilidad nueva. Puede escanear y, a continuación, seleccionar para habilitar las recomendaciones necesarias. Puede habilitar todas las firmas y comprobaciones de seguridad, pero esto podría generar falsos positivos y afectar al rendimiento de la instancia de ADC. Por lo tanto, se recomienda seleccionar solo las comprobaciones de seguridad y firmas necesarias. El motor de recomendaciones de WAF también detecta automáticamente qué firmas y comprobaciones de seguridad deben habilitarse para la aplicación.

Nota

La instancia de ADC debe ser13.0 41.28 o posterior(para las comprobaciones de seguridad) y13.0 o posterior(para las firmas).

Requisitos previos

Las aplicaciones:

Debe tener la licencia premium.

Debe ser el servidor virtual de equilibrio de carga.

Configure los ajustes de escaneo de WAF

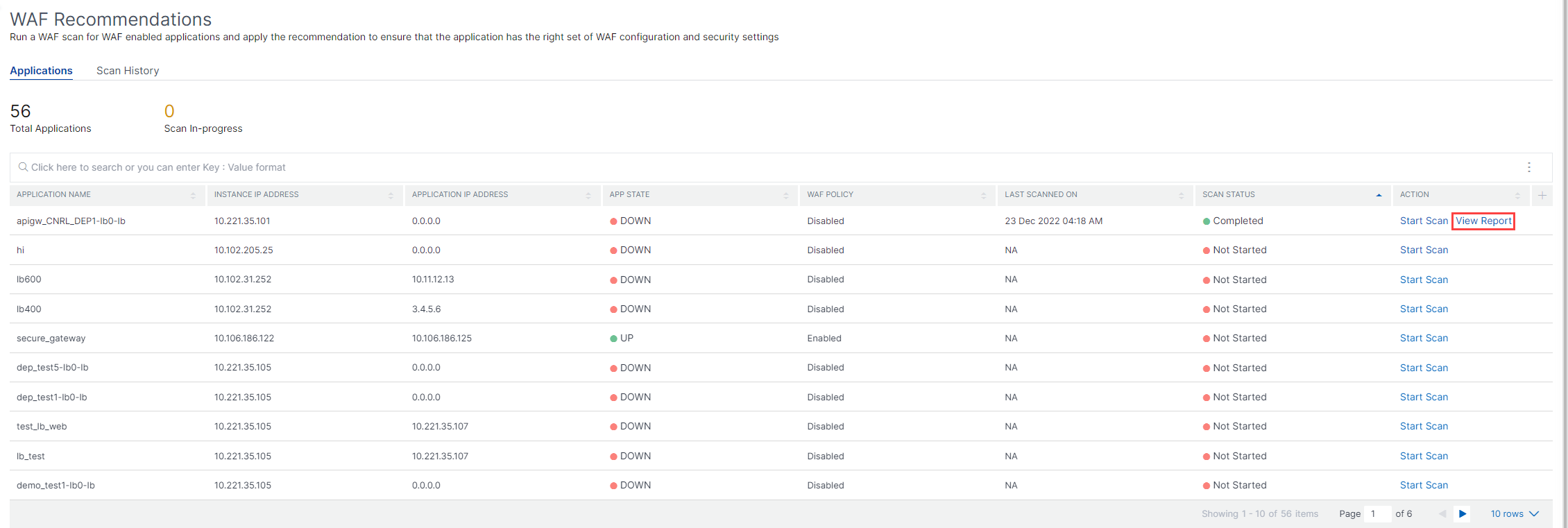

En NetScaler ADM, vaya aSeguridad > Recomendación de WAFy, enAplicaciones, haga clic enIniciar escaneopara configurar los ajustes de escaneo de WAF para una aplicación.

En la página de recomendaciones de la WAF:

Nombre de dominio: especifique el nombre de dominio de acceso público/acceso público que está asociado a la aplicación VIP. Por ejemplo:

www.example.com.Nota

La URL inicial, la URL de inicio y la URL de cierre de sesión deben coincidir con el dominio especificado.

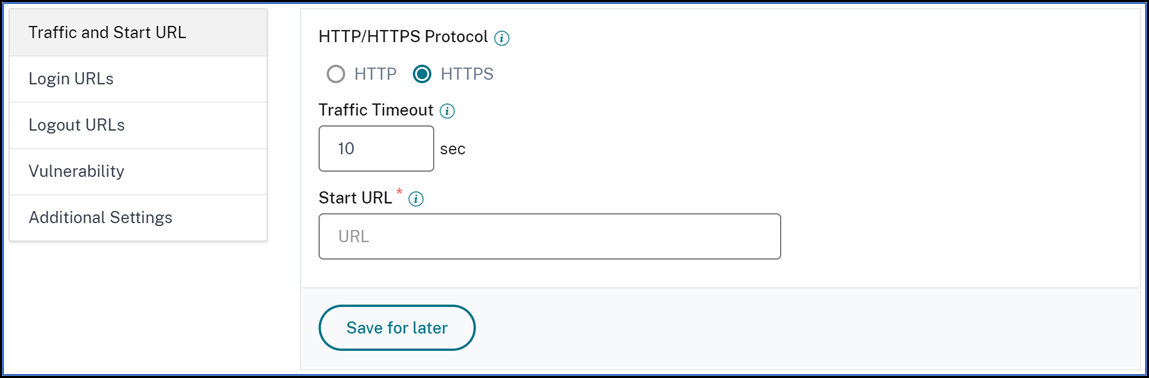

Tráfico y URL de inicio: proporcione los detalles de la URL de la aplicación (servidor).

Protocolo HTTP/HTTPS: seleccione el protocolo de la aplicación.

Tiempo de espera del tráfico: el tiempo de espera (en segundos) de una sola solicitud durante el escaneo. El valor debe ser superior a 0.

URL de inicio: la página principal de la aplicación para iniciar el escaneo. Por ejemplo:

https://www.example.com/home. La URL debe ser una dirección IPv4 válida. No se permiten direcciones IP internas en el rango 10.0.0.0/8, 172.16.0.0/12 y 192.168.0.0/16.

URL de iniciode sesión: especifique las credenciales de inicio de sesión y las URL, si las hay, para acceder a la aplicación.

URL de iniciode sesión: URL a la que se envían los datos de inicio de sesión para la autenticación. En HTML, esta URL se conoce comúnmente como URL de acción.

Método de autenticación: seleccione el método de autenticación compatible (basado en formularios o encabezados) para su aplicación.

La autenticación basada en formularios requiere enviar un formulario a la URL de inicio de sesión con las credenciales de inicio de sesión. Estas credenciales deben tener la forma de campos de formulario y sus valores. A continuación, la aplicación comparte la cookie de sesión que se utiliza para mantener las sesiones durante el análisis.

La autenticación basada en encabezados requiere el encabezado de autenticación y su valor en la sección de encabezados. El encabezado de autenticación debe tener un valor válido y se usa para mantener las sesiones durante el escaneo. Los campos del formulario deben dejarse vacíos si están basados en encabezados.

Método de solicitud: seleccione el método HTTP utilizado al enviar los datos del formulario a la URL de inicio de sesión. Los métodos de solicitud permitidos son POST, GET y PUT.

Campos de formulario: especifique los datos del formulario que se enviarán a la URL de inicio de sesión. Los campos de formulario solo son obligatorios si selecciona la autenticación basada en formularios. Debe especificarlo en los pares clave-valor, donde el nombre del campo es la clave y el valor del campo es el valor. Asegúrese de que todos los campos del formulario necesarios para iniciar sesión se agreguen correctamente, incluidas las contraseñas. Los valores se cifran antes de almacenarlos en la base de datos. Puede hacer clic en el botón Agregar para agregar varios campos de formulario. Por ejemplo, Nombre de campo (nombre de usuario) y Valor de campo (admin).

Encabezados HTTP: losencabezados HTTP pueden ser necesarios para que el inicio de sesión se realice correctamente. Debe especificarlo en los pares clave-valor, donde el nombre del encabezado es la clave y el valor del encabezado es el valor. Puede hacer clic en el botón Agregar para agregar varios encabezados HTTP. Uno de los encabezados HTTP obligatorios más comunes es el encabezado Content-Type.

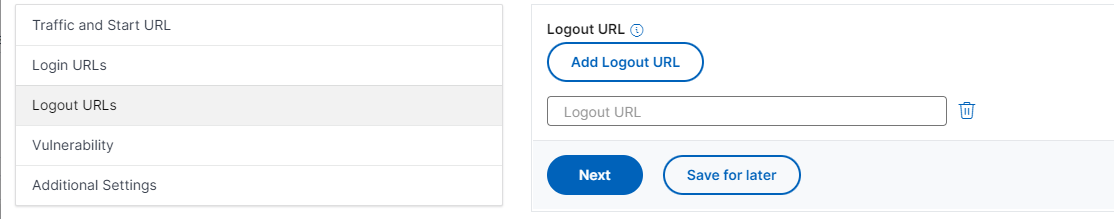

URL de cierre de sesión: especifique la URL que termina la sesión después de acceder a ella. Por ejemplo:

https://www.example.com/customer/logout.

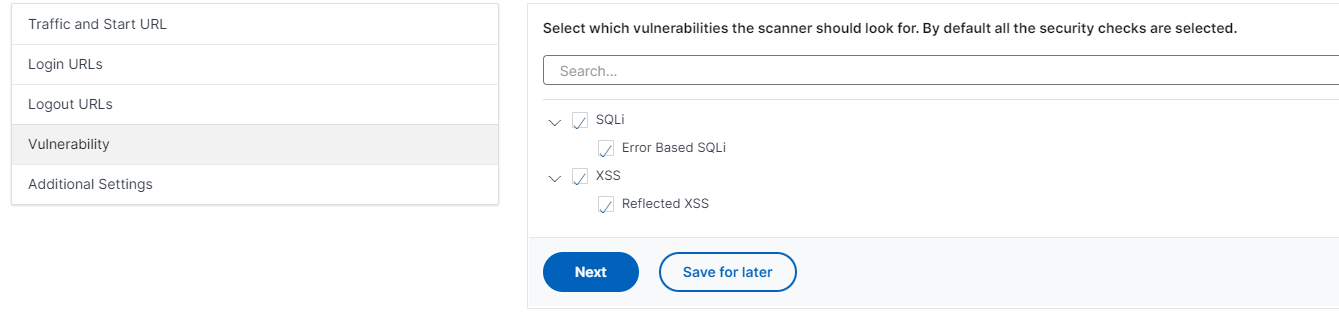

Vulnerabilidad: seleccione las vulnerabilidades para que el analizador las detecte. Actualmente, esto se hace por la inyección de SQL y las infracciones de scripts entre sitios. De forma predeterminada, se seleccionan todas las infracciones. Tras seleccionar las vulnerabilidades, simula estos ataques a la aplicación para informar de la posible vulnerabilidad. Se recomienda habilitar esta detección si no se encuentra en el entorno de producción. También se informa de todas las demás vulnerabilidades, sin simular estos ataques a la aplicación.

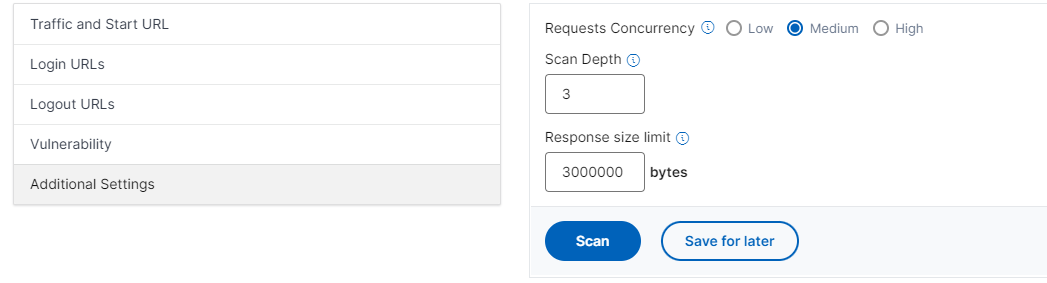

Parámetros adicionales

Simultaneidadde solicitudes: el total de solicitudes enviadas a la aplicación web en paralelo.

Profundidad de escaneo: profundidad de la aplicación web hasta la que debe continuar el escaneo. Por ejemplo, para una profundidad de escaneo de valor 2, se escanean la URL de inicio y todos los enlaces que se encuentran en esta URL. Debe especificar un valor igual o superior a 1.

Límite de tamaño de respuesta: el límite máximo del tamaño de la respuesta. No se escanean las respuestas que superen el valor mencionado. El límite recomendado es de 3 MB (300000 bytes).

La configuración de los ajustes de escaneo del WAF está completa. Puede hacer clic enEscanearpara iniciar el proceso de escaneo o puede hacer clic enGuardar para más adelante paraguardar las configuraciones y escanear más adelante.

Proceso de recomendación de escaneo WAF

Al iniciar el escaneo, el motor de recomendaciones del WAF:

Escanea la aplicación web proporcionada a través de la URL proporcionada.

Inspecciona la aplicación web para descubrir las tecnologías utilizadas por la aplicación web.

Simula los ataques de seguridad a la aplicación web para detectar posibles vulnerabilidades.

Recomienda firmas basadas en las tecnologías web detectadas.

Recomienda realizar comprobaciones de seguridad basadas en las vulnerabilidades encontradas y en el análisis del tráfico.

Analiza las respuestas de las aplicaciones web para generar configuraciones más detalladas.

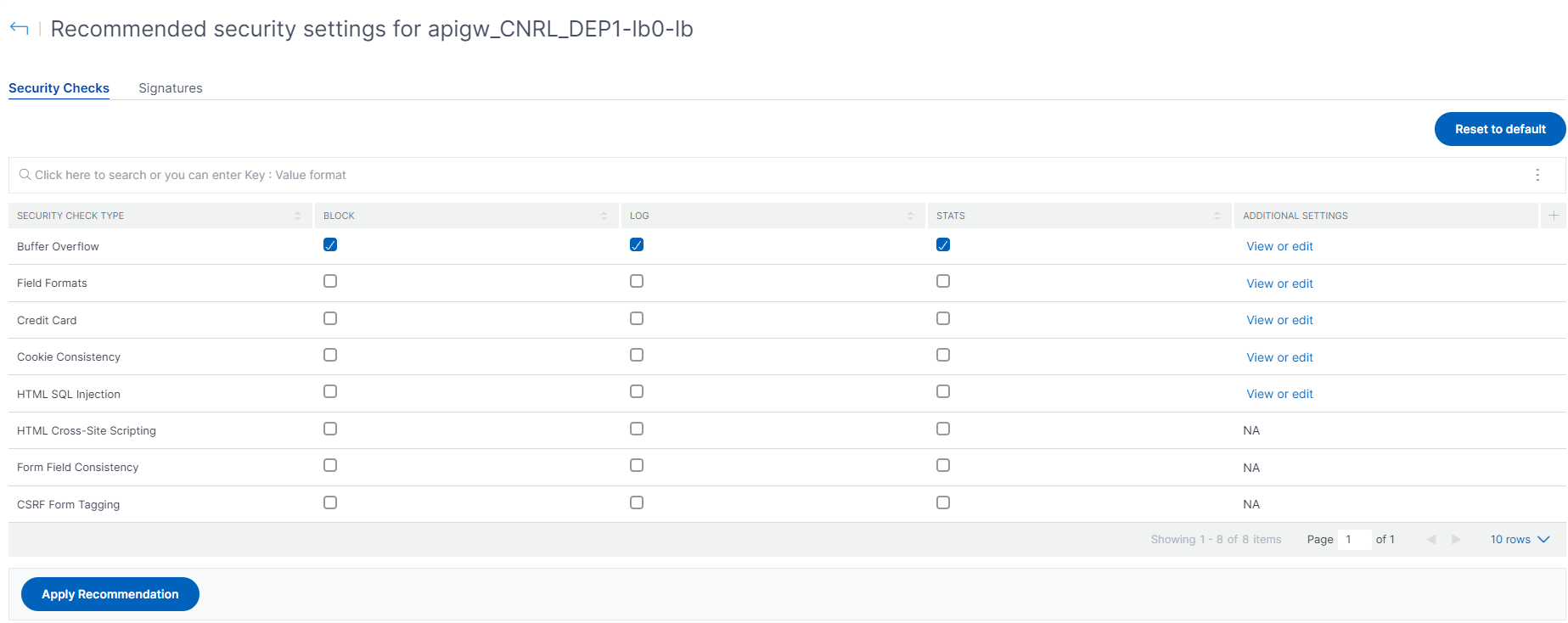

Se admiten las siguientes comprobaciones de seguridad:

Desbordamiento de búfer

Formato de campo

Tarjeta de crédito

Consistencia de cookies

Inyección HTML SQL

Secuencias de comandos HTML entre sitios

Consistencia de campos de formulario

Etiquetado de formularios CSRF

Ver informe de escaneo

Una vez finalizado el escaneo, haga clic enVer informepara ver los resultados.

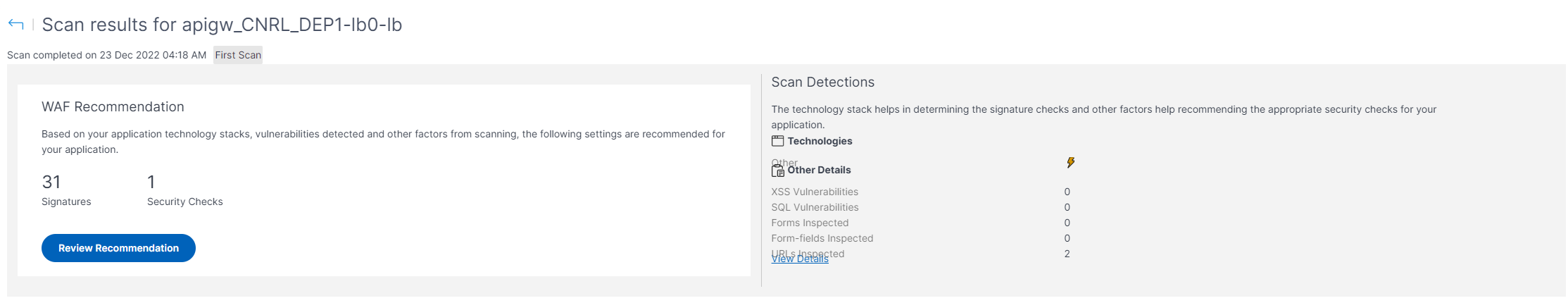

El resultado del análisis proporciona:

Recomendación de WAF: le permite ver el resumen del total de firmas y comprobaciones de seguridad recomendadas para la aplicación.

Detecciones de escaneo: le permite ver la recopilación de información, como las tecnologías y los detalles de las infracciones realizadas en la aplicación. Haga clic enVer detallespara ver la información sobre las detecciones y otros detalles del análisis.

EnRecomendación de WAF, haga clic enRevisar recomendaciónpara ver los detalles de lascomprobaciones de seguridadylas firmas.

La configuración de seguridad recomendada sugiere las comprobaciones de seguridad y las firmas recomendadas para la aplicación. Puede modificar las recomendaciones de la lista y hacer clic enVer o modificarpara ver los detalles o modificar los cambios según los requisitos. La opción Restablecer la configuración predeterminada restablece todos los cambios realizados y vuelve a las recomendaciones originales.

Tras revisar los detalles, haga clic enAplicar recomendación. Las recomendaciones se configuran mediante los StyleBooks. Debe asegurarse de aplicar la recomendación en las fichasComprobaciones de seguridadyFirmapor separado.

Se recomienda aplicar primero las firmas y, a continuación, las comprobaciones de seguridad. Esto vincula las firmas al perfil automáticamente.

Cuando apliques las firmas correctamente:

La configuración se aplica a la instancia de ADC a través del StyleBook

appfw-import-object.El archivo de firmas con las recomendaciones configuradas se importa a la instancia de ADC.

Nota

拉斯维加斯firma se admiten en ADC 13。0 o en una versión posterior.

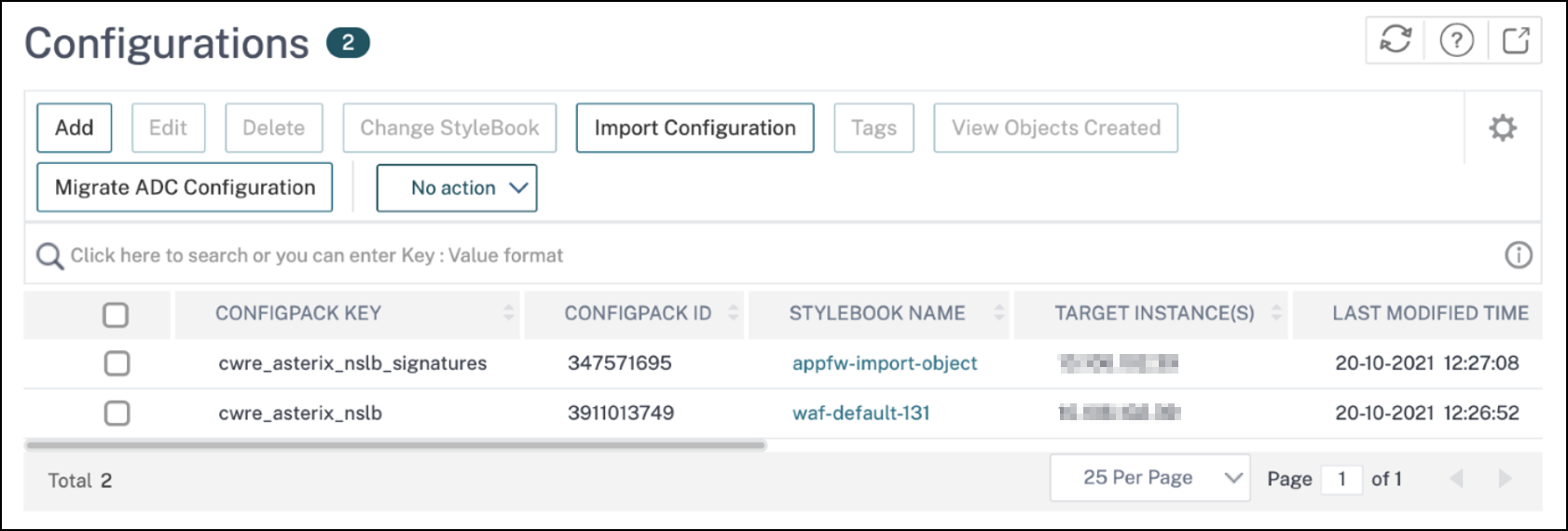

Antes de proceder a aplicar las recomendaciones de lacomprobación de seguridad, vaya aAplicaciones > Configuración > Paquetes de configuracióny asegúrese de que el paquete de configuración de firmas se haya creado correctamente.

Si aplica correctamente las comprobaciones de seguridad:

La configuración se aplica a la instancia de ADC a través de StyleBooks, según la versión de ADC. Para ADC 13.0, se usa el StyleBook

waf-default-130y para ADC 13.1, se usa el StyleBookwaf-default-131.El perfil

Appfwse crea en su ADC y se vincula a la aplicación mediantepolicylabel.Las firmas están enlazadas al perfil appfw, si las firmas recomendadas ya están aplicadas.

Nota

Las comprobaciones de seguridad son compatibles con ADC 13.0 41.28 o una versión posterior.

Tras aplicar la recomendación (comprobaciones de seguridad y firmas), puede ver el siguiente mensaje de confirmación:

Para comprobar que los perfiles y las firmas WAF se aplican a través de los StyleBooks predeterminados, vaya aAplicaciones > Configuración > Paquetes de configuración.