Actualización automática de firmas

La funcionalidad Signature Auto Update del Firewall de aplicaciones web permite al usuario obtener las firmas más recientes para proteger la aplicación web contra nuevas vulnerabilidades. La función de actualización automática proporciona una mejor protección sin necesidad de intervención manual continua para obtener las últimas actualizaciones.

Las firmas se actualizan automáticamente cada hora y no requieren una comprobación periódica de la disponibilidad de la actualización más reciente. Una vez habilitado Signature Auto Update, el dispositivo NetScaler se conecta al servidor que aloja las firmas para comprobar si hay una versión más reciente disponible.

Ubicación personalizable

Las firmas más recientes de Application Firewall se alojan en Amazon, que está configurada como URL de firma predeterminada para comprobar la última actualización.

Sin embargo, el usuario tiene la opción de descargar estos archivos de asignación de firmas en su servidor interno. A continuación, el usuario puede configurar una ruta URL de firma diferente para descargar los archivos de asignación de firmas desde un servidor local. Para que funcione la función de actualización automática, es posible que tenga que configurar el servidor DNS para acceder al sitio externo.

Actualizar firmas

Todos los objetos de firma definidos por el usuario que se crean mediante el objeto de firma predeterminado appfw tienen una versión superior a cero. Si habilita la actualización automática de firma, todas las firmas se actualizan automáticamente.

如果el usuario ha importado firma con el formato externo como Cenzic o Qualys, las firmas se importan con la versión como cero. Del mismo modo, si el usuario ha creado un objeto de firma mediante la plantilla en blanco, se crea como firma de versión cero. Estas firmas no se actualizan automáticamente, porque es posible que el usuario no esté interesado en la sobrecarga de la administración de las firmas predeterminadas que no se utilizan.

Sin embargo, Web Application Firewall también permite al usuario la flexibilidad de seleccionar manualmente estas firmas y actualizarlas para agregar las reglas de firma predeterminadas a las reglas existentes. Una vez que las firmas se hayan actualizado manualmente, la versión cambia y, a continuación, las firmas también se actualizarán automáticamente junto con las demás firmas.

Configurar la actualización automática de firmas

Para configurar la función de actualización automática de firmas mediante la CLI:

En la línea de comandos, escriba:

set appfw settings SignatureAutoUpdate on set appfw settings SignatureUrl https://s3.amazonaws.com/NSAppFwSignatures/SignaturesMapping.xml Para configurar la actualización automática de firmas mediante la GUI:

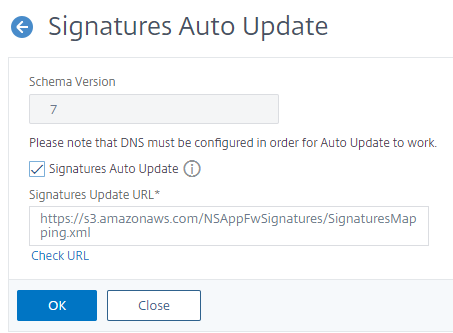

- Vaya aSeguridad > NetScaler Web App Firewall > Firmas.

- SeleccioneConfiguración de actualización automáticaenAcción.

- Habilite la opción Actualización automática de firmas.

- Puede especificar una ruta personalizada para la URL de actualización de firmas, si es necesario. Haga clic enRestablecerpara restablecer el valor predeterminado

s3.amazonaws.com server. - Haga clic enAceptar.

Actualizar firmas manualmente

Para actualizar manualmente una firma de versión cero o cualquier otra firma definida por el usuario, primero debe obtener la última actualización de las firmas predeterminadas y, a continuación, utilizarla para actualizar la firma definida por el usuario de destino.

Ejecute los siguientes comandos desde la CLI para actualizar un archivo de firma:

update appfw signatures "*Default Signatures" update appfw signatures cenzic –mergedefault Nota:

Default SignaturesEs distintivo entre mayúsculas Cenzic en el comando anterior es el nombre del archivo de firma que se actualiza.

即时通讯portación de firmas predeterminadas sin acceso a Internet

Se recomienda configurar un servidor proxy para que apunte al servidor Amazon (AWS) para obtener la última actualización. Sin embargo, si el dispositivo NetScaler no tiene conexión a Internet a los sitios externos, el usuario puede almacenar los archivos de firma actualizados en un servidor local. A continuación, el dispositivo puede descargar las firmas del servidor local. En este caso, el usuario debe revisar constantemente elsitio de Amazonpara obtener las últimas actualizaciones. Puede descargar y verificar el archivo de firma con el archivo sha1 correspondiente creado mediante la clavepública de Citrixpara protegerse contra manipulaciones.

Para copiar los archivos de firmas en un servidor local, realice el siguiente procedimiento:

- Cree un directorio local, como

- Abra el sitio de AWS.

- Copie el archivo

SignaturesMapping.xmlen la carpeta

Si abre el archivoSignaturesMapping.xml, podrá ver todos los archivos xml de las firmas y sus correspondientes archivos sha1 para diferentes versiones compatibles. Uno de estos pares se resalta en la siguiente captura de pantalla:

- Cree un subdirectorio

- Copie todos los pares de etiquetas

*.xml files listed in they los archivos*.xml.sha1enumerados en los etiquetasSignaturesMapping.xmlen la carpeta

https://s3.amazonaws.com/NSAppFwSignatures/sigs/sig-r10.1b86v3s3.xmlhttps://s3.amazonaws.com/NSAppFwSignatures/sigs/sig-r10.1b86v3s3.xml.sha1https://s3.amazonaws.com/NSAppFwSignatures/sigs/sig-r10.1b0v3s2.xmlhttps://s3.amazonaws.com/NSAppFwSignatures/sigs/sig-r10.1b0v3s2.xml.sha1

Nota:

Puede asignar cualquier nombre a la carpeta

y puede estar en cualquier ubicación, pero el subdirectoriodebe ser un subdirectorio de la carpetaen la que se copia el archivo de asignación. Además, asegúrese de que, como se muestra en SignaturesMapping.xml, el nombre del subdirectoriodebe tener el nombre exacto y distingue mayúsculas de minúsculas. Todos los archivos de firma y sus correspondientes archivos sha1 deben copiarse en estedirectorio.

Después de duplicar el contenido del servidor web de Amazon alojado al servidor local, cambie la ruta del nuevo servidor web local para configurarlo como SignatureUrl para la actualización automática. Por ejemplo, ejecute el siguiente comando desde la interfaz de línea de comandos del dispositivo:

set appfw settings SignatureUrl https://myserver.example.net/MySignatures/SignaturesMapping.xml La operación de actualización puede tardar varios minutos, en función del número de firmas que se van a actualizar. Deje tiempo suficiente para que se complete la operación de actualización.

Si se produce un error “Error al acceder a la URL! “mientras configuras, sigue los pasos para resolverlo.

- Agregue la url

https://myserver.example.neta para/netscaler/ns_gui/admin_ui/php/application/controllers/common/utils.php公式seguridad seguridad de la directiva de contenido (CSP) no bloquee el acceso a la url. Tenga en cuenta que esta configuración no persiste en una actualización. El usuario tiene que volver a agregarlo después de la actualización.

$configuration_view_connect_src = "connect-src 'self' https://app.pendo.io https://s3.amazonaws.comhttps://myserver.example.net;"; - El usuario debe configurar el servidor

https://myserver.example.netweb para que responda a los siguientes encabezados CORS parahttps://myserver.example.net/MySignatures/SignaturesMapping.xml

Access-Control-Allow-Methods: GET Access-Control-Allow-Origin: * Access-Control-Max-Age: 3000 Directrices para actualizar firmas

Se utilizan las siguientes pautas para actualizar las firmas:

- Las firmas se actualizan cuando la URL de actualización de firmas tiene un objeto de firma que tiene la misma versión o más reciente.

- Cada regla de firma está asociada a un ID de regla y un número de versión. Por ejemplo:

- La regla de firma del archivo Firmas entrante con el mismo ID y número de versión que el existente se ignora incluso si tiene patrones o cadenas de registro diferentes.

Se agrega la regla de firma con un nuevo ID. Todas las acciones y el indicador habilitado se utilizan desde el nuevo archivo.

Nota:

Debe revisar las firmas actualizadas periódicamente para habilitar las reglas recién agregadas y cambiar otras configuraciones de acción según los requisitos de la aplicación.

- Las reglas con el mismo ID pero con un número de versión más reciente reemplazan a la existente. Se conservan todas las acciones y el indicador habilitado de la regla existente.

Sugerencia:

Cuando actualiza las firmas desde la CLI, primero debe actualizar las firmas predeterminadas. A continuación, debe agregar comandos de actualización para actualizar cada archivo de firma personalizado basado en las firmas predeterminadas. Si no actualiza primero las firmas predeterminadas, un error de discrepancia de versión impide la actualización del archivo de firmas personalizadas.

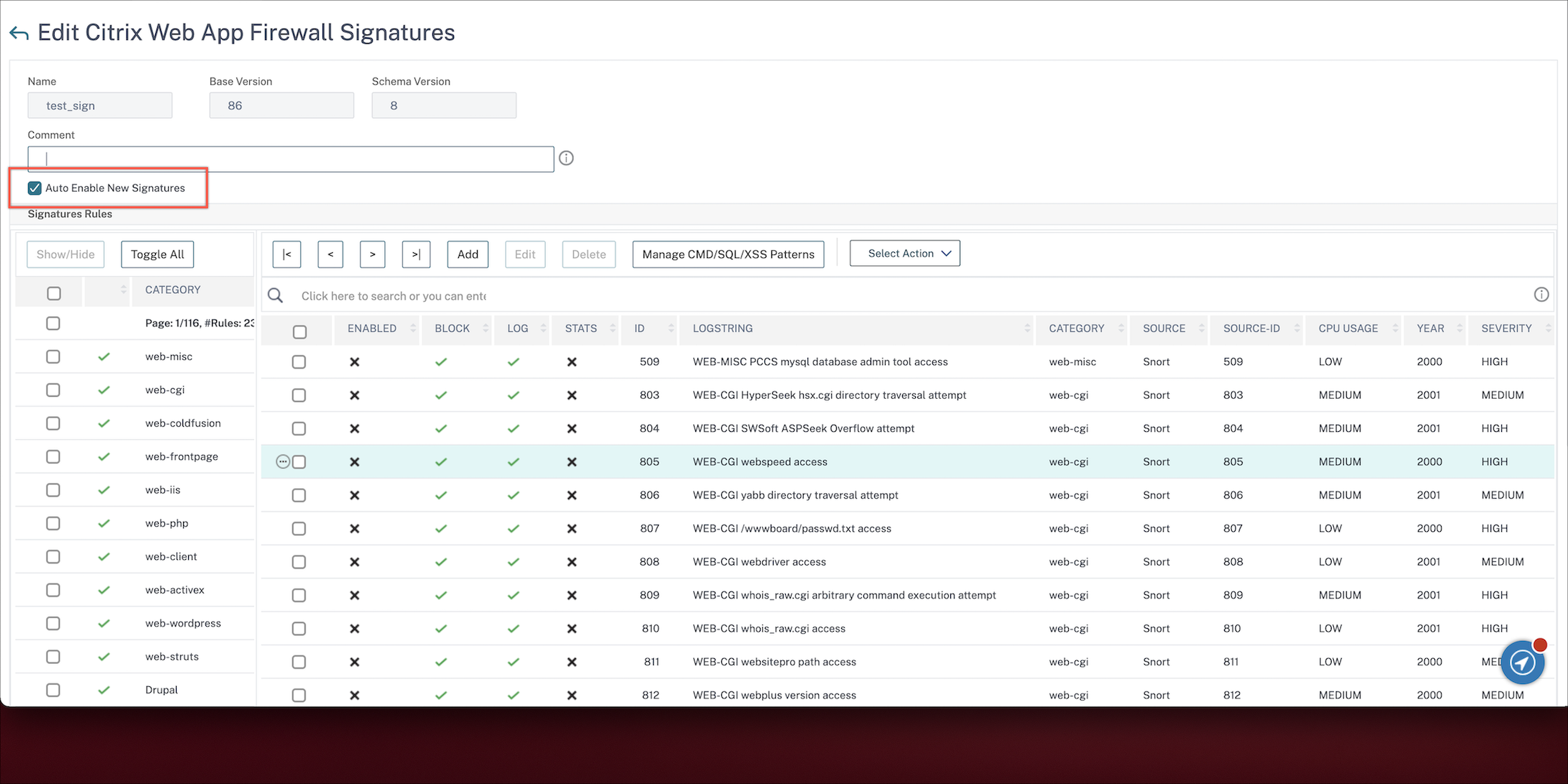

Habilitar firmas nuevas automáticamente

A partir de la versión 13.1, compilación 27.x, y posteriores, puede seleccionarActivar automáticamente nuevas firmaspara permitir que las nuevas reglas predeterminadas de firmas de WAF se habiliten automáticamente después de una actualización.

Habilitación automática de nuevas firmas mediante la GUI

- Vaya aSeguridad > NetScaler Web App Firewall > Firmas.

- Seleccione una firma y haga clic enModificar.

SeleccioneActivar automáticamente nuevas firmas.

Habilitar automáticamente nuevas firmas mediante la CLI

En la línea de comandos, escriba:

import appfw signatures

Ejemplo:

import signatures http://www.example.com/ns/signatures.xml my-signature -autoEnableNewSignatures ON