在Citrix ADC设备上可用的密码

您的Citrix ADC设备附带了一组预定义的密码组。要使用不属于DEFAULT密码组的密码,必须显式地将它们绑定到SSL虚拟服务器。您也可以创建自定义密码组,与SSL虚拟服务器绑定。有关创建用户定义密码组的详细信息,请参见在ADC设备上配置用户定义的密码组.

笔记

RC4密码不包括在Citrix ADC设备上的默认密码组中。但是,基于n3的设备上的软件支持它。RC4加密,包括握手,是在软件中完成的。

Citrix建议您不要使用此密码,因为它被认为是不安全的,并且已被RFC 7465弃用。

使用' show hardware '命令来确定您的设备是否有N3芯片。

sh . sh硬件平台:NSMPX-22000 16*CPU+24*IX+12*E1K+2*E1K+4*CVM N3 2200100制造日期:2013年8月19日CPU: 2900MHZ主机Id: 1006665862序列号:ENUK6298FT编码序列号:ENUK6298FT - 要显示在前端(到虚拟服务器)默认绑定的密码套件的信息,输入:

sh cipher DEFAULT - 要显示有关后端(到服务)默认绑定的密码套件的信息,输入:

. sh cipher DEFAULT_BACKEND . sh - 要显示设备上定义的所有密码组(别名)的信息,输入:

sh密码 - 要显示属于特定密码组的所有密码套件的信息,请键入:

Sh cipher.例如:sh cipher ECDHE。

以下链接列出了不同思杰ADC平台和外部硬件安全模块(hsm)支持的密码套件:

- Citrix ADC MPX/SDX (N3)设备:在Citrix ADC MPX/SDX (N3)设备上的密码支持

- Citrix ADC MPX/SDX Intel Coleto设备:基于Citrix ADC MPX/SDX Intel Coleto SSL芯片的设备上的密码支持

- Citrix ADC VPX设备:在Citrix ADC VPX设备上的密码支持

- Citrix ADC MPX/SDX 14000 FIPS设备:在Citrix ADC MPX/SDX 14000 FIPS设备上的密码支持

- 外部HSM (Thales/Safenet):外部HSM支持的密码(Thales/Safenet)

- Citrix ADC MPX/SDX (N2)设备:在Citrix ADC MPX/SDX (N2)设备上支持密码

- Citrix ADC MPX 9700 FIPS设备:在Citrix ADC MPX 9700 FIPS上的密码支持,固件2.2

- Citrix ADC VPX FIPS和MPX FIPS设备:密码支持思杰ADC VPX FIPS和MPX FIPS认证的设备

注意:

有关DTLS密码支持,请参见在Citrix ADC VPX、MPX和SDX设备上支持DTLS密码.

表1 -虚拟服务器/前端服务/内部服务的支持:

| 协议/平台 | MPX /有关(N2) | MPX /有关(N3) | VPX | MPX 9700* FIPS与固件2.2 | Mpx / sdx 14000**提示 | MPX 5900/8900 MPX 15000-50g MPX 26000-100g |

|---|---|---|---|---|---|---|

| TLS 1.3 | 13.0所有构建 | 13.0所有构建 | 13.0所有构建 | 不支持 | 不支持 | 13.0所有构建 |

| 12.1 - -50. x | 12.1 - -50. x | 12.1 - -50. x | 不支持 | 不支持 | 12.1 - -50. x | |

| TLS 1.1/1.2 | 13.0所有构建 | 13.0所有构建 | 13.0所有构建 | 13.0所有构建 | 13.0所有构建 | 13.0所有构建 |

| 12.1所有构建 | 12.1所有构建 | 12.1所有构建 | 12.1所有构建 | 12.1所有构建 | 12.1所有构建为MPX 5900/8900, 12.1-50。用于MPX 15000-50G和MPX 26000-100G | |

| 12.0所有构建 | 12.0所有构建 | 12.0所有构建 | 12.0所有构建 | 12.0所有构建 | 12.0所有构建为MPX 5900/8900, 12.0-57。x适用于MPX 15000-50G, 12.0-60。x用于MPX 26000-100G | |

| 11.1所有构建 | 11.1所有构建 | 11.1所有构建 | 11.1所有构建 | 11.1所有构建 | 11.1 -56年。x适用于MPX 5900/8900和MPX 15000-50G, 11.1-60。x用于MPX 26000-100G | |

| 11.0所有构建 | 11.0所有构建 | 11.0所有构建 | 11.0所有构建 | 11.0所有构建 | 11.0 -70年。x(仅适用于MPX 5900/8900) | |

| 10.5所有构建 | 10.5所有构建 | 10.5 - -57. x | 10.5 58.1108.e | 10.5 59.1359.e | 10.5 -67年。x, 10.5-63.47(仅适用于MPX 5900/8900) | |

| ECDHE/DHE(示例TLS1-ECDHE-RSA-AES128-SHA) | 13.0所有构建 | 13.0所有构建 | 13.0所有构建 | 13.0所有构建 | 13.0所有构建 | 13.0所有构建 |

| 12.1所有构建 | 12.1所有构建 | 12.1所有构建 | 12.1所有构建 | 12.1所有构建 | 12.1所有构建为MPX 5900/8900, 12.1-50。用于MPX 15000-50G和MPX 26000-100G | |

| 12.0所有构建 | 12.0所有构建 | 12.0所有构建 | 12.0所有构建 | 12.0所有构建 | 12.0所有构建为MPX 5900/8900, 12.0-57。x适用于MPX 15000-50G, 12.0-60。x用于MPX 26000-100G | |

| 11.1所有构建 | 11.1所有构建 | 11.1所有构建 | 11.1所有构建 | 11.1 - -51. x | 11.1 -56年。x适用于MPX 5900/8900和MPX 15000-50G, 11.1-60。x用于MPX 26000-100G | |

| 11.0所有构建 | 11.0所有构建 | 11.0所有构建 | 11.0-70.114(仅适用于MPX 5900/8900) | |||

| 10.5 - -53. x | 10.5 - -53. x | 10.5所有构建 | 10.5 59.1306.e | 10.5 -67年。x, 10.5-63.47(仅适用于MPX 5900/8900) | ||

| AES-GCM(示例TLS1.2-AES128-GCM-SHA256) | 13.0所有构建 | 13.0所有构建 | 13.0所有构建 | 13.0所有构建 | 13.0所有构建 | 13.0所有构建 |

| 12.1所有构建 | 12.1所有构建 | 12.1所有构建 | 12.1所有构建 | 12.1所有构建 | 12.1所有构建为MPX 5900/8900, 12.1-50。用于MPX 15000-50G和MPX 26000-100G | |

| 12.0所有构建 | 12.0所有构建 | 12.0所有构建 | 12.0所有构建 | 12.0所有构建 | 12.0所有构建为MPX 5900/8900, 12.0-57。x适用于MPX 15000-50G, 12.0-60。x用于MPX 26000-100G | |

| 11.1所有构建 | 11.1所有构建 | 11.1所有构建 | 11.1 - -51. x(See note) | 11.1 - -51. x(See note) | 11.1 -56年。x适用于MPX 5900/8900和MPX 15000-50G, 11.1-60。x用于MPX 26000-100G | |

| 11.0所有构建 | 11.0所有构建 | 11.0 - -66. x | 11.0-70.114(仅适用于MPX 5900/8900) | |||

| 10.5 - -53. x | 10.5 - -53. x | 10.5 -67年。x, 10.5-63.47(仅适用于MPX 5900/8900) | ||||

| SHA-2密码(例如TLS1.2-AES-128-SHA256) | 13.0所有构建 | 13.0所有构建 | 13.0所有构建 | 13.0所有构建 | 13.0所有构建 | 13.0所有构建 |

| 12.1所有构建 | 12.1所有构建 | 12.1所有构建 | 12.1所有构建 | 12.1所有构建 | 12.1所有构建为MPX 5900/8900, 12.1-50。用于MPX 15000-50G和MPX 26000-100G | |

| 12.0所有构建 | 12.0所有构建 | 12.0所有构建 | 12.0所有构建 | 12.0所有构建 | 12.0所有构建为MPX 5900/8900, 12.0-57。x适用于MPX 15000-50G, 12.0-60。x用于MPX 26000-100G | |

| 11.1所有构建 | 11.1所有构建 | 11.1所有构建 | 11.1 - -52. x | 11.1 - -52. x | 11.1 -56年。x适用于MPX 5900/8900和MPX 15000-50G, 11.1-60。x用于MPX 26000-100G | |

| 11.0所有构建 | 11.0所有构建 | 11.0 - -66. x | 11.0 -72年。x, 11.0-70.114(仅适用于MPX 5900/8900) | |||

| 10.5 - -53. x | 10.5 - -53. x | 10.5 -67年。x, 10.5-63.47(仅适用于MPX 5900/8900) | ||||

| ECDSA(示例TLS1-ECDHE-ECDSA-AES256-SHA) | 不支持 | 13.0所有构建 | 13.0所有构建 | 13.0所有构建 | 13.0所有构建 | 13.0所有构建 |

| 不支持 | 12.1所有构建 | 12.1所有构建 | 12.1所有构建 | 12.1所有构建 | 12.1所有构建为MPX 5900/8900, 12.1-50。用于MPX 15000-50G和MPX 26000-100G | |

| 不支持 | 12.0所有构建 | 12.0——57.倍 | 不适用 | 不支持 | 12.0所有构建为MPX 5900/8900, 12.0-57。x适用于MPX 15000-50G, 12.0-60。x用于MPX 26000-100G | |

| 11.1所有构建 | 11.1 -56年。x, 11.1-54.126(只支持ECC曲线P_256和P_384) | |||||

| CHACHA20 | 不支持 | 13.0所有构建 | 13.0所有构建 | 不支持 | 不支持 | 13.0所有构建 |

| 不支持 | 不支持 | 12.1所有构建 | 不支持 | 不支持 | 12.1 -49年。x(仅适用于MPX 5900/8900) | |

| 不支持 | 不支持 | 12.0 - -56. x | 不支持 | 不支持 | 不支持 |

表2 -后端服务的支援:

后端不支持TLS 1.3。

| 协议/平台 | MPX /有关(N2) | MPX /有关(N3) | VPX | MPX 9700* FIPS与固件2.2 | Mpx / sdx 14000**提示 | MPX 5900/8900 MPX 15000-50g MPX 26000-100g |

|---|---|---|---|---|---|---|

| TLS 1.1/1.2 | 13.0所有构建 | 13.0所有构建 | 13.0所有构建 | 13.0所有构建 | 13.0所有构建 | 13.0所有构建 |

| 12.1所有构建 | 12.1所有构建 | 12.1所有构建 | 12.1所有构建 | 12.1所有构建 | 12.1所有构建为MPX 5900/8900, 12.1-50。用于MPX 15000-50G和MPX 26000-100G | |

| 12.0所有构建 | 12.0所有构建 | 12.0所有构建 | 12.0所有构建 | 12.0所有构建 | 12.0所有构建为MPX 5900/8900, 12.0-57。x适用于MPX 15000-50G, 12.0-60。x用于MPX 26000-100G | |

| 11.1所有构建 | 11.1所有构建 | 11.1所有构建 | 11.1所有构建 | 11.1所有构建 | 11.1 -56年。x适用于MPX 5900/8900和MPX 15000-50G, 11.1-60。x用于MPX 26000-100G | |

| 11.0 - -50. x | 11.0 - -50. x | 11.0 - -66. x | 11.0所有构建 | 11.0-70.119(仅适用于MPX 5900/8900) | ||

| 10.5 - -59. x | 10.5 - -59. x | 10.5 58.1108.e | 10.5 59.1359.e | 10.5 -67年。x, 10.5-63.47(仅适用于MPX 5900/8900) | ||

| ECDHE/DHE(示例TLS1-ECDHE-RSA-AES128-SHA) | 13.0所有构建 | 13.0所有构建 | 13.0所有构建 | 13.0所有构建 | 13.0所有构建 | 13.0所有构建 |

| 12.1所有构建 | 12.1所有构建 | 12.1所有构建 | 12.1所有构建 | 12.1所有构建 | 12.1所有构建为MPX 5900/8900, 12.1-50。用于MPX 15000-50G和MPX 26000-100G | |

| 12.0所有构建 | 12.0所有构建 | 12.0 - -56. x | 12.0所有构建 | 12.0所有构建 | 12.0所有构建为MPX 5900/8900, 12.0-57。x适用于MPX 15000-50G, 12.0-60。x用于MPX 26000-100G | |

| 11.1所有构建 | 11.1所有构建 | 11.1所有构建 | 11.1 - -51. x | 11.1 -56年。x适用于MPX 5900/8900和MPX 15000-50G, 11.1-60。x用于MPX 26000-100G | ||

| 11.0 - -50. x | 11.0 - -50. x | 11.0-70.119(仅适用于MPX 5900/8900) | ||||

| 10.5 - -58. x | 10.5 - -58. x | 10.5 59.1306.e | 10.5 -67年。x, 10.5-63.47(仅适用于MPX 5900/8900) | |||

| AES-GCM(示例TLS1.2-AES128-GCM-SHA256) | 13.0所有构建 | 13.0所有构建 | 13.0所有构建 | 13.0所有构建 | 13.0所有构建 | 13.0所有构建 |

| 12.1所有构建 | 12.1所有构建 | 12.1所有构建 | 12.1所有构建 | 12.1所有构建 | 12.1所有构建为MPX 5900/8900, 12.1-50。用于MPX 15000-50G和MPX 26000-100G | |

| 12.0所有构建 | 12.0所有构建 | 不支持 | 12.0所有构建 | 12.0所有构建 | 12.0所有构建为MPX 5900/8900, 12.0-57。x适用于MPX 15000-50G, 12.0-60。x用于MPX 26000-100G | |

| 11.1所有构建 | 11.1所有构建 | 11.1 - -51. x | 11.1 - -51. x | 11.1 -56年。x适用于MPX 5900/8900和MPX 15000-50G, 11.1-60。x用于MPX 26000-100G | ||

| SHA-2密码(例如TLS1.2-AES-128-SHA256) | 13.0所有构建 | 13.0所有构建 | 13.0所有构建 | 13.0所有构建 | 13.0所有构建 | 13.0所有构建 |

| 12.1所有构建 | 12.1所有构建 | 12.1所有构建 | 12.1所有构建 | 12.1所有构建 | 12.1所有构建为MPX 5900/8900, 12.1-50。用于MPX 15000-50G和MPX 26000-100G | |

| 12.0所有构建 | 12.0所有构建 | 不支持 | 12.0所有构建 | 12.0所有构建 | 12.0所有构建为MPX 5900/8900, 12.0-57。x适用于MPX 15000-50G, 12.0-60。x用于MPX 26000-100G | |

| 11.1所有构建 | 11.1所有构建 | 11.1 - -52. x | 11.1 - -52. x | 11.1 -56年。x适用于MPX 5900/8900和MPX 15000-50G, 11.1-60。x用于MPX 26000-100G | ||

| ECDSA(示例TLS1-ECDHE-ECDSA-AES256-SHA) | 不支持 | 13.0所有构建 | 13.0所有构建 | 13.0所有构建 | 13.0所有构建 | 13.0所有构建 |

| 不支持 | 12.1所有构建 | 12.1所有构建 | 12.1所有构建 | 12.1所有构建 | 12.1所有构建为MPX 5900/8900, 12.1-50。用于MPX 15000-50G和MPX 26000-100G | |

| 不支持 | 12.0所有构建 | 12.0 - -57. x | 不适用 | 不支持 | 12.0所有构建为MPX 5900/8900, 12.0-57。x适用于MPX 15000-50G, 12.0-60。x用于MPX 26000-100G | |

| 11.1 - -51. x | 不适用 | 11.1 -56年。x适用于MPX 5900/8900和MPX 15000-50G, 11.1-60。x用于MPX 26000-100G(Only ECC curves P_256 and P_384 are supported.) | ||||

| CHACHA20 | 不支持 | 13.0所有构建 | 13.0所有构建 | 不支持 | 不支持 | 13.0所有构建 |

| 不支持 | 不支持 | 12.1所有构建 | 不支持 | 不支持 | 12.1 -49年。x适用于mpx5900 /8900, 12.1-50。用于MPX 15000-50G和MPX 26000-100G | |

| 不支持 | 不支持 | 12.0 - -56. x | 不支持 | 不支持 | 不支持 |

有关支持的ECDSA密码的详细列表,请参见ECDSA密码套件支持.

请注意

TLS-Fallback_SCSV密码套件从release 10.5 build 57.x开始支持所有设备

HTTP严格传输安全(HSTS)支持基于策略。

所有设备的前端都支持所有SHA-2签名证书(SHA256, SHA384, SHA512)。在11.1版本中,build 54。所有设备的后端也支持这些证书。在版本11.0及更早的版本中,所有设备的后端只支持SHA256签名证书。

- 在11.1版本中,build 52。以下密码仅在MPX 9700和MPX/SDX 14000 FIPS设备的前端支持:

- tls1.2 - ecdhe - rsa - aes - 256 sha384

- TLS1.2-ECDHE-RSA-AES256-GCM-SHA384在版本12.0中,后端也支持这些密码。

- 所有ChaCha20-Poly1035密码都使用带有SHA-256哈希函数的TLS伪随机函数(PSF)。

完全转发保密(PFS)

完美前向保密确保了当前SSL通信的保护,即使web服务器的会话密钥在稍后的时间点被泄露。

为什么需要完全转发保密(PFS)?

SSL连接用于保护在客户机和服务器之间传递的数据。此连接从客户机浏览器和所连接的web服务器之间的SSL握手开始。在这个握手过程中,浏览器和服务器交换某些信息,以获得会话密钥,该会话密钥在整个通信的其余部分中用作加密数据的手段。

RSA是最常用的密钥交换算法。浏览器使用服务器的公钥进行加密,并通过预主密钥发送到服务器。这个预主密钥用于获得会话密钥。RSA密钥交换方法中的问题是,如果攻击者设法在将来的任何时间点获得服务器的私钥,那么攻击者就会获得可以获得会话密钥的预主密钥。这个会话密钥现在可以被攻击者用来解密所有SSL会话。这意味着您以前的历史SSL通信是安全的,但它们不再安全,因为服务器被盗的私钥可以用来到达会话密钥,从而解密任何保存的历史会话。

我们需要能够保护过去的SSL通信,即使服务器的私钥已被泄露。这就是配置完美前向保密(PFS)的地方。

PFS有什么帮助?

完全前向保密(PFS)通过让客户端和服务器为每个会话商定一个新密钥并对该会话密钥的计算保密来保护过去的SSL通信。它的工作原理是,泄露服务器密钥必须不会导致会话密钥泄露。会话密钥在两端分别派生,并且永远不会通过网络传输。一旦通信完成,会话密钥也会被销毁。这些事实确保了即使有人可以访问服务器的私钥,他们也无法到达会话密钥,因此也无法解密过去的数据。

举例说明

假设我们使用DHE来获得PFS。DH算法确保即使黑客获得了服务器的私钥,黑客也无法到达会话密钥,因为会话密钥和随机数(用于到达会话密钥)在两端都是保密的,并且从未在网络上交换过。PFS可以通过使用临时Diffie-Hellman密钥交换来实现,该交换为每个SSL会话创建新的临时密钥。

为每个会话创建密钥的缺点是需要额外的计算,但可以通过使用具有较小密钥大小的椭圆曲线来克服这一点。

在Citrix ADC设备上配置PFS

通过配置DHE或ECDHE密码,可以在Citrix ADC上配置PFS。这些密码确保创建的秘密会话密钥不会在线上共享(DH算法),并且会话密钥仅在短时间内保持有效(Ephemeral)。下面几节将解释这两种配置。

注意:使用ECDHE密码代替DHE使通信更安全,密钥尺寸更小。

使用GUI配置DHE

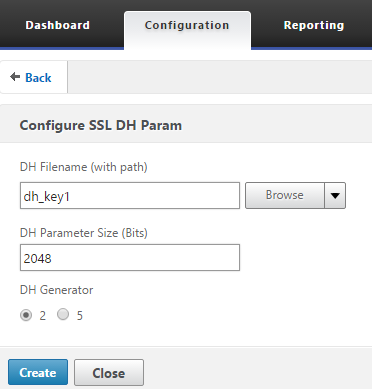

生成DH密钥。

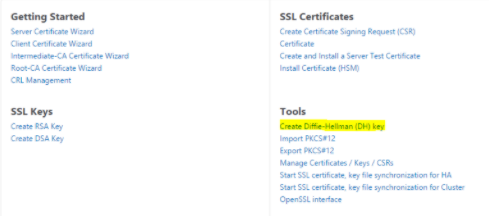

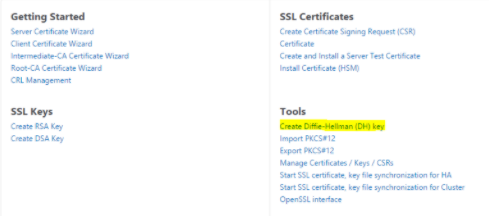

a.导航到流量管理> SSL >工具.

b。点击创建DH (Diffie hellman)密钥.

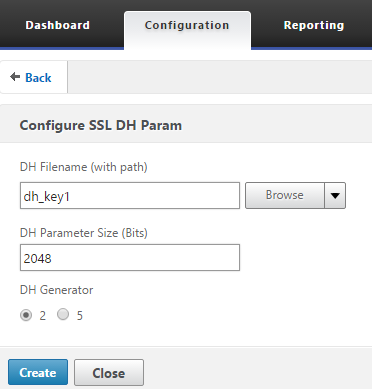

注意:生成2048位DH密钥可能需要30分钟。

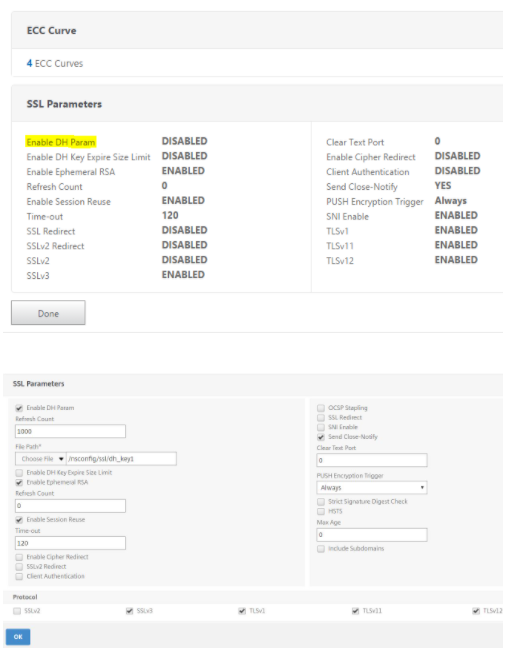

启用SSL虚拟服务器的DH参数,并为SSL虚拟服务器附加DH密钥。

a.导航到“配置>流量管理>虚拟服务器”.

b.选择需要启用DH的虚拟服务器。

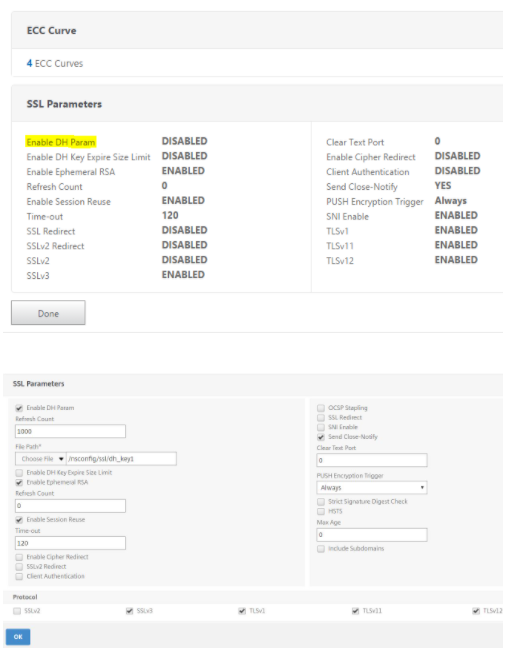

c。点击编辑,点击SSL参数,并按启用DH参数.

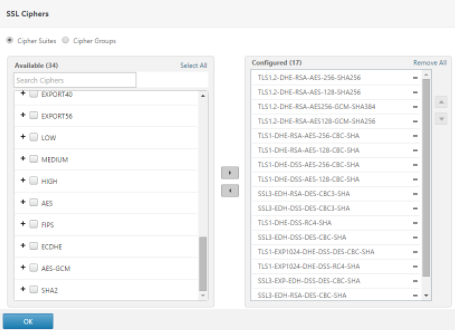

将DHE密码绑定到虚拟服务器。

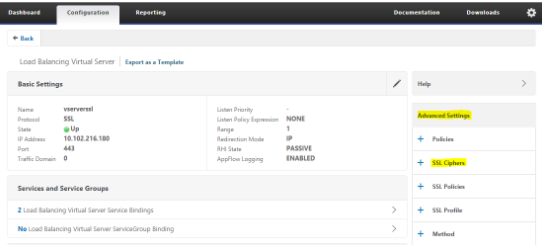

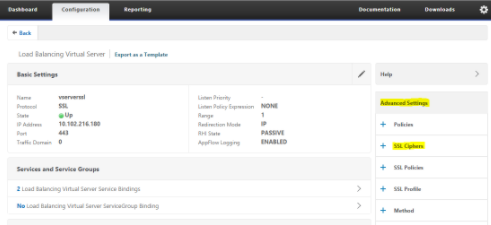

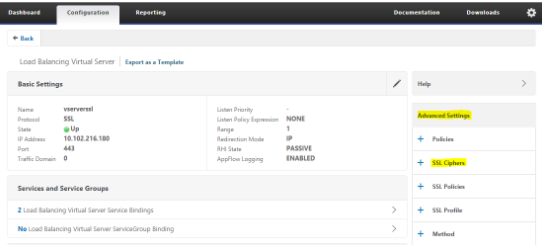

a.导航到“配置>流量管理>虚拟服务器”.

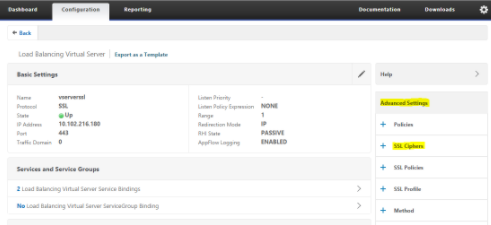

b.选择需要开启DH功能的虚拟服务器,单击铅笔图标进行编辑。

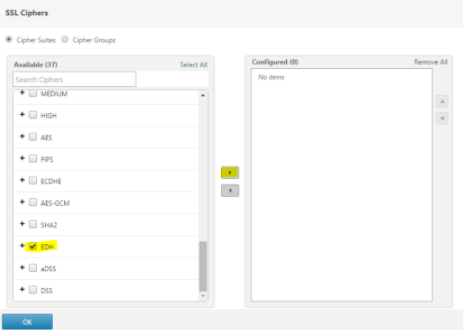

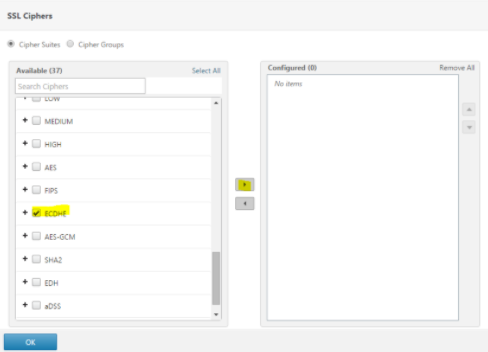

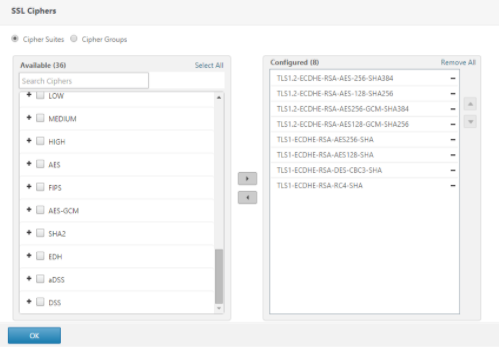

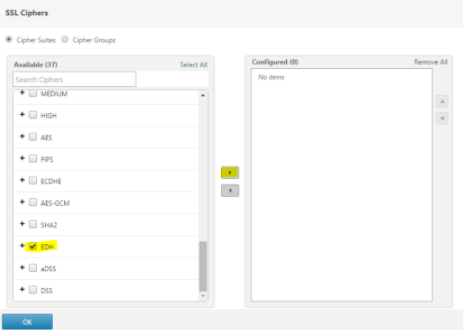

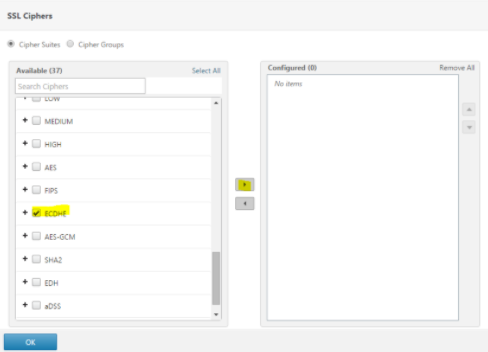

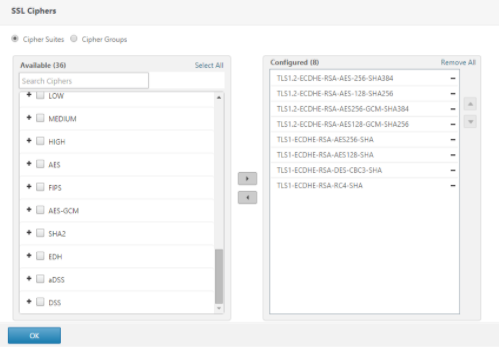

下的c。高级设置,单击旁边的加号图标SSL密码选择DHE密码组,单击好吧绑定。

注意:确保DHE密码位于绑定到虚拟服务器的密码列表的顶部。

使用GUI配置ECDHE

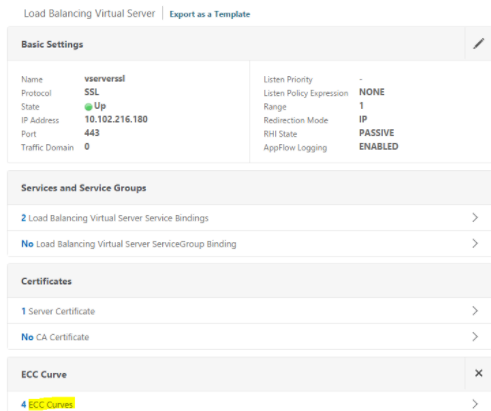

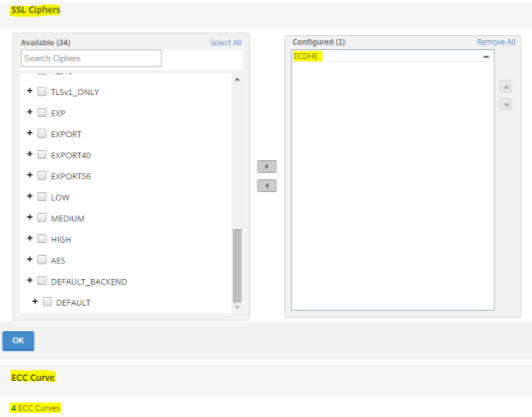

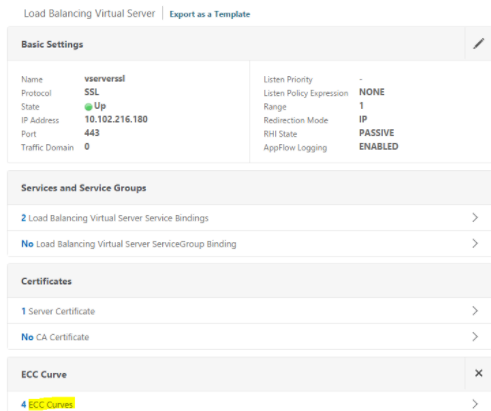

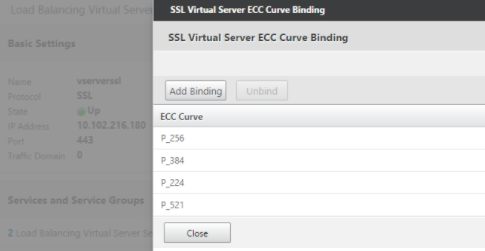

将ECC曲线与SSL虚拟服务器绑定。

a.导航到“配置>流量管理>负载均衡>虚拟服务器”.

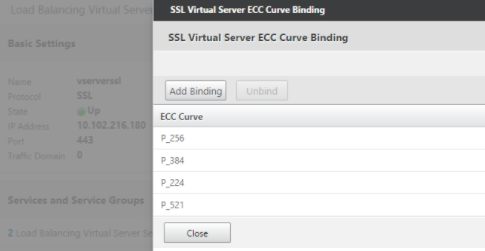

b.选择需要编辑的SSL虚拟服务器,单击ECC曲线并点击添加绑定.

c.将需要的ECC曲线与虚拟服务器绑定。

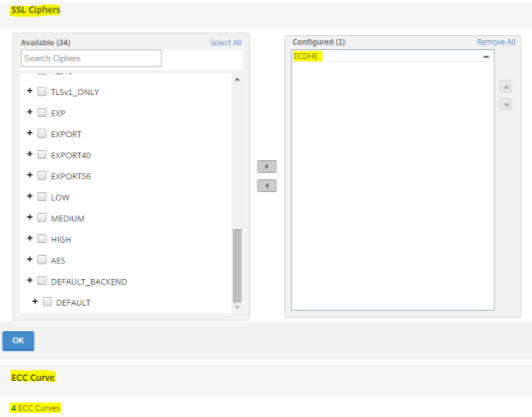

将ECDHE密码绑定到虚拟服务器。

a.导航到“配置>流量管理>虚拟服务器”并选择要启用DH的虚拟服务器。

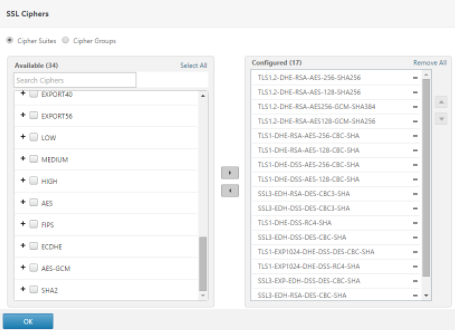

b。点击编辑> SSL密码,选择ECDHE密码组,单击绑定.

注意:确保ECDHE密码位于绑定到虚拟服务器的密码列表的顶部。

注意:对于每种情况,请验证Citrix ADC设备是否支持您希望用于通信的密码。

使用SSL配置文件配置PFS

注意:从11.0 64开始引入了使用SSL配置文件配置PFS(加密或ECC)的选项。X向前释放。如果在旧版本上,请忽略以下部分。

要使用SSL配置文件启用PFS,需要在SSL配置文件上进行类似的配置(如前面配置部分所述),而不是直接在虚拟服务器上进行配置。

通过GUI使用SSL配置文件配置PFS

在SSL配置文件中绑定ECC曲线和ECDHE密码。

注意:默认情况下,ECC曲线已经绑定到所有SSL配置文件。

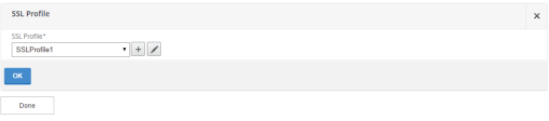

a.导航到“系统>配置文件> SSL配置文件”然后选择要启用PFS的配置文件。

b.绑定ECDHE密码。

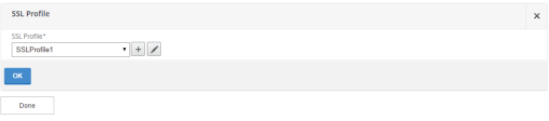

将SSL配置文件绑定到虚拟服务器。

a.去“配置>流量管理>虚拟服务器”然后选择虚拟服务器。

b.单击铅笔图标,编辑SSL配置文件。

c。点击好吧并点击完成.

使用CLI配置使用SSL的PFS

在命令提示符下,输入:

将ECC曲线与SSL配置文件绑定。

bind sslprofile-eccCurveName 绑定ECDHE密码组。

bind sslprofilecipherName 配置ECDHE密码的优先级为1。

set sslprofilecipherName cipherPriority 将SSL配置文件绑定到虚拟服务器。

set SSL vserversslProfile