通过AWS中的Linux Bastion主机通过RDP连接Citrix Infrastructure

在AWS中设置Citrix虚拟应用程序和桌面环境时,务必牢记安全考虑因素。堡垒主机通常用于增加外部和内部网络之间的安全性和分离,通常是一个精简的Linux实例,它托管一个代理服务器。对于AWS中的Citrix实现,管理员可能可以访问堡垒主机,但不能直接通过网络访问Citrix基础设施。由于Citrix基础架构由基于windows的实例组成,并包含一个基于gui的元安装程序,因此通过基于linux的堡垒主机进行连接就成了一个问题。

通过堡垒主机连接到AWS中的Linux实例非常简单,只需将数据发送到堡垒并ssh到所需的实例即可。通过堡垒主机创建到Windows实例的RDP会话可以使用端口转发。端口转发是目的IP和端口号的重新映射。它使受保护网络上的服务在网关(如路由器)的对面可用。在这种情况下,通过在首选的SSH/Tunneling实用程序中创建隧道,使用端口转发将本地端口映射到所需实例上的RDP端口。

例如,在“PuTTY”控制台中创建SSH会话。输入堡垒主机的公共IP,提供私钥身份验证部分,然后创建Tunnel。隧道的源端口应该是一个未使用的本地端口,例如localhost 5000及以上。IP地址是目标主机(您试图到达的Windows实例)的IP,附加了RDP端口(3389)。确保保存您的配置。连接到堡垒主机,并登录。然后,为您的本地端口启动RDP会话。

设置堡垒主机的主机名或公共IP。

在SSH >验证,将私钥文件设置为“。ppk”格式。

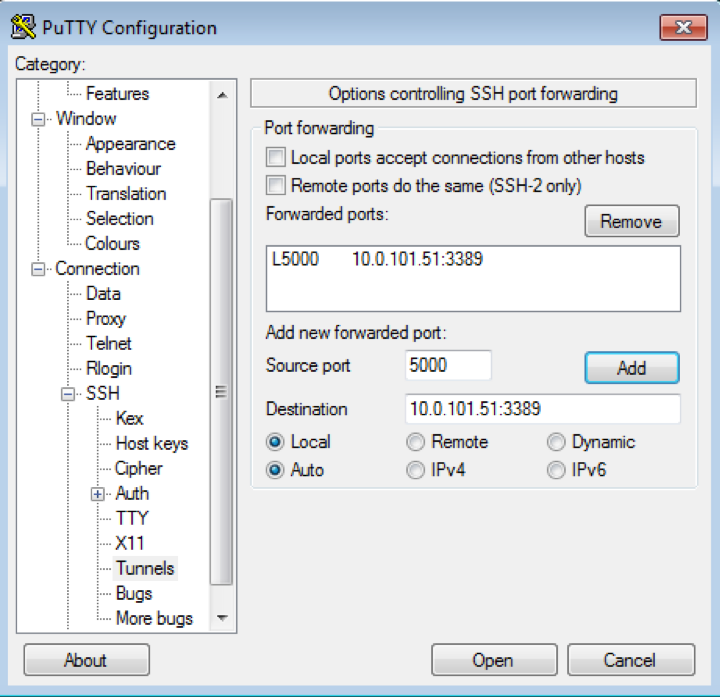

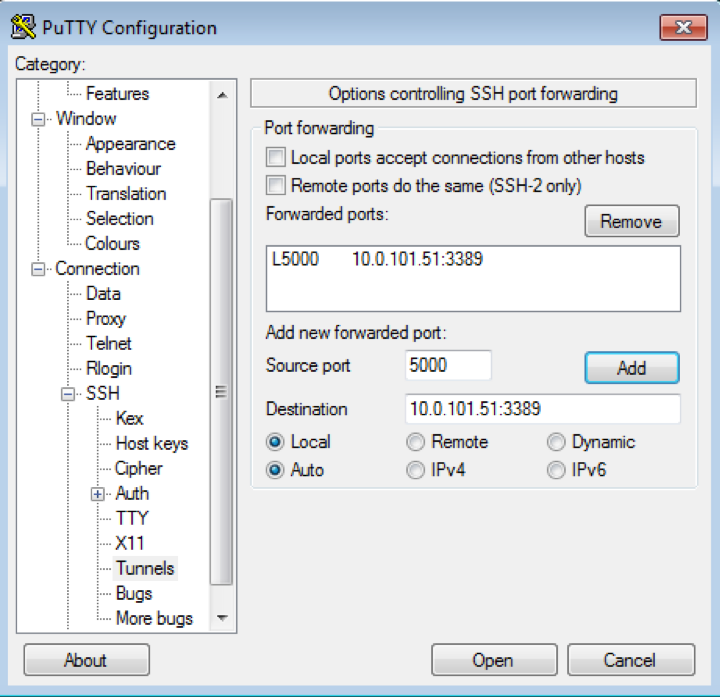

在SSH >隧道,添加新的转发端口。的源端口应该是任意未使用的端口,以及目的地应该是堡垒主机后面的目标服务器的IP,并附加RDP端口。在源端口字段中,单击添加连接一个新的转发端口。

使用PuTTY连接bastion主机并登录。

使用本地主机启动RDP会话以到达目标服务器。

由Citrix首席顾问Jill Fetscher贡献

本内容的官方版本为英文。一些Citrix文档内容仅为您的方便而进行机器翻译。思杰无法控制机器翻译的内容,这些内容可能包含错误、不准确或不合适的语言。对于从英文原文翻译成任何其他语言的准确性、可靠性、适用性或正确性,不作任何形式的明示或暗示的保证,也不保证您的Citrix产品或服务符合任何机器翻译的内容,以及根据适用的最终用户许可协议或服务条款或与Citrix签订的任何其他协议提供的任何保证。产品或服务符合任何文件的规定不适用于机器翻译的文件。对于使用机器翻译的内容可能产生的任何损害或问题,思杰概不负责。

dieer dienst kann Übersetzungen enthalten, dieer von谷歌bereitgestellt werden。谷歌lehnt jede ausdrÜckliche oder stillweigende gewÄhrleistung in bezug auf die Übersetzungen ab, einschliesslich jeglicher gewÄhrleistung der genauigkeit, zuverlÄssigkeit und jeglicher stillschweigenden gewÄhrleistung der marktgÄngigkeit, der eignung fÜr einen bestimmten zweek und der nichtverletzung von rechten dritter。

我们的服务内容包括40亿美元的交易。谷歌排除质保相关的惯例,表达其隐含性,由质保的正确性组成,质保的fiabilitÉ隐含性,质保的qualitÉ市场,质保的'adÉquation À联合国使用特定的质保的缺席性contrefaÇon。

Este servicio puede contener traducciones con tecnologÍa de谷歌。bbb100 renuncia和todas las garantÍas关系与贸易,链接到implÍcitas como explÍcitas,包括las garantÍas的准确性,可操作性与贸易,可商业性,特别是通过ausencia infracciÓn的可商业性。

【中文译文】谷歌对这些翻译内容不做任何明示或暗示的保证,包括对准确性、可靠性的任何保证以及对适销性,特定用途的适用性和非侵权性的任何暗示保证。

。谷歌は翻訳について,明示的か黙示的かを問わず,精度と信頼性に関するあらゆる保証,および商品性,特定目的への適合性,第三者の権利を侵害しないことに関するあらゆる黙示的保証を含め,一切保証しません。

Este serviÇo pode conter traduÇÕes fornecidas pelo谷歌。O谷歌将此示例设置为“garantias relationadas”为traduÇÕes,表示为“implÍcitas”,包括“qualquer garantia precisÃo”、“conabilidade e qualquer garantia implÍcita de comercializaÇÃo”、“adequaÇÃo”和“propÓsito especÍfico e nÃo infraÇÃo”。